肯尼斯·里科《C和指针》第6章 指针(1)

作为补充资料来学习吧。

6.1 内存和地址

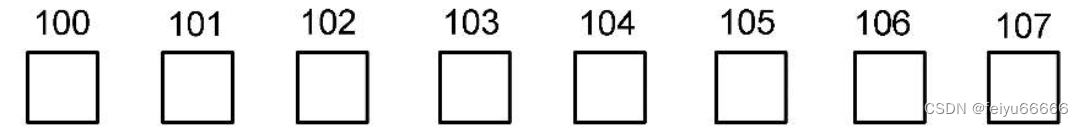

前面提到,我们可以把计算机的内存看作一条长街上的一排房屋。每座房子都可以容纳数据,并通过一个房号来标识。这个比喻颇为有用,但也存在局限性。计算机的内存由数以亿万计的位(bit)组成,每个位可以容纳值0或1。由于一个位所能表示的值的范围太有限,因此单独的位用处不大,通常将许多位合成一组作为一个单位,这样就可以存储范围较大的值。下图展示了现实机器中的一些内存位置。

这些位置的每一个都被称为字节(byte),每个字节都包含了存储一个字符所需要的位数。在许多现代的机器上,每个字节包含8个位,可以存储无符号值0~255,或有符号值-128~127。上图并没有显示这些位置的内容,但内存中的每个位置总是包含一些值。每个字节通过地址来标识,如上图方框上面的数字所示。

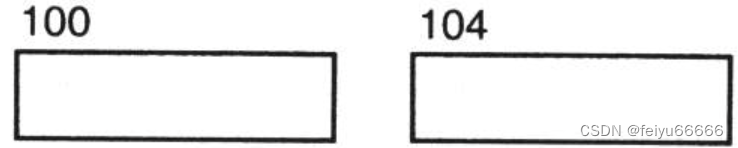

为了存储更大的值,我们把两个或更多个字节合在一起作为一个更大的内存单位。例如,许多机器以字为单位存储整数,每个字一般由2字节或4字节组成。下图所表示的内存位置与上图相同,但这次它以4字节的字来表示。

注意,尽管一个字包含了4字节,但它仍然只有一个地址。至于它的地址是它最左边那个字节的位置还是最右边那个字节的位置,不同的机器有不同的规定。另一个需要注意的硬件事项是边界对齐(boundary alignment)。在要求边界对齐的机器上,整型值存储的起始位置只能是某些特定的字节,通常是2或4的倍数。但这些问题是硬件设计者的事情,很少影响C程序员。我们只对两件事情感兴趣:

1.内存中的每个位置由一个独一无二的地址标识;

2.内存中的每个位置都包含一个值。

批注:反正我在学校学是没有理解到这样的程度(当然主要也是因为我是蒟蒻)?。

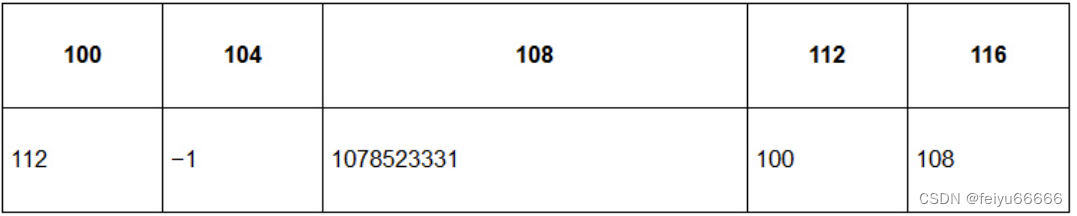

这里显示了5个整数,每个都位于自己的字中。如果你记住了一个值的存储地址,以后就可以根据这个地址取得这个值。但是,通过记住所有这些地址来访问内存位置实在是太笨拙了,所以高级语言所提供的特性之一就是通过名字而不是地址来访问内存位置。下图与上图相同,但这次使用名字来代替地址。

当然,这些名字就是我们所称的变量。有一点非常重要,你必须记住,即名字与内存位置之间的关联并不是硬件来提供的,而是由编译器为我们实现的。所有这些变量给了我们一种更方便的方法记住地址——硬件仍然通过地址访问内存位置。

6.2 值和类型

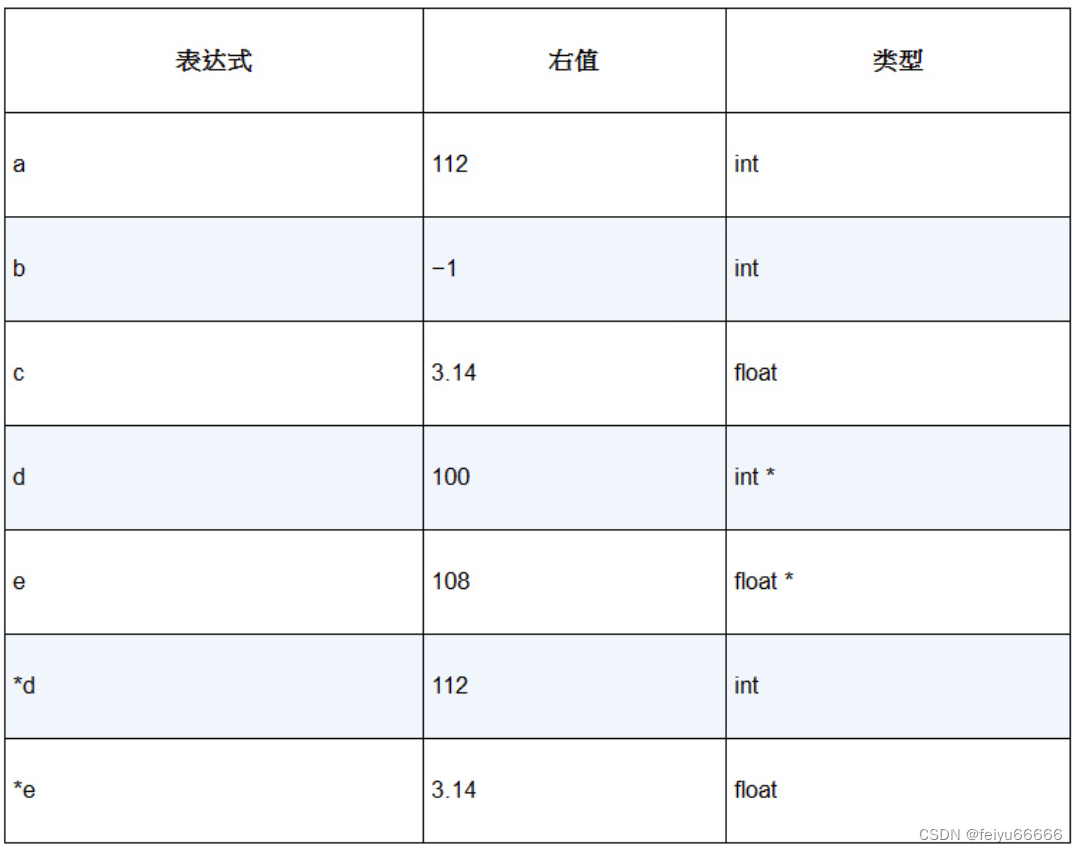

现在看一下存储于这些位置的值。头两个位置所存储的是整数,第3个位置所存储的是一个非常大的整数,第4个和第5个位置所存储的也是整数。下面是这些变量的声明:

?在这些声明中,变量a和b确实用于存储整型值,但是又声明c所存储的是浮点值。可是,在上图中c的值却是一个整数。那么到底它应该是哪个呢?整数还是浮点数?答案是该变量包含了一序列内容为0或者1的位。它们可以被解释为整数,也可以被解释为浮点数,这取决于它们的使用方式。如果使用的是整型算术指令,这个值就被解释为整数;如果使用的是浮点型指令,这个值就被解释为浮点数。这个事实引出了一个重要的结论:不能简单地通过检查一个值的位来判断它的类型。

……

编译器会帮助我们避免这些错误。如果把c声明为float型变量,那么当程序访问它时,编译器就会产生浮点型指令。如果以某种对float类型而言不适当的方式访问该变量,编译器就会发出错误或警告信息。

这里给我的启发就是,当我们如上所示声明各种变量时,在内存里是怎样的。但是和我学习的时候还是有些出入的地方,比如说理解a=112,我学习的时候是先把a放到一个小格里面,然后把112赋给它,类似于int a,然后再让a = 112。但不管怎样&a就是a存储的位置。

6.3&4 指针变量的内容

a的值是112,b的值是-1,c的值是3.14。指针变量其实也很容易,d的值是100,e的值是108。如果你认为d和e的值分别是112和3.14,就犯了一个极为常见的错误。d和e被声明为指针并不会改变这些表达式的求值方式:一个变量的值就是分配给这个变量的内存位置所存储的数值。如果简单地认为由于d和e是指针,因此它们可以自动获得存储于位置100和108的值,就错了。变量的值就是分配给该变量的内存位置所存储的数值,即使是指针变量也不例外。

6.5 未初始化和非法的指针

这个声明创建了一个名叫a的指针变量,后面那条赋值语句把12存储在a所指向的内存位置。

但是究竟a指向哪里呢?我们声明了这个变量,但从未对它进行初始化,所以没有办法预测12这个值将存储于什么地方。从这一点看,指针变量和其他变量并无区别。如果变量是静态的,它会被初始化为0;如果变量是自动的,它根本不会被初始化。无论是哪种情况,声明一个指向整型的指针都不会“创建”用于存储整型值的内存空间。

所以,如果程序执行这个赋值操作,会发生什么情况呢?如果运气好,a的初始值会是个非法地址,这样赋值语句将会出错,从而终止程序。在UNIX系统上,这个错误被称为“段违例”(segmentation violation)或“内存错误”(memory fault)。它提示程序试图访问一个并未分配给程序的内存位置。在一台运行Windows的PC上,对未初始化或非法指针进行间接的访问操作是一般保护性异常(general protection exception)的根源之一。

对于那些要求整数必须存储于特定边界的机器而言,如果这种类型的数据在内存中的存储地址处于错误的边界上,那么对这个地址进行访问时将会产生一个错误。这种错误在UNIX系统中被称为“总线错误”(bus error)。

一种更为严重的情况是,这个指针偶尔可能包含了一个合法的地址。接下来的事很简单:位于那个位置的值被修改,虽然你并无意去修改它。像这种类型的错误非常难以捕捉,因为引发错误的代码可能与原先用于操作那个值的代码完全不相干。所以,在对指针进行间接访问之前,必须非常小心,确保它们已被初始化!

批注:原来自己写的“segmentation violation”是因为这个(捂脸)。

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

- Python教程

- 深入理解 MySQL 中的 HAVING 关键字和聚合函数

- Qt之QChar编码(1)

- MyBatis入门基础篇

- 用Python脚本实现FFmpeg批量转换

- 新三板操作指南!哪家证券公司开通新三板交易佣金费率最低?

- 32.virtual reality system concepts illustrated using OSVR

- 线框图是什么?怎么画?看这篇文章就够了

- 【C语言】程序练习(四)

- Task.WaitAll和Task.WaitAny();

- 解决文库系统 本地转码 libreoffice中文乱码的问题(mkfontscale mkfontdir fc-cache -fv命令)

- 【Seata源码学习 】篇四 TM事务管理器是如何开启全局事务

- Java如何优雅地判断对象是否为空

- 计算机组成原理-硬件多线程

- 第五节、项目支付功能实战-证书获取、微信支付集成初始化配置、sdk统一下单、api安全源码解读