如何使用Spoofy检测目标域名是否存在欺骗攻击风险

关于Spoofy

Spoofy是一款功能强大的域名安全检测工具,在该工具的帮助下,广大研究人员可以轻松检测单个目标域名或域名列表中的域名是否存在遭受欺诈攻击的风险。

该工具基于纯Python开发,可以根据SPF和DMARC记录来检测和判断目标域名是否可以被欺骗。

工具特性

1、支持对所有的查询执行权威查询(已知回退)(Cloudflare DNS);

2、支持执行精确的批量查询;

3、支持实现自定义或手动测试欺骗逻辑,并生成真实场景中的结果;

4、提供SPF查询计数器;

工具运行机制

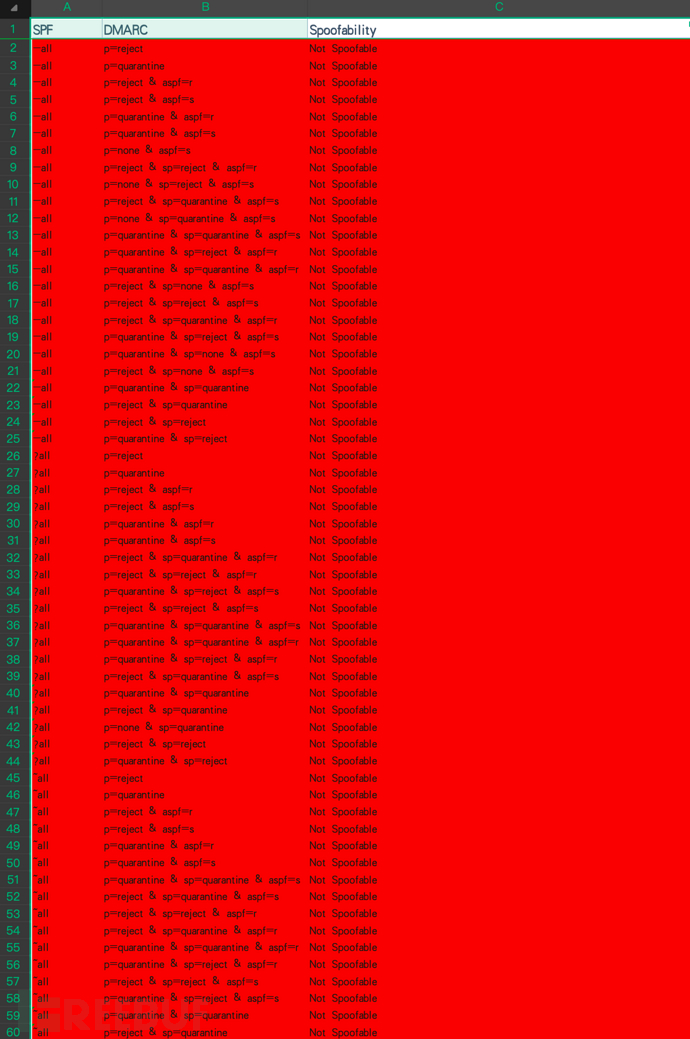

该工具基于一个域名欺骗可行性表实现其功能,表格中列出了每个相关的SPF和DMARC配置,将它们组合起来,然后再进行大量的域名数据采集:

测试SPF和DMARC组合是否可伪造是通过emailspooftest的电子邮件渗透测试安全套件完成的,但最初阶段的测试则是通过Protonmail和Gmail进行的。由于早期阶段的测试发现这些服务使用了影响结果的反向查询检查,尤其是子域欺骗测试。因此后面开始选用Microsoft 365,因为它可以对邮件处理提供了更大程度的控制。

在使用Microsoft 365进行初步测试后,由于对电子邮件Banner的处理存在差异,因此一些组合仍然选择使用Protonmail和Gmail进行了重新测试。Protonmail和Gmail可以在收件箱中放置带有Banner的伪造邮件,也可以在没有Banner的垃圾邮件中放置伪造邮件,导致在使用Spoofy时,一些SPF和DMARC组合被报告为“Mailbox Dependent”。

工具下载

由于该工具基于Python 3开发,因此广大研究人员首先需要在本地设备上安装并配置好Python 3环境。接下来,我们可以直接使用下列命令将该项目源码克隆至本地:

git clone https://github.com/MattKeeley/Spoofy.git

然后切换到项目目录中,使用pip3工具和项目提供的requirements.txt文件安装该工具所需的其他依赖组件:

cd Spoofy pip3 install -r requirements.txt

工具使用

扫描单个域名

./spoofy.py -d [DOMAIN] -o [stdout or xls]

扫描域名列表

./spoofy.py -iL [DOMAIN_LIST] -o [stdout or xls]

许可证协议

本项目的开发与发布遵循CC0-1.0开源许可证协议。

项目地址

Spoofy:【GitHub传送门】

参考资料

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

- Python教程

- 深入理解 MySQL 中的 HAVING 关键字和聚合函数

- Qt之QChar编码(1)

- MyBatis入门基础篇

- 用Python脚本实现FFmpeg批量转换

- 机器学习工程师在人工智能时代的角色

- Mybatis

- 目前一个日志文件特别大,想把定时 把里面的内容直接删除,默认只要 文件大小超过1G 就删除

- 汽车清除积碳和清洗节气门

- 【订单领域】如果订单要分库分表,如何确认最佳库表数量?

- 【算法学习】路径问题-动态规划

- 外包干了4个月,技术退步明显了...

- element ui upload 源码解析-逐行逐析

- 低功耗DC-DC电源模块的精细化PCB设计

- Python Pillow (PIL) 库简介