在阿里云上测试Web应用防火墙的有效性

在实现公有云服务提供的各种安全服务时,您可能会有这样的疑问:我真的能防范来自外部的安全攻击吗?

在本文中,九河云将使用阿里云 Web 应用防火墙 (WAF) 来验证安全性。WAF可以实时识别和阻止Web攻击和恶意Web请求。我们将对网站服务发起攻击,以测试阿里云 WAF 是否能够阻止它们。以下部分将介绍这些步骤。

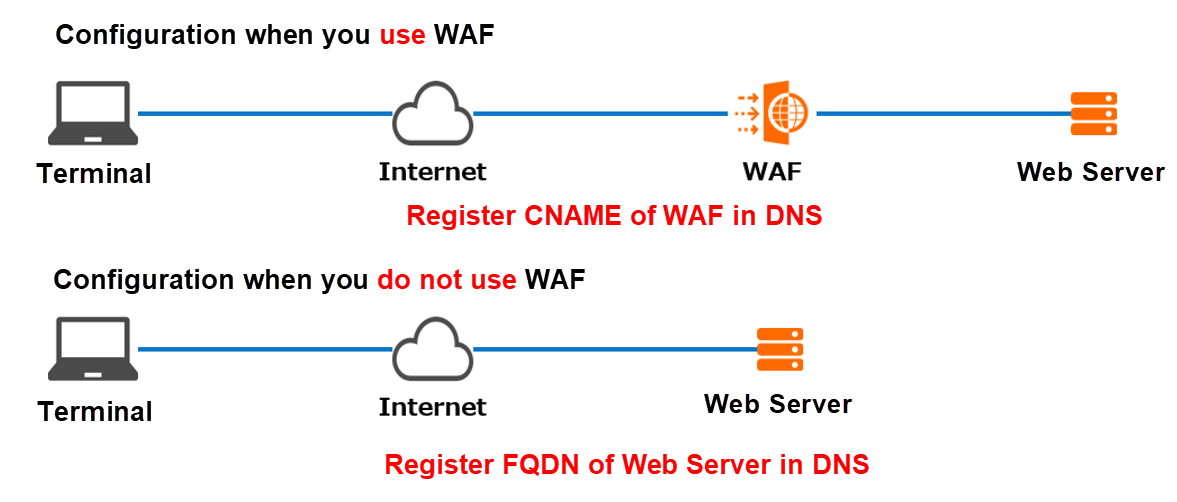

1. 配置概述

配置步骤很简单。WAF 放置在 Web 服务器的前面,以防止暴露 Web 服务器。在此示例中,我们将使用云服务器 (ECS)?服务器。将使用 WAF 验证对 Web 服务器的所有访问。Web服务器的完全限定域名(FQDN)和WAF的CNAME在域名系统(DNS)中注册。

Web 服务器具有全局 IP 地址。因此,Web 服务器可以检查未使用 WAF 验证的访问。

注意:以下部分介绍了IP地址,CNAME和FQDN的定义:

- Web 服务器的 FQDN:用户要访问的 URL。使用 FQDN。

- WAF的CNAME:WAF实例的CNAME。将 Web 服务器的 FQDN 设置为 CNAME。

- Web服务器的全局IP地址:Web服务器的全局IP。设置源服务器的全局 IP 地址。源服务器是后端服务器。

2. 构建 Web 服务器

在此示例中,我们将使用阿里云弹性计算服务(ECS)服务器。ECS服务器的操作系统为CentOS。

2.1 执行以下命令安装Apache HTTP服务器

# yum -y update

# yum -y install httpd2.2 执行以下命令创建加密证书

# yum -y install certbot

# systemctl enable httpd

# systemctl start httpd

# certbot certonly --webroot -w /var/www/html -d <Web server FQDN>注意:在创建加密证书之前解析 DNS 记录。

执行以下命令,创建证书。

/etc/letsencrypt/live/<Web server FQDN>/fullchain.pem

/etc/letsencrypt/live/<Web server FQDN>/privkey.pem2.3 执行以下命令安装SSL

# yum -y install mod_ssl2.4 执行以下命令移动证书

# vi /etc/httpd/conf.d/ssl.conf运行 vi 命令以添加以下文件:

SSLCertificateFile /etc/letsencrypt/live/<Web server FQDN>/fullchain.pem

SSLCertificateKeyFile /etc/letsencrypt/live/<Web server FQDN>/privkey.pem2.5 执行以下命令,重启Apache HTTP服务器

# systemctl restart httpd3. 发起攻击

3.1 执行以下命令安装PHP

# yum install �Cy php3.2 执行以下命令发起攻击

# cd /var/www/html/

# vi index.html使用 vi 命令创建 HTML 源代码。

<!DOCTYPE html>

<html lang="ja">

<head>

<meta charset="utf-8">

<title> Getting started with HTML: Create a text box</title>

</head>

<body>

<form action="//sbc-nextcloud.sbcicp1.net/index.php" method="post">

<p> Username:<br>

<input type="text" name="name"></p>

<p><input type="button" value="Check" id="button2"></p>

</form>

</body>

</html># vi index.php使用 vi 命令创建 PHP 源代码。

<?php

foreach (getallheaders() as $name => $value) {

echo "$name: $value\n";

}

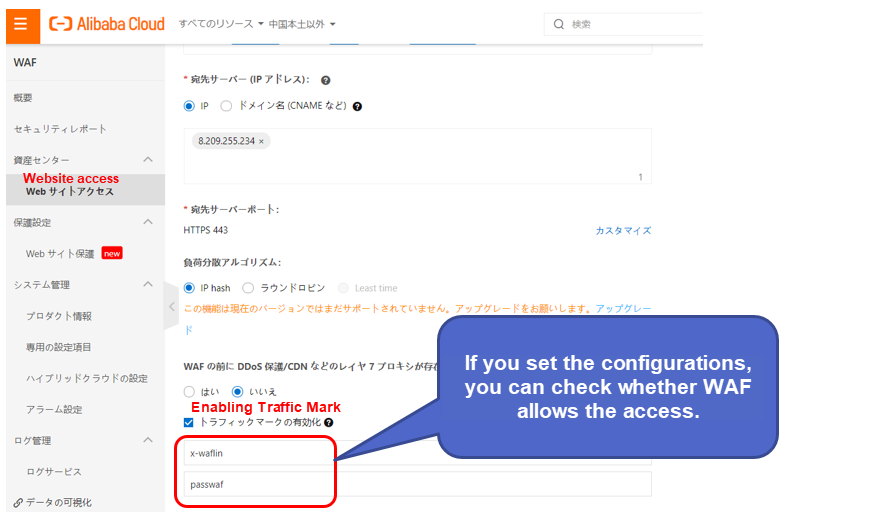

?>4. 开通阿里云WAF

4.1 配置WAF

4.2 检查是否使用WAF进行访问

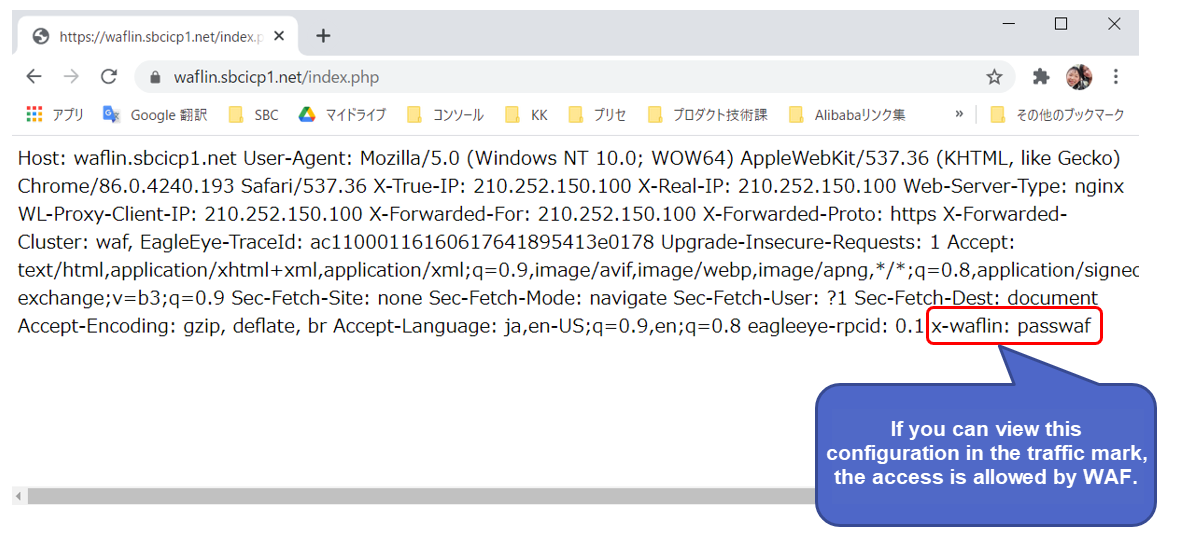

access:查看访问结果。https://<Web Server FQDN>/index.php

如果存在下图中的配置,则使用WAF进行访问。

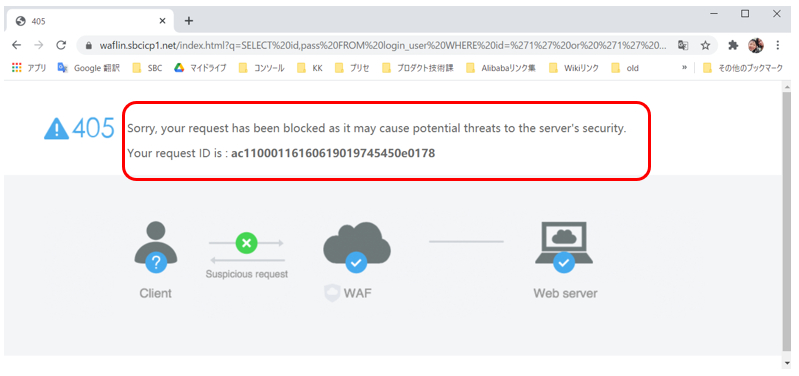

5. 确认WAF效果

我们将在启用 WAF 时通过篡改 URL 参数来发起攻击。

如果URL参数不被篡改,网站可以正常访问。

但是,在发起攻击后,网站将变得无法访问,这表明了WAF的有效性。

要发起攻击,请篡改以下 URL 参数:

https://<Web server FQDN>/index.html?q=SELECT id,pass FROM login_user WHERE id='1' or '1' = '1'-- AND pass=";如下图所示,WAF拒绝了访问请求。

接下来,我们将在禁用 WAF 的情况下发起攻击。

为此,请篡改以下 URL 参数,如果您尚未注册 CNAME,请使用全局 IP 地址。

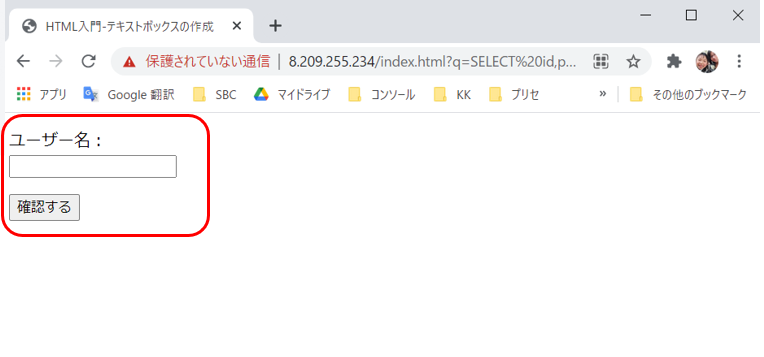

https://8.209.255.234/index.html?q=SELECT id,pass FROM login_user WHERE id='1' or '1' = '1'-- AND pass=";下图为在没有WAF的情况下访问ECS服务器时显示的页面。

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

- Python教程

- 深入理解 MySQL 中的 HAVING 关键字和聚合函数

- Qt之QChar编码(1)

- MyBatis入门基础篇

- 用Python脚本实现FFmpeg批量转换

- 关于 Appium 各种版本的安装,都在这里

- 系列四十一、MyBatis配置文件模板

- 亚马逊鲲鹏系统:打造个性化QA,助力产品留言增长!

- python学习,1.变量和简单的数据类型

- 函数组件useState用法 以及 useState异步回调获取不到最新值

- 【附源码】基于SpringBoot的大学生就业资讯平台源码+数据库

- 鸿蒙hi3516小型系统更改roofs系统分区大小及文件打包

- 电巢助力第十届图像技术高峰论坛圆满落幕,回顾西电与电巢的校企合作四年硕果累累

- 克魔助手:方便查看iPhone应用实时日志和奔溃日志工具

- 汽车生产污废水处理需要哪些工艺设备