【Amazon MFA删除】如何开启和关闭根用户的MFA删除

本实验是为了验证根用户的MFA设备如何开启和关闭,以及丢失或遗忘MFA设备时,处理流程和应急措施。

文章目录

一、添加MFA设备

使用 MFA 提高您的 AWS 环境的安全性。使用 MFA 登录需要来自 MFA 设备的身份验证码。每位用户最多可分配 8 台 MFA 设备。

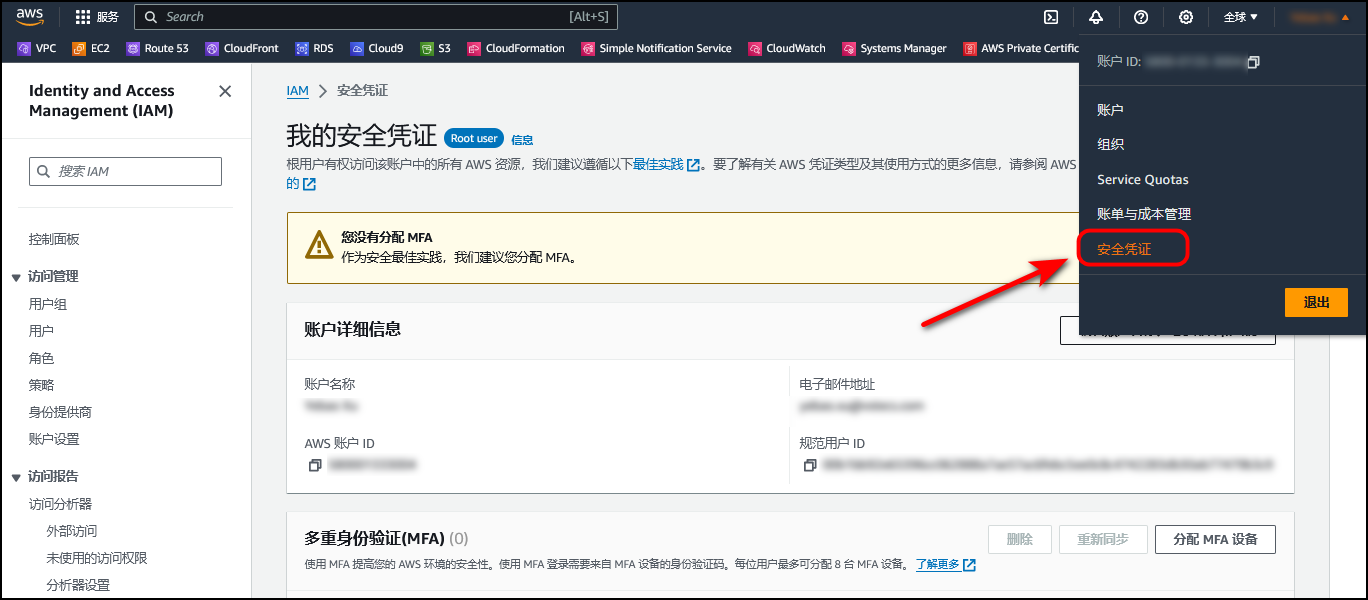

1. 选择“安全凭证”

登录到AWS管理控制台,选择安全凭证。

2. 添加MFA设备

添加MFA目的:为根用户添加 MFA - 为根用户启用多重身份验证(MFA),以

提高此账户的安全性。

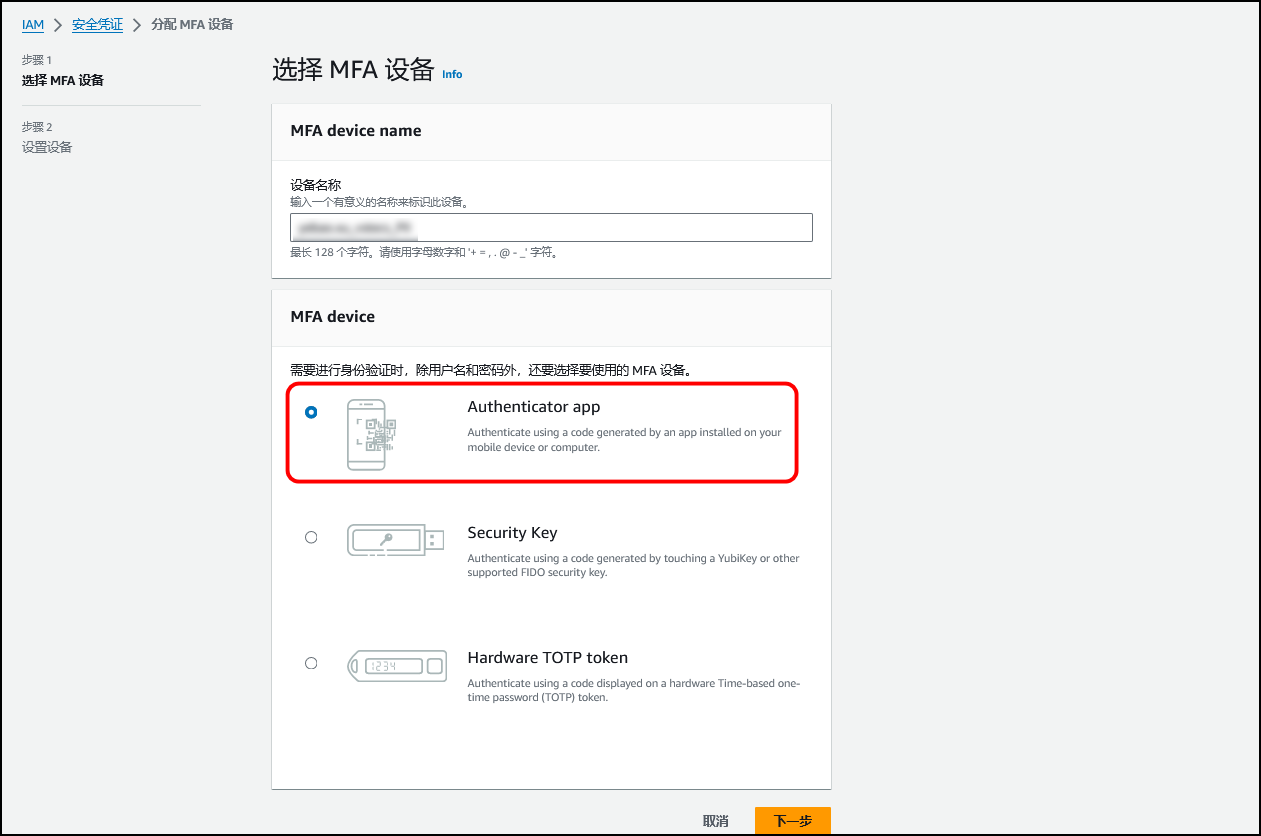

3. 选择MFA设备

设置MFA 设备名称,以及选择要使用的MFA设备。

4. 设置设备

扫描QR代码对其进行配置。

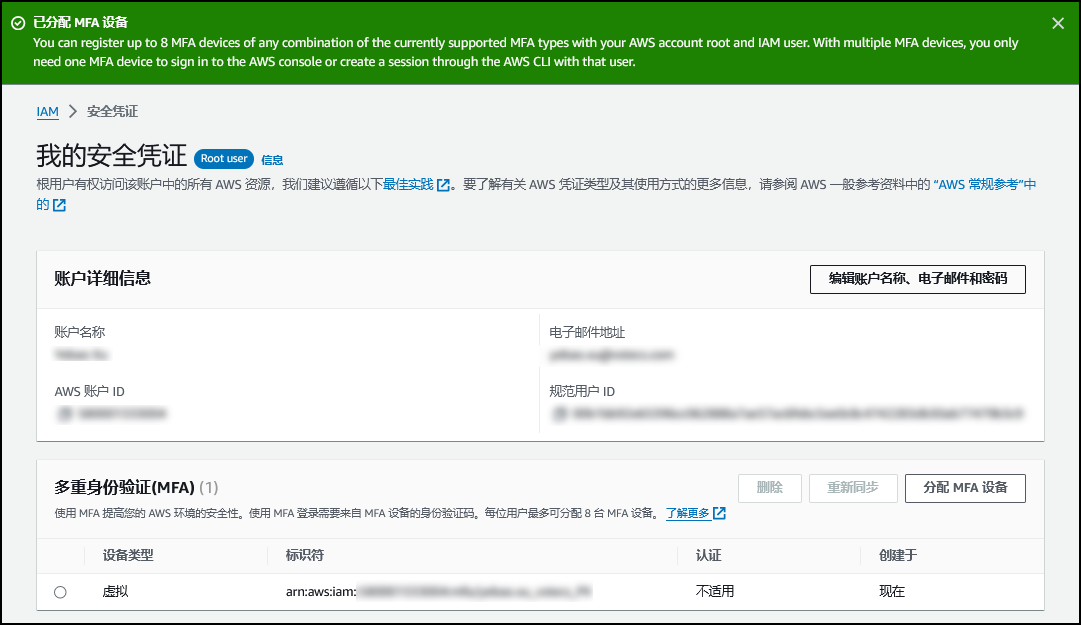

5. 已分配MFA设备

6. 登录根用户验证MFA是否生效

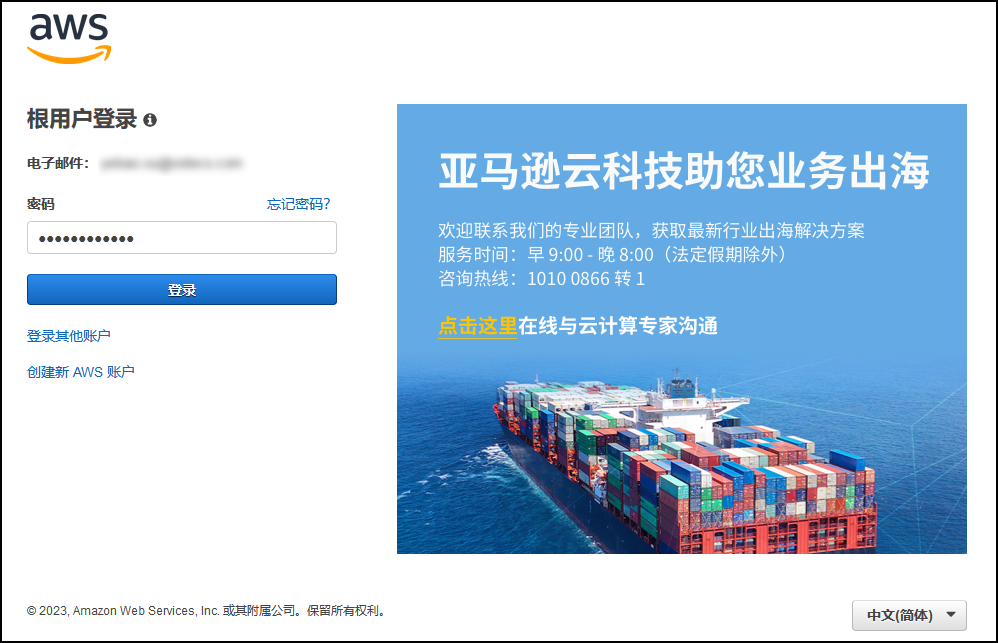

重新登录该账户,输入根用户的电子邮箱地址。

输入根用户登录的密码。

输入MFA代码。

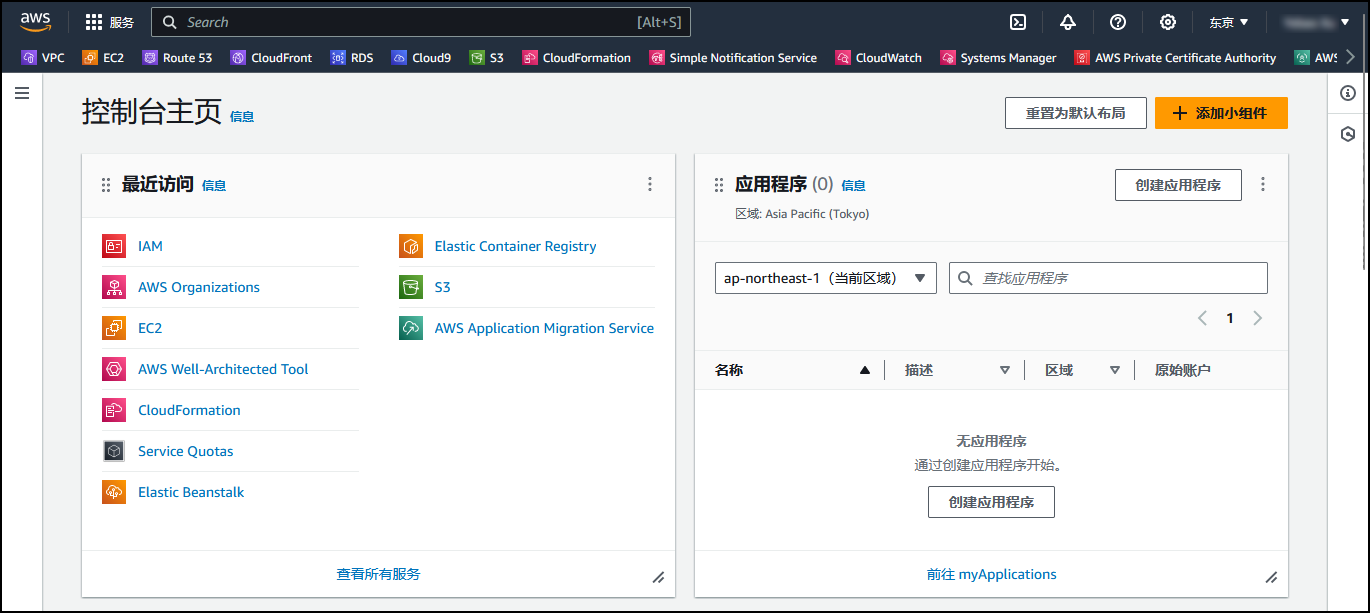

7. 使用MFA成功登录

二、丢失MFA设备处理流程

若发生丢失MFA设备的情况,首先输入AWS URL 登录AWS控制台,输入完电子邮箱地址和密码,来到多重身份验证阶段,选择对 MFA 进行故障排除。

它提示有两种解决办法。以下将分别做演示说明。

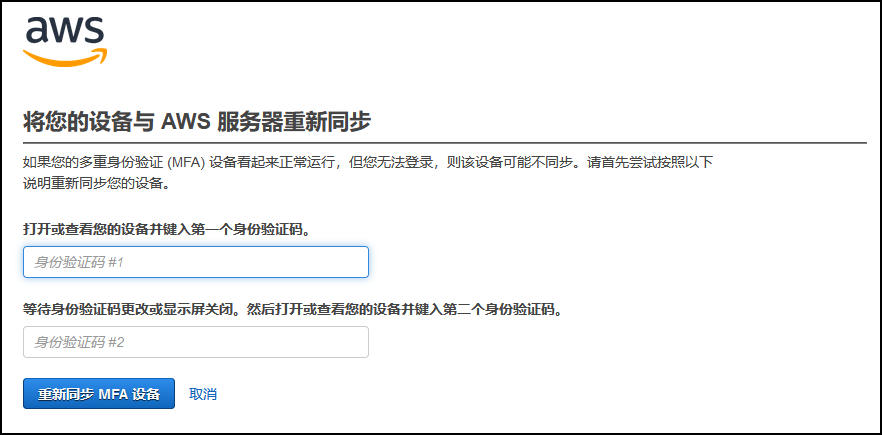

情况一:与AWS服务器重新同步

如果您的多重身份验证 (MFA) 设备看起来正常运行,但您无法登录,则该设备可能不同步。重新输入验证码即可。

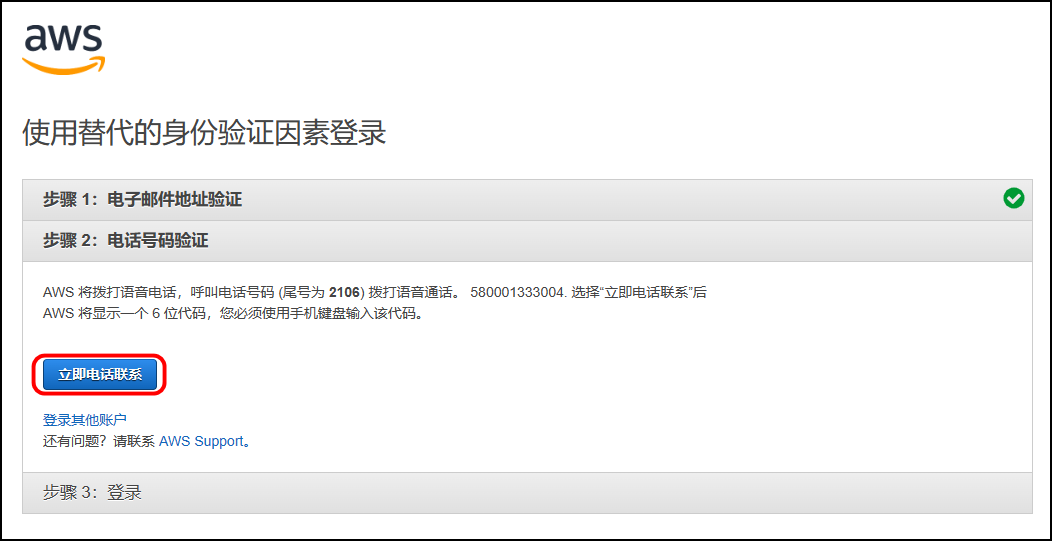

情况二:使用替代的身份验证因素登录

如果您的多重身份验证 (MFA) 设备丢失、损坏或无法正常运行,您仍然可以使用替代的身份验证因素登录。您必须使用和该账户一起注册的

电子邮件和电话来验证您的身份。

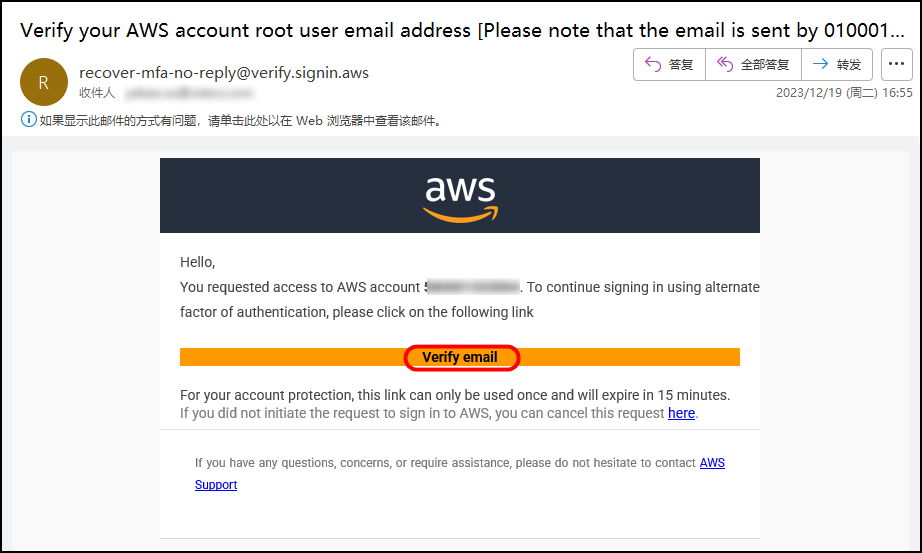

步骤①:电子邮件地址验证

点击

发送验证电子邮件。

电子邮件已发送,查收电子邮件收件箱。

收到一份来自AWS的验证邮件,点击

Verify email。

步骤②:点击立即电话联系

会有来自AWS的语音电话,在手机上输入显示的6位代码。

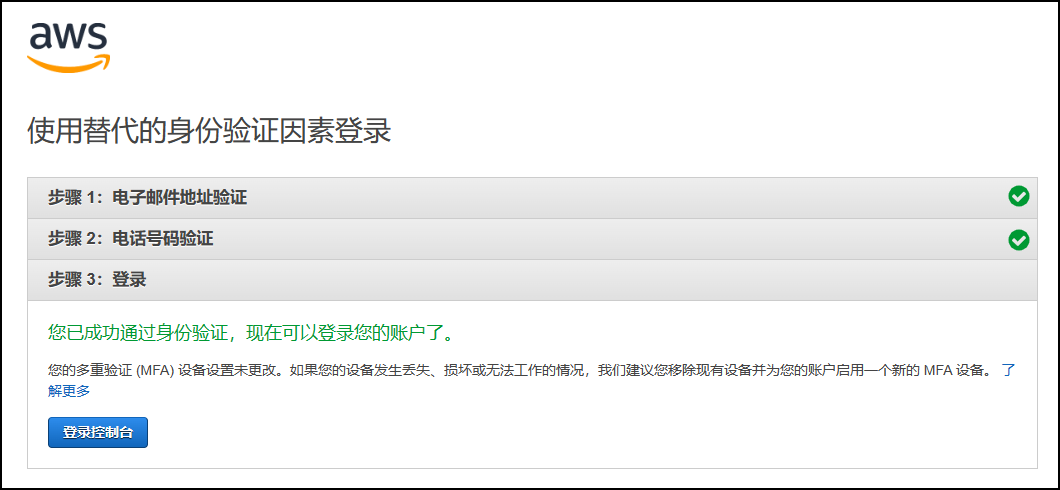

步骤③:完成登录

点击

登录控制台。

- 您的多重验证 (MFA) 设备设置未更改。如果您的设备发生丢失、损坏或无法工作的情况,我们建议您移除现有设备并为您的账户启用一个新的 MFA 设备。

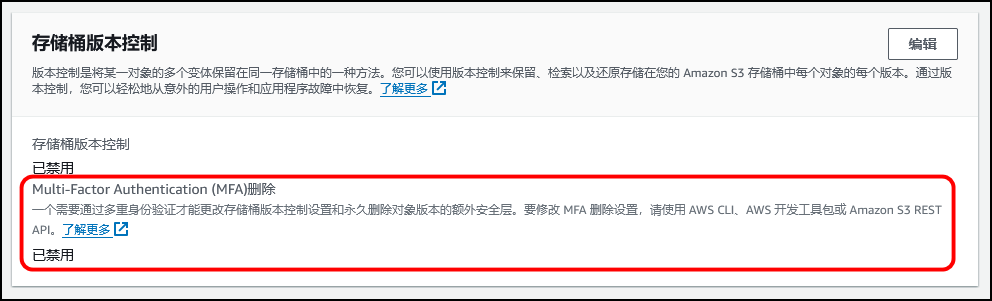

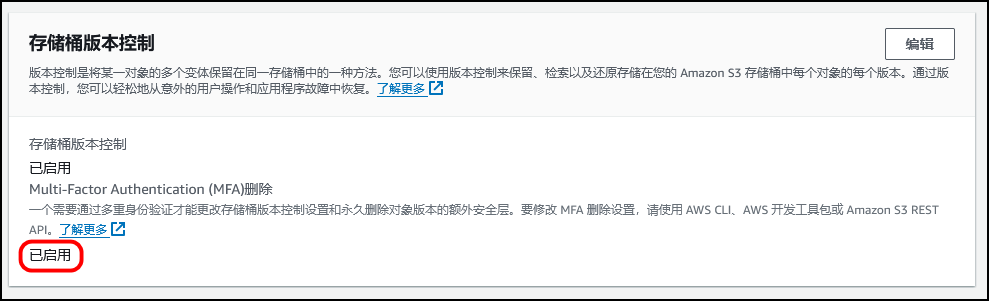

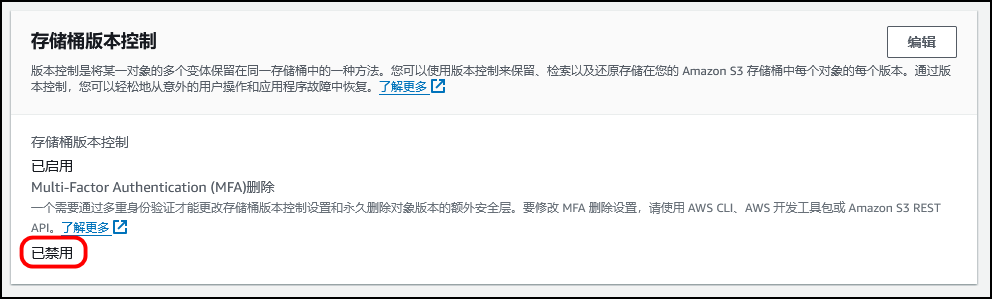

三、S3 存储桶启用MFA删除操作

启用根账户MFA删除来保护指定的存储桶。

注意:只有存储桶所有者(根账户)可以启用 MFA Delete

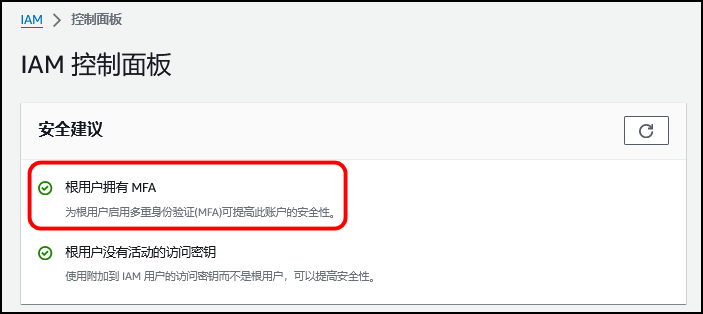

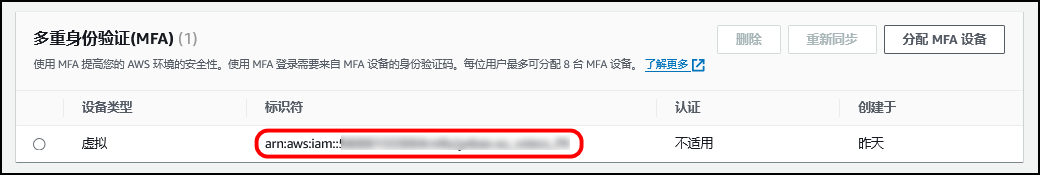

通过IAM控制面板,可以看到根用户拥有MFA。,若没有设置MFA,可以参考第一部分

添加MFA设备。

点击进入“我的安全凭证”,可以查看多重身份验证信息。

安装AWS CLI。

C:\Users\xxx>aws --version

aws-cli/2.11.17 Python/3.11.3 Windows/10 exe/AMD64 prompt/off

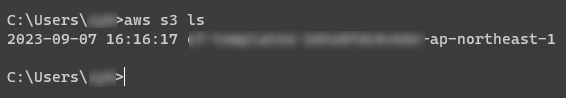

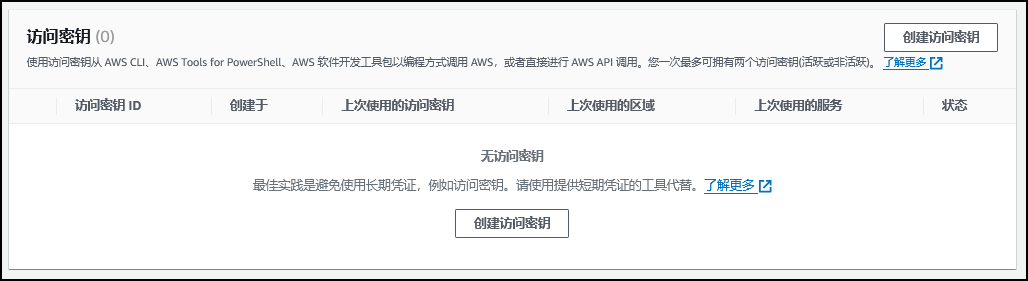

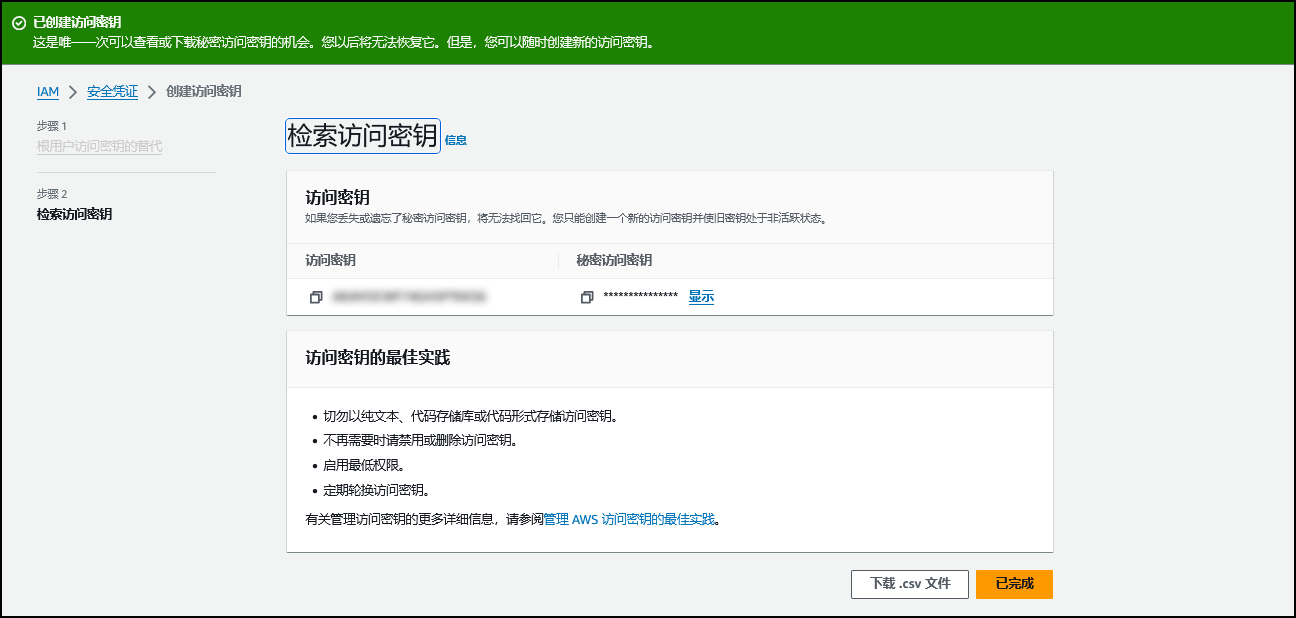

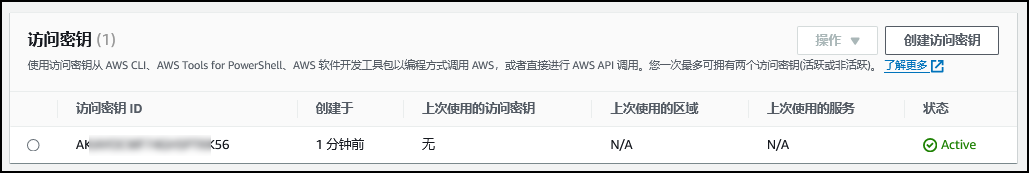

创建根用户AKSK,用于后续能够执行AWS CLI命令,访问到S3存储桶资源。如下图所示。

根用户创建访问密钥请参考第四部分。

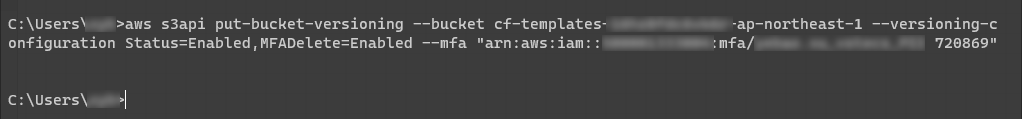

通过AWS CLI命令工具执行以下脚本启用MFA删除。

aws s3api put-bucket-versioning --bucket <存储桶名称> --versioning-configuration Status=Enabled,MFADelete=Enabled --mfa "<多重身份验证(MFA)标识符> <一次性密码>"

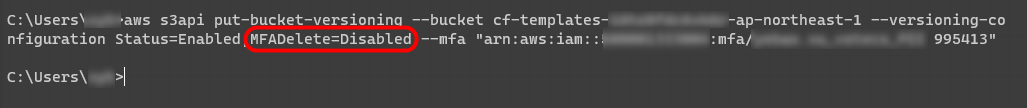

(可选)停用MFA。

aws s3api put-bucket-versioning --bucket <存储桶名称> --versioning-configuration Status=Enabled,MFADelete=disabled --mfa "<多重身份验证(MFA)标识符> <一次性密码>"

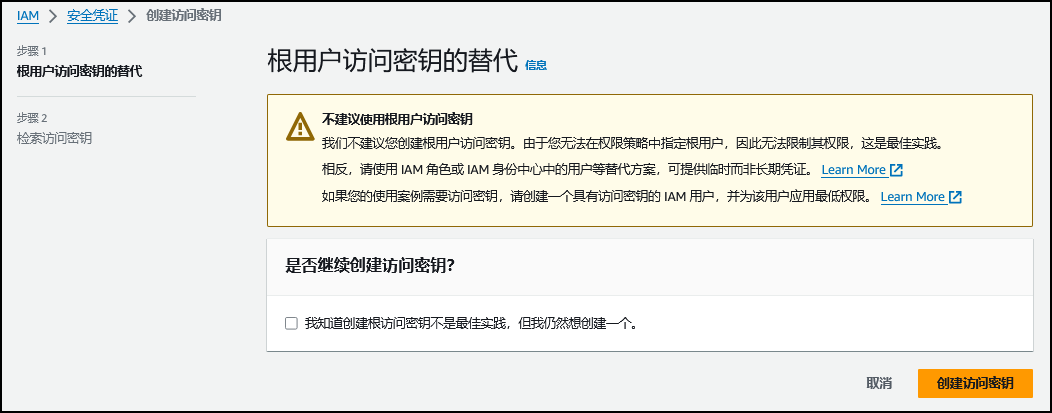

四、根用户创建访问密钥

点击“创建访问密钥”。

勾选完毕后,点击“创建访问密钥”。

注意:保管好AKSK。

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!