Matter分析与安全验证

本文作者:杉木@涂鸦智能安全实验室

什么是matter

Matter是一项智能家居的开源标准,由连接标准联盟制定、认证、推广,该标准基于互联网协议(IP),遵循该标准的智能家居设备、移动应用程序和云服务能够进行互联和通信。—wiki提供

Matter产生的背景

Matter的架构

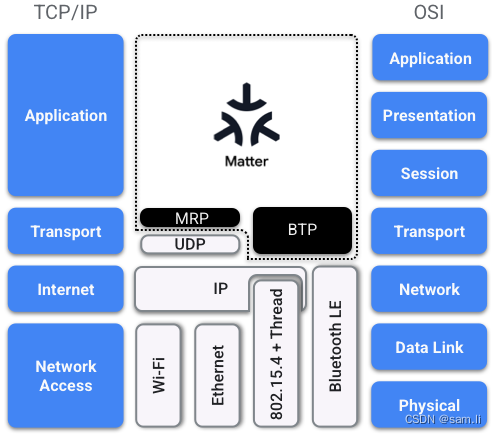

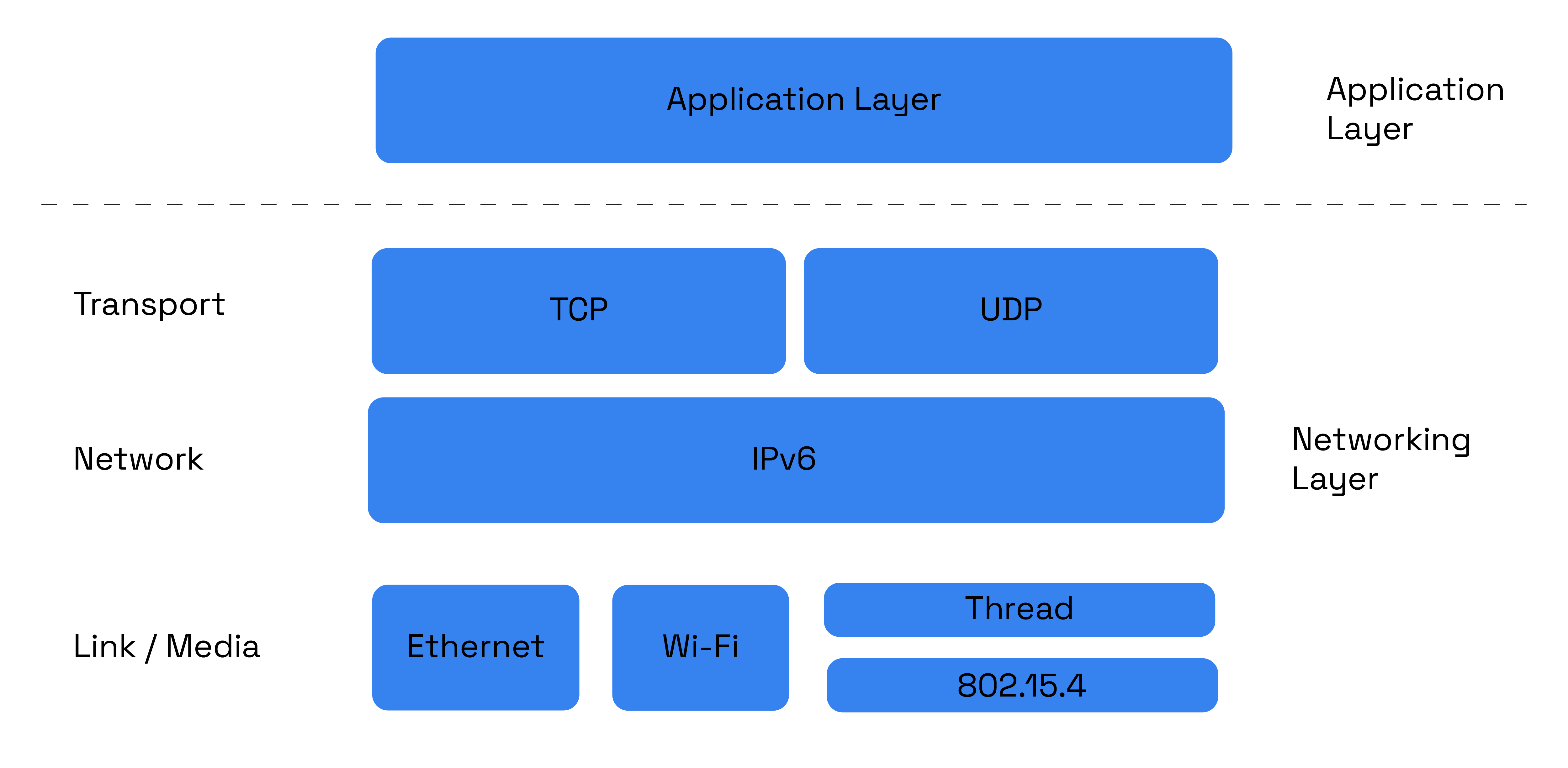

Matter 旨在为智能家居设备构建一个通用的基于 IPv6 的通信协议。该协议定义了将部署在设备上的应用层和不同的链路层,以帮助维护互操作性。下图为Matter的架构;

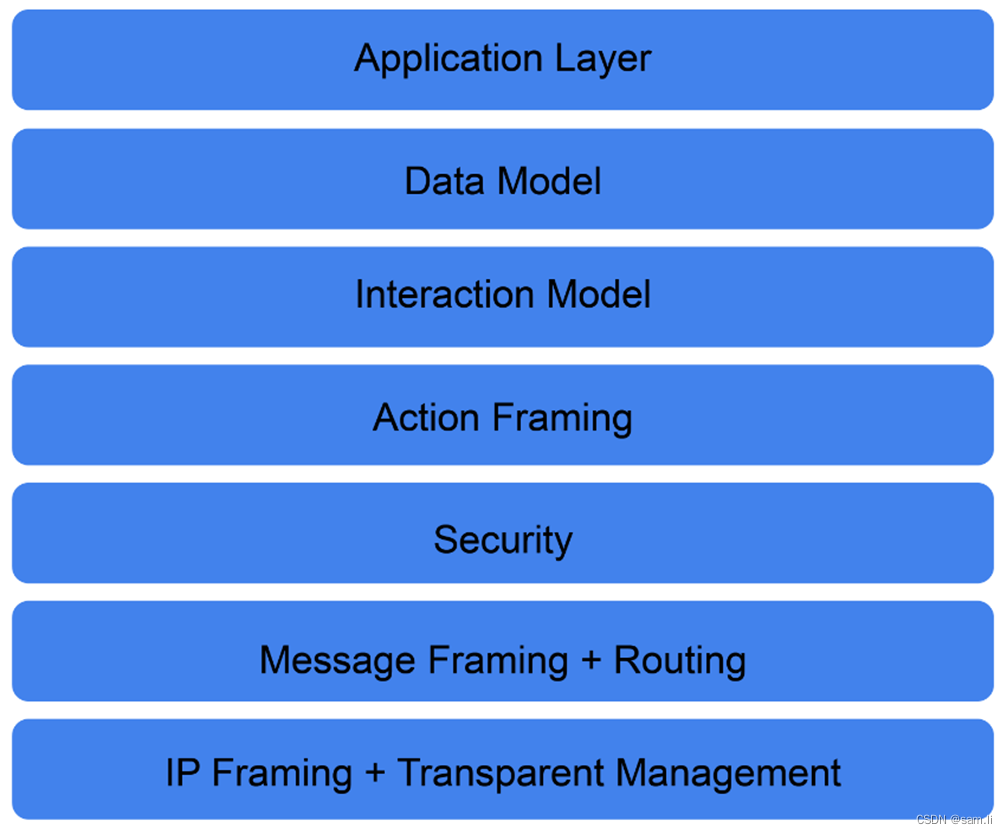

Matter标准协议的分层

-

APPlication Laye 应用层:

设备的高阶业务逻辑。例如,专注于照明的应用程序可能包含处理打开/关闭灯泡及其颜色特征的逻辑。

-

Data Model Layer 数据模型层:

数据层对应于有助于支持应用程序功能的数据和元素模型。当有与设备交互的意图时,应用程序对这些数据结构进行操作。

-

Interaction Model Layer 交互模型层:

交互模型层定义了一组可以在客户端和服务器设备之间执行的交互。例如,在服务器设备上读取或写入属性将对应于设备上的应用程序行为。这些交互作用于在数据模型层定义的元素。

-

Action Framing Layer 动作框架层:

一旦使用交互模型构建了动作,它就会被序列化为规定的打包二进制格式以进行网络传输编码。

-

**Security Layer 安全性:**然后将编码的操作帧向下发送到安全层以对有效负载进行加密和签名,以确保数据受到数据包发送方和接收方的保护和验证。

-

**Message Framing + Routing 消息框架和路由:**通过加密和签名的交互,消息层构造具有必需和可选标头字段的有效负载格式;其中指定消息的属性和一些路由信息。

-

IP Framing + Transport Management IP 成帧和传输管理:

构建最终有效负载后,将其发送到底层传输协议以进行数据的 IP 管理。

matter使用介绍

前面是关于matter的简单介绍,然后一些介绍和使用详细的说明以及源码,官方和网上其他文章都很多,这里罗列了一些,可以自行阅读学习,这里不在赘述;

matter源码GitHub地址:

https://github.com/project-chip/connectedhomeip

matter组织官网:

Become a Member | The Future of IOT

Specifications Download Request

【Matter】解密Matter协议(一)— 什么是Matter协议?

【Matter】解密Matter协议(二)— 关键概念及特性_物联网布道师的博客-CSDN博客_matter协议

Matter协议特性解析(三) 设备发现,认证和配网_iotthings的博客-CSDN博客_matter协议

matter安全验证

因为网上关于matter的介绍很多,这里主要讲一下matter安全验证使用的安全技术,学习并分析一下;

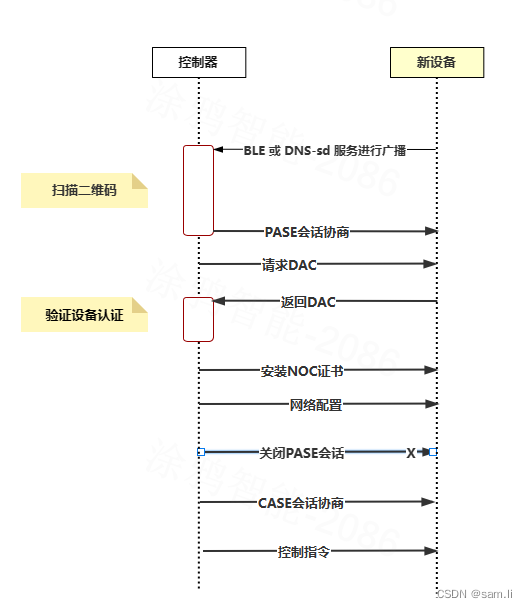

Matter安全验证流程

Matter安全验证流程分为以下几个步骤:

-

设备注册:设备制造商需要向Matter联盟注册其设备以获取唯一的设备ID。注册过程需要提供设备的基本信息和证书,以验证设备的身份和合法性。matter采用基于公钥基础设施 (PKI)的安全模型。

-

证书颁发:Matter联盟将为设备颁发证书,包括设备证书和制造商证书。设备证书用于验证设备的身份,制造商证书用于验证制造商的身份。

- 设备认证证书 (Device Attestation Certificate, DAC):用途:设备如何证明“我是谁”

- 节点操作凭证 (Node Operational Credentials, NOC):用途:我与谁通信?

-

密钥交换:设备需要生成一个公钥和私钥对,并将公钥发送给Matter联盟。Matter联盟将使用设备证书加密一个随机数,并将其发送给设备。设备使用私钥解密随机数,生成一个共享密钥。

-

TLS握手:设备使用共享密钥与Matter联盟建立TLS连接。TLS握手过程中,设备和Matter联盟将互相验证对方的身份,并协商加密和认证算法。

-

设备激活:设备使用TLS连接向Matter联盟发送激活请求。Matter联盟将验证设备的证书和共享密钥,并向设备发送激活响应。

-

云端注册:设备使用激活响应中的URL向云端注册自己的身份和能力。云端将验证设备的证书和共享密钥,并将设备添加到设备列表中。

-

**设备通信:**设备在通过前面的认证之后,也是与云端注册过程一致,通过安全的通信方式,如ECDH等进行通信交互;不同的协议中通信流程的细节可能会有所不同。

PASE

PASE的来历

PASE(Protocol for Authentication and Key Exchange)是一种用于身份验证和密钥交换的协议。它由 Zigbee Alliance 开发,最初是为 Zigbee 网络设计的,但现在已被广泛应用于其他智能家居平台,包括 Matter。PASE 协议主要用于在设备之间建立安全的通信连接,确保设备之间的通信是安全和可靠的。

PASE 协议使用基于密码的身份验证和密钥交换机制,其设计目标是为了提供高度安全、高度可靠的身份验证和密钥交换,同时保持协议的简洁性和灵活性。PASE 协议利用多种密码技术,包括哈希函数、加密算法和数字签名算法,以确保通信的私密性、完整性和认证。

PASE 协议的实现需要相应的硬件和软件支持,但由于其广泛应用于智能家居领域,许多设备和平台都已经支持了 PASE 协议。在 Matter 标准中,PASE 协议被用于设备之间的身份验证和密钥交换,以确保 Matter 设备之间的通信是安全和可靠的。

PAKE分类

PAKE(Password-Authenticated Key Exchange)是一种基于密码的密钥交换协议,它能够在不依赖预先共享密钥的情况下,在不安全的通信信道上实现安全的密钥交换。根据安全证明的方式和基本原理,PAKE 可以分为以下几类:

- 证明基环境(Proof-Based)PAKE:

该类协议利用密码学的证明技术,在不需预先共享密钥的条件下,通过计算证明来对密码进行验证。其中最著名的证明基 PAKE 协议是 SPEKE(Simple Password Exponential Key Exchange)协议。 - 零知识证明(Zero-Knowledge Proof)PAKE:

该类协议依赖于零知识证明技术,通过在不泄漏密码明文的情况下对密码进行验证。其中最著名的零知识证明 PAKE 协议是 B-SPEKE(Balanced Simple Password Exponential Key Exchange)协议和 SB-SPEKE(Synchronized Balalnced Simple Password Exponential Key Exchange)协议。 - 基于密码哈希函数的(Password-Hashing-Based)PAKE:

该类协议基于哈希函数计算密码,并在计算中使用附加信息来增加熵,以提供更强的安全性。其中最著名的基于密码哈希函数的协议是 SRP(Secure Remote Password)协议和 HB-PBC(Hash-Based Password-Authenticated Key Exchange using Brainpool Curves)协议。 - 可证明安全(Provable Secure)PAKE:

该类协议基于密码学理论证明,能够将安全性证明为一个数学问题,从而实现高度安全的密钥交换。其中最著名的可证明安全的 PAKE 协议是 SPAKE2(Simple Password Authenticated Key Exchange 2)协议和 OPAQUE(Oblivious Password-Authenticated Key Exchange)协议。

这些 PAKE 协议的不同特点和原理,使得它们在不同的应用场景下具有不同的优缺点。因此,在选择合适的 PAKE 协议时,需要考虑应用需求和特点,以便选择最合适的 PAKE 协议。

SPAKE2+

SPAKE2+ 是一个高效且安全的 PAKE(密码认证密钥交换)协议,其基于先前的 SPAKE2 协议进行改进,可以在不泄露密码明文的情况下实现高度安全的密钥交换。

SPAKE2+ 协议的设计思想是将密码学安全性和实用性结合起来,采用汉明重量编码技术来保证降低概率攻击的风险,并创新性地引入点压缩技术和标量位压缩技术,减轻了计算负担和通信开销。

在 SPAKE2+ 协议中,参与方之间的密钥交换过程将分为两个阶段:第一阶段为计算验证子,参与方通过该验证子验证对方的身份,并生成公钥和私钥;第二阶段为密钥生成,参与方利用计算验证子生成的公钥和私钥,计算出一个共享密钥。在该过程中,参与方需要选定一个公共参数,该参数应根据情况性质和安全需求进行选择。

SPAKE2+ 协议具有很好的安全性和高效性,它实现了密码学理论最高水平的安全级别,并且具有快速、可靠以及应用范围广的优点。因此,该协议被广泛应用于各种基于密码的身份认证和密钥交换场景,如电子邮件、VPN 等等。

参考

漏洞悬赏计划:涂鸦智能安全响应中心(https://src.tuya.com)欢迎白帽子来探索。

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

- Python教程

- 深入理解 MySQL 中的 HAVING 关键字和聚合函数

- Qt之QChar编码(1)

- MyBatis入门基础篇

- 用Python脚本实现FFmpeg批量转换

- 体元法--体积计算

- 小程序基础学习(缓存)

- HTTP前端请求

- CPU告警不用愁,用C语言编写CPU使用率限制程序

- 1为什么要用Spring框架

- 基于EasyExcel的数据导入导出

- 力扣844 比较含退格的字符串--双指针

- git的分支的使用,创建分支,合并分支,删除分支,合并冲突,分支管理策略,bug分支,强制删除分支

- python c#读取excel报错:类型错误:CellStyle.__init__() 得到意外的关键字参数“xxid”

- 【Java】——期末复习题库(三)