DH群密钥交换算法

发布时间:2024年01月03日

????????Diffie-Hellman(DH)密钥交换是一种在不安全的通信渠道上安全地交换密钥的方法。它允许两个或多个通信方在没有共享秘密的情况下建立一个共享的秘密密钥。这个共享密钥可以用于之后的通信过程中进行加密。

具体怎么做?

- 选择全局公共参数:

- 选择一个大的质数 ( p )(模数)

- 选择一个基数 ( g ),它是一个小于 ( p ) 的正整数

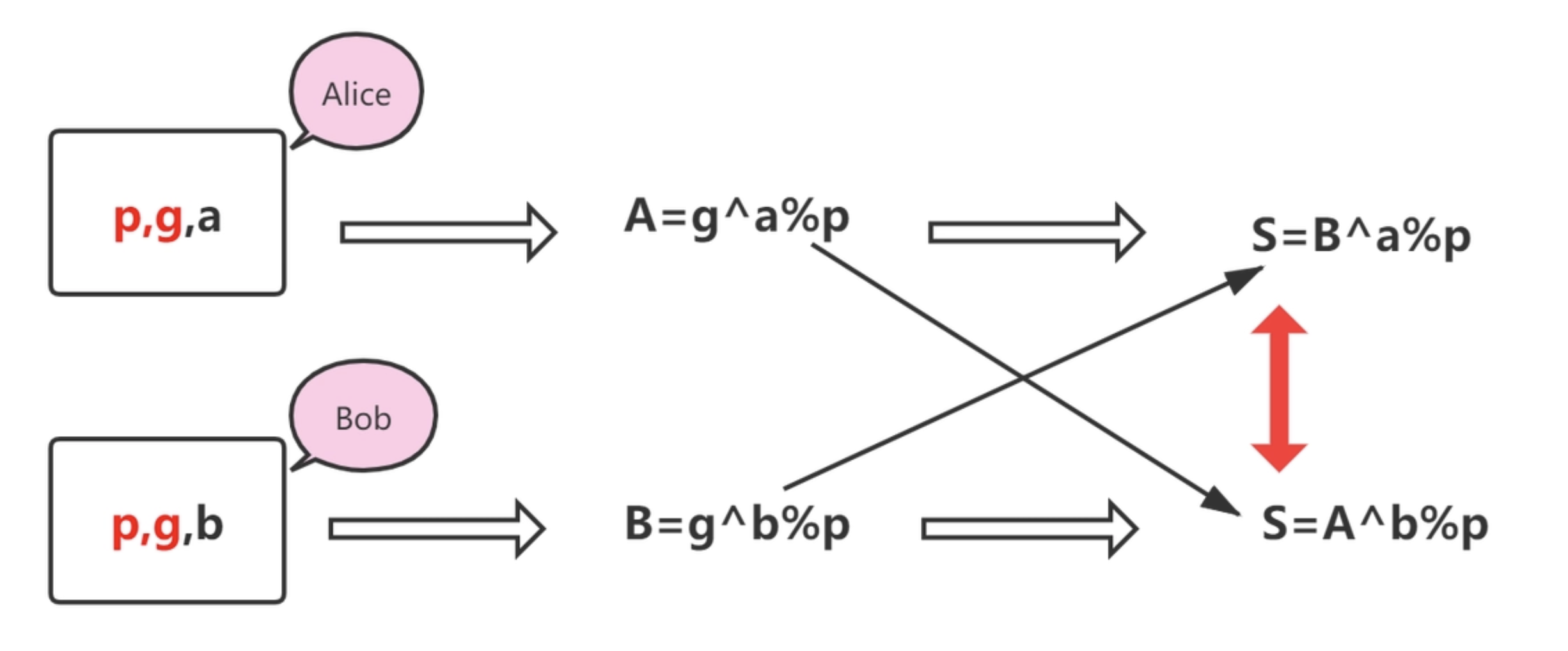

- 每个参与者选择一个私有密钥:

- 参与者 ( Alice ) 选择一个私有密钥 ( a ),这是一个随机数,通常小于 ( p )

- 参与者 ( Bob) 选择一个私有密钥 ( b?),这是一个随机数,通常小于 ( p )

- 计算并共享公共密钥:

- Alice?计算公共密钥 ( A = g^a mod p )

- Bob?计算公共密钥 ( B?= g^b?mod p )

- 双方交换公共密钥

- 计算共享密钥:

- Alice?收到Bob 的公共密钥 ( B ) 后,她可以计算共享密钥?( S?= A^b?mod p )

- Bob 收到Alice?的公共密钥 ( A?) 后,他可以计算共享密钥?( S?= B^a?mod p )

????????根据幂的幂定律,Alice 的式子可以转化为:(A^b mod p) = ((g^a mod p) ^ b mod p) = (g^(a*b) mod p),同理,Bob的式子也可以转化为 (g^(a*b) mod p)。?这样,两个参与者就能够得到一个相同的共享密钥 ( S?),而不需要直接交换它。这个共享密钥可以用于对后续通信进行加密。

安全性

? ? ? ? 由于明文传输的公共密钥通过指数(基数^私钥)结果再求余方法得出,其结果为离散的,在现有数学水平下,不存在快速找到有效私钥的算法,所以是安全的。数学上称之为离散对数问题。

代码示例

? ? ? ? 如下为基于openssl库实现的dh密钥交换方法:通过dh_create生成私钥,dh_pubkey函数生成公钥,拿到对端的公钥后,通过dh_sharekey方法求出共享密钥:

void dh_group_example()

{

openssl_init();

struct dh_group_st *dh1 = dh_create();

struct dh_group_st *dh2 = dh_create();

unsigned char pubkey1[1024];

unsigned char pubkey2[1024];

unsigned int sz1 = sizeof(pubkey1), sz2 = sizeof(pubkey2);

dh_pubkey(dh1, pubkey1, &sz1);

dh_pubkey(dh2, pubkey2, &sz2);

unsigned char sharekey1[1024];

unsigned char sharekey2[1024];

unsigned int s1 = sizeof(sharekey1), s2 = sizeof(sharekey2);

dh_sharekey(dh1, pubkey2, sz1, sharekey1, &s1);

dh_sharekey(dh2, pubkey1, sz1, sharekey2, &s2);

DUMP_HEX("dh1", sharekey1, s1);

DUMP_HEX("dh2", sharekey2, s2);

if (memcmp(sharekey1, sharekey2, s1) == 0)

printf("success\n");

else

printf("failed\n");

}附完整源码链接:https://github.com/Fireplusplus/fire-engine-vpn/blob/master/utils/dh_group.cpp

文章来源:https://blog.csdn.net/qq_33724710/article/details/135363577

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

最新文章

- Python教程

- 深入理解 MySQL 中的 HAVING 关键字和聚合函数

- Qt之QChar编码(1)

- MyBatis入门基础篇

- 用Python脚本实现FFmpeg批量转换

- 揭秘看不见人的“黑灯工厂”

- 《数据库开发实践》之触发器

- JAVA 学习 面试 (一) 基础预热篇

- Java最全面试题专题---4、并发编程(2)

- 基于51单片机的八位抢答器设计【普中开发板】( proteus仿真+程序+设计报告+讲解视频)

- linux 访问共享文件夹

- Hive窗口函数整理

- 通用交通灯带倒计时quartus红绿灯时间可调

- 波奇学Linux:进程替换

- Elastic Search的RestFul API入门:doc文档的增删改查操作