XCTF:stage1[WriteUP]

发布时间:2024年01月08日

从题目中下载到图片:

考虑图片是png,隐写方式有可能是高宽修改,也可能是色相隐藏,色彩通道位隐藏等等

使用stegsolve对图片进行一下伽马、颜色转换

在图片的左上角就显示出了一个二维码

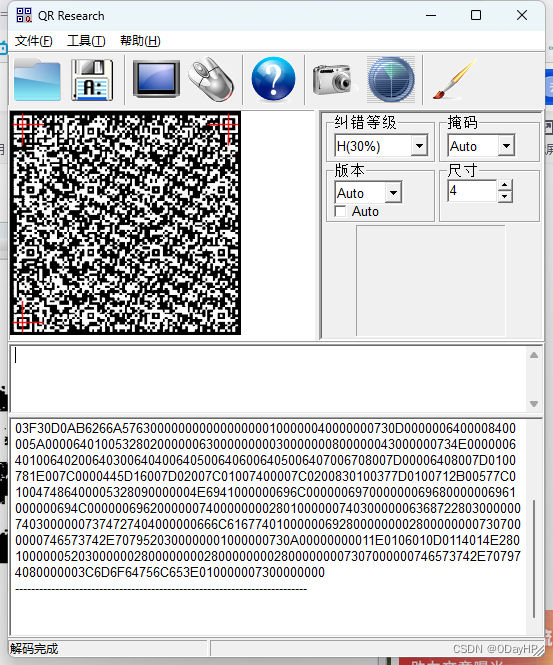

使用QR_Rresearch工具对二维码扫描

获得一长串字符

数字从1~0,字母从A~F

考虑这些字符串应该是十六进制代码

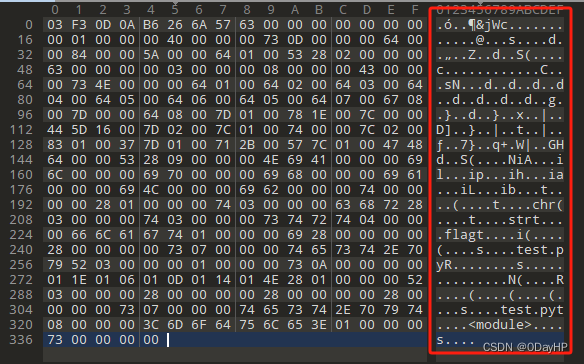

在010editor中,新建一个十六进制空白文件

按Ctrl+Shift+C复制、Ctrl+Shift+V粘贴(和普通cv有区别)

接下来分析右边显示的ASCII码

?

出现了flag、test.pyR、test.pyt、<module>等字样

考虑这原来应该是一个pyc文件(py编译后的二进制文件)

将此文件另存为test.pyc文件后,将它反编译回py文件

拖到kali中,使用 uncompyle6 进行反编译

执行以下代码:

uncompyle6 -o out.py test.pyc

反编译成功

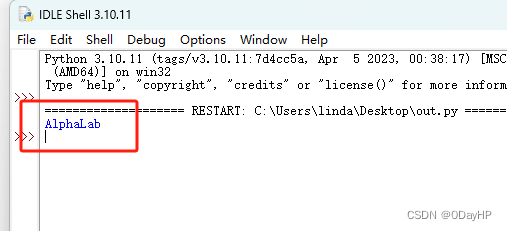

把生成的out.py文件拖到windows

使用python自带的IDLE进行代码解读

out.py文件内容:

# uncompyle6 version 3.9.0

# Python bytecode version base 2.7 (62211)

# Decompiled from: Python 2.7.18 (default, Aug 1 2022, 06:23:55)

# [GCC 12.1.0]

# Embedded file name: test.py

# Compiled at: 2016-06-22 13:48:38

def flag():

str = [

65, 108, 112, 104, 97, 76, 97, 98]

flag = ''

for i in str:

flag += chr(i)

print flag因为生成的py代码是伪代码,并非原代码

对代码进行修改,让它成为能运行的python程序

去掉上面的一些注释:

str = [65, 108, 112, 104, 97, 76, 97, 98]

flag = ''

for i in str:

flag+=chr(i)

print(flag)直接运行 就能拿到flag

flag:AlphaLab

文章来源:https://blog.csdn.net/qq_43007452/article/details/135454995

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!