2024年中职“网络安全“—数字调查取证(attack817.pcapng)

发布时间:2023年12月28日

目录

?1.通过分析数据包找出恶意用户最初访问HTTP服务的包号,将该值作为Flag值提交, Flag格式为flag{xxx};

2.继续查看数据包文件分析出恶意用户扫描了哪些端口,将全部的端口号按照一定顺序作为Flag值,提示:注意端口号的大小值形式:flag{端口1,端口2,端口3…,端口n}提交;

3.继续查看数据包文件分析出恶意用户登录后台所用的密码是什么,将后台密码作为Flag值提交, Flag格式为flag{xxx};

4.继续查看数据包文件分析出恶意用户写入木马的密码是什么,将密码作为Flag值提交, Flag格式为flag{xxx};?

5.继续查看数据包文件分析出恶意用户下载的文件,将该文件内容作为Flag值提交, Flag格式为flag{xxx};?

1.通过分析数据包找出恶意用户最初访问HTTP服务的包号,将该值作为Flag值提交, Flag格式为flag{xxx};

flag:277

2.继续查看数据包文件分析出恶意用户扫描了哪些端口,将全部的端口号按照一定顺序作为Flag值,提示:注意端口号的大小值形式:flag{端口1,端口2,端口3…,端口n}提交;

flag:21,23,80,455,3306,3389,8080

3.继续查看数据包文件分析出恶意用户登录后台所用的密码是什么,将后台密码作为Flag值提交, Flag格式为flag{xxx};

flag:admin657260

4.继续查看数据包文件分析出恶意用户写入木马的密码是什么,将密码作为Flag值提交, Flag格式为flag{xxx};

flag:z0

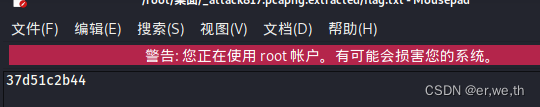

5.继续查看数据包文件分析出恶意用户下载的文件,将该文件内容作为Flag值提交, Flag格式为flag{xxx};

flag:37d51c2b44

文章来源:https://blog.csdn.net/qq_64526436/article/details/135238776

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

最新文章

- Python教程

- 深入理解 MySQL 中的 HAVING 关键字和聚合函数

- Qt之QChar编码(1)

- MyBatis入门基础篇

- 用Python脚本实现FFmpeg批量转换

- YYYY-MM-dd 与 yyyy-MM-dd 的区别

- centos7配置时间同步网络时间

- 为Major手写导出变异体源码的python脚本

- 视频剪辑达人分享:批量减片时时长并调整播放倍速的技巧

- numpy.memmap 用法与注意事项

- 前端 PM(Project Manager) 分享

- 写博客三周年的感想

- TCP/IP 四层体系结构

- CTF密码学RSA基础及常见题目类型解析

- 【Proteus仿真】【Arduino单片机】太阳能追光系统设计