【网络技术】【Kali Linux】Wireshark嗅探(六)地址解析协议(ARP)

一、实验目的

本次实验使用Wireshark流量分析工具进行网络嗅探,旨在了解地址解析协议(ARP)的工作原理。

二、ARP协议概述

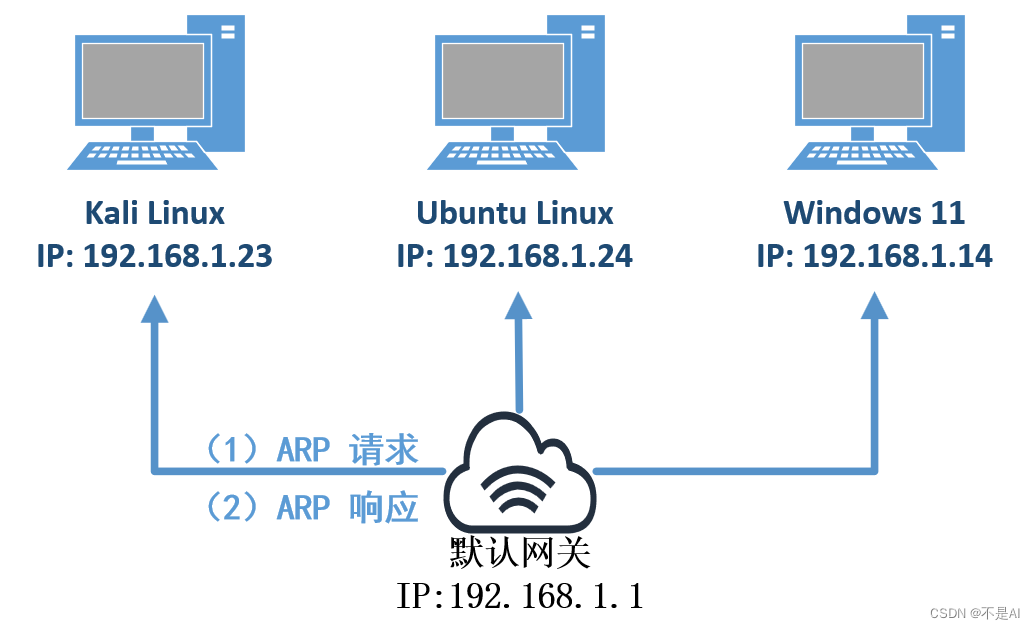

地址解析协议(Address Resolution Protocol, ARP)位于网络层(IP层),被IP协议所使用。该协议的作用是从IP地址,解析出数据链路层所使用的硬件(MAC) 地址。ARP协议的工作原理可以用下图简要地表示:

三、实验网络环境设置

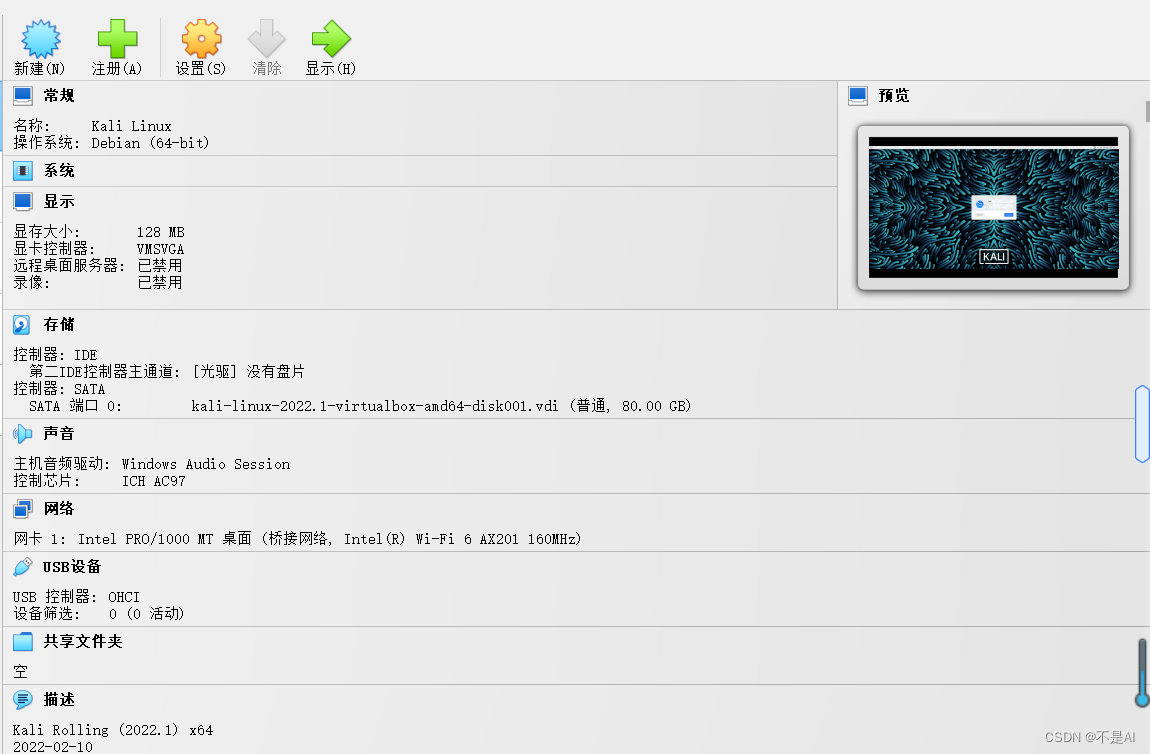

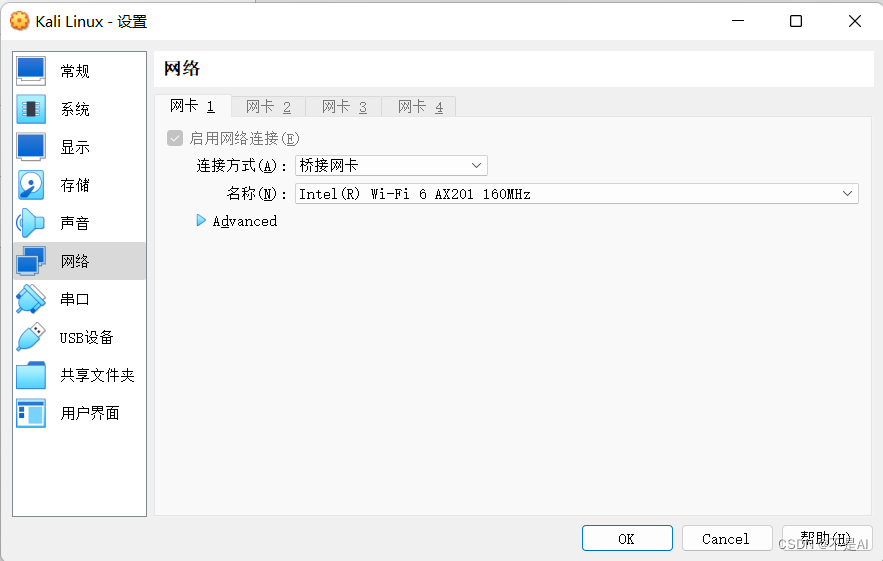

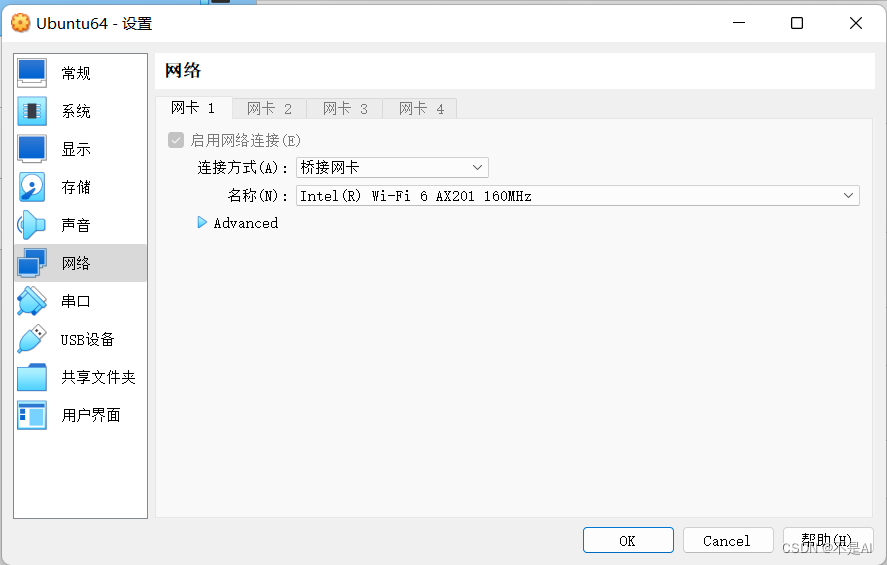

本次实验使用 Kali Linux 虚拟机和 Ubuntu Linux 虚拟机完成,主机操作系统为 Windows 11,虚拟化平台选择 Oracle VM VirtualBox,组网模式均选择 桥接网卡,如下图所示:

四、ARP协议报文捕获及分析

1、实验组网

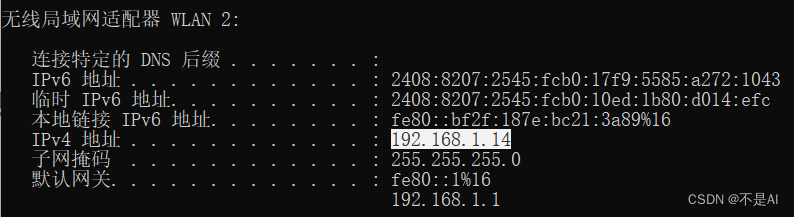

首先分别获得主机以及2台虚拟机的IP地址:

主机:

注意:默认网关为192.168.1.1.

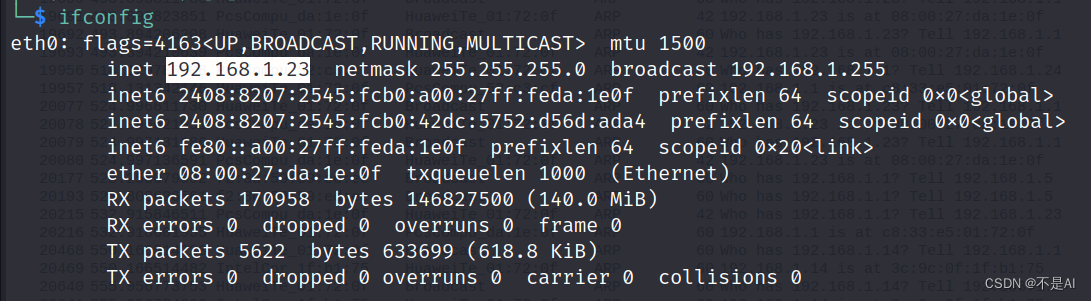

Kali Linux 虚拟机:

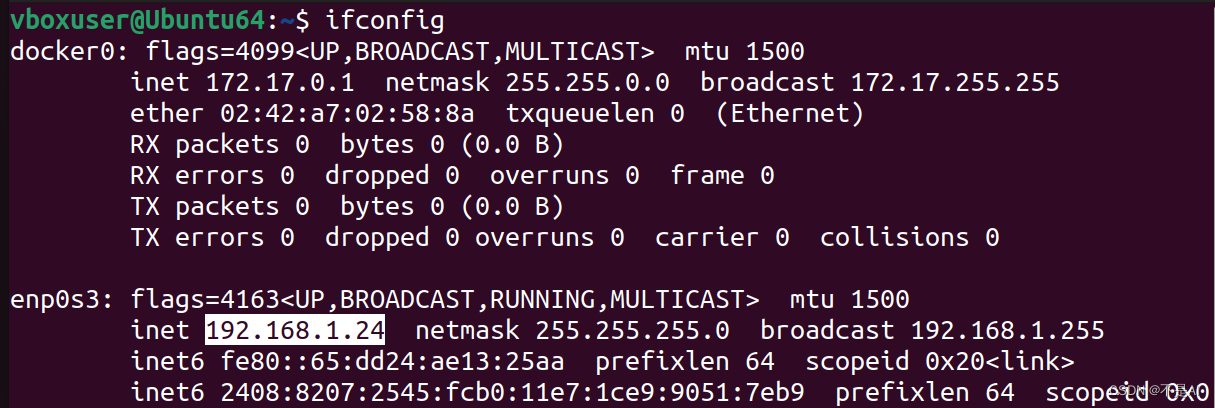

Ubuntu Linux 虚拟机:

本次实验的组网如下图所示:

2、ARP协议报文捕获及分析

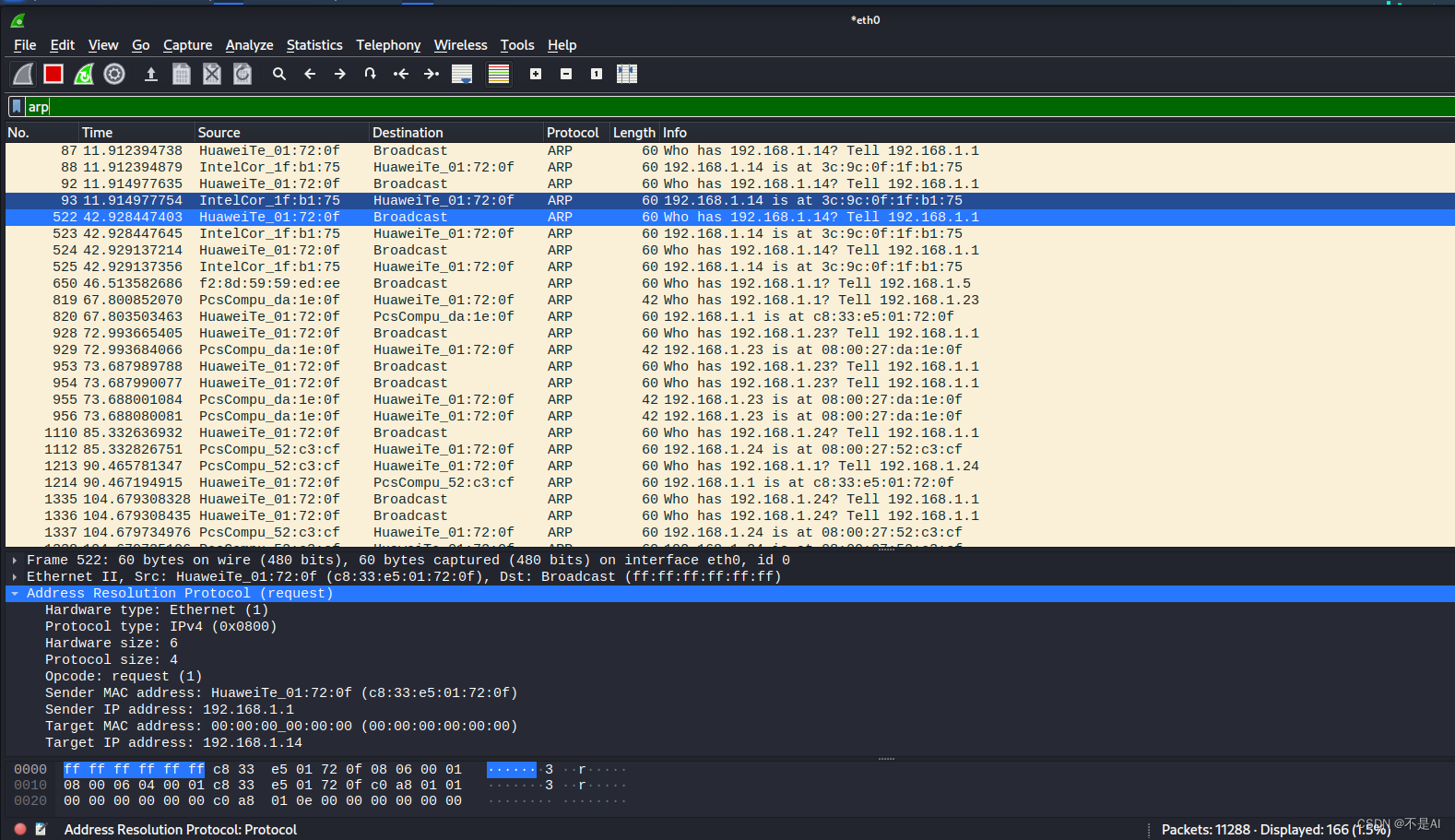

(1) 建立上述组网之后,在 Kali Linux 虚拟机上启动 Wireshark,开始抓包,“过滤条件(Filter)” 一栏中填写arp,捕获到的报文如下图所示:

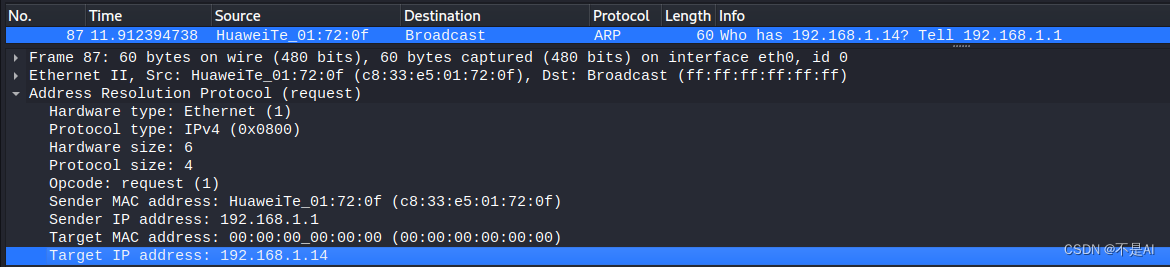

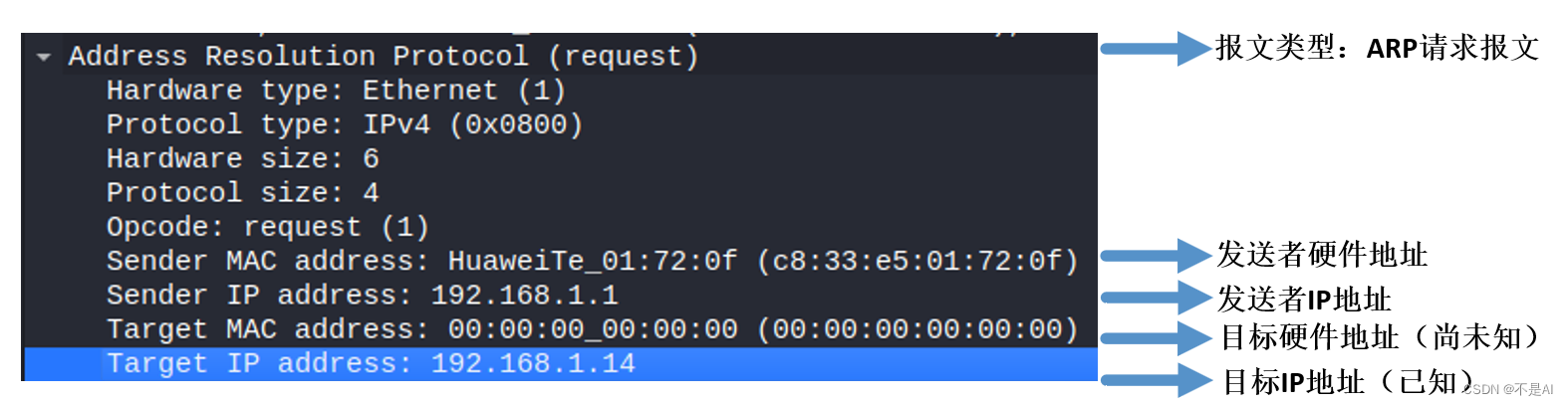

(2) 87号报文:向Windows 11主机发送的ARP请求:

从报文分层可以看出,ARP协议位于网络层(5层模型中的第3层)的位置。

协议重要字段说明:

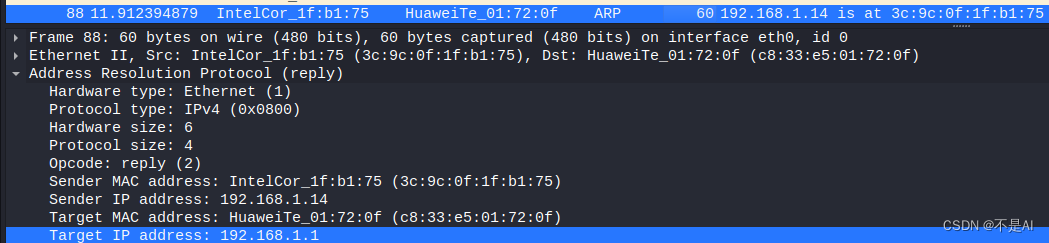

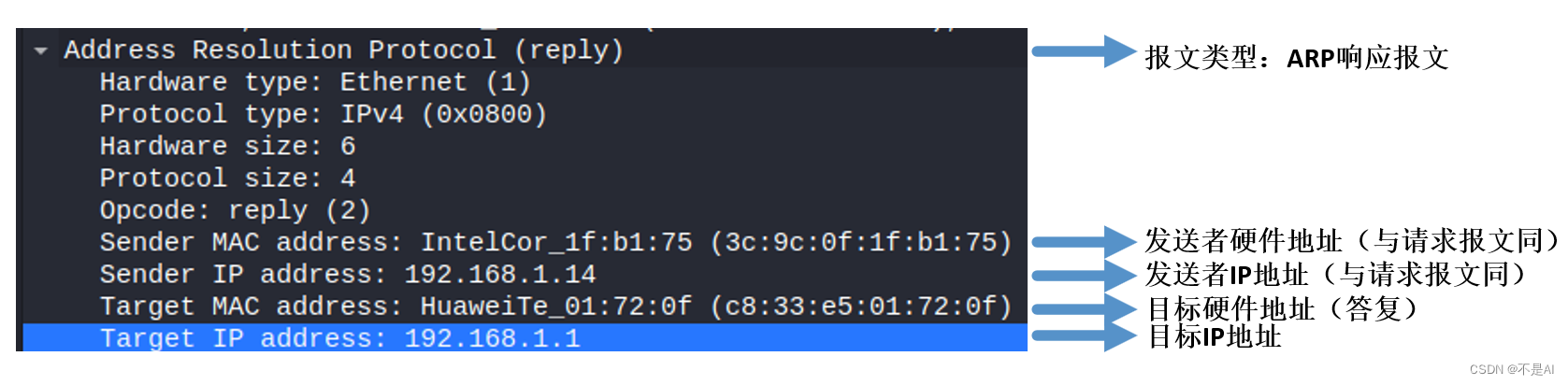

(3) 88号报文:Windows 11主机返回的ARP响应:

协议重要字段说明:

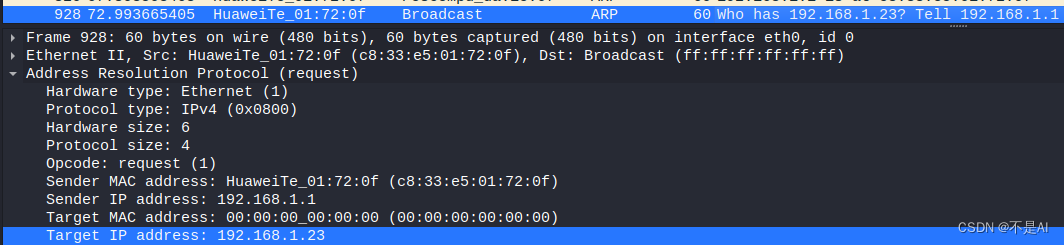

(4) 928号报文:向Kali Linux虚拟机发送的ARP请求:

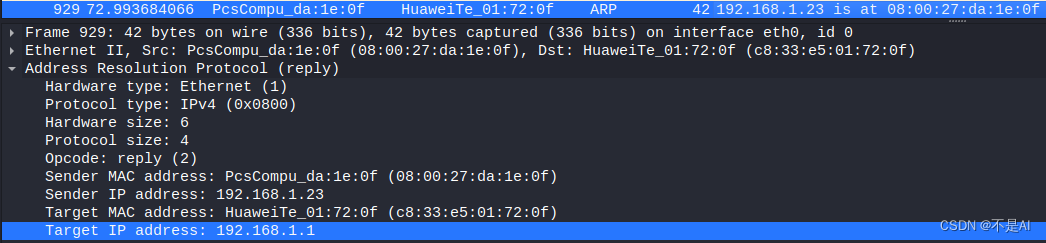

(5) 929号报文:Kali Linux虚拟机返回的ARP响应:

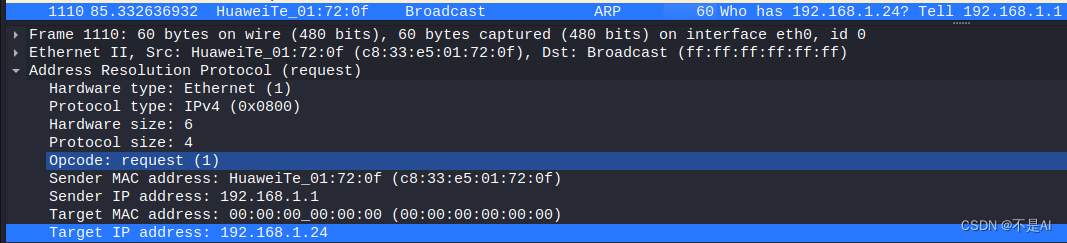

(6) 1110号报文:向Ubuntu Linux虚拟机发送的ARP请求:

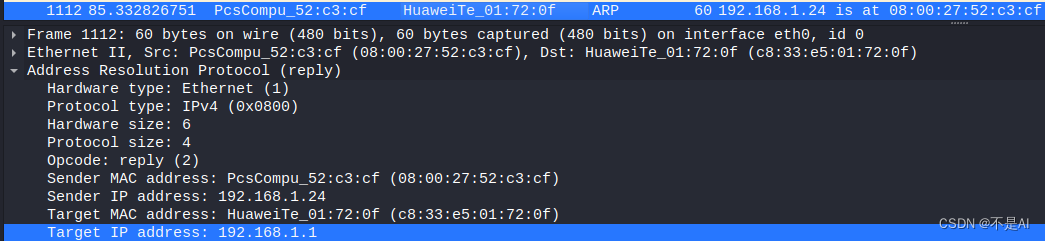

(7) 1112号报文:Ubuntu Linux虚拟机返回的ARP响应:

至此,本次实验结束。

五、参考文献

《计算机网络(第7版)》,谢希仁 编著,北京,电子工业出版社,2017年1月。

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!