运维知识点-Kubernetes_K8s

发布时间:2023年12月20日

RBAC配置不当

Service Account本质是服务账号,是Pod连接K8s集群的凭证。

在默认情况下,系统会为创建的Pod提供一个默认的Service Account,

用户也可以自定义Service Account,与Service Account关联的凭证会自动挂载到Pod的文件系统中。

当攻击者通过某个web应用获取到一个Pod权限时,如果RBAC权限配置不当,

Pod关联的Service Account拥有创建Pod的权限。

攻击者就可以使用污点容忍的方式,将挂载根目录的恶意Pod调度到Master节点,获取Master 节点上的 kubeconfig 文件,从而直接接管整个集群。

攻击场景

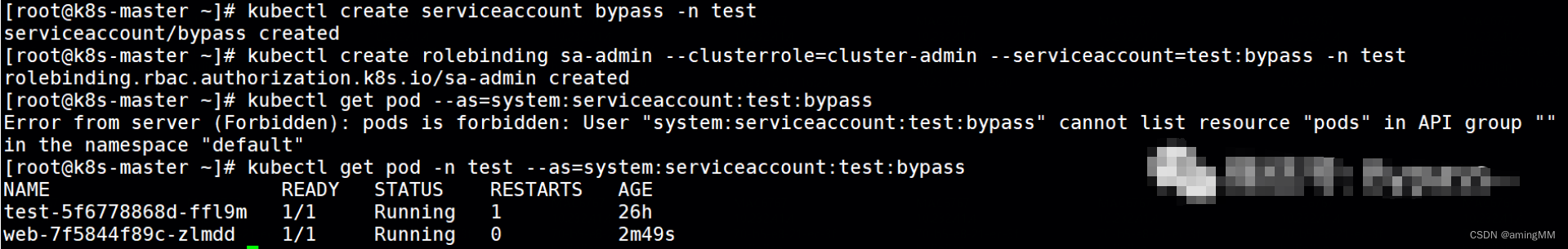

(1)Service Account赋予bypass对test名称空间拥有管理员权限。

kubectl create serviceaccount bypass -n test

kubectl create rolebinding sa-admin --clusterrole=cluster-admin --serviceaccount=test:bypass -n test

kubectl get pod --as=system:serviceaccount:test:bypass

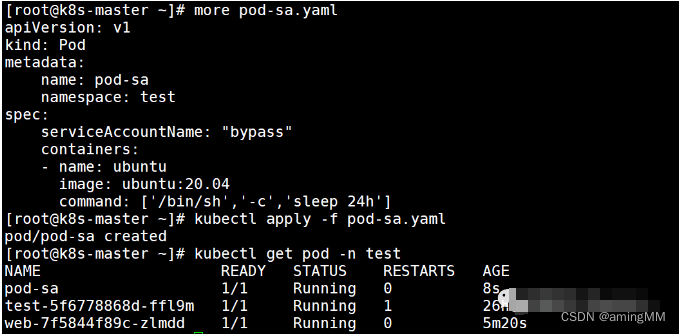

(2)在Pod中,使用自定义的Service Account。

# pod-sa.yaml

apiVersion: v1

kind: Pod

metadata:

name: pod-sa

namespace: test

spec:

serviceAccountName: "bypass"

containers:

- name: ubuntu

image: ubuntu:20.04

command: ['/bin/sh','-c','sleep 24h']

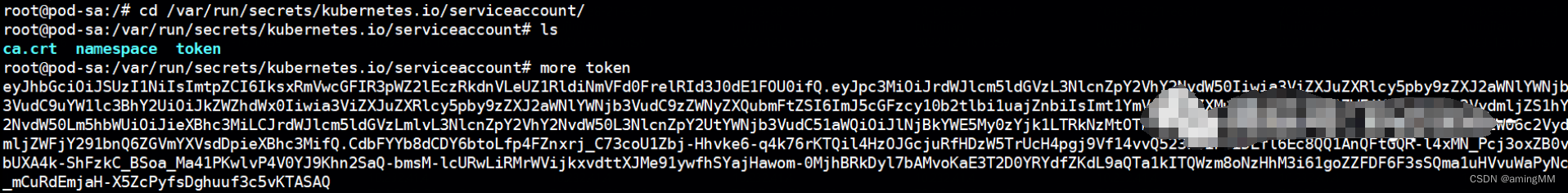

(3)在Pod创建时,Service Account关联的凭证,

会挂载到 /var/run/secrets/kubernetes.io/serviceaccount/ 目录,

其中ca.crt是证书、namespace是Pod所属的命名空间,

token是访问API Server的令牌 。

攻击过程

(1)攻击方式:kubectl 命令行操作

(2)攻击方式:curl 命令操作

文章来源:https://blog.csdn.net/qq_33608000/article/details/135086006

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

最新文章