小迪安全18WEB 攻防-ASP 安全&MDB 下载植入&IIS 短文件名&写权限&解析

#知识点:

1、ASP 环境搭建组合

2、ASP-数据库下载&植入

3、IIS-短文件&解析&写权限

WEB 安全攻防:

1、Web 源码

2、开发语言

3、中间件平台

4、数据库类型

4、第三方插件或软件

ASP:老的基础应用

?????常见搭建组合:windows iis asp access(SQL\SQLserver)——安全问题会在后面几个里出现,一般操作系统的bug很少

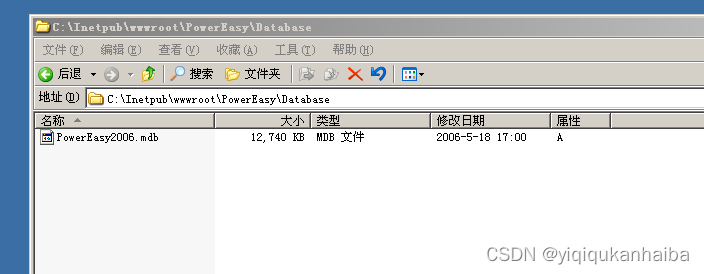

1.ASP-数据库-MDB 默认下载

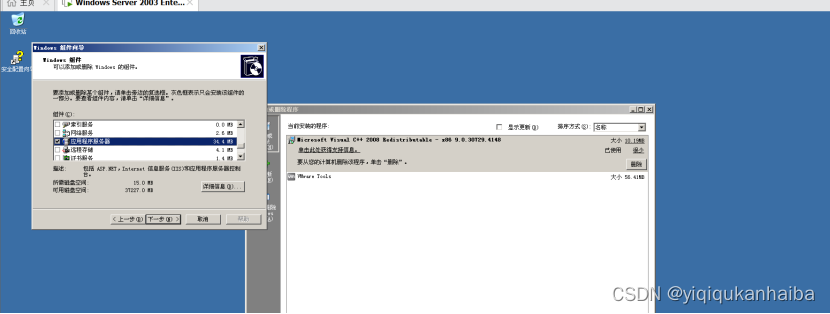

搭建:

环境win2003

启动IIS

?

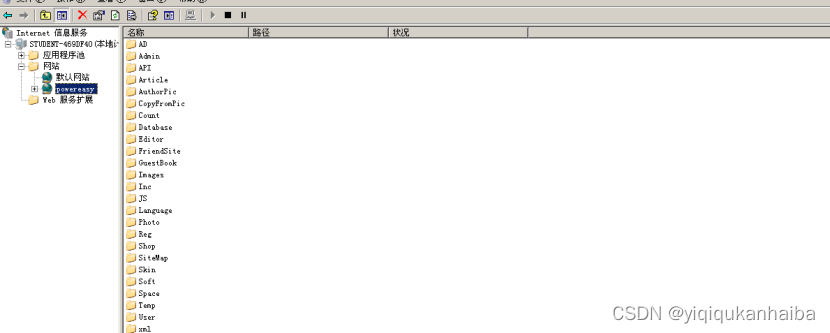

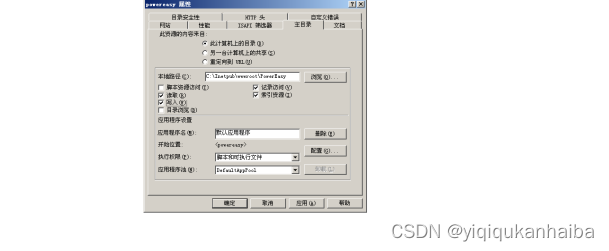

安装PowerEasy

创建powereasy网站

发现报错了,原因:没有指向首页文件

对其加入默认文件index.asp

仍会出现报错

但能够访问目录的文件

就说明没有目录解析

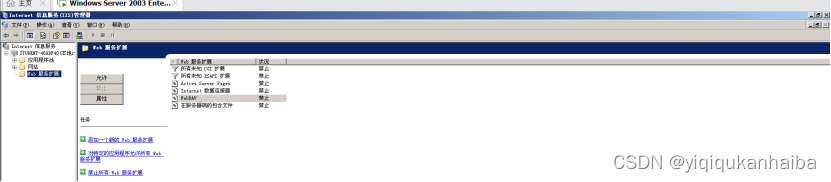

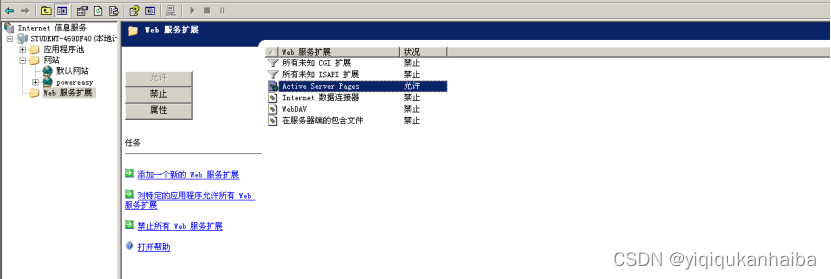

在web扩展里,对选中的修改为允许

成功

点击后台登录——报错

在服务器的配置中,点击启用父目录

成功

修改Powereasy文件的权限

Access 数据库 一般后缀名 asp、asa、mdb(下载);

Asp、asa会被执行解析;

Mdb文件在网站目录下;

思路:如果知道数据库的地址,并可进行下载获取数据库文件,即可获取当前管理员的账号密码

找mdb文件:

- 网站地址扫描;

- 默认数据库配置:

通过得知网站源码等,自己对其网站进行配置了解网站文件结构;

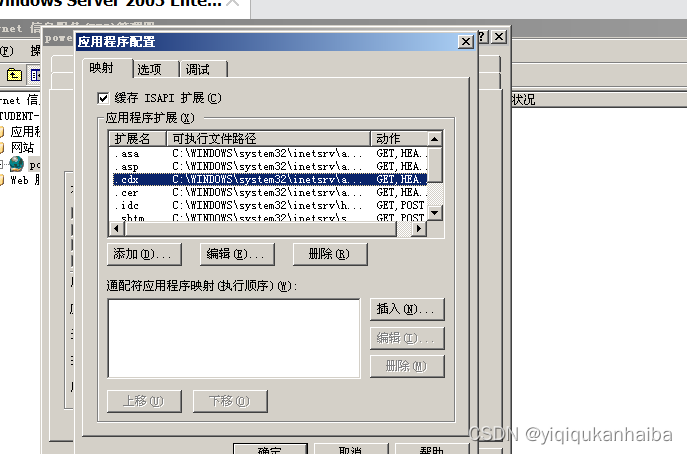

.mdb之所以是以下载的形式,是因为在配置文件中,没有对.mdb的文件进行配置,所导成的。如果有被设置,则会有设置的解析文件进行执行相关操作。

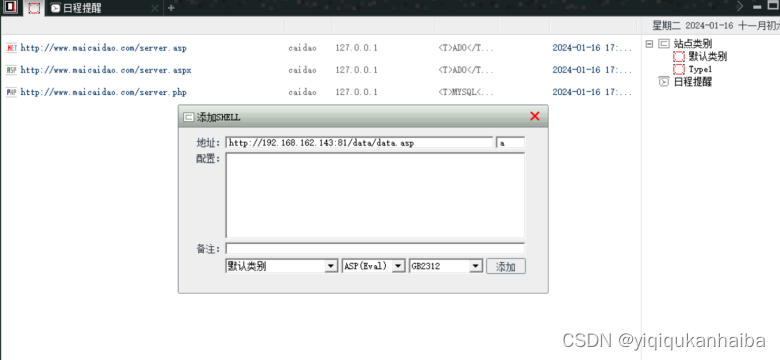

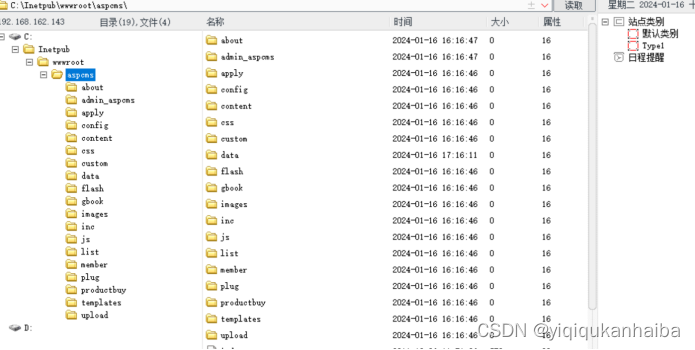

2.ASP-数据库-ASP 后门植入连接

使用aspcms

搭建时遇到的问题:401.3权限不够

需要主动在安全设置里添加一个用户Everyone

即可

此时看它的数据库文件,为.asp,所以当进行访问时,会直接以asp的形式进行执行

因此可以从网站中留一下个木马payload,借用.asp的性质进行攻击

使用了一组以ANSI加密的代码

使用菜刀,成功地连接到网站的目录

原因:数据库后缀为.asp文件,所以当我们留言时,数据会存储到数据库里,.asp是直接执行的,所以当我们植入一个木马向数据库时,数据库会以.asp形式将此木马直接执行。

3.ASP-中间件-IIS 短文件名探针-安全漏洞

IIS:提供可扩展的web服务器

利用 iis_shortname_Scan.py target

对其进行短文件名扫描,只能看到前6位,后面可以猜解

方便观察后台文件

目录扫描是借助与字典,而这个是借助于IIS

4.ASP-中间件-IIS 文件上传解析-安全漏洞

针对文件上传:

流程:发现网站存在上传点–上传asp木马–若存在文件名监测通过修改文件类型绕过检测–shell工具连接

例:1.jpg文件无法解析,修改为1.asp;.jpg即可绕过。或者1.jpg文件放在a.asp文件下也可进行解析

通过文件名为a.asp,里面的1.jpg由1.asp组成,因为识别为.asp文件,所以会将1.jpg里的代码进行实现

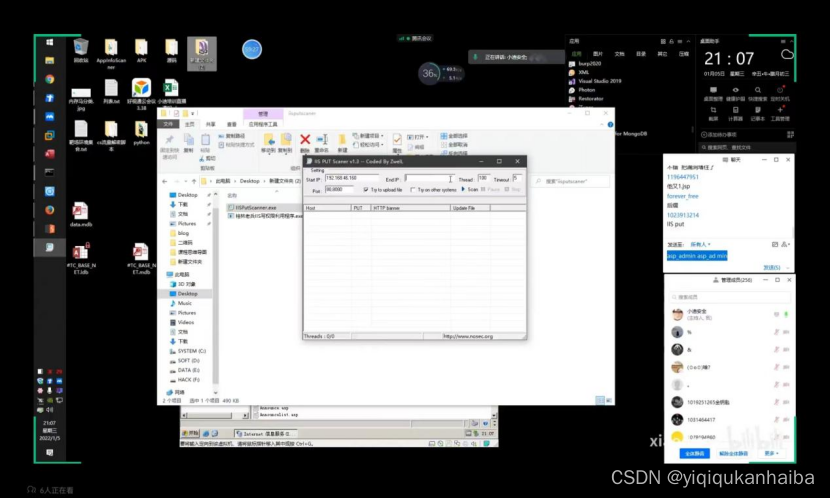

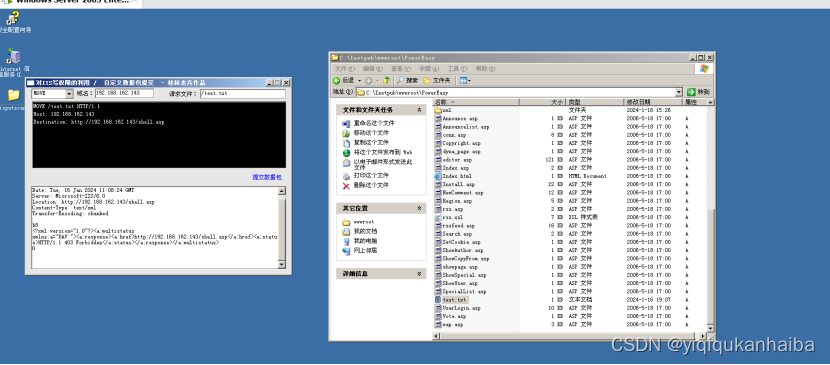

5.ASP-中间件-IIS 配置目录读写-安全配置 IIS6.0

此时就会出现写入漏洞

通过工具可得知此漏洞存在YES表存在

利用工具对网站进行上传文件的操作

对test.txt文件进行修改,发现报错了,因此我们可以进行绕过

上传成功

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

- Python教程

- 深入理解 MySQL 中的 HAVING 关键字和聚合函数

- Qt之QChar编码(1)

- MyBatis入门基础篇

- 用Python脚本实现FFmpeg批量转换

- qt-day2

- 05-HAL库硬件SPI点亮板载LCD屏幕

- 嵌入式学习第二章——C语言基础6

- 密集检索:我们应该使用什么样的检索粒度?(如何提升召回率)

- 微信小程序合集更更更之echarts雷达图!

- 前端首页渲染请求600多条js

- 二次封装el-upload组件包含文件上传进度条、复制粘贴上传等的功能

- 美区PayPal个人版注册绑VISA虚拟卡支付教程,贝宝预防风控日常消费付款技巧

- 【langchain】入门初探实战笔记(Chain, Retrieve, Memory, Agent)

- 基于Springboot的课程答疑系统(有报告)。Javaee项目,springboot项目。