全国第二届职业技能大赛网络系统管理项目模块C-Network环境

测试项目 - 样题

全国第二届职业技能大赛

网络系统管理项目

模块C-Network环境

《测试项目》简介

以下是提交的所有《测试项目》提案中必须包含的章节或信息清单。

- 目录,包括组成《测试项目》的所有文件、图纸和照片的清单

- 介绍/概述

- 项目和任务的简短描述

- 选手须知

- 完成《测试项目》所需的设备、机械、装置和材料

- 《评分方案》(包括评估标准)

- 其他

介绍

此《测试项目》由以下文档/文件组成:

- 模块C-Network-样题.docx

比赛规定开始时间和结束时间,请合理分配您的时间。请仔细阅读以下要求!

比赛时间结束时,请将您工作站保持运行状态,评分会在您保持的运行状态进行。不允许重新启动,关机的机器不会再启动。为了方便测试所有主机均允许ICMPv4和ICMPv6流量通行。如没有明确说明请采用“Skill39”作为默认密码。

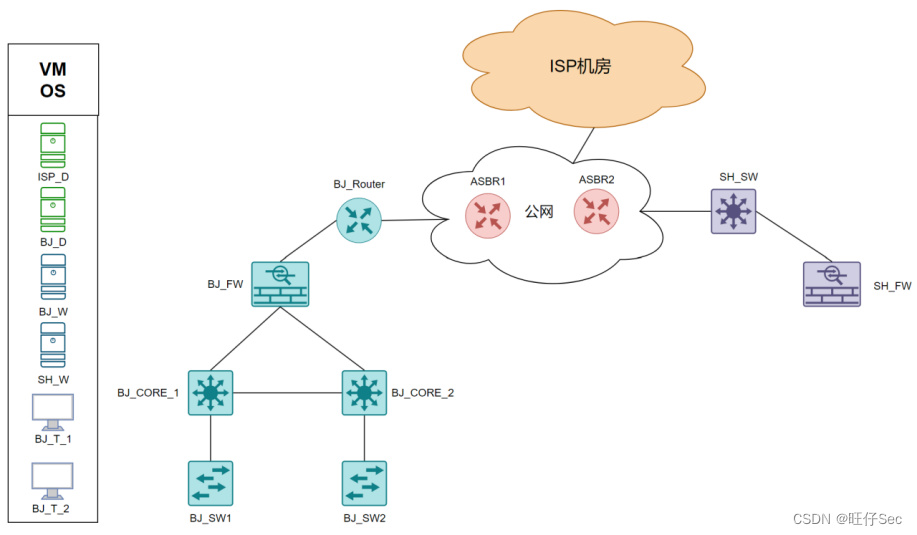

项目和任务的描述

网络技术知识如今已变得至关重要,该测试项目包含许多现实生活中的挑战。如果您能够以较高的分数完成该项目,那么您肯定准备为任何多分支 企业的网络基础架构提供服务。当前的测试项目是使用多种网络技术设计的,您应该在网络设备管理认证轨道中熟悉这些技术。你的任务是为这家公司构建一个小型网络架构,整个网络基于IPv4 和IPv6进行构建,以适应未来网络的扩容和升级。另外,请为分布在不同区域 的网络提供高可用冗余备份的能力,减少企业网络单点故障引起的网络不可用问题。出差在外的员工以及在家远程办公的员工们均能通过安全的远程网络访问访问到公司内部的服务器,针对不同区域的网络客户端需要设置不同 的网络访问规则。更多信息参见以下具体要求。

选手须知

基本信息

- 根据拓扑为所有设备配置主机名和设备名。

- 根据竞赛当地时间标准为所有设备校对时钟信息。

- 为网络设备配置本地登录管理和远程登录管理 (SSHv2) 。

- 在所有设备上激活所有必要的接口,根据附件表格配置网络地址。

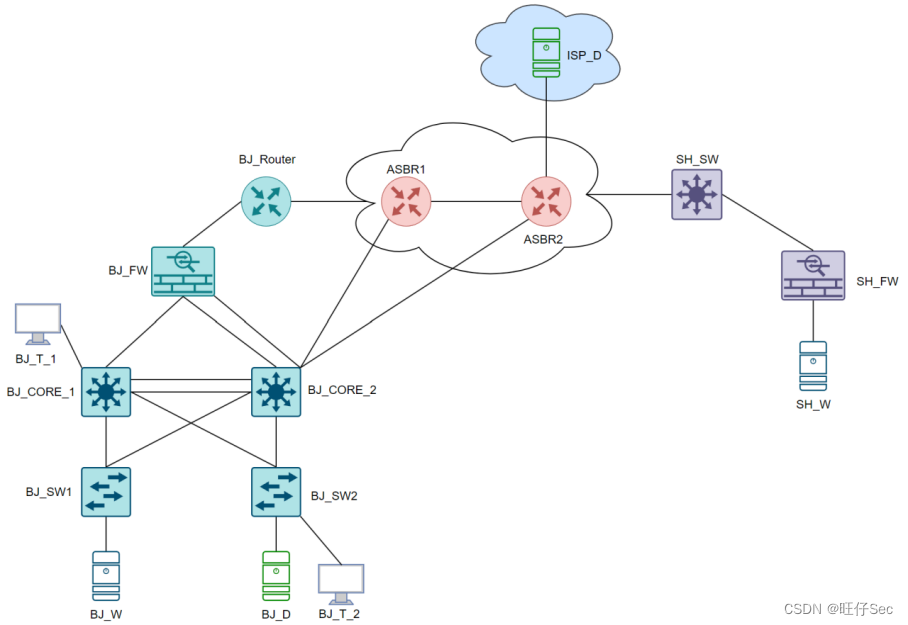

园区及分支网络

-

- 在Router1,Router2,Router3上启用动态路由协议实现网络通信

- 动态路由协议配置为OSPF

- 根据拓扑需求在相应交换机上创建需要的VLAN

- BJ_CORE_1和BJ_CORE_2之间进行相关配置,保证线路的高可用性

- 在BJ_CORE_1和BJ_CORE_2上针对PC部署第一跳网关冗余服务

- 所有Vlan的虚拟网关地址均为该网段最后一个地址,pvid均使用相对应的Vlan id。

- BJ_SW1的流量优先通过BJ_CORE_1,BJ_SW2的流量优先通过BJ_CORE_2。

- 为了避免高安全风险,配置安全认证功能,认证方式为md5,密钥为Skill39。

- 保障高可用性,进行相应的配置。

- 进行相关配置,保证网关故障的快速切换。

- 优化交换机接口生成树转发特性、生成树安全特性、接口访问安全特性

- 利用相关特性,使得不同流量可以进行冗余和备份,使得BJ_W优先通过BJ_CORE_1,BJ_D优先通过BJ_CORE_2。

- 在相应交换机端口,启用边缘端口。

- 在相应交换机,启用BPDU 防护功能。

- 在BJ_CORE_1和BJ_CORE_2上启用生成树根保护功能。

- 在交换机配置路径开销计算方法为华为算法。

- 在相关端口配置路径开销值,保证vlan10,20优先通过BJ_CORE_1,vlan30,40优先通过 BJ_CORE_2。

- 在BJ_CORE_1和BJ_CORE_2要求在相关交换机配置攻击防范(cpu防攻击,cir为128)。

- 要求在BJ_SW1和BJ_SW2下联PC接口配置限制MAC学习的数量为2,超出限制后关闭端口。

- 在BJ_CORE_1和BJ_CORE_2为避免网络中ip冲突问题进行合理配置。

- 在BJ_CORE_1和BJ_CORE_2针对有攻击者冒充网关发送报文的行为进行防护。

- 针对总部电子商务,网上会议等内容,应用IP组播技术

- a.使产品部门(Vlan10)与技术部门(Vlan20)可以实现上述业务功能。

- b.要求使用稀疏模式独立组播协议。

- c.要求igmp使用v2版本。

- d.要求将BJ_CORE_1的Loopback口作为RP,BJ_CORE_2的Loopback口作为BSR。

- 部署园区计算机的集中式管理服务

- a.在BJ_W上部署域控制器,域名为2023WorldSkills.com。

- b.在SH_W上部署子域控制器,域名为sh.2023WorldSkills.com。

- 部署园区计算机的证书服务

- 在BJ_D上部署根证书颁发机构,主题名称为“C=CN,O=WorldSkills,CN=Root-CA”,和使用/etc/ssl/CA作为CA目录。

- 为BJ_D证书颁发机构上配置CDP,为:“http://www.2023WorldSkills.com/Root-CA.crl”。

- 为BJ_D证书颁发机构上配置AIA,为:“http://BJ_W.2023WorldSkills.com/Root-CCA.crt”。

- 在BJ_W分别上部署从属证书颁发机构。

- 部署园区内部的域名解析服务

- 在BJ_W上域名解析服务,为web服务提供域名解析。

- 部署园区内部的Web服务

- BJ_D上配置安装apache服务,网站域名“skills.2023worldskills.com”。

- 要求证书由BJ_W颁发,Common name 为 “Web Certificate”

- 网站内容“Welcome to the Second Vocational Skills Competition of the People's Republic of China”

- 部署远程文件服务,为上海分部提供重要数据的备份

- 在BJ_D上添加一块10G硬盘并且配置该服务器充当SH_W的ISCSI目标。

- 连接BJ_D的ISCSI服务器,使用NTFS文件系统格式化磁盘并装载到(V:)。

- 部署时间服务器,为总部和分部提供时间同步服务

- 在BJ_D上配置NTP服务器

公共网络

-

- 根据拓扑配置路由,为互联网访问提供路由功能和路由转发策略

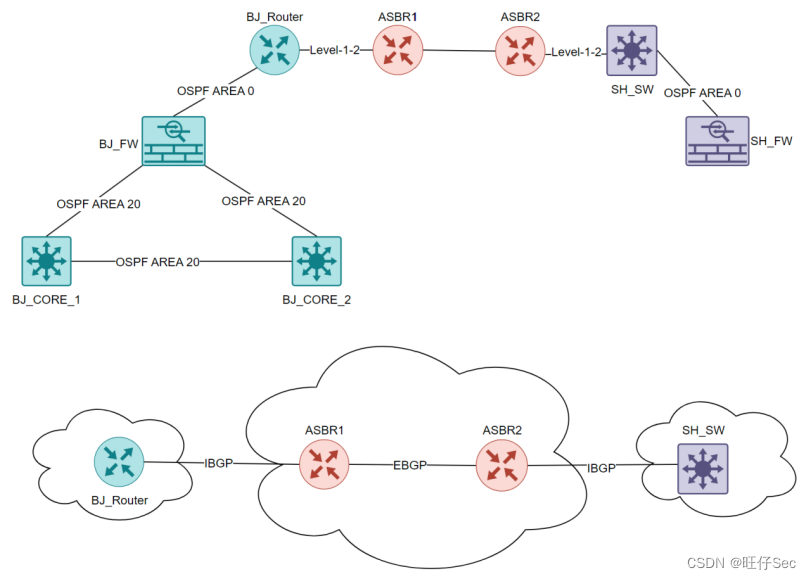

- 在BJ_FW与BJ_Router上部署 OSPF 协议。

- 进程号使用“100” ,区域为0,使用其环回口作为 Router-ID

- BJ_Router使用VPN实例,实例名称为BJ_ZB,RD为50:1,RT为100:1

- 根据拓扑要求宣告对应的接口网络到对应的 OSPF 区域,邻居之间需要通过身份 验证后允许正常通信

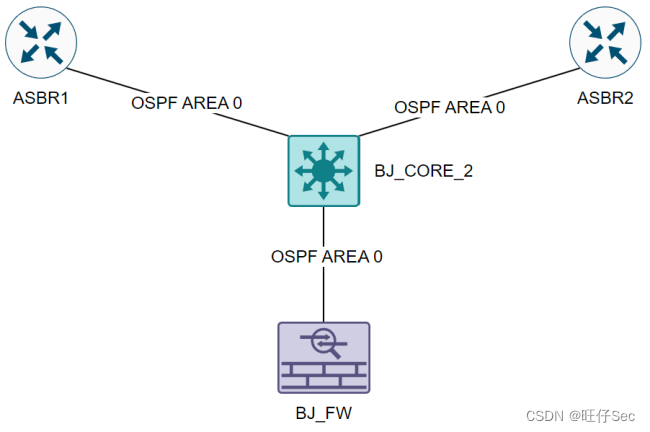

- 在BJ_FW,BJ_CORE_1和BJ_CORE_2上部署 OSPF 协议。

- 进程号使用“100”,区域为20,使用其环回口作为 Router-ID

- 根据拓扑要求宣告对应的接口网络到对应的 OSPF 区域,邻居之间需要通过身份验证后允许正常通信

- 在相应端口配置抑制接口接收和发送OSPF报文

- 在SH_FW与SH_SW上部署 OSPF 协议。

- 进程号使用“200” ,使用其环回口作为 Router-ID

- SH_FW使用VPN实例,实例名称为SH_FB,RD为60:1,RT为200:1

- 根据拓扑要求宣告对应的接口网络到对应的 OSPF 区域,邻居之间需要通过身份验证后允许正常通信

- 在BJ_Router与ASBR1上部署 ISIS协议。

- 进程号使用“100”

- BJ_Router、ASBR1的路由类型为L12,BJ_Router的SYS id为10.0000.0000.1001.00。ASBR1的SYS id为 10.0000.0000.2001.00

- 根据拓扑要求宣告对应的接口网络到对应的区域中,邻居之间需要通过身份验证 后允许正常通信

- BJ_Router、ASBR1互联接口链路类型为P2P

- 在SH_FW与ASBR2上部署 ISIS协议。

- 进程号使用“200”

- SH_FW、ASBR2的路由类型为L12,SH_FW的SYS id:10.0000.0000.3001.00。ASBR2的SYSid10.0000.0000.4001.00

- 根据拓扑要求宣告对应的接口网络到对应的区域中,邻居之间需要通过身份验证 后允许正常通信

- SH_FW、ASBR2的互联接口链路类型为P2P

- 在 BJ_Router和ASBR1 上部署 BGP 协议。

- 使用各自的环回口建立 iBGP 邻居,BGP进程为100

- 在BJ_Router 上引入 OSPF 路由

- 在 SH_FW和ASBR2 上部署 BGP 协议。

- 使用各自的环回口建立 iBGP 邻居,,BGP进程为200

- 在 SH_FW 上引入 OSPF 路由

- 在ASBR1和ASBR2 上部署 BGP 协议。

- 使用互联接口建立 eBGP 邻居

- 在 ASBR1,ASBR2,BJ_Router和SH_FW 上部署 MPLS VPN 协议。

- MPLS lsr-id 均为各自回环接口

- 在相对应的接口开启mpls及mpls ldp协议

- 在BJ_Router与ASBR1 上部署 ISIS(IPv6) 协议。

- 进程号使用“100”

- 根据拓扑要求宣告对应的接口网络到对应的区域中,邻居之间需要通过身份验证后允许正常通信

- 在 SH_FW与ASBR2 上部署 ISIS(IPv6) 协议。

- 进程号使用“200”

- 根据拓扑要求宣告对应的接口网络到对应的区域中,邻居之间需要通过身份验证后允许正常通信

- 在BJ_FW与BJ_Router上部署 OSPF 协议。

- 在ISP_D上部署域名解析服务,为当前实验提供域名解析服务

- 域名解析服务,域名为ipv4.internet.com。

- 域名解析服务,域名为ipv6.internet.com。

- 在ISP_D上部署 WEB 服务

- 网站域名 ipv4.internet.com。

- 首页:“Improving our world with the power of skills!”

- 网站域名 ipv6.internet.com。

- 首页:“Skills achieve dreams!?”

- 网站域名 ipv4.internet.com。

- 根据拓扑配置路由,为互联网访问提供路由功能和路由转发策略

内部通信

-

- 要求分支站点之间的通信,使用 IPSec 技术进行加密

- 要求在BJ_FW与SH_FW上建立IPSec VPN。

- 认证方式采用预共享密钥的方式,密码为Skill39。

- 为IPSEC正常通信提供对应的策略。

- 在 BJ_FW 上部署远程拨号服务,为出差员工提供安全的、便利的虚拟专用网络

- 要求组名称为skillsl2tp。

- 要求组类型为LNS。

- 要求进行隧道密码认证,密码为Skill39。

- 要求L2TP认证模式为PAP模式。

- 拨号成功后为客户端分配 20.20.20.0/24 网段,地址池名称为l2tp。

- 为出差员工访问内网提供相应的策略。

- 建立总部与两个分部的虚拟专用网络,由于分支数较多,请使用相应的配置解决该问题

- 要求在BJ_CORE_2配置模拟internet交换机,实例名称为Internet,RD为300:1。

- 要求在BJ_FW配置模拟分部交换机,实例名称为SZFB,RD为400:1。

- 要求在ASBR1配置模拟总部交换机,实例名称为TJZB,RD为500:1。

- 要求在ASBR2配置模拟分部交换机,实例名称为XJFB,RD为600:1。

- 要求使用OSPF进行互联互通,进程号为“10”,区域0。

- 要求使用BGP协议,SZFB的AS号为“300”,TJZB的AS号为“100”,XJFB的AS号为“ 200”,建立EBGP邻居关系。

- 要求分支站点之间的通信,使用 IPSec 技术进行加密

所需的设备、机械、装置和材料

网络表

| 设备名 | 系统/型号 | 接?口 | 网络地址 |

| ASBR1 | GE0/0/1 | 200.101.1.1/30 | |

| GE0/0/0 | 45.45.45.1/30 2001:2020:40::1/64 | ||

| Loopback1 | 1.1.1.1/32 | ||

| Loopback10 | 192.168.101.1/32 | ||

| GE0/0/2 | 100.101.1.1/30 | ||

| Tunnel0/0/0 | 172.16.1.1/24 | ||

| ASBR2 | GE 0/0/1 | 45.45.45.5/30 2001:2020:50::1/64 | |

| GE0/0/0 | 200.101.1.2/30 | ||

| Loopback1 | 2.2.2.2/32 | ||

| Loopback10 | 192.168.102.1/32 | ||

| GE0/0/2 | 100.102.1.1/30 | ||

| Tunnel0/0/0 | 172.16.1.2/24 | ||

| GE0/0/3 | 210.210.101.254/24 2002:2023:200::1/64 | ||

| BJ_Router | GE0/0/0 | 50.50.50.1/30 | |

| GE0/0/1 | 45.45.45.2/30 2001:2020:40::2/64 | ||

| Loopback1 | 3.3.3.3/32 | ||

| BJ_FW | GE0/0/0 | 50.50.50.2/30 (Untrust) | |

| GE0/0/1 | 10.0.0.1/30 (Trust) | ||

| GE0/0/2 | 10.0.0.5/30 (Trust) | ||

| Loopback1 | 5.5.5.5/32 (Trust) | ||

| Loopback10 | 192.168.103.1/32 (Trust) | ||

| GE0/0/3 | 100.103.1.1/30 (Untrst) | ||

| Tunnel0 | 172.16.1.3/24 (Untrst) | ||

| BJ_CORE_1 | Vlanif10 | 192.168.10.252/24 | |

| Vlanif20 | 192.168.20.252/24 | ||

| Vlanif30 | 192.168.30.252/24 | ||

| Vlanif40 | 192.168.40.252/24 | ||

| Vlanif88 | 172.168.88.221/24 | ||

| Loopback1 | 10.10.10.10/32 | ||

| Vlanif1 (Eth-Trunk) | 10.0.0.9/30 | ||

| Vlanif2 (GE0/0/1) | 10.0.0.2/30 | ||

| BJ_CORE_2 | Vlanif10 | 192.168.10.253/24 | |

| Vlanif20 | 192.168.20.253/24 | ||

| Vlanif30 | 192.168.30.253/24 | ||

| Vlanif40 | 192.168.40.253/24 | ||

| Vlanif88 | 172.168.88.221/24 | ||

| Loopback1 | 11.11.11.11/32 | ||

| Vlanif2001 (GE0/0/21) | 100.101.1.2/30 | ||

| Vlanif2002 (GE0/0/22) | 100.102.1.2/30 | ||

| Vlanif2003 (GE0/0/23) | 100.103.1.2/30 | ||

| Vlanif1 (Eth-Trunk) | 10.0.0.10/30 | ||

| Vlanif2 (GE0/0/1) | 10.0.0.6/30 | ||

| BJ_SW1 | Vlanif88 | 172.168.88.223/24 | |

| BJ_SW2 | Vlanif88 | 172.168.88.224/24 | |

| SH_SW | Vlanif1 (GE0/0/1) | 45.45.45.6/30 2001:2020:50::2/64 | |

| Vlanif2 (GE0/0/2) | 60.60.60.1/30 | ||

| Loopback1 | 4.4.4.4/32 | ||

| SH_FW | GE0/0/1 | 60.60.60.2/30 (Untrst) | |

| Loopback1 | 6.6.6.6/32 | ||

| GE0/0/2 | 192.168.100.254/24 (Trust) | ||

| Loopback10 | 23.23.23.23/32 | ||

| BJ_W | Windows Server | Ethernet0/0/1 | 192.168.10.100/24 |

| BJ_D | Linux Server | Ethernet0/0/1 | 192.168.30.100/24 |

| SH_W | Windows Server | Ethernet0/0/1 | 192.168.100.100/24 |

| ISP_D | Linux Server | Ethernet0/0/1 | 210.210.101.100/24 2002:2023:200::100/64 |

| BJ_T_1 | Windows 10 | Ethernet0/0/1 | 192.168.20.20/24 |

| BJ_T_2 | Windows 10 | Ethernet0/0/1 | 192.168.40.20/24 |

路由拓扑 (BGP & IGP)

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

- Python教程

- 深入理解 MySQL 中的 HAVING 关键字和聚合函数

- Qt之QChar编码(1)

- MyBatis入门基础篇

- 用Python脚本实现FFmpeg批量转换

- MATLAB|基于线性准则的考虑风力发电不确定性的分布鲁棒优化机组组合

- mysqlbinlog查看binlog

- 视频数据卡设计方案:120-基于PCIe的视频数据卡

- 程序员的23大IO&NIO面试问题及答案

- Pytest中进行测试环境切换:pytest_addoption!

- 配网故障预警与定位装置:减少损失,加速恢复供电

- C# Wpf MVVM 框架下的线程并发与异步编程

- STM32时钟树

- 如何开通ChatGPT Plus:支付宝充值方法|apple store购买ChatGPT4|支付宝充值apple ID

- 美易官方:Coinbase美股盘前涨超0.7%