【渗透测试】nmap基本使用方法整理

发布时间:2024年01月24日

nmap作用介绍

nmap是一款工具,用于收集信息时使用。通过nmap可以快速的扫描目标的端口操作系统使用的服务等。以便于后续的渗透测试。

但是值得注意的是,nmap误报是个超正常的事情,还是要人为的去判断一下。

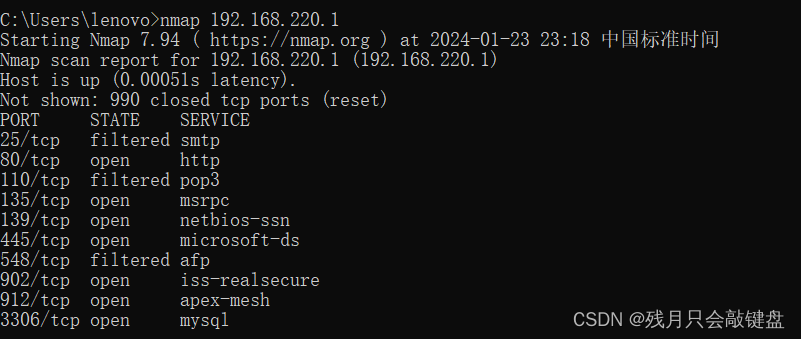

单机快速端口扫描

我们默认扫描直接nmap加IP就可以了。nmap的默认扫描是扫描1000个最常用的服务端口,扫描速度快。

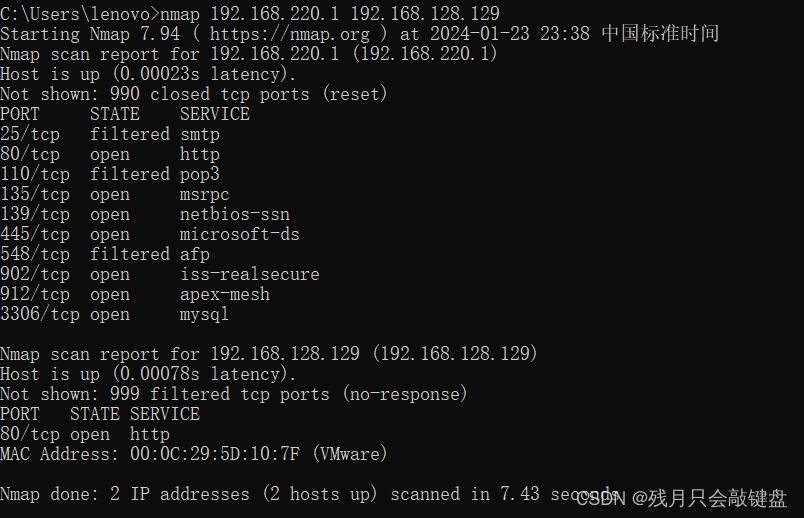

多目标扫描

扫描多个目标

我们可以直接IP之间空格实现扫描多个目标。

扫描整个网段

指定端口扫描

nmap指定端口扫描可以使用-p参数

?存活主机探测

参数:-sP

描述:实际上就是ping探测

优缺点:快速但是容易被屏蔽

指定扫描方式

-sT:TCP connect()扫描,这是最基本的TCP扫描方式。connect()是一种系统调用,由操作系统提供,用来打开一个连接。如果目标端口有程序监听, connect()就会成功返回,否则这个端口是不可达的。这项技术最大的优点是,你勿需root权限。任何UNIX用户都可以自由使用这个系统调用。这种扫描很容易被检测到,在目标主机的日志中会记录大批的连接请求以及错误信息。

-sS:TCP同步扫描(TCP SYN),因为不必全部打开一个TCP连接,所以这项技术通常称为半开扫描(half-open)。你可以发出一个TCP同步包(SYN),然后等待回应。如果对方返回SYN|ACK(响应)包就表示目标端口正在监听;如果返回RST数据包,就表示目标端口没有监听程序;如果收到一个SYN|ACK包,源主机就会马上发出一个RST(复位)数据包断开和目标主机的连接,这实际上有我们的操作系统内核自动完成的。这项技术最大的好处是,很少有系统能够把这记入系统日志。不过,你需要root权限来定制SYN数据包。

-sU:UDP扫描,发送0字节UDP包,快速扫描Windows的UDP端口如果你想知道在某台主机上提供哪些UDP(用户数据报协议,RFC768)服务,可以使用这种扫描方法。nmap首先向目标主机的每个端口发出一个0字节的UDP包,如果我们收到端口不可达的ICMP消息,端口就是关闭的,否则我们就假设它是打开的。

-sP:ping扫描,有时你只是想知道此时网络上哪些主机正在运行。通过向你指定的网络内的每个IP地址发送ICMP echo请求数据包,nmap就可以完成这项任务。注意,nmap在任何情况下都会进行ping扫描,只有目标主机处于运行状态,才会进行后续的扫描。如果你只是想知道目标主机是否运行,而不想进行其它扫描,才会用到这个选项。

-sA:ACK扫描 TCP ACK扫描,当防火墙开启时,查看防火墙有未过虑某端口,这项高级的扫描方法通常用来穿过防火墙的规则集。通常情况下,这有助于确定一个防火墙是功能比较完善的或者是一个简单的包过滤程序,只是阻塞进入的SYN包。这种扫描是向特定的端口发送ACK包(使用随机的应答/序列号)。如果返回一个RST包,这个端口就标记为unfiltered状态。如果什么都没有返回,或者返回一个不可达ICMP消息,这个端口就归入filtered类。注意,nmap通常不输出unfiltered的端口,所以在输出中通常不显示所有被探测的端口。显然,这种扫描方式不能找出处于打开状态的端口。

-sW:滑动窗口扫描,这项高级扫描技术非常类似于ACK扫描,除了它有时可以检测到处于打开状态的端口,因为滑动窗口的大小是不规则的,有些操作系统可以报告其大小。

-sR:RPC扫描,和其他不同的端口扫描方法结合使用。

-b:FTP反弹攻击(FTP Bounce attack) 外网用户通过FTP渗透内网探测服务的版本

参数:-sV

探测操作系统

参数:-O

但是加上一个--fuzzy(忽略大小写等模糊测试)更准,但是时间会更长。

缺点:大体正确,但是经常出现错误,比如我是win11它提示win10(跟我版本比较早可能也有关系,我下载这个的时候还没有win11)

?路由器追踪

参数:-traceroute

描述:简言之,就是返回我们访问我们的目标所经过的路径,有时候网不好就能判断走到哪里断掉的。

全面扫描

命令:nmap -A [扫描目标]

用法:该扫描包含了1-10000的端口ping扫描,操作系统扫描,脚本扫描,路由跟踪,服务探测

特点:扫描强度大,耗时长

文章来源:https://blog.csdn.net/2302_79590880/article/details/135796447

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

最新文章

- Python教程

- 深入理解 MySQL 中的 HAVING 关键字和聚合函数

- Qt之QChar编码(1)

- MyBatis入门基础篇

- 用Python脚本实现FFmpeg批量转换

- 树上基本统计(模板题)

- Linux 一键部署TeamCity

- 数据可视化---离群值展示

- 我终于学会的前端技能——代码调试、打断点

- sql语句基础查询

- python十六进制转八进制

- (7-2)人工智能在信用风险评估中的应用

- 即时设计:打造独一无二的头像,让设计师的创意之路更轻松愉快

- 想进入游戏开发领域,应该先学习C++编程还是C#编程?

- 基于YOLOv7算法的高精度实时海洋生物检测识别系统(PyTorch+Pyside6+YOLOv7)