K8S中的Secret创建和使用

发布时间:2024年01月08日

天行健,君子以自强不息;地势坤,君子以厚德载物。

每个人都有惰性,但不断学习是好好生活的根本,共勉!

文章均为学习整理笔记,分享记录为主,如有错误请指正,共同学习进步。

secret是解决敏感数据的方案,k8s中创建secret如下

创建secret

1. kubectl命令创建

以创建账号密码为例,在当前位置创建两个文件

账号文件username

echo -n "admin" > ./username

密码文件password

echo -n "adm.123" > ./password

使用kubectl命令生成secret

kubectl create secret generic ad-user-password --from-file=./username --from-file=./password -n namespace

查看生成的secret

kubectl -n namespace get secret ad-user-password -o yaml

如果要删除secret可用以下命令

kubectl delete secret ad-user-password -n namespace

2. yaml文件创建

创建一个yaml文件

secret.yaml

vim ./secret.yaml

apiVersion: v1

kind: Secret

metadata:

creationTimestamp: "2023-12-28T06:05:38Z"

name: ad-user-password

namespace: namespace

resourceVersion: "380172"

uid: d2a99ec2-4d61-4976-9633-02b28e7eb1f3

type: Opaque

data:

password: Z2l0bGFiLjEyMw==

username: Z2l0bGFiLWFkbWlu

注:yaml文件中的key-value值要求为base64编码格式

可以用如下命令查看对应值的base64转换值

echo -n "admin" | base64

使用secret

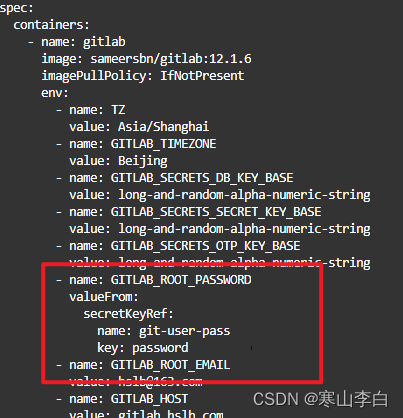

在创建pod时,在deployment的yaml文件中env参数下的键值中使用,如图中所示

值的获取关键字valueFrom

secret的获取secretKeyRef

通过secret的名称git-user-pass来获取key对应的值

感谢阅读,祝君暴富!

文章来源:https://blog.csdn.net/mo_sss/article/details/135386340

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

最新文章

- Python教程

- 深入理解 MySQL 中的 HAVING 关键字和聚合函数

- Qt之QChar编码(1)

- MyBatis入门基础篇

- 用Python脚本实现FFmpeg批量转换

- 【Web_接口测试_爬虫练习】豆瓣电影250,request+pyquery

- Acxyn 和 Footprint Analytics 联手探索 Web3 游戏知识产权评估

- 【翼韵】数据上传沟通、决策、试错

- Vue选择年的组件

- Python常用日期函数和日期处理方法

- PHP Properties in Visual Studio

- 汽车标定技术(十二)--A2L文件生成的方法

- CMake入门教程【核心篇】查找包(find_package)

- 网络安全协议:保护数据和信息的关键

- Leetcode23-数组能形成多少数对(2341)