隧道应用1-netsh端口映射内网

发布时间:2024年01月14日

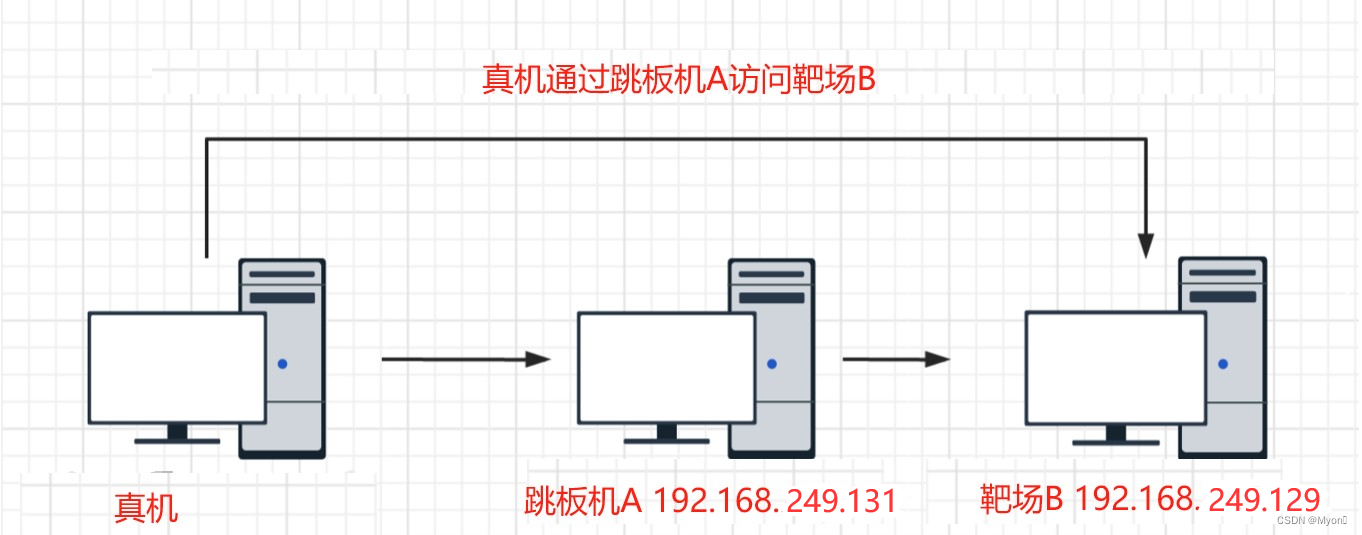

测试环境信息

物理机内网 IP :192.168.249.1

win7 虚拟机 IP :?192.168.249.131

win10 虚拟机 IP :192.168.249.129

我们在 win7 上配置?netsh 端口映射,将 win7 作为跳板机,进而访问到 win10 的服务。

端口映射与端口转发: 端口映射是将外网的一个端口完全映射给内网一个地址的指定端口,而端口转发是将发往外网的一个端口的通信完全转发给内网一个地址的指定端口。端口映射可以实现外网到内网和内网到外网双向的通信,而转发只能实现外网到内网的单向通信。

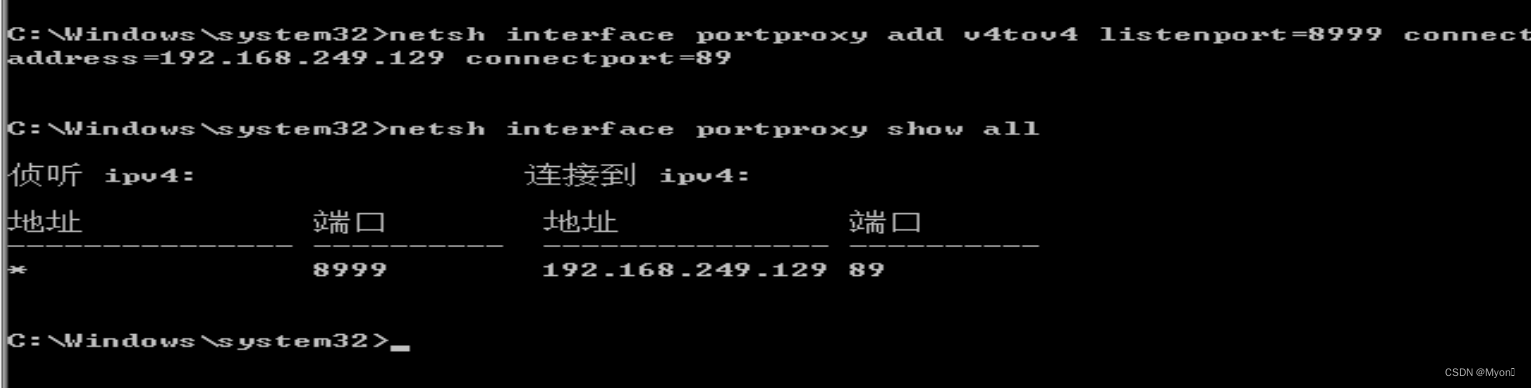

?将内网主机 win10 的 89 端口映射到代理主机 win7 的 8999 端口

使用命令:

netsh interface portproxy add v4tov4 listenport=8999 connectaddress=192.168.249.129 connectport=89(我在这里在 win7 上执行,需要管理员权限)?

之后查看转发规则:

netsh interface portproxy show all

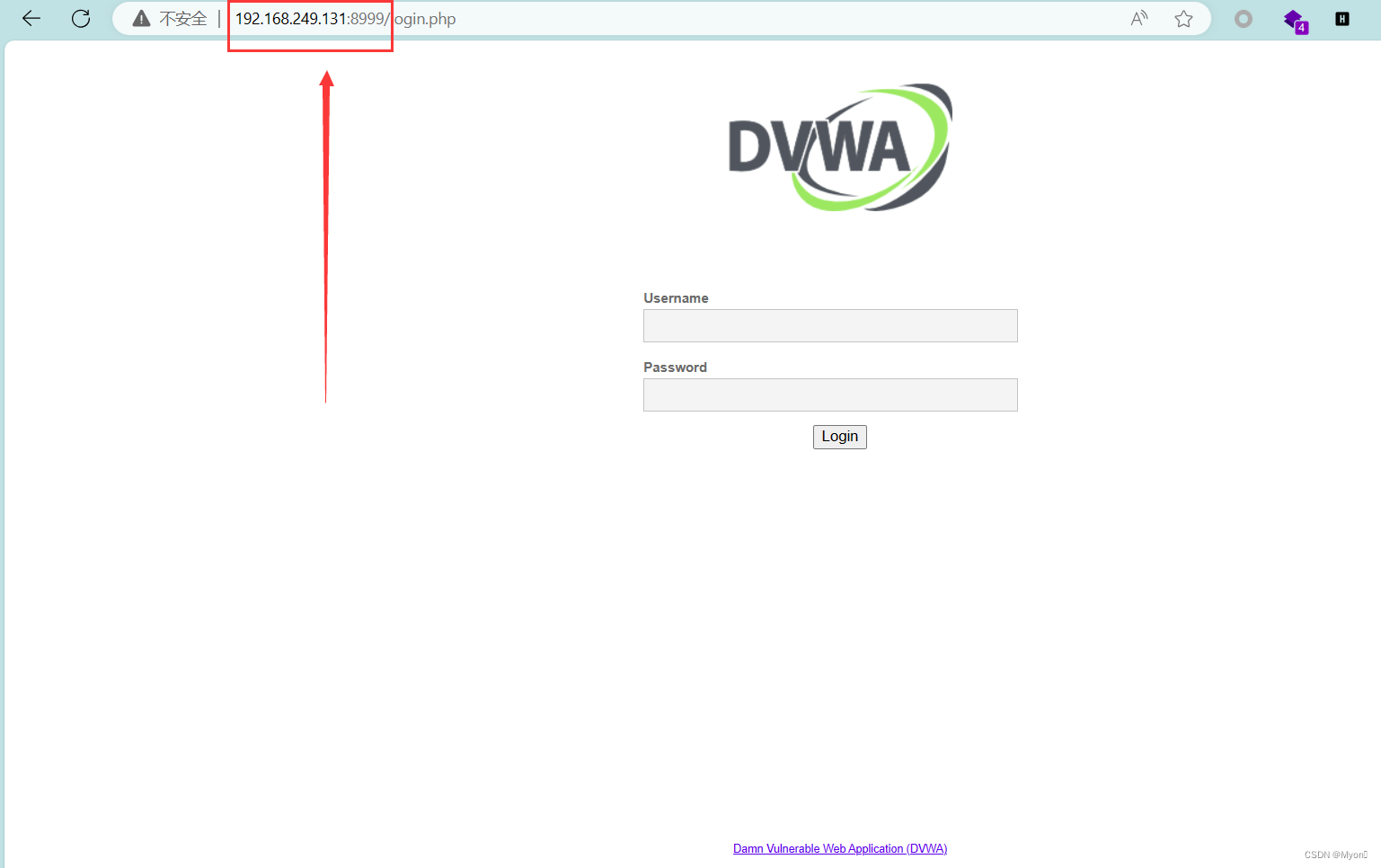

接下来我们使用物理机去访问主机 win7 的地址和我们设置的监听端口

即?192.168.249.131:8999

可以看到页面直接跳转到了 win10 的DVWA靶场

即 192.168.249.129:89

使用 netsh 命令清除所有规则

netsh interface portproxy reset

再次访问,发现已经无法跳转到DVWA靶场了

?

?

文章来源:https://blog.csdn.net/Myon5/article/details/135579587

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

最新文章

- Python教程

- 深入理解 MySQL 中的 HAVING 关键字和聚合函数

- Qt之QChar编码(1)

- MyBatis入门基础篇

- 用Python脚本实现FFmpeg批量转换

- 机器视觉系统选型-环境配置:报错序列不包含任何元素 的解决方法

- 阿里云服务中断事件:原因、影响与解决方案

- web前端之拖拽API、vue3实现图片上传拖拽排序、拖放、投掷、复制、若依、vuedraggable

- React面试题

- 前端值得收藏的正则表达式知识点扫盲

- 100天精通鸿蒙从入门到跳槽——第2天:探究 ArkTS、TypeScript 和 JavaScript 之间的关系

- CSI多普勒效应

- Springboot Jackson 序列化与反序列化配置

- FileZilla设置被动模式及java代码实现

- Java内部类介绍和使用