华为路由器及交换机基础配置命令大全

01. 系统名设置

[课件入口-华为VRP系统课件](./DataCom_PPT/IA_PPT/03 华为VRP系统.pptx) Ctrl+鼠标左键打开(Typora)

system-view

sysname [设备名]

02. VLAN 配置和接口配置

[笔记入口-VLAN理论基础笔记](./Summary of Datacom Notes/02-vlan通讯.txt) Ctrl+鼠标左键打开(Typora)

[课件入口-VLAN原理与配置课件](./DataCom_PPT/IA_PPT/08 VLAN原理与配置.pptx)

[课件入口-实现VLAN间通信课件](./DataCom_PPT/IA_PPT/10 实现VLAN间通信.pptx)

vlan - 虚拟局域网:将一个物理的LAN在逻辑上划分成多个广播域的通信技术。

access接口模式特点:

-

接收数据帧:不带标签打上接口PVID进入;带标签,查看数据帧的VLANID和PVID是否一致,一致接收,不一致丢弃

-

发送数据帧:数据帧的VLANID和PVID是否一致,一致解标签发送,不一致丢弃

trunk接口模式特点:

-

接收数据帧:不带标签,打上PVID,对比vlan允许通过列表,在里面接收,不在丢弃。带标签直接和vlan允许通过列表对比,在就接收,不在丢弃

-

发送数据帧:数据帧的VLANID是否在接口vlan允许通过列表中,在就和PVID对比,不相同带标签发送,相同解标签发送;不在就丢弃

hybrid接口模式特点:

- 接收数据帧时和trunk接收数据帧时一致

- 在untagged列表中会解标签发送,在tag其余情况和trunk发送数据帧时一致

// access接口模式配置

1. 划分vlan

vlan batch [需要划分的Vlan]

2. 进入接口

interface g0/0/1

3. 配置access接口模式

port link-type access

port default vlan [接口vlan]

// trunk接口模式配置

1. 划分vlan

2. 进入接口

3. 配置trunk接口模式

port link-type trunk

port trunk allow-pass vlan [vlan列表]

4. trunk模式修改PVID

port trunk pvid vlan [vlan]

// 配置hybrid接口模式

1. 划分vlan

2. 进入接口

3. 配置hybrid接口模式

port link-type hybrid

port hybrid pvid vlan 10

port hybrid untagged vlan 10 20

03. STP 生成树配置

[笔记入口-STP理论基础笔记](./Summary of Datacom Notes/11-STP生成树.txt) Ctrl+鼠标左键打开(Typora)

[课件入口-生成树课件](./DataCom_PPT/IA_PPT/09 生成树.pptx)

STP - 生成树协议,作用:解决环路上的广播风暴

STP解决办法:把环路上的某个接口自动阻塞,在逻辑链路上解除环路

STP计算过程:

- 计算根网桥,即主交换

- 非根桥交换机选择根端口

- 非根桥交换机选择指定口

- 阻塞环路上多余接口

// 主根桥配置

stp mode stp

stp root primary

// 备用根桥配置

stp mode stp

stp root secondary

// 其他配置(所有的环路交换机都需要配置)

stp mode stp

// 查看STP结果

display stp

//查看STP摘要结果

display stp brief

04. RSTP 快速生成树配置

[笔记入口-RSTP理论基础和STP对比笔记](./Summary of Datacom Notes/17-RSTP.txt) Ctrl+鼠标左键打开(Typora)

[课件入口-RSTP原理与配置课件](./DataCom_PPT/IP_PPT/14 RSTP原理与配置.pptx) Ctrl+鼠标左键打开(Typora)

RSTP - 快速生成树

对比STP,RSTP的改进点:

1、新增端口角色

2、减少端口状态

3、配置BPDU的标志位

4、改进配置BPDU发送方式

5、缩短BPDU超时时间

6、新增次优BPDU处理

7、新增P/A协商机制

8、新增状态保护

// 配置生成树工作模式

stp mode rstp

// 主根桥配置

stp root primary

// 备用根桥配置

stp root secondary

// 优先级配置

stp priority priority

// 接口开销配置

stp cost cost

// 边缘口配置(连接终端的接口使用)

stp edged-port enable

// BPDU保护功能

stp bpdu-protection

// 根保护

stp root-protection

// 环路保护

stp loop-protection

// TC保护

stp tc-protection interval [时间]

05. MSTP 多实例生成树配置

[笔记入口-MSTP简介笔记](./Summary of Datacom Notes/18-MSTP.txt) Ctrl+鼠标左键打开(Typora)

[课件入口-MSTP原理与配置课件](./DataCom_PPT/IP_PPT/15 MSTP原理与配置.pptx)

MSTP - 多实例生成树协议:华为交换机默认的STP类型

优点:a、不同vlan可以有不同的根桥,实现vlan通讯分流

b、划分区域后,区域内交换机之间执行STP操作,区域间STP操作是独立,提高收敛速度

1. 配置生成树工作模式

stp mode mstp

2.MSTP区域配置(必须在所有环路交换机上配置)

stp region-configuration --开启MSTP配置

region-name aaa --区域名

instance 实例号 vlan vlan号 --划分实例,vlan加入实例

active region-configuration --激活MSTP

3. 指定实例的根桥(只需要在根桥上执行即可)

stp instance 实例号 root primary --实例的主根

stp instance 实例号 root secondary --实例的备根

06. VRRP配置 虚拟网关

[笔记入口-VRRP理论基础笔记](./Summary of Datacom Notes/19-VRRP.txt) Ctrl+鼠标左键打开(Typora)

[课件入口- VRRP原理与配置课件](./DataCom_PPT/IP_PPT/28 VRRP原理与配置.pptx)

VRRP - 虚拟路由冗余协议:是一种用于提高网络可靠性的容错协议。通过VRRP,可以在主机的下一跳设备出现故障时,及时将业务切换到备份设备,从而保障网络通信的连续性和可靠性。

// 虚拟网关配置 --- 一般配合MSTP来配置

vrrp vrid 1 virtual-ip 192.168.2.1

// 优先级设置,确认主备 -- 默认 100

vrrp vrid 1 priority 110

// VRRP上行接口监视

vrrp vrid 1 track interface 接口 reduced 减少的数值

注意:接口ip和虚拟ip相同时为拥有网关,优先级最大,为 255

注:VRRP 不仅能在三层交换上进行使用,在路由器物理接口亦可使用。在确定主备路由后,使用 VRRP 会减少网段的使用数

07. 三层交换IPv4 / IPv6配置

[笔记入口-IPv6理论基础笔记](./Summary of Datacom Notes/13-IPv6.txt) Ctrl+鼠标左键打开(Typora)

[课件入口-IPv6概述课件](./DataCom_PPT/IP_PPT/20 IPv6概述.PPTX)

[课件入口-IPv6地址配置课件](./DataCom_PPT/IP_PPT/22 IPv6地址配置.pptx)

// 配置IPv4

1. 划分vlan

vlan batch [需要划分的Vlan]

2. 进入vlanif虚拟接口

int Vlanif [vlan]

3. 配置IPv4地址

ip address [ip地址] [子网掩码]

// IPv6配置

1. 划分vlan

2. 系统开启IPv6

ipv6

3. vlanif虚拟接口开启IPv6

ipv6 enable

4. 配置IPv6地址

ipv6 address [v6地址] [掩码长度]

08. 路由器IPv4 / IPv6配置

// 配置IPv4

int g0/0/0

ip address [IP地址] [子网掩码]

// ipv6配置

1. 系统开启ipv6

ipv6

2. 接口开启ipv6

ipv6 enable

3. 配置ipv6地址

ipv6 address [v6地址] [掩码长度]

09. 静态 / 默认路由配置

[课件入口-IP路由基础课件](./DataCom_PPT/IA_PPT/05 IP路由基础.pptx) Ctrl+鼠标左键打开(Typora)

// 普通静态

ip route-static [目标地址] [掩码] [下一跳]

// 默认路由

ip route-static 0.0.0.0 0 [下一跳]

// IPv6 与 IPv4 配置静态一致,注意需要将命令中的 ip 换成 ipv6

10. RIP 动态路由配置

RIP – UDP 520

IP协议号520

version 2 组播地址是 224.0.0.9

RIP-路由信息协议:它是一种基于距离矢量算法的协议,使用跳数作为度量来衡量到达目的网络的距离。RIP主要应用于规模较小的网络中。

RIP是一种比较简单的内部网关协议。RIP使用了基于距离矢量的贝尔曼-福特算法(Bellman-Ford)来计算到达目的网络的最佳路径。

// RIP配置

rip

version 2 -- rip版本,v1不支持无类地址,v2支持;宣告时无差别

network [宣告网段]

// 引入静态路由

import-route static

// 引入直连路由

import-route direct

// 引入默认路由

default-route originate

注意:rip宣告网段时,只能写有类地址,故不用写掩码

11. OSPF 动态路由配置

[笔记入口-OSPF基础笔记](./Summary of Datacom Notes/03-OSPF.txt) Ctrl+鼠标左键打开(Typora)

[笔记入口-OSPF多区域简介笔记](./Summary of Datacom Notes/20-OSPF多区域.txt)

[笔记入口-OSPF链路通告类型笔记](./Summary of Datacom Notes/22-ospf链路状态通告类型.txt)

[笔记入口-OSPF邻居未建立成功的原因笔记](./Summary of Datacom Notes/21-OSPF邻居关系不能建立的原因.txt)

[笔记入口-OSPF与ISIS对比笔记](./Summary of Datacom Notes/23-ospf与is-is对比.txt)

[笔记入口-动态协议防环机制笔记](./Summary of Datacom Notes/24-动态路由协议防环机制.txt)

[课件入口-OSPF基础课件](./DataCom_PPT/IP_PPT/03 OSPF基础.pptx)

[课件入口-OSPF路由计算课件](./DataCom_PPT/IP_PPT/04 OSPF路由计算.pptx)

[课件入口-OSPF特殊区域及其他特性课件](./DataCom_PPT/IP_PPT/05 OSPF特殊区域及其他特性.pptx)

IP协议号89

组播地址是 224.0.0.5、224.0.0.6

ospf-开放式最短路径优先:是被最广泛使用的一种动态路由协议,是一种链路状态协议。具有路由变化收敛速度快、无路由环路、支持变长子网掩码(VLSM)和汇总、层次区域划分等优点。

// ospf配置

1. 设置ospf的router-id

ospf router-id [ospf路由名]

2. 进入区域

area 0

3. 宣告直连网段

network [宣告网段] [反掩码]

// ospf引入其他路由

1. 引入静态

import-route static

2. 引入直连

import-route direct

3. 引入默认

default-route-advertise (always)

如果本路由器没有默认路由但是需要下放默认路由这个时候才需要加上always

// 补充

修改router-id --- 在修改路由时需要重启ospf进程

ospf 1 router-id x.x.x.x

重启ospf进程(用户视图)

<Quidway> reset ospf 100 process

// IPv6 实现 OSPF 配置

1. 系统开启ospfv3

ospfv3

2. 配置routerID

[huawei-ospfv3-1]router-id x.x.x.x

3. 创建区域

[huawei-ospfv3-1]area 0

4. 宣告网段,必须在接口中执行

[huawei-g0/0/1]ospfv3 1 area 0

5. 查看ipv6路由表

display ipv6 routing-table

12. IS-IS 动态路由配置

[笔记入口-OSPF与ISIS对比笔记](./Summary of Datacom Notes/23-ospf与is-is对比.txt) Ctrl+鼠标左键打开(Typora)

[课件入口-IS-IS原理与配置课件](./DataCom_PPT/IP_PPT/06 IS-IS原理与配置.pptx)

IS-IS - 中间系统到中间系统:是ISO (国际标准化组织)为它的CLNP(无连接网络协议)设计的一种动态路由协议。

IS-IS的PDU有4种类型:IIH(IS-IS Hello),LSP( Link State PDU,链路状态报文),CSNP(Complete Sequence Number PDU,全序列号报文),PSNP(Partial Sequence Number PDU,部分序列号报文)

// 基础配置

1. 创建进程名

isis [process-id(默认为1)]

2. 设置isis名,查看时方便

is-name [isis名]

3. 配置网络实体名称

network-entity net

例如:network-entity 49.0001.0010.0100.1001.00

49.0001:区域号

0010.0100.1001:router-id(不能重复)

00:类型为ip类型

4. 配置全局Level级别 -- 默认1-2,2为骨干,1为非骨干

is-level {level-1|level-1-2|level-2}

5. 进入接口宣告isis

interface interface-type interface-number

isis enable [ process-id ]

// 属性配置

1. 配置接口Level级别

isis circuit-level [level-1|level-1-2|level-2]

2. 接口的网络类型写改为P2P

isis circuit-type p2p

3. 恢复缺省网络类型

undo isis circuit-type

4. 修改接口DIS优先级

isis dis-priority priority [level-1|level-2]

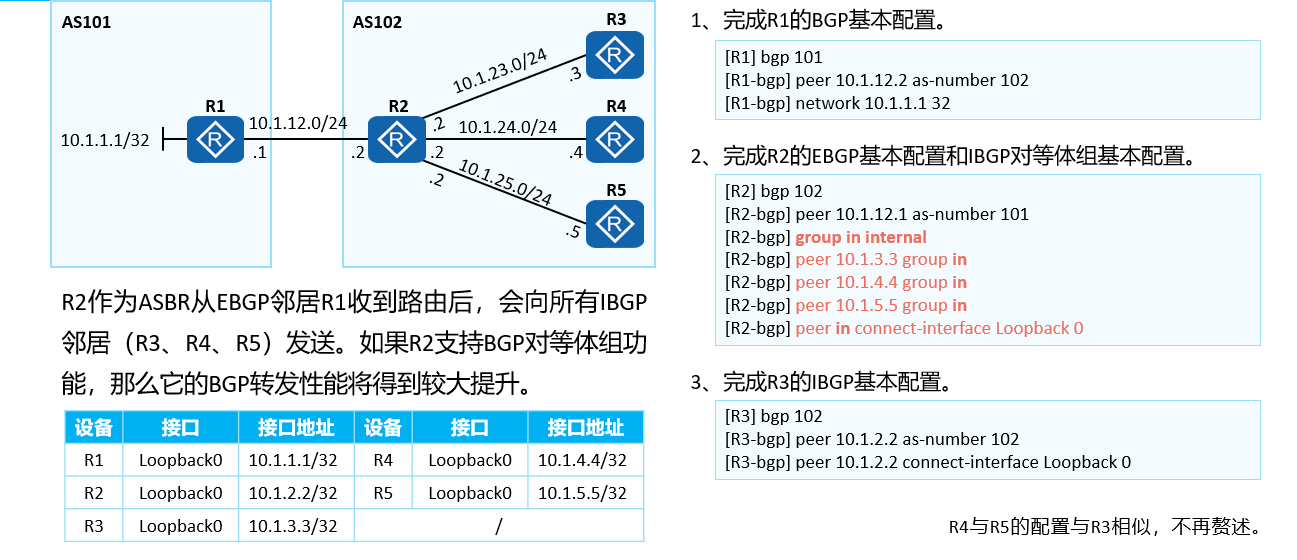

13. BGP 基础配置

[笔记入口-BGP理论基础笔记](./Summary of Datacom Notes/24-BGP基础.txt) Ctrl+鼠标左键打开(Typora)

[课件入口-BGP基础课件](./DataCom_PPT/IP_PPT/07 BGP基础.pptx)

BGP-边界网关协议:是一种用来在路由选择域之间交换网络层可达性信息的路由选择协议。

监听端口:TCP 179

编号:1 ~ 65535 其中私有编号:64512 ~ 65535

注意:bgp区域内用 回环口建立邻居,需要保证回环口能相互通信。一般在bgp区域内使用ospf来保证回环口的互通。

// 进入 bgp

bgp [区域号(AS号)]

// IBGP 对等体建立

peer [回环口IP] as-number [AS号]

peer [回环口IP] connect-interface [回环接口]

// EBGP 对等体建立

peer [对端接口IP] as-number [对端AS号]

// 宣告网段

network [直连网段] [子网掩码]

14. BGP 属性修改和反射器

[笔记入口-BGP属性简介笔记](./Summary of Datacom Notes/25-BGP各种属性.txt) Ctrl+鼠标左键打开(Typora)

[笔记入口-BGP反射器笔记](./Summary of Datacom Notes/27-BGP反射器.txt)

[课件入口-BGP路径属性与路由反射器课件](./DataCom_PPT/IP_PPT/08 BGP路径属性与路由反射器.pptx)

[课件入口-BGP路由优选课件](./DataCom_PPT/IP_PPT/09 BGP路由优选.pptx)

[课件入口-BGP EVPN基础课件](./DataCom_PPT/IP_PPT/10 BGP EVPN基础.pptx)

// bgp属性一般用路由策略来实现 -- 在apply里修改再引入

apply preferred-value 100

apply local-preference 100

apply cost 50

apply as-path 300 additive # 添加虚拟区域

apply as-path 400 overwrite # 替换区域

apply as-path none overwrite # 清楚区域

// 修改下一跳地址为IBGP

peer x.x.x.x next-hop-local

// 策略引用

peer 1.1.1.1 route-policy 111 import

// 配置路由反射器及客户端

peer {group-name|ipv4-address} reflect-client

15. ACL 配置 匹配工具

[笔记入口-ACL理论基础笔记](./Summary of Datacom Notes/08-ACL访问控制列表.txt) Ctrl+鼠标左键打开(Typora)

[笔记入口-NAT理论基础笔记](./Summary of Datacom Notes/09-NAT地址转换.txt)

[课件入口-ACL原理与配置课件](./DataCom_PPT/IA_PPT/12 ACL原理与配置.pptx)

[课件入口-网络地址转换课件](./DataCom_PPT/IA_PPT/14 网络地址转换.pptx)

// 基础acl配置

acl [acl编号(2000-2999)]

rule [规则编号] permit source [源ip地址] [反掩码]

// 高级acl配置

acl [acl编号(3000-3999)]

// 限制ip

rule [规则编号] deny/permit ip source [源ip地址] [反掩码] destination [目的地址] [反掩码]

// 限制协议

rule [规则编号] deny/permit [tcp/udp] source [源ip地址] [反掩码] destination-port eq [端口号] destination [目的地址] [反掩码]

// nat应用acl

int g0/0/0

nat outbound 3000

// nat server配置

int g0/0/0

nat server protocol tcp global 公网ip 公网端口 inside 内部服务器ip 端口

// 用接口网络

nat server protocol tcp global current-interface 公网端口 内部服务器ip 端口

// 接口限制下发

int g0/0/0

traffic-filter inbound/outbound acl 3000

16. IP 前缀列表 匹配工具

[课件入口-路由策略与路由控制课件](./DataCom_PPT/IP_PPT/11 路由策略与路由控制.pptx) Ctrl+鼠标左键打开(Typora)

ip ip-prefix [列表名] index [索引号] permit/deny 192.168.1.0 22 greater-equal 24 less-equal 26

// greater-equal 24 less-equal 26 为掩码的范围

17. 策略配置

[笔记入口-路由策略和策略路由基础笔记](./Summary of Datacom Notes/23-路由策略和策略路由.txt) Ctrl+鼠标左键打开(Typora)

[课件入口-路由策略与路由控制课件](./DataCom_PPT/IP_PPT/11 路由策略与路由控制.pptx)

路由策略:控制路由表中路由条目生成

策略路由:控制报文发送

? 策略路由可以用在出口的双线控制

// Filter-Policy(过滤-策略) 可应用于IS-IS、OSPF、BGP

1. 在 ospf 中运用

filter-policy {acl-number|acl-name acl-name|ip-prefix ip-prefix-name|route-policy route-policy-name [secondary]} import/export

2. 在 isis 中运用

filter-policy?{acl-number|acl-name?acl-name|ip-prefix?ip-prefix-name|route-policy?route-policy-name}?import/export

3. 在 bgp 中运用

filter-policy?{acl-number|acl-name?acl-name|ip-prefix?ip-prefix-name}?import/export

peer?{group-name|ipv4-address}?filter-policy?{acl-number|acl-name?acl-name} {import|export}

// route-policy(路由-策略)

route-policy?route-policy-name?{permit|deny}?node?node

if-match ip-prefix ip-prefix-name

apply cost-type type-1

// 引用策略

直接在引入后面加入 route-policy 选项

18. LAG 链路聚合

[笔记入口-链路聚合理论基础笔记](./Summary of Datacom Notes/10-链路聚合.txt) Ctrl+鼠标左键打开(Typora)

课件入口-以太网链路聚合与交换机堆叠、集群课件 Ctrl+鼠标左键打开(Typora)

LACP - 链路聚合控制协议:是一种基于IEEE802.3ad标准的实现链路动态聚合与解聚合的协议,它是链路聚合中常用的一种协议。

LAG - 链路聚合组:是指将若干条以太链路捆绑在一起形成一条逻辑链路

LAG主要有两种模式,分别是手工模式和LACP模式。

- 手工模式:指LAG不启用任何链路聚合协议,Eth-Trunk的建立、成员接口的加入由手工配置。

- LACP模式:指LAG启用LACP链路聚合协议,Eth-Trunk的建立、成员接口的加入基于LACP协议协商完成。

// 手动聚合

1. 设置聚合名

int Eth-Trunk [编号]

2. 加入接口(手动聚合)

trunkport g0/0/0

// 自动聚合 - LACP

1. 设置聚合名

int Eth-Trunk [编号]

2. 自动聚合命令

mode lacp-static

3. 配置活动接口数量(默认全开)

max active-linknumber 数值

// 关闭三层交换(三层路由需要配置 - 配置接口切换到三层模式)

undo portswitch

19. DHCP 基础配置

[笔记入口-DHCP理论基础笔记](./Summary of Datacom Notes/04-dhcp.txt) Ctrl+鼠标左键打开(Typora)

[课件入口-DHCP原理与配置课件](./DataCom_PPT/IP_PPT/29 DHCP原理与配置.pptx) Ctrl+鼠标左键打开(Typora)

DHCP - 动态主机配置协议:是一种网络管理协议,用于集中对用户IP地址进行动态管理和配置。

// 开启dhcp服务器

dhcp enable

// 接口下发

dhcp select interface

// 全局下发 ip 地址

dhcp select global

1. 建立地址池

ip pool [地址池名]

2. 网关配置

gateway-list [网关地址]

3. 创建作用域

network [网段地址] mask [子网掩码]

4. 配置DNS地址

dns-list [DNS地址]

5. 排除部分地址

excluded-ip-address [开始地址] [结束地址]

6. 租期配置

lease day 0 hour [0-60] minute [0-60]

// 三层开启dhcp中继(dhcp与主机不在同一网段时使用)

dhcp select relay

dhcp relay server-ip [dhcp服务器地址]

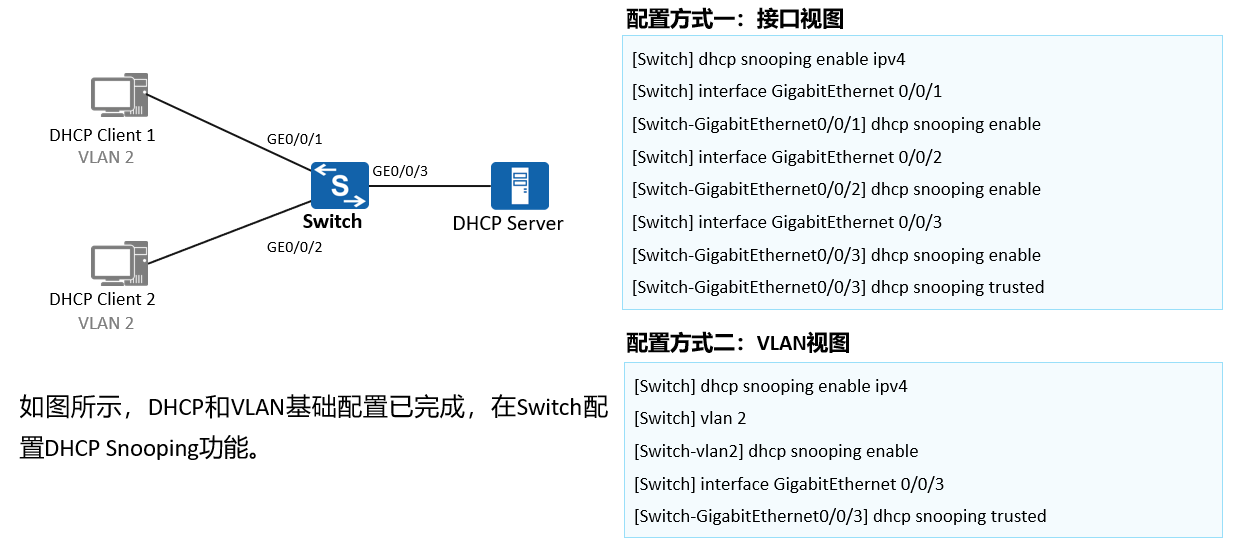

DHCP Snooping 相关配置

[课件入口-以太网交换安全课件](./DataCom_PPT/数通高级路由交换技术/05 以太网交换安全.pptx) Ctrl+鼠标左键打开(Typora)

-

为了保证网络通信业务的安全性,引入了DHCP Snooping技术,在DHCP Client和DHCP Server之间建立一道防火墙,以抵御网络中针对DHCP的各种攻击

-

DHCP Snooping主要是通过DHCP Snooping信任功能和DHCP Snooping绑定表实现DHCP网络安全

// DHCP Snooping 基础配置

1. 全局开启DHCP Snooping功能

[Huawei] dhcp snooping enable [ipv4|ipv6]

2. VLAN视图 / 接口下开启DHCP Snooping功能

dhcp snooping enable

注意:应在所有接口下配置

3. VLAN视图下配置接口为"信任"状态

dhcp snooping trusted interface interface-type interface-number

注意:开启DHCP Snooping默认为不信任状态

4. 接口视图下配置接口为"信任"状态

[Huawei-GigabitEthernet0/0/1] dhcp snooping trusted

举例:DHCP Snooping 配置

20. 远程登录配置 AAA认证

[笔记入口-远程登录基础笔记](./Summary of Datacom Notes/06-远程登录.txt) Ctrl+鼠标左键打开(Typora)

[笔记入口-AAA认证与网络管理基础笔记](./Summary of Datacom Notes/07-网络管理和AAA认证.txt)

[课件入口-AAA原理与配置](./DataCom_PPT/IA_PPT/13 AAA原理与配置.pptx) Ctrl+鼠标左键打开(Typora)

AAA是网络访问控制的一种安全管理框架,它决定哪些的用户能够访问网络,以及用户能够访问哪些资源或者得到哪些服务。

1、第一个A:认证 - 密码、用户名和密码、数字证书

2、第二个A:授权 - 用户能够使用的命令、用户能够访问的资源、用户能够获取的信息

3、第三个A:计费 - 记录的内容包括使用的服务类型、起始时间、数据流量等,用于收集和记录用户对网络资源的使用情况,并可以实现针对时间、流量的计费需求,也对网络起到监控作用。

// telnet配置

1. 开启telnet服务(默认开启)

telnet server enable

2. 3A认证配置

aaa

local-user [用户名] password cipher [密码]

local-user [用户名] privilege level [访问等级 0:无 1:查看 2:监控 3-15:管理]

local-user huawei service-type [访问类型:telnet、ssh]

q

3. vty配置(验证模式和同时登录人数限制)

user-interface vty 0 4

authentication-mode aaa

可在vty中做acl限制

// ssh配置

1. 开启ssh服务

stelnet server enable

2. 生成RSA密钥

rsa local-key-pair create

3. 3A认证配置(参考telnet)

4. 验证密码

ssh user bbb authentication-type password

5. vty配置

user-interface vty 0 4

acl {acl-number|acl-name}{inbound|outbound}

authentication-mode aaa

protocol inbound ssh

21. WLAN 无线局域网

[课件入口-大型WLAN组网介绍与部署课件](./DataCom_PPT/IP_PPT/31 大型WLAN组网介绍与部署.pptx) Ctrl+鼠标左键打开(Typora)

wlan - 是一种无线计算机网络,使用无线信道代替有线传输介质连接两个或多个设备形成一个局域网LAN,典型部署场景如家庭、学校、校园或企业办公楼等。WLAN是一个网络系统,而我们常见的Wi-Fi是这个网络系统中的一种技术。所以,WLAN和Wi-Fi之间是包含关系,WLAN包含了Wi-Fi。

瘦AP(不用做任何配置)

// AC配置

1. 设置ap分配的地址

vlan batch 100 to 101 # vlan100 ap分配地址用的管理 vlan vlan101 数据vlan

int vlan 100

ip address [ip地址] [子网掩码]

dhcp select interface

注意ac控制口需要和分配ap地址的vlan一致

2. AP上线、AP注册

capwap source interface vlanif100 --设置管理vlan

wlan

regulatory-domain-profile name [国家模板名] --新建国家模板

country-code cn

ap-group name [组名] --创建AP组

regulatory-domain-profile [国家模板名] --使用国家模板

ap auth-mode mac-auth --使用MAC确认合法AP

ap-id 1 ap-mac [AP1的mac地址] --第一个AP信息

ap-name [AP1重设名] --AP名字,可以不设

ap-group [组名] --AP加入ap组

ap-id 2 ap-mac [AP2的mac地址]

ap-name [AP2重设名]

ap-group [组名]

3. 无线各种配置

wlan

security-profile name [安全模板名] --创建安全模板

security wpa-wpa2 psk pass-phrase [密码] aes --设置无线密码

ssid-profile name [无线名称模板名] --创建无线名称模板

ssid [无线名称] --设置无线名称

vap-profile name [虚拟ap模板名] --创建虚拟AP模板,组合无线配置

service-vlan vlan-id 101 --设置业务vlan

ssid-profile [无线名称模板名] --使用无线名称模板

security-profile [安全模板名] -- 使用安全模板

forward-mode direct-forward --业务数据不给ac,交换机直接转发

ap-group name [AP组名]

vap-profile xnap wlan 1 radio 0 --使用2.4G无线信号

vap-profile xnap wlan 1 radio 1 --使用5G无线信号,可以和2.4G同时用

// AC和AP在不同网段时,想让三层下发AP地址时,DHCP的网段需要指定AC地址

dhcp server option 43 sub-option 1 ip-address 192.168.100.1

22. SNMP 网络管理协议

[笔记入口-SNMP理论基础笔记](./Summary of Datacom Notes/14-snmp.txt) Ctrl+鼠标左键打开(Typora)

[课件入口-网络管理协议介绍课件](./DataCom_PPT/IP_PPT/30 网络管理协议介绍.pptx) Ctrl+鼠标左键打开(Typora)

SNMP – UDP 161

SNMP是广泛应用于TCP/IP网络的网络管理标准协议,该协议能够支持网络管理系统,用以监测连接到网络上的设备是否有任何引起管理上关注的情况。

snmp --- 网络管理协议

snmp-agent --启动

snmp-agent sys-info version v3 --使用v3

snmp-agent group v3 xx privacy --建组

snmp-agent usm-user v3 xxxxxx xx authentication-mode md5 123456789 privacy-mode aes128 123456798 --设置加密密码、认证密码

---snmp软件询问设备的配置结束,下面配置故障上报

snmp-agent target-host trap-paramsname xxx v3 securityname sec privacy

snmp-agent target-host trap-hostname xxxxxxx address 192.168.1.10 trap-paramsname xxx --设置网管主机地址

snmp-agent trap source GigabitEthernet 0/0/1 --设置上报端口

snmp-agent trap enable

23. BFD联动配置

[笔记入口-BFD理论基础](./Summary of Datacom Notes/28-BFD.txt) Ctrl+鼠标左键打开(Typora)

[课件入口-RSTP原理与配置课件](./DataCom_PPT/IP_PPT/27 BFD原理与应用.pptx)

BFD - 双向转发检测:提供了一个通用的、标准化的、介质无关的、协议无关的快速故障检测机制

BFD是一个简单的“Hello”协议。两个系统之间建立BFD会话通道,并周期性发送BFD检测报文,如果某个系统在规定的时间内没有收到对端的检测报文,则认为该通道的某个部分发生了故障。

注意:需要保证检测网段的互通

步骤:

-

PC 网段互通、配置主备静态

-

监测网段的互通

-

bfd的配置(ensp中不用写源接口)

-

运用bfd

// 配置 bfd(双向配置 - 异步)

bfd [bfd名] bind peer-ip [对端 ip]

discriminator local [本地标识]

discriminator remote [对端标识]

commit

// 运用 bfd --- 和静态联动

ip route-static 192.168.7.0 255.255.255.0 192.168.2.2 track bfd-session [bfd名]

// VRRP 与 BFD 联动(监视接口)

vrrp vrid 1 track bfd [ bfd名(一般为数字)] increase/reduce 40

24. VRF 基础配置

[课件入口- VRF基本概念及应用](./DataCom_PPT/IP_PPT/26 VRF基本概念及应用.pptx) Ctrl+鼠标左键打开(Typora)

VRF - 虚拟路由转发:是一种虚拟化技术。在物理设备上创建多个VPN实例,每个VPN实例拥有独立的接口、路由表和路由协议进程等。

简单理解:将一个路由器分成多个路由器来用

1. 交换机上完成 VLAN 配置

2. 创建生产与管理网络的 vpn 实例 -- 系统试图

ip vpn-instance [实例名] -- 创建实例

ipv4-family -- 开启ipv4

3. 接口绑定到实例 (先绑定再配置ip,不然配置ip会清空)

interface GigabitEthernet0/0/0

ip binding vpn-instance [实例名]

ip address 192.168.1.1 24

4. 加入静态和动态路由表

// 静态路由加入实例

ip route-static vpn-instance [实例名] 192.168.100.0 24 192.168.101.254

// ospf 加入实例

ospf vpn-instance [实例名] router-id 1.1.1.1

// isis 加入实例

isis vpn-instance [实例名]

// 检查ip配置情况

display ip routing-table vpn-instance [实例名]

25. 华为防火墙基础配置

[课件入口-华为防火墙技术课件](./DataCom_PPT/IP_PPT/23 华为防火墙技术.pptx) Ctrl+鼠标左键打开(Typora)

在通信领域,防火墙是一种安全设备。它用于保护一个网络区域免受来自另一个网络区域的攻击和入侵,通常被应用于网络边界,例如企业互联网出口、企业内部业务边界、数据中心边界等。

防火墙根据设备形态分为,框式防火墙、盒式防火墙和软件防火墙,支持在云上云下灵活部署。

配置过程分为四个步骤:

-

配置防火墙接口。

-

配置防火墙安全区域。

-

配置防火墙安全策略。

-

结果验证

1. 配置接口

interface GigabitEthernet0/0/0

ip address 1.1.1.1 255.255.255.0

service-manage ping permit -- 允许ping命令

interface GigabitEthernet1/0/0

ip address 3.3.3.1 255.255.255.0

interface GigabitEthernet1/0/1

ip address 2.2.2.1 255.255.255.0

2. 配置安全区域

firewall zone name OM -- 创建安全区域

set priority 95 -- 设置区域优先级

firewall zone trust -- 进入安全区域

add interface GigabitEthernet 1/0/1 -- 接口加入区域

firewall zone OM

add interface GigabitEthernet 1/0/1

firewall zone untrust

add interface GigabitEthernet 1/0/0

3. 创建安全策略

security-policy

rule name R1

destination-zone untrust

service icmp

action permit

4. 结果验证

dis firewall session table

26. IGMP 协议配置

[课件入口-IGMP原理与配置课件](./DataCom_PPT/IP_PPT/18 IGMP原理与配置.pptx) Ctrl+鼠标左键打开(Typora)

[课件入口-IP组播基础课件](./DataCom_PPT/IP_PPT/17 IP组播基础.pptx)

[课件入口-PIM原理与配置课件](./DataCom_PPT/IP_PPT/19 PIM原理与配置.pptx)

IGMP - 因特网组管理协议:组成员可以将加组消息发送给组播网络,从而让组播网络感知到组成员的位置和所加组播组。

1. 开启 IGMP 功能 -- 系统视图

multicast routing-enable

2. 非终端接口配置

pim dm

3. 终端接口配置

igmp enable

27. IPSEC-VPN 基础配置

[笔记入口-IPSEC-VPN理论基础笔记](./Summary of Datacom Notes/30-IPSEC-VPN.txt) Ctrl+鼠标左键打开(Typora)

[课件入口-VPN技术概述课件](./DataCom_PPT/IP_PPT/25 VPN技术概述.pptx)

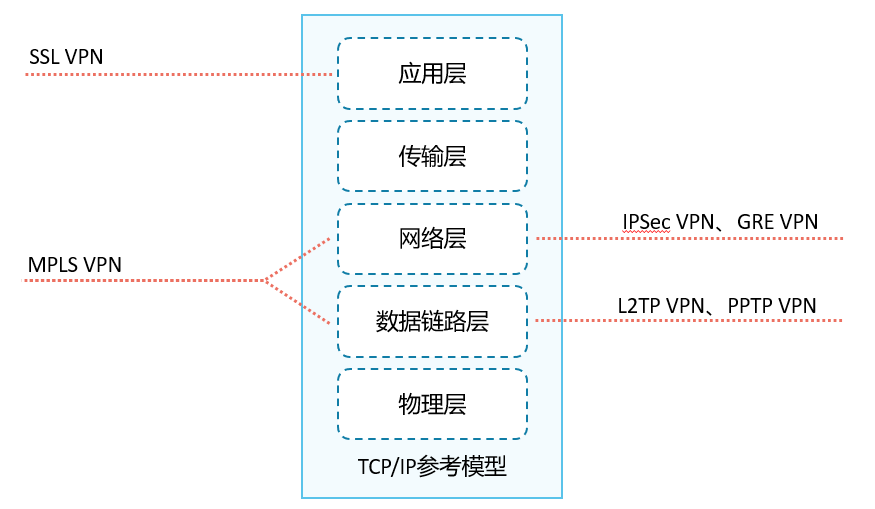

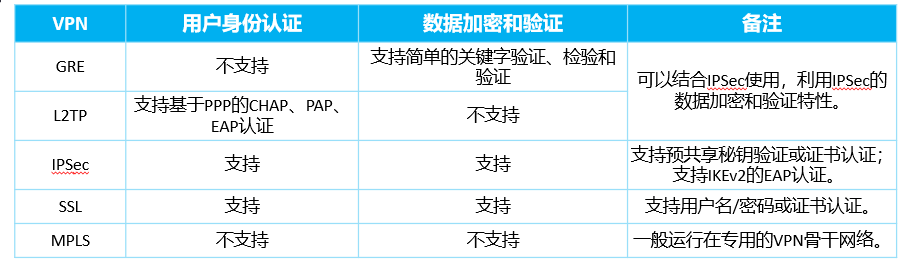

vpn - 虚拟专用网络:VPN可以在不改变现有网络结构的情况下,建立虚拟专用连接。

IPSec - IP Security:VPN一般部署在企业出口设备之间,通过加密与验证等方式,实现了数据来源验证、数据加密、数据完整性保证和抗重放等功能。

VPN分类 - 根据实现的网络层次

VPN关键技术

// 自动ike配置IPSecVPN所有参数 ---- R1 配置

密钥交换:使用IKe(internet密钥交换协议)

1、配置nat和vpn感兴趣的数据

acl name nat-acl 3000

rule 5 deny ip source 192.168.2.0 0.0.0.255 destination 192.168.1.0 0.0.0.255

rule 10 permit ip

acl name vpn-acl 3001

rule 5 permit ip source 192.168.2.0 0.0.0.255 destination 192.168.1.0 0.0.0.255

2、配置隧道建立时用的安全提议,涵盖各种算法

ike proposal 1

encryption-algorithm aes-cbc-256 -- 加密算法

authentication-algorithm sha1 -- 认证算法

authentication-method pre-share -- 认证方式

dh group14

3、指定隧道建立时使用的预共享密钥、安全提议和对端设备ip

ike peer 1 v2

pre-shared-key simple 123456

ike-proposal 1

remote-address 1.1.1.1

4、配置隧道内数据传输的安全提议

ipsec proposal 1

transform esp

esp authentication-algorithm sha1 -- 封装安全载荷认证算法

esp encryption-algorithm aes-256 -- 封装安全载荷加密算法

5、创建ipsec策略,组合前面的各种提议

ipsec policy ipsec-celue 1 isakmp

security acl 3001

ike-peer 1

proposal 1

6、出口路由器的出口应用ipsec策略

interface g0/0/1

ipsec policy ipsec-celue

// 手动配置IPSecVPN所有参数 ---- R1 配置

密钥交换:预共享密钥,需要双方手动配置各种密钥

1、配置nat和vpn感兴趣的数据

acl name nat-acl 3000

rule 5 deny ip source 192.168.1.0 0.0.0.255 destination 192.168.2.0 0.0.0.255

rule 10 permit ip

acl name vpn-acl 3001

rule 5 permit ip source 192.168.1.0 0.0.0.255 destination 192.168.2.0 0.0.0.255

rule 10 deny ip

2、配置隧道内数据传输的安全提议

ipsec proposal 1

transform esp

esp authentication-algorithm sha1

esp encryption-algorithm aes-256

3、配置IPSec策略,指定隧道信息

ipsec policy ipsec-vpn 10 manual

security acl 3001 -- 识别vpn数据的acl

proposal 1 -- 使用安全提议

tunnel local 1.1.1.1 -- 隧道本地ip

tunnel remote 2.2.2.3 -- 隧道对端ip

sa spi inbound esp 123456 -- 接收VPN数据时安全联盟SPI标识

sa string-key inbound esp simple 123456 -- 接收VPN数据时esp认证密钥

sa spi outbound esp 123456 --发出VPN数据时安全联盟SPI标识

sa string-key outbound esp simple 123456 -- 发出VPN数据时esp认证密钥

4、出口路由器应用IPSec策略

interface g0/0/1

ipsec policy ipsec-celue

28. MPLS 多协议标签交换

[笔记入口-MPLS理论基础笔记](./Summary of Datacom Notes/31-MPLS静态和动态.txt) Ctrl+鼠标左键打开(Typora)

[课件入口-MPLS原理与配置课件](./DataCom_PPT/数通高级路由交换技术/06 MPLS原理与配置.pptx)

[课件入口-MPLS LDP原理与配置课件](./DataCom_PPT/数通高级路由交换技术/07 MPLS LDP原理与配置.pptx)

MPLS位于TCP/IP协议栈中的数据链路层和网络层之间,可以向所有网络层提供服务。

通过在数据链路层和网络层之间增加额外的MPLS头部,基于MPLS头部实现数据快速转发。

配置MPLS步骤:

1、配置动态路由协议,打通、回环口ip,打通IP网络

2、建立BGP (为了MPLS VPN准备)

3、建立MPLS,打通标签转发数据的环境

// 手动静态配置

1. 配置mpls的id

mpls lsr-id 1.1.1.1

q

2. 全局和接口开启mpls

mpls

int g0/0/0

mpls

3. 入站标签配置

static-lsp ingress [配置名] destination 192.168.1.0 24 nexthop 192.168.5.4 out-label [标签号(16-1023)]

4. 中转标签配置

static-lsp transit qwert1to6 incoming-interface [入口的物理接口名] in-label [入标签(和上一个出口标签一致)] nexthop 192.168.2.1 out-label [出口标签]

5. 出站标签配置

static-lsp egress qwert incoming-interface [入口的物理接口名] in-label [入标签(和上一个出口标签一致)]

// 自动动态mpls配置

1. 配置mpls的id

mpls lsr-id 2.2.2.2

q

2. 全局和接口开启动态mpls(所有路由器上配置)

mpls

mpls ldp

int g0/0/0

mpls

mpls ldp

3. 出站和入站路由器配置(前缀列表只写目标网段即可)

ip ip-prefix aaa permit 192.168.1.0 24

ip ip-prefix aaa permit 192.168.6.0 24

mpls

lsp-trigger ip-prefix aaa/all

q

4. 此末跳弹出,修改目标网段标签,改成显示空标签,标签号为0

[R1-mpls] label advertise explicit-nul1

注意:该命令必须在末端出站路由器执行,只能为新网段操作

29. MPLS VPN 基础配置

[课件入口-MPLS VPN原理与配置课件](./DataCom_PPT/数通高级路由交换技术/08 MPLS VPN原理与配置.pptx) Ctrl+鼠标左键打开(Typora)

[课件入口-MPLS VPN部署与应用课件](./DataCom_PPT/数通高级路由交换技术/09 MPLS VPN部署与应用.pptx)

配置步骤:

一、运营商网络的准备工作

1、运营商网络准备ip、ospf、bgp

2、运营商配置MPLS LDP

3、运营商配置支持MPLS的bgp,使用MP-BGP格式

二、客户与运营商的MPLS VPN配置

1、客户配置动态路由

2、运营商PE路由器,在VRf中配置RD和RT

3、运营商PE路由器修改bgp,与邻居学习的路由写入到VPN路由表

// 配置运营商的网络

1. 运营商配置 BGP 和其他协议

2. 开启动态 MPLS(接口和全局)

mpls lsr-id 4.4.4.4

mpls

mpls ldp

int g0/0/0

mpls

mpls ldp

int g0/0/1

mpls

mpls ldp

3. 开启 MP-BGP

ipv4-family vpnv4

peer 5.5.5.5 enable

4. 客户端动态配置

5. VRF 中配置 RD 和 RT

ip vpn-instance bbb

ipv4-family

router-distinguisher 222:100

vpn-target 1:100 both

6. 将不同的客户的路由表写入到不通的 VRF 中

即在 BGP 中引入其他协议 --- 引入 RIP

ipv4-family vpn-instance bbb

import-route rip 1

在 BGP 中引入其他协议 --- 引入 BGP

ipv4-family vpn-instance aaa

network 192.168.3.0

peer 192.168.3.6 as-number 300

30. 双机热备配置 与AC结合使用

[课件入口-大型WLAN组网介绍与部署课件](./DataCom_PPT/IP_PPT/31 大型WLAN组网介绍与部署.pptx) Ctrl+鼠标左键打开(Typora)

HSB - 热备份:是华为主备公共机制

主备服务(HSB service):建立和维护主备通道,为各个主备业务模块提供通道通断事件和报文发送/接收接口

主备备份组(HSB group):HSB备份组内部绑定HSB service,为各个主备业务模块提供数据备份通道。HSB备份组与一个VRRP实例绑定,借用VRRP机制协商出主备实例。同时,HSB备份组还负责通知各个业务模块处理批量备份、实时备份、主备切换等事件

HSB主备服务主要包括两个方面:

-

建立主备备份通道

-

维护主备通道的链路状态

VRRP 双机热备配置流程:

-

创建VRRP备份组并配置虚拟IP地址。

-

创建HSB主备服务,建立HSB主备备份通道的IP地址和端口号。

-

创建HSB备份组,配置HSB备份组绑定HSB主备服务、VRRP备份组、WLAN业务以及DHCP。

-

使能HSB备份组,HSB备份组使能后,对HSB备份组的相关配置才会生效。

-

检查VRRP热备份配置结果。

AC高可用配置之一 --HSB热备组

1、配置VRRP

[AC1]interface Vlanif10

[AC1-Vlanif10]ip address 10.1.10.100 255.255.255.0

[AC1-Vlanif10]vrrp vrid 1 virtual-ip 10.1.10.1

[AC1-Vlanif10]vrrp vrid 1 priority 120

2、配置hsb服务,设置双方hsb热备组通讯ip和端口

[AC1]hsb-service 0

[AC1-hsb-service-0]service-ip-port local-ip 10.1.10.100 peer-ip 10.1.10.200 local-data-port 10241 peer-data-port 10241

[AC1-hsb-service-0]quit

3、配置hsb组,绑定hsb服务和vrrp

[AC1]hsb-group 0

[AC1-hsb-group-0]bind-service 0

[AC1-hsb-group-0]track vrrp vrid 1 interface Vlanif10

[AC1-hsb-group-0]quit

4、利用hsb热备组,复制接入客户机信息、dhcp分配信息、ap信息

[AC1]hsb-service-type access-user hsb-group 0

[AC1]hsb-service-type dhcp hsb-group 0

[AC1]hsb-service-type ap hsb-group 0

5、启动hsb热备组

[AC1]hsb-group 0

[AC1-hsb-group-0]hsb enable

31. 4to6 or 6to4 IPv4和IPv6通信基础配置 隧道配置

[笔记入口-双栈和GRE基础](./Summary of Datacom Notes/32-IPv6双栈和GRE隧道.txt) Ctrl+鼠标左键打开(Typora)

[课件入口-IPv6路由课件](./DataCom_PPT/数通高级路由交换技术/03 IPv6路由.pptx)

前提:需要将核心环境用动态路由或静态路由打通

// IPv6 在 IPv4 环境里实现通信

interface Tunnel0/0/1 -- 创建隧道号

ipv6 enable -- 开启IPv6

ipv6 address 2005::5/64 -- 创建隧道 IPv6 地址

tunnel-protocol gre -- 使用GRE协议传送

source 192.168.12.1 -- 源IPv4地址

destination 192.168.23.3 -- 目标IPv4地址

注意:需要在通信双方IPv4 与 IPv6 的边缘路由器设置

// IPv4 在 IPv6 环境里实现通信

interface Tunnel0/0/2

ip address 192.168.10.1 24 -- 创建隧道 IPv4 地址

tunnel-protocol ipv4-ipv6 -- 使用 ipv4-ipv6 协议传送

source 2001:12::1 -- 源IPv6地址

destination 2001:23::3 -- 目标IPv6地址

注意:需要在通信双方 IPv4 与 IPv6 的边缘路由器设置

// IPv6 双栈建立

即:IPv4 和 IPv6 各自配置各自的,不冲突

32. MQC 之 QoS 流量限制配置

[笔记入口-QoS理论基础笔记](./Summary of Datacom Notes/33-QoS服务质量.txt) Ctrl+鼠标左键打开(Typora)

[课件入口-流量过滤与转发路径控制课件](C:\Users\26361\Desktop\Data Communication Notes\DataCom_PPT\IP_PPT\12 流量过滤与转发路径控制.pptx)

1. 创建流类别

创建acl

traffic classifier [类名] -- 创建类名

if-match acl 3000 -- 应用acl

2. 创建流行为

traffic behavior [行为名] -- 创建行为名

gts cir 2000 -- 限制流量

car cir 2000 -- 限制流量

注意:gts和car都是限制下载流量的,用其一即可。

gts只能运用在出接口

3. 创建流策略

traffic policy [策略名] -- 创建策略名

classifier [类名] behavior [行为名] -- 类和行为组合

4. 运用策略

int g0/0/0 -- 进入接口

traffic-policy [策略名] {outbound | inbound} -- 应用策略

33. IGP 高级特性

[课件入口-IGP高级特性课件](./DataCom_PPT/数通高级路由交换技术/01 IGP高级特性.pptx) Ctrl+鼠标左键打开(Typora)

// OSPF IP FRR -- 快速重路由,即备份路由

[Huawei-ospf-1] frr

[Huawei-ospf-1-frr] loop-free-alternate

用以上命令即可实现 FRR,需要注意的是,需要修改ospf相关的cost,消除等价路由

ospf的备份路由可以直接修改cost值来实现

其余高级特性参考PPT

一般都默认支持

34. BGP 高级特性

[课件入口-BGP高级特性课件](./DataCom_PPT/数通高级路由交换技术/02 BGP高级特性.pptx) Ctrl+鼠标左键打开(Typora)

// AS_Path Filter 配置

1. 创建 AS_Path Filter

ip as-path-filter [Filter名] deny _101$

ip as-path-filter [Filter名] permit .*

其中:$匹配结尾字符串,^匹配开头字符串,.*匹配所有字符串

2. 应用AS_Path Filter

peer [IP地址(向谁应用)] as-path-filter [Filter名]{export/import}

// Community Filter 配置

1. 创建 Community 属性

ip ip-prefix [前缀列表名] permit 10.1.1.1 32

route-policy [策略名] permit node [策略编号]

if-match ip-prefix [前缀列表名]

apply community [团体标签(AS号:任意数字)]

route-policy [策略名] permit node [策略编号] -- 允许其他通过

-- 创建策略识别并打上团体标签

peer [IP地址(向谁应用)] route-policy [策略名] {export/import}

-- 宣告时宣告出去团体标签

peer [IP地址(向谁应用)] advertise-community

-- 激活团体属性,即在任何路由器传递时都带着标签

2. Community Filter 配置 -- 和AS_Path类似

ip community-filter [Filter名] permit [团体标签]

route-policy [策略名] {deny/permit} node [策略编号]

if-match community-filter [Filter名]

route-policy [策略名] permit node [策略编号] -- 允许其他通过

peer [IP地址(向谁应用)] route-policy [策略名] {export/import}

// BGP 对等体组配置

-- 多用于IBGP建立全连接时,在ASBR路由器上将所有IBGP的回环口ip和接口号加入到一个BGP对等体组中

group [组名] {internal|external}

-- 注意:internal|external为关键字,internal建立IBGP时用,external建立EBGP时使用

peer [回环口IP] group [组名]

peer [组名] connect-interface [回环口接口号]

建立IBGP对等体 -- 可一次性建立多个IBGP对等体

peer [回环口IP] as-number [AS号]

peer [回环口IP] connect-interface [回环口接口号]

BGP对等体组举例:

35. VLAN 高级技术

[课件入口-VLAN高级技术课件](./DataCom_PPT/数通高级路由交换技术/04 VLAN高级技术.pptx) Ctrl+鼠标左键打开(Typora)

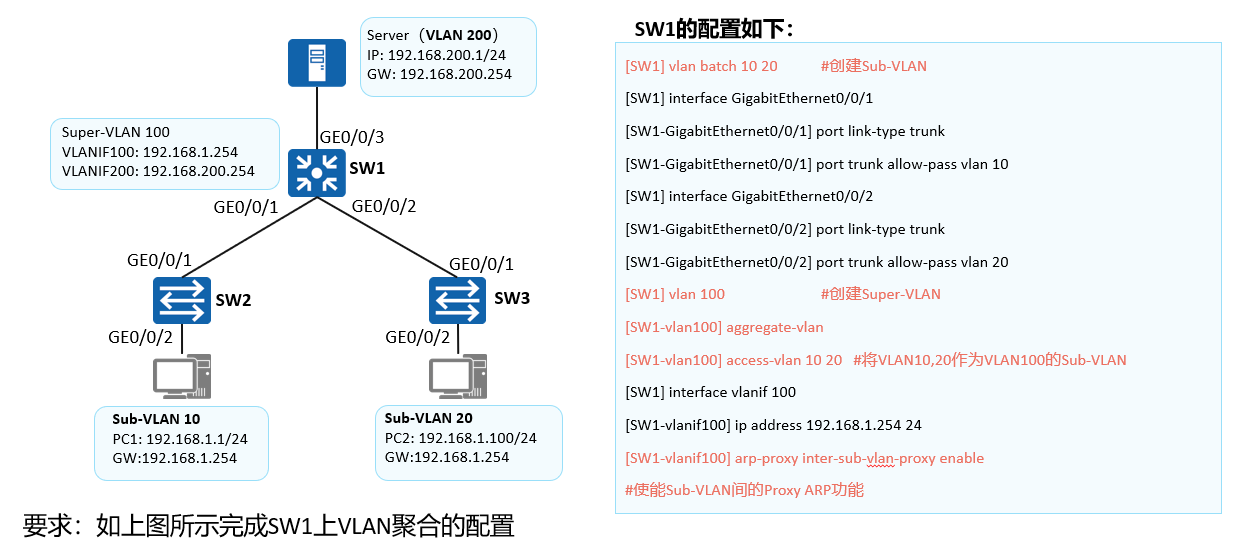

// VLAN 聚合配置 -- Super-VLAN

1. 创建 Super-VLAN

aggregate-vlan

注意:Super-VLAN不能包含任何物理接口且VLAN1不能配置为Super-VLAN

2. Sub-VLAN加入Super-VLAN

access-vlan {vlan-id1 [to vlan-id2]}

注意:VLAN加入Super-VLAN时,该VLAN不能配置VLANIF

3. 开启ARP代理转发功能 -- 使能Sub-VLAN间能通信

arp-proxy inter-sub-vlan-proxy enable

举例:VLAN 聚合配置

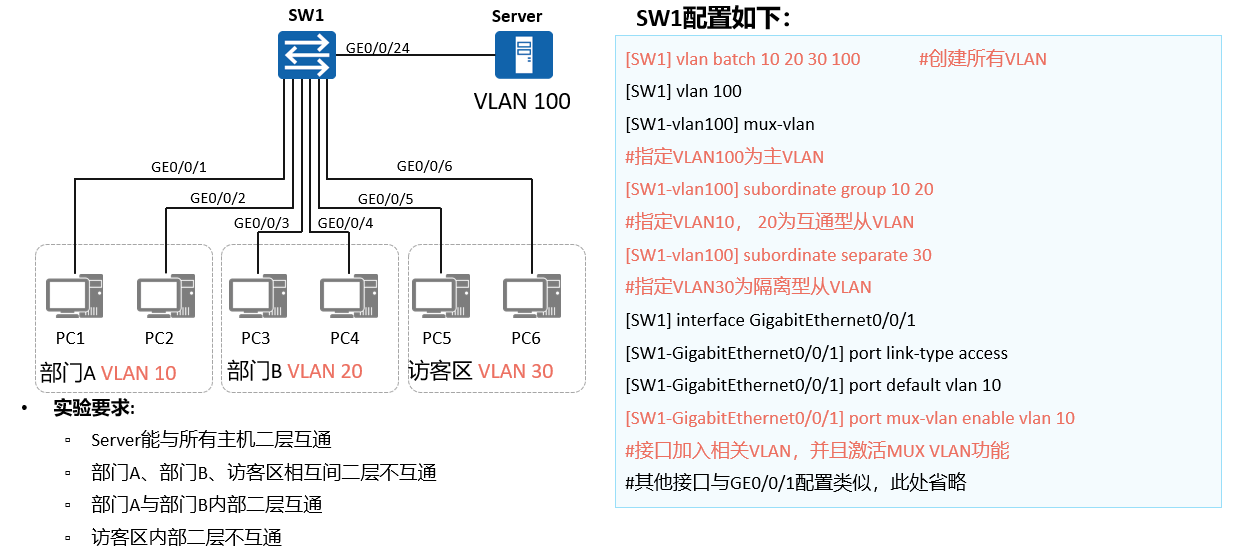

// MUX VLAN 配置

MUX VLAN分为Principal VLAN(主VLAN)和Subordinate VLAN(从VLAN),Subordinate VLAN又分为Separate VLAN(隔离型从VLAN)和Group VLAN(互通型从VLAN)

注意:主VLAN能和所有VLAN互通

隔离型从VLAN只能和主VLAN互通

互通型从VLAN只能和主VLAN互通和同组VLAN互通

1. 配置MUX VLAN中的Principal VLAN

mux-vlan

2. 配置Subordinate VLAN中的Group VLAN

subordinate group {vlan-id1 [to vlan-id2]}

3. 配置Subordinate VLAN中的Separate VLAN

subordinate separate vlan-id

4. 使能接口MUX VLAN功能

port mux-vlan enable vlan-id

举例:MUX VLAN 配置

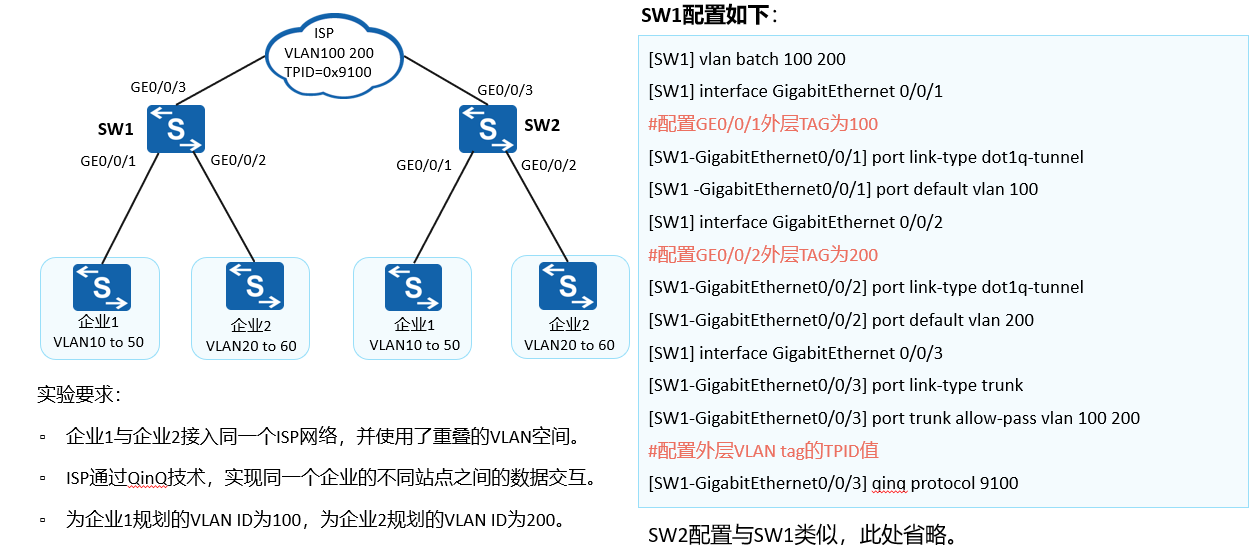

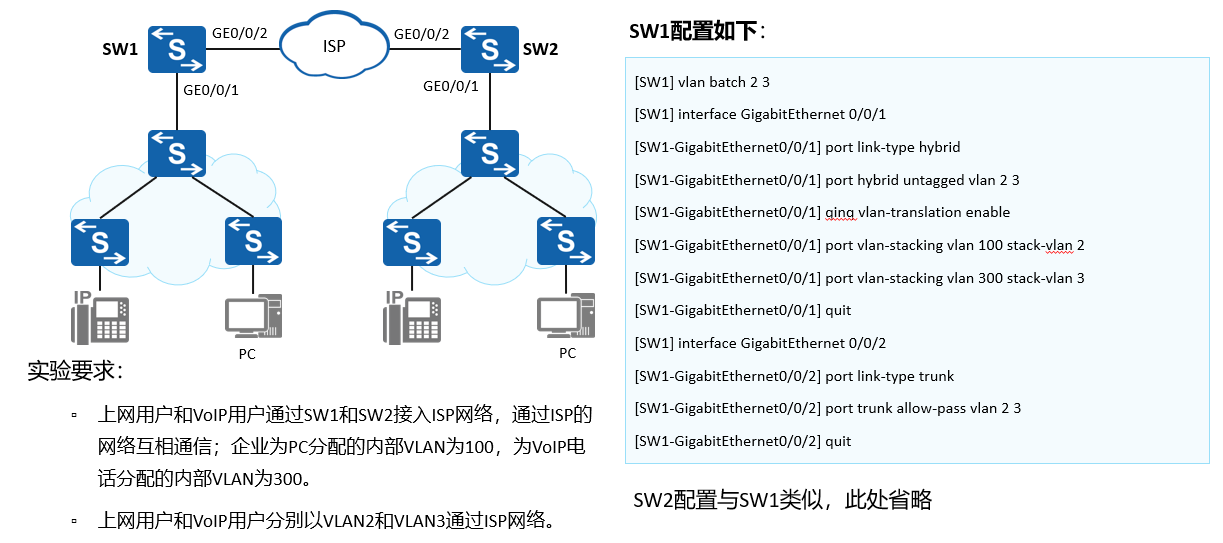

// QinQ 配置 -- 多层 VLAN ID 转发

1. 配置接口类型为dot1q-tunnel

port link-type dot1q-tunnel

2. 打开接口VLAN转换功能

qinq vlan-translation enable

3. 配置配置灵活QinQ

port vlan-stacking vlan vlan-id1 [to vlan-id2] stack-vlan vlan-id3 [remark-8021p 8021p-value]

举例:基本QinQ配置

举例:灵活QinQ

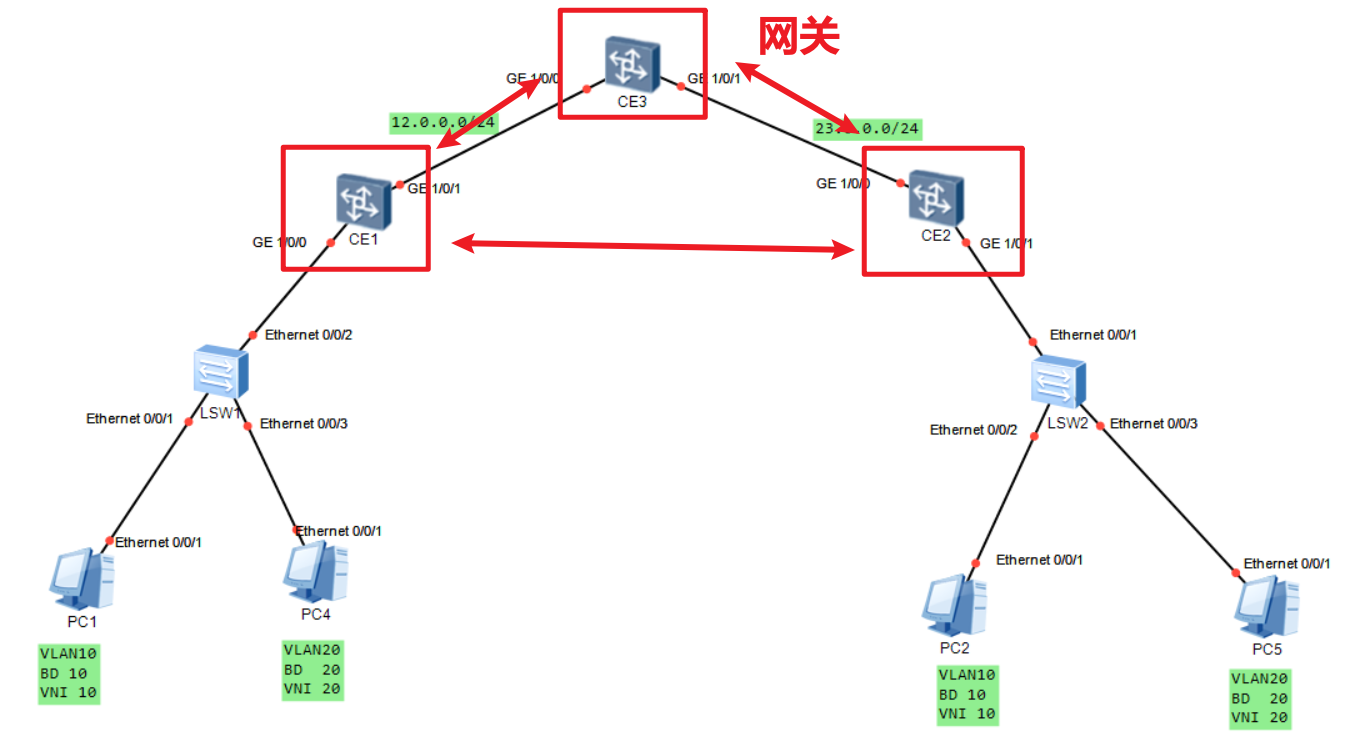

36. VXLAN 配置

VXLAN 能够实现不同网段的vlan之间的备份

// 相同 VLAN 间用 VXLAN 建立通信

1. 核心网络用动态协议或静态协议实现互通

注意:CE 接口需要打开三层及打开接口

CE 设备显示 ~ 为提交状态,*为未提交状态

2. 配置广播域,并配置对应的vxlan标识

[*CE1]vlan batch 10 20 -- 创建广播标识

[~CE1]bridge-domain 10 -- 加入vxlan标识

[*CE1-bd10]vxlan vni 10

[*CE1]bridge-domain 20

[*CE1-bd20]vxlan vni 20

3. 配置子接口,接收vlan数据,并加入广播域

[~CE1]int g1/0/0.10 mode l2 -- 子接口开启二层模式

[*CE1-GE1/0/0.10]encapsulation dot1q vid 10 -- 配置匹配vlan

[*CE1-GE1/0/0.10]bridge-domain 10 -- 加入广播域

[*CE1]int g1/0/0.20 mode l2

[*CE1-GE1/0/0.20]encapsulation dot1q vid 20

[*CE1-GE1/0/0.20]bridge-domain 20

4. 配置VXLAN隧道

[~CE1]interface Nve 1 -- 创建Nve隧道名

[*CE1-Nve1]source 1.1.1.1 -- 源ip

[*CE1-Nve1]vni 10 head-end peer-list 2.2.2.2 -- 标识对端ip

[*CE1-Nve1]vni 20 head-end peer-list 2.2.2.2

// 不相同 VLAN 间用 VXLAN 建立通信

不同vlan需要借助网关实现

和同vlan只需要增加以下配置

1. 通信双方都需要和网关建立隧道,方法和同vlan的一致

2. 网关设备配置Vbdif,来设置网关地址

[~ce3]interface Vbdif 10 -- 进入Vbdif,相当于vlanif

[*ce3-Vbdif10]ip add 192.168.10.254 24 -- 配置ip

[~ce3]interface Vbdif 20

[*ce3-Vbdif20]ip add 192.168.20.254 255.255.255.0

练习拓扑示例:

37. 以太网交换安全

[课件入口-以太网交换安全课件](./DataCom_PPT/数通高级路由交换技术/05 以太网交换安全.pptx) Ctrl+鼠标左键打开(Typora)

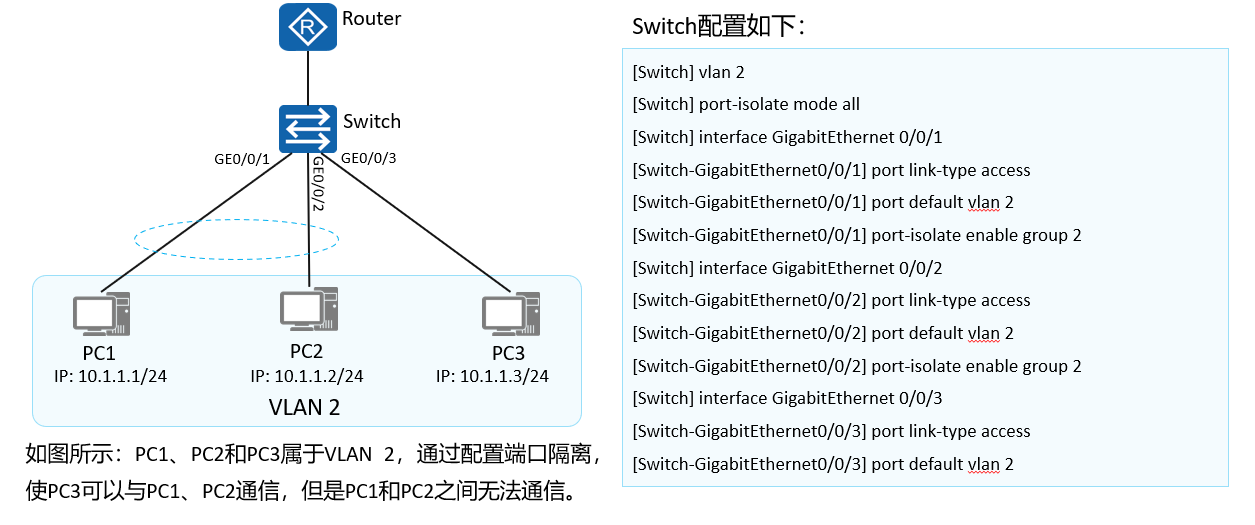

// 端口隔离技术

1. 开启端口隔离

[Huawei] port-isolate mode?{l2|all}

注意:L2为二层隔离,ALL则是二层和三层隔离

2. 将接口加入到隔离组中

[Huawei-GigabitEthernet0/0/1] port-isolate enable?[group?group-id]

注意:隔离组中的接口不能相互通信

举例:端口隔离配置

// MAC 地址表安全

1. MAC地址表项配置

1) 配置静态MAC表项

[Huawei] mac-address static mac-address interface-type interface-number vlan vlan-id

2) 配置黑洞MAC表项

[Huawei] mac-address blackhole mac-address [vlan vlan-id]

3) 配置动态MAC表项的老化时间

[Huawei] mac-address aging-time aging-time

注意:默认老化时间5min

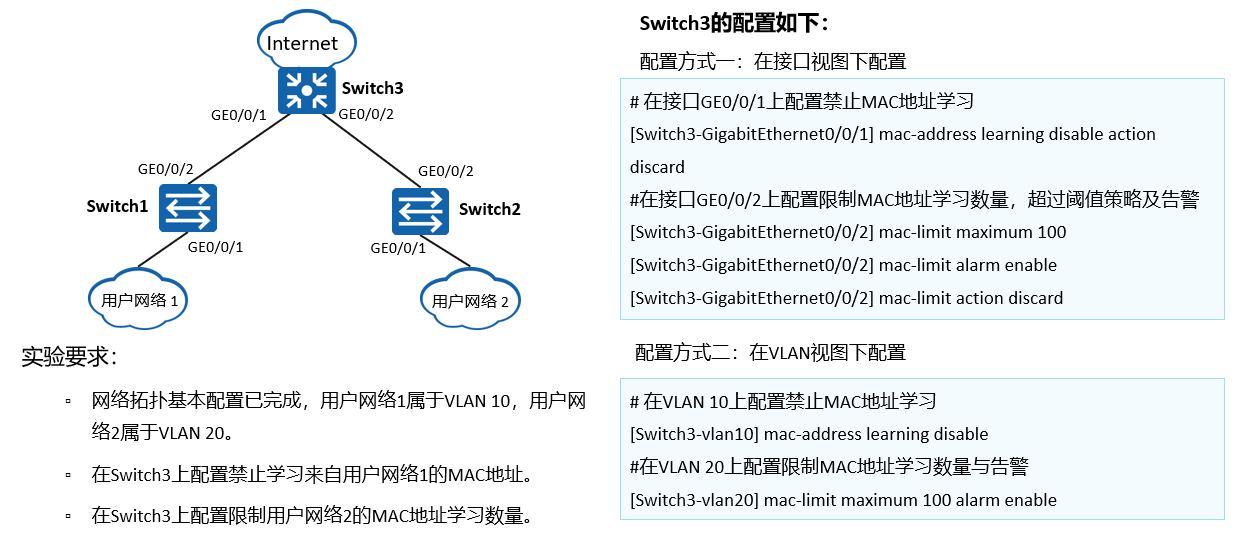

2. 限制MAC地址学习数量

1) 配置基于接口限制MAC地址学习数

[Huawei-GigabitEthernet0/0/1] mac-limit maximum max-num

2) 配置当MAC地址数达到限制后,对报文应采取的动作

[Huawei-GigabitEthernet0/0/1] mac-limit action {discard|forward}

注意:discard 丢弃报文,forward 转发报文

3) 配置当MAC地址数达到限制后是否进行告警

[Huawei-GigabitEthernet0/0/1] mac-limit alarm {disable|enable}

注意:缺省情况下警报

4) 配置基于VLAN限制MAC地址学习数

[Huawei-vlan2] mac-limit maximum max-num

3. 禁止MAC地址学习功能

1) 关闭基于接口的MAC地址学习功能

[Huawei-GigabitEthernet0/0/1] mac-address learning disable [action{discard|forward}]

2) 关闭基于VLAN的MAC地址学习功能

[Huawei-vlan2] mac-address learning disable

举例:MAC地址表安全配置举例

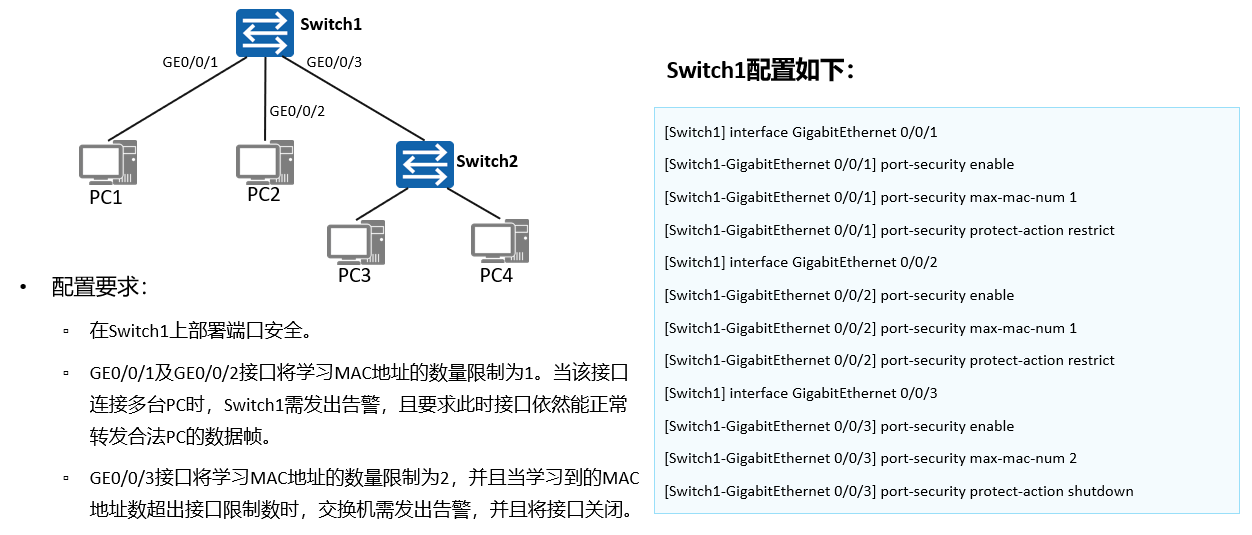

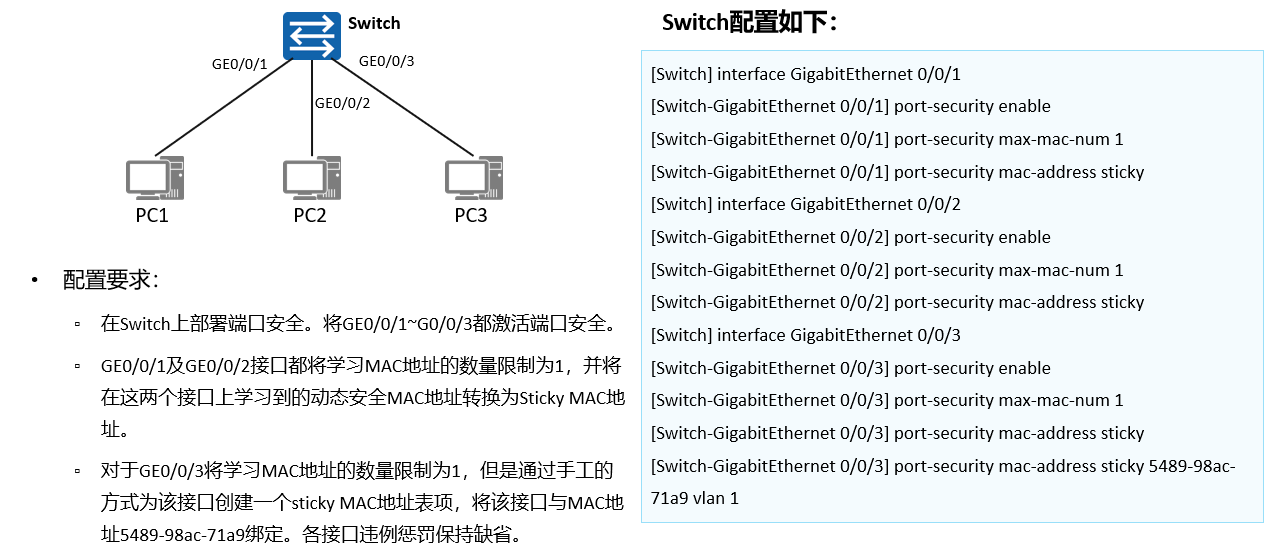

// 端口安全配置命令

1. 端口开启安全配置

[Huawei-GigabitEthernet0/0/1] port-security enable

2. 配置端口安全动态MAC学习限制数量

[Huawei-GigabitEthernet0/0/1] port-security max-mac-num max-number

注意:默认情况下限制数量为1

3. 手工配置安全静态MAC地址表项

[Huawei-GigabitEthernet0/0/1] port-security mac-address mac-address vlan vlan-id

4. 配置端口安全保护动作

[Huawei-GigabitEthernet0/0/1] port-security protect-action {protect|restrict|shutdown}

注意:protect保护,restrict限制(默认),shutdown关闭

5. 配置接口学习到的安全动态MAC地址的老化时间

[Huawei-GigabitEthernet0/0/1] port-security aging-time time [type{absolute|inactivity}]

注意:缺省下不会老化

6. 开启接口Sticky MAC功能

[Huawei-GigabitEthernet0/0/1] port-security max-mac-num max-number

7. 手动配置一条sticky-mac表项

[Huawei-GigabitEthernet0/0/1] port-security mac-address sticky mac-address vlan vlan-id

注:

安全MAC地址分为以下三种

安全动态MAC地址,重启设备时会丢失

安全静态MAC地址,不会老化

Sticky MAC地址,粘滞地址,不会老化

举例:端口安全配置 - 安全动态MAC

举例:端口安全配置 - Sticky MAC

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

- Python教程

- 深入理解 MySQL 中的 HAVING 关键字和聚合函数

- Qt之QChar编码(1)

- MyBatis入门基础篇

- 用Python脚本实现FFmpeg批量转换

- 分布式事务总结

- 学习日志 以及个人总结(第六天)

- 玩转通义星尘:体验定制化多样角色能力

- map和set使用讲解

- HCIA-Datacom题库(自己整理分类的)_09_Telent协议【13道题】

- 一文揭秘人才成长规律,看到就是赚到

- 偏好对齐RLHF-OpenAI·DeepMind·Anthropic对比分析(二)

- 在Ubuntu22.04上部署Stable Diffusion

- 三次握手的详细过程以及个人见解

- 非洲猪瘟检测仪的检测原理