NSSCTF靶场练习[HUBUCTF 2022 新生赛]

发布时间:2023年12月18日

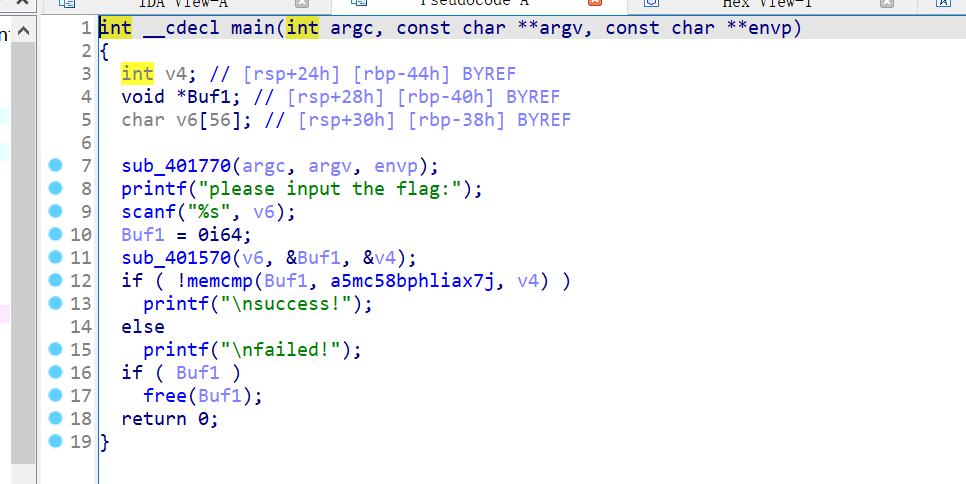

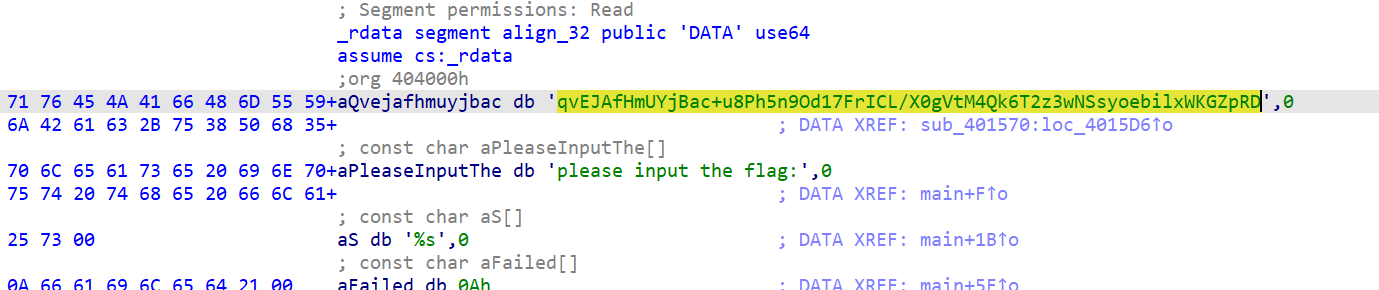

[HUBUCTF 2022 新生赛]simple_RE

签到题

一个base64编码,自定义了码表、

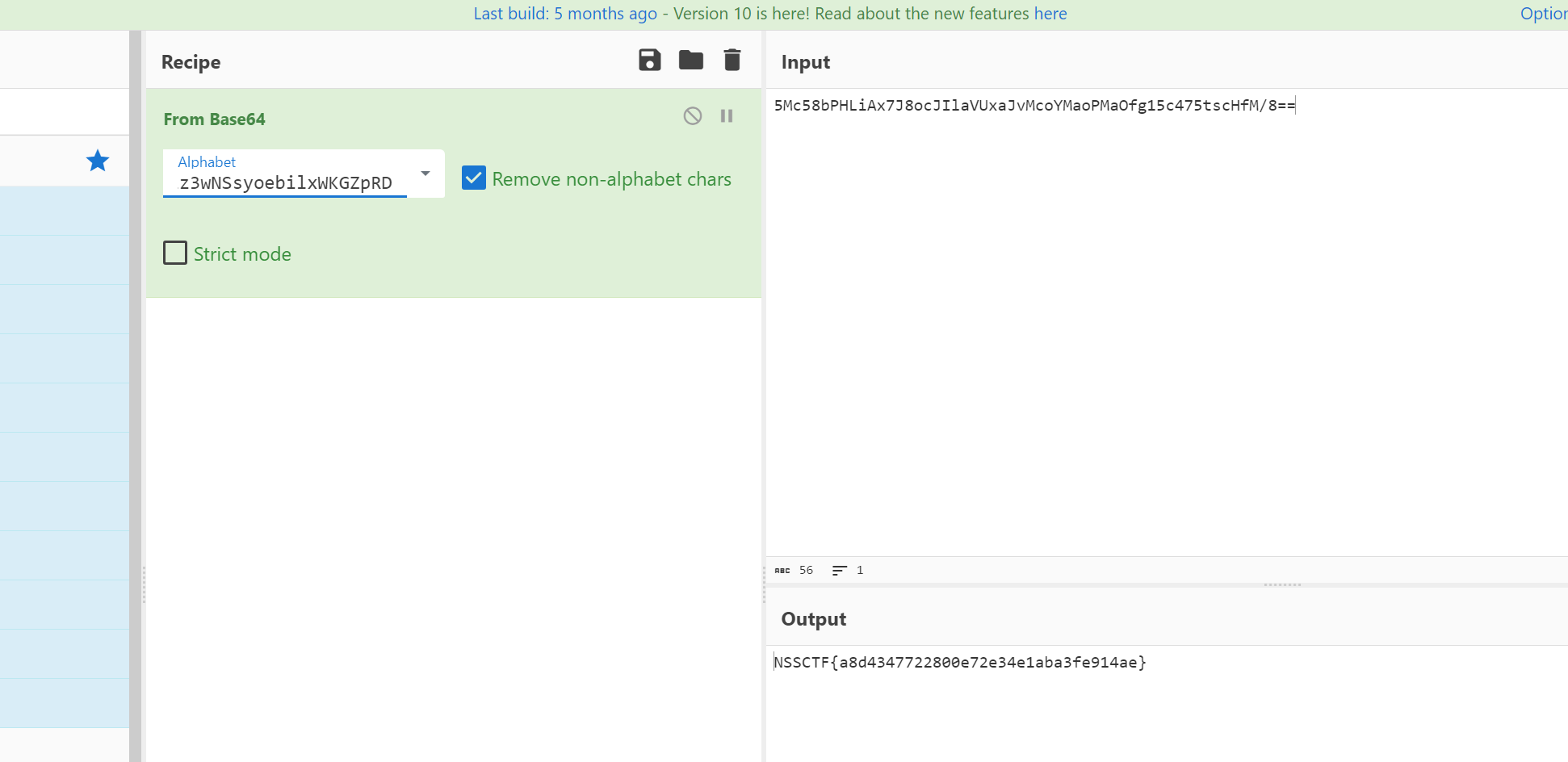

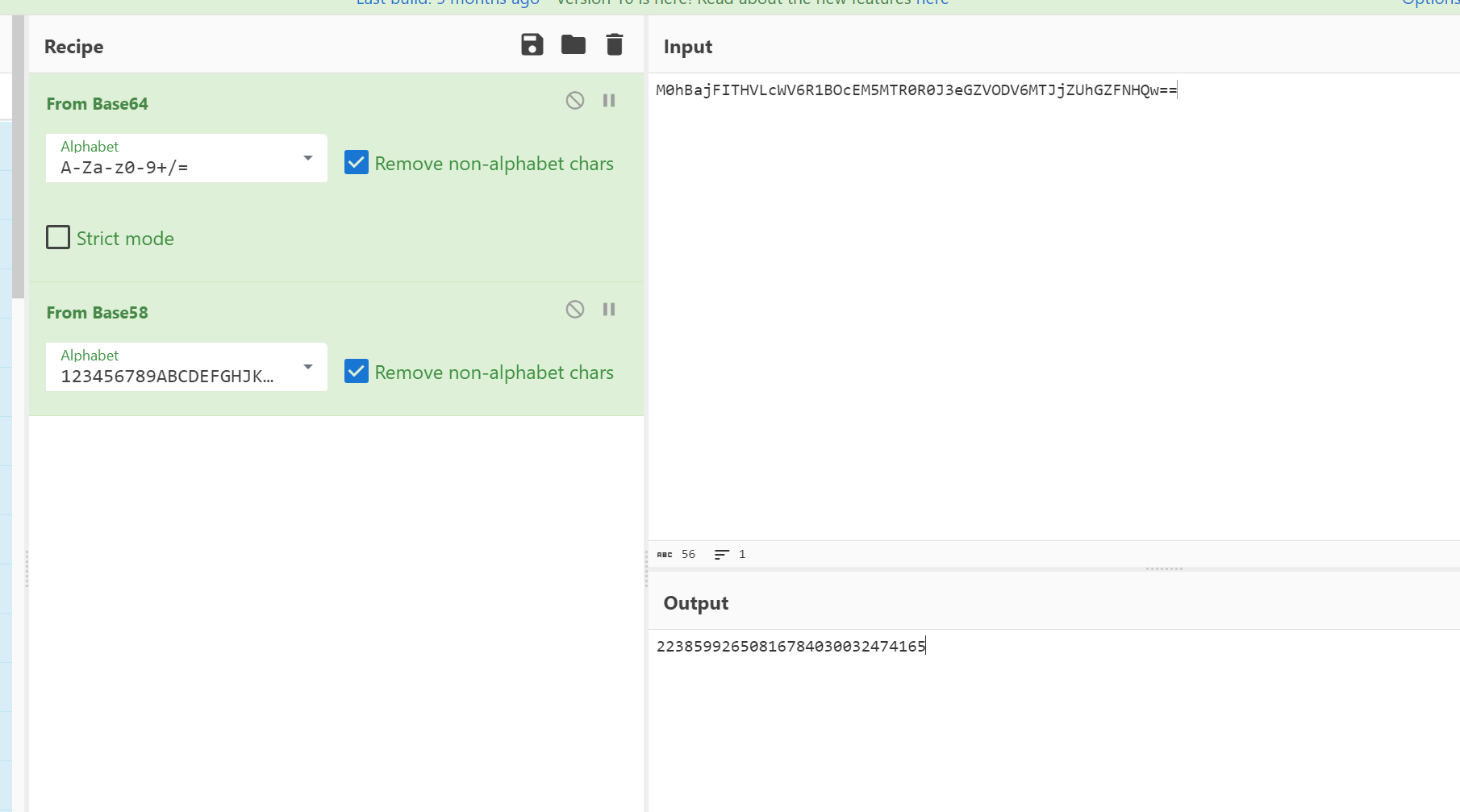

[HUBUCTF 2022 新生赛]ezPython

py逆向,用在线网站反编译一下

先解一次base64,再解一次base58

接着再把 password转换成 bytes的形式做一次md5加密就好

from Crypto.Util.number import *

import hashlib

flag = 22385992650816784030032474165

print(hashlib.md5(long_to_bytes(flag)).hexdigest())

# fd78ee3399dd6a3c1d0b637fdca0c075

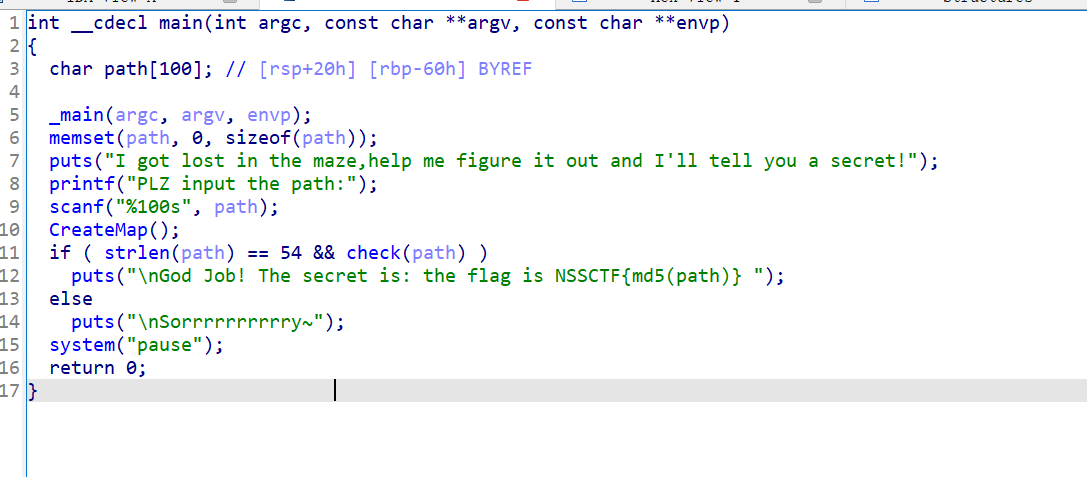

[HUBUCTF 2022 新生赛]help

迷宫题

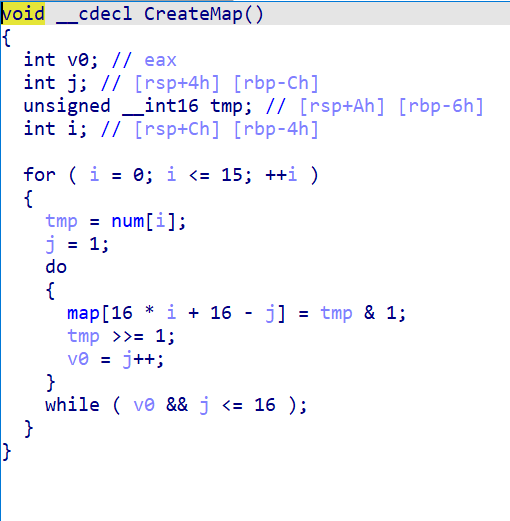

点开CreatMap,这里是创建迷宫,

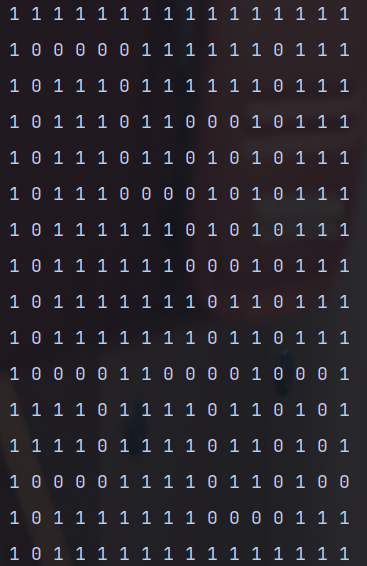

顺带运行一下程序,发现程序并没有我们打印出迷宫,所以自己把代码copy一下,得到

由check可以知道,我们是从 (15,, 1)的位置开始的,没有结束位置,只有path长度为54这一条件,其实看迷宫就可以发现(13,15)应该就是出口。

EXP:

maze = [1, 1, 1, 1, 1, 1, 1, 1, 1, 1, 1, 1, 1, 1, 1, 1, 1, 0, 0, 0, 0, 0, 1, 1, 1, 1, 1, 1, 0, 1, 1, 1, 1, 0, 1, 1, 1, 0, 1, 1, 1, 1, 1, 1, 0, 1, 1, 1, 1, 0, 1, 1, 1, 0, 1, 1, 0, 0, 0, 1, 0, 1, 1, 1, 1, 0, 1, 1, 1, 0, 1, 1, 0, 1, 0, 1, 0, 1, 1, 1, 1, 0, 1, 1, 1, 0, 0, 0, 0, 1, 0, 1, 0, 1, 1, 1, 1, 0, 1, 1, 1, 1, 1, 1, 0, 1, 0, 1, 0, 1, 1, 1, 1, 0, 1, 1, 1, 1, 1, 1, 0, 0, 0, 1, 0, 1, 1, 1, 1, 0, 1, 1, 1, 1, 1, 1, 1, 0, 1, 1, 0, 1, 1, 1, 1, 0, 1, 1, 1, 1, 1, 1, 1, 0, 1, 1, 0, 1, 1, 1, 1, 0, 0, 0, 0, 1, 1, 0, 0, 0, 0, 1, 0, 0, 0, 1, 1, 1, 1, 1, 0, 1, 1, 1, 1, 0, 1, 1, 0, 1, 0, 1, 1, 1, 1, 1, 0, 1, 1, 1, 1, 0, 1, 1, 0, 1, 0, 1, 1, 0, 0, 0, 0, 1, 1, 1, 1, 0, 1, 1, 0, 1, 0, 0, 1, 0, 1, 1, 1, 1, 1, 1, 1, 0, 0, 0, 0, 1, 1, 1, 1, 0, 1, 1, 1, 1, 1, 1, 1, 1, 1, 1, 1, 1, 1, 1]

maze[16*13+15] = 2

# maze[x * 21 + y]

def check_point_valid(map, x, y):

if (x >= 0) and (x < 16) and (y >= 0) and (y < 16):

return (map[x * 16 + y] != 1) and ((map[x * 16 + y] == 0) or (map[x * 16 + y] == 2))

else:

return False

def gen_nex(map, x, y):

all_dir = []

# if check_point_valid(map, x - 1, y, z):

# all_dir.append((x - 1, y, z, 'q'))

# if check_point_valid(map, x + 1, y, z):

# all_dir.append((x + 1, y, z, 'u'))

if check_point_valid(map, x + 1, y):

all_dir.append((x + 1, y, 's'))

if check_point_valid(map, x - 1, y):

all_dir.append((x - 1, y, 'w'))

if check_point_valid(map, x, y - 1):

all_dir.append((x, y - 1, 'a'))

if check_point_valid(map, x, y + 1):

all_dir.append((x, y + 1, 'd'))

return all_dir

def check_success(map, x, y):

if map[x * 16 + y] == 2:

return True

else:

return False

def dfs(mapb, x, y, path):

map = mapb.copy()

if map[x * 16 + y] != 2:

map[x * 16 + y] = 1

if check_success(map, x, y):

print(path)

return True

next_point = gen_nex(map, x, y)

for n in next_point:

pathn = path + n[2]

dfs(map, n[0], n[1], pathn)

outpus = ""

dfs(maze, 15, 1, outpus)

# wwdddwwwaaawwwwwwwwwddddssssdddssdsssssssdddwwwwddsssd

之后再加上md5就好了。

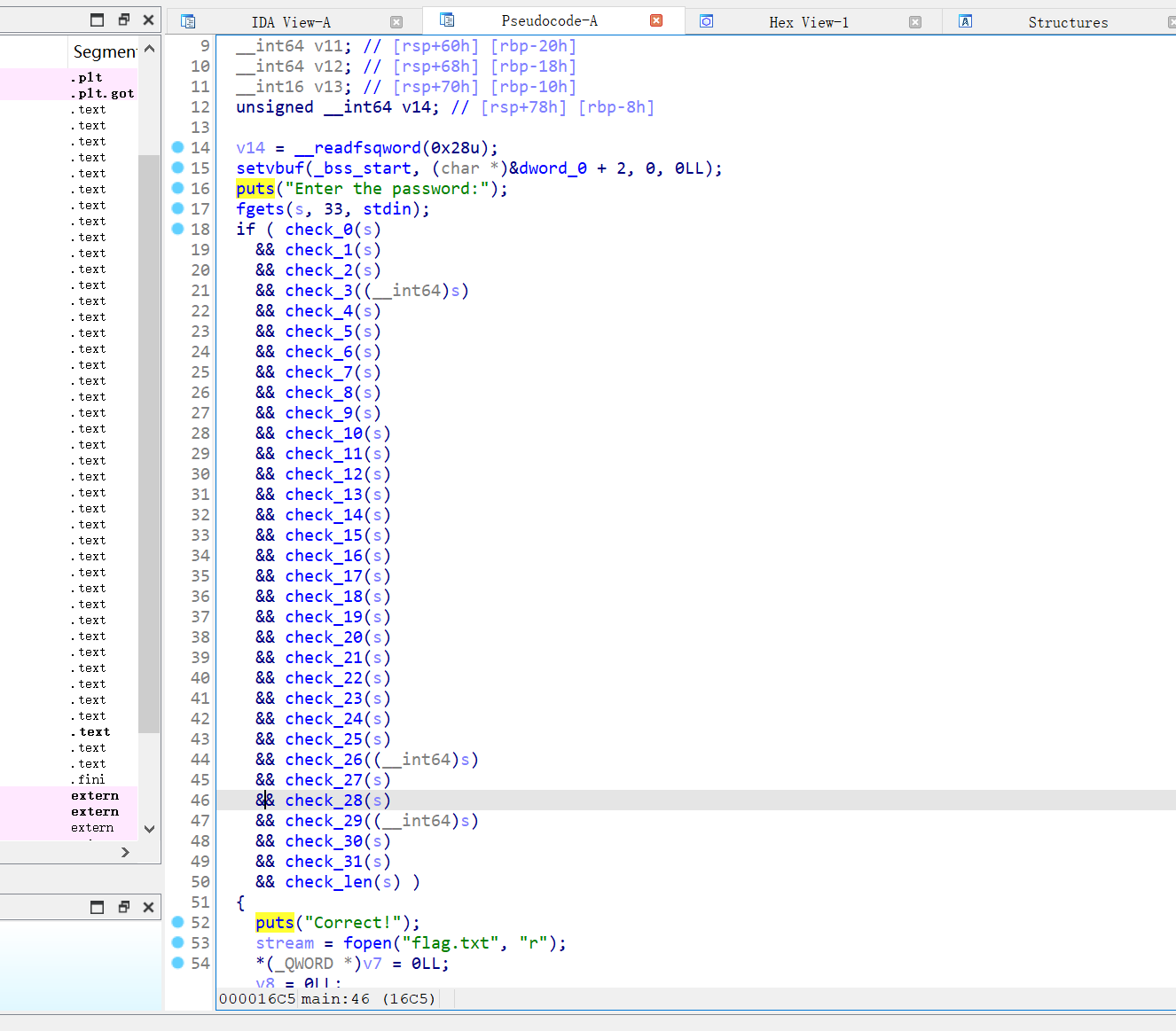

[HUBUCTF 2022 新生赛]Anger?Angr (没解决)

可以使用z3解,比较麻烦,约束条件全部复制出来处理一下。

预期解是angr符号执行。第一次接触,也不太懂。

在angr_ctf上面有很多练习。

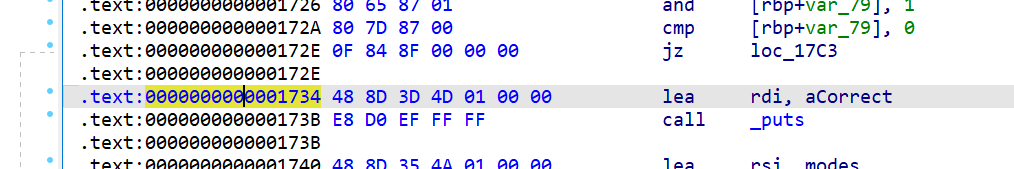

这里先找到 puts("Correct!");的地址

借用脚本:

import angr

import sys

import claripy

p = angr.Project('./anger', auto_load_libs = True)

initial_state = p.factory.entry_state(

add_options = { angr.options.SYMBOL_FILL_UNCONSTRAINED_MEMORY,

angr.options.SYMBOL_FILL_UNCONSTRAINED_REGISTERS}

)

s = p.factory.simgr(initial_state)

s.one_active.options.add(angr.options.LAZY_SOLVES)

def is_successful(state):

stdout_output = state.posix.dumps(sys.stdout.fileno())

if "Cor".encode() in stdout_output:

return True

else:

return False

def should_abort(state):

stdout_output = state.posix.dumps(sys.stdout.fileno())

if "Incor".encode() in stdout_output:

return True

else:

return False

s.explore(find=is_successful,avoid=should_abort)

f = s.found[0].posix.dumps(sys.stdin.fileno())

print(f)

这样可以爆破解出 一串字符串。

但是很奇怪,不太好解决。

还是用回z3了

from z3 import *

a1 = [BitVec('a1%s' % i,8) for i in range(32) ]

print(a1)

s=Solver()

s.add(BV2Int(a1[10]) <= 40 , 24 * BV2Int(a1[30]) % 84 == 12 , BV2Int(a1[16]) != 66)

s.add(BV2Int(a1[4]) > 51 , BV2Int(a1[15]) > 90 , BV2Int(a1[18]) != 38)

s.add(BV2Int(a1[3]) <= 107 , 61 * BV2Int(a1[20]) % 95 == 2 , BV2Int(a1[27]) != 67)

s.add(BV2Int(a1[29]) <= 69 , 39 * BV2Int(a1[18]) % 57 == 27 , BV2Int(a1[29]) <= 90)

s.add(a1[21] > 42 , a1[0] > 35 , a1[7] != 74)

s.add(a1[19] <= 79 , a1[15] > 74 , a1[22] > 92)

s.add(a1[14]<=89,a1[24]!=95)

s.add( a1[26] > 36)

s.add(a1[22]>53,BV2Int(a1[12])!=33)

s.add( (29 * BV2Int(a1[6])) % 33 == 24)

s.add( 41 * BV2Int(a1[26]) % 31 == 27)

s.add(BV2Int(a1[16]) != 71 )

s.add( 22 * BV2Int(a1[24]) % 96 == 60)

s.add(a1[25] != 102 , a1[18] != 95)

s.add( 38 * BV2Int(a1[6]) % 54 == 36)

s.add(a1[4]>52)

s.add(a1[11]<=76)

s.add( 72 * BV2Int(a1[6]) % 86 == 42 )

s.add(a1[5] <= 109 , a1[9] > 44 , a1[8] > 77)

s.add(a1[28] != 107 , a1[17] > 73)

s.add( 69 * BV2Int(a1[5]) % 3==0)

s.add(a1[0] != 70 , a1[13] > 72 , a1[1] <= 108)

s.add(a1[14]!=97)

s.add(a1[1]<=90)

s.add( 87 * BV2Int(a1[31]) % 69 == 45)

s.add(a1[11] <= 99 , a1[24] != 107 , a1[26] <= 111)

s.add(a1[0] > 36 , a1[3] <= 65 , a1[2] > 41)

s.add(a1[23] != 84 , a1[16] != 101 , a1[13] <= 99)

s.add(a1[19] > 33 , a1[25] <= 122 , a1[28] != 67)

s.add(86 * BV2Int(a1[17]) % 74 == 64 , BV2Int(a1[10]) != 87 , BV2Int(a1[30]) <= 108)

s.add(BV2Int(a1[8])!=87)

s.add(46 * BV2Int(a1[12]) % 26 == 20 , 50 * BV2Int(a1[9]) % 52 == 22)

s.add(BV2Int(a1[8]) > 47 ,BV2Int(a1[21]) <= 100 , BV2Int(a1[11]) > 34)

s.add(BV2Int(a1[27]) != 127 , BV2Int(a1[21]) > 42 )

s.add( 5 * BV2Int(a1[10]) % 32 == 20)

s.add( BV2Int(a1[12]) <= 107)

s.add(BV2Int(a1[19]) != 91 , BV2Int(a1[29]) != 124)

s.add( 57 * BV2Int(a1[13]) % 13 == 2 , BV2Int(a1[27]) <= 100 , 61 * BV2Int(a1[22]) % 67 == 66)

s.add(BV2Int(a1[7]) <= 118 , BV2Int(a1[1]) != 64 , BV2Int(a1[30]) > 44)

s.add(BV2Int(a1[5]) != 43 , BV2Int(a1[31]) != 88 , BV2Int(a1[31]) > 35)

s.add(BV2Int(a1[20]) <= 101 , BV2Int(a1[15]) > 64 , BV2Int(a1[4]) != 43)

s.add(BV2Int(a1[17])>56)

s.add(BV2Int(a1[28])<=115)

s.add( (BV2Int(a1[25]) *64) % 21 == 4 )

s.add(BV2Int(a1[20]) != 43 , BV2Int(a1[2]) <= 82 , BV2Int(a1[2]) > 39)

s.add(BV2Int(a1[23]) > 34 , BV2Int(a1[7]) > 52 , BV2Int(a1[14]) > 44)

s.add(BV2Int(a1[3]) <= 83 , 59 * BV2Int(a1[9]) % 86 == 69 , BV2Int(a1[23]) <= 103)

for i in range(0,32):

s.add(BV2Int(a1[i])<127)

s.add(BV2Int(a1[i])>30)

s.check()

m=s.model()

print(m)

res=''

for i in range(0,32):

res+=(chr(m[a1[i]].as_long()))

print(res)

别人的wp。可以用z3解

来源:https://www.nssctf.cn/note/set/1508

之后再把程序运行一下,输入字符串就可以得到flag了。

文章来源:https://blog.csdn.net/Sciurdae/article/details/135040010

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!