w13渗透测试实战之DNS欺骗

DNS欺骗

一、环境搭建

VMware下的kali(攻击机)、Windows 7 x64(目标机)

kali下载链接:

https://blog.csdn.net/Stupid__Angel/article/details/125939197

Windows 7 x64镜像下载链接:

链接:https://pan.baidu.com/s/1dvZgIOi1zWBzqXM-EJgZ7A?pwd=abcd

提取码:abcd

–来自百度网盘超级会员V1的分享

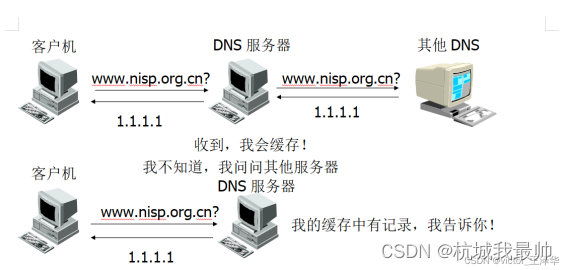

二、DNS原理

什么是DNS 域名系统( Domain Name System ),是一种分布式网络目录服务,主要用于域名与 IP 地址的相互转换

DNS特点:分散和分层的机制来实现域名空间的委派授权以及域名与地址相转换的授权

DNS查询请求是层层传递,查询和应答无严格身份验证、会话无加密

收到应答后DNS服务器会缓存结果

三、dns欺骗操作

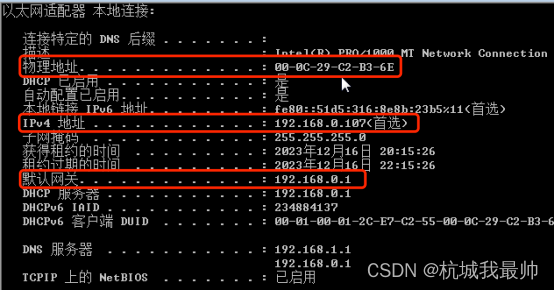

1、首先,确定目标机的ip和网关,攻击机要先冒充目标机的网关,对目标机进行arp欺骗

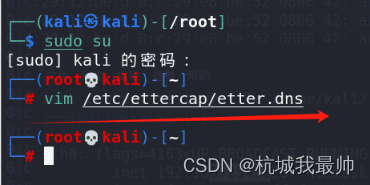

2、打开kali,输入sudo su 进入root用户

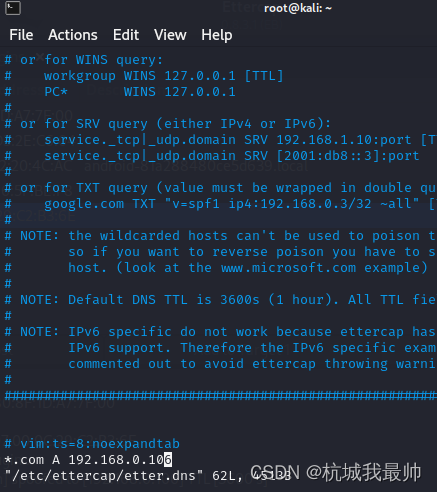

3、输入vim /etc/ettercap/etter.dns ,在配置文件下输入*.com A 192.168.0.106(这是把所有以.com结尾的域名都映射为对应攻击者的ip,在攻击机做中间人后,目标机先访问这里的dns)(A代表ipv4,AAA代表ipv6)

4、使用工具ettercap:一个基于ARP地址欺骗方式的网络嗅探工具,主要适用于交换局域网络。

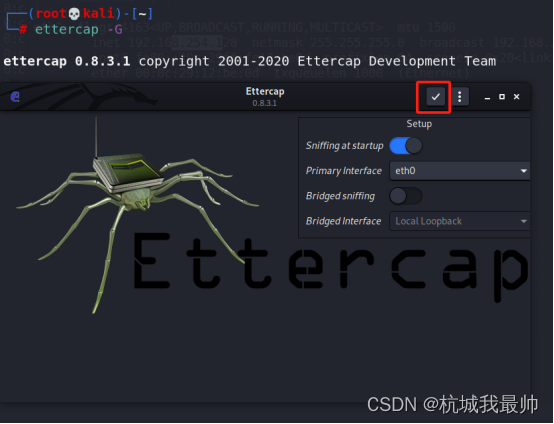

输入ettercap -G ,进入ettercap工具 ,点击对勾(接受)。

拓:MITM是中间人攻击(Man-in-the-middle attack)

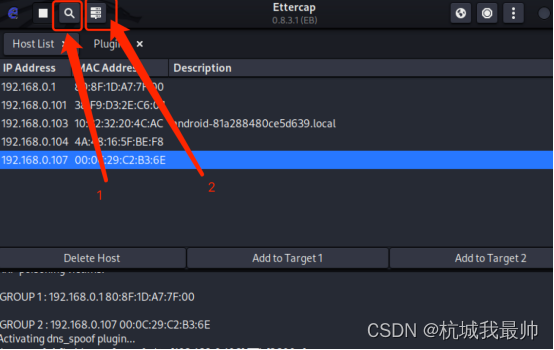

5、分别点击1(扫描同网段存活主机)和2(存活主机列表),得到Host List

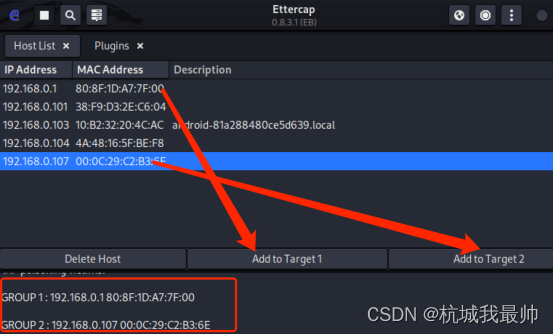

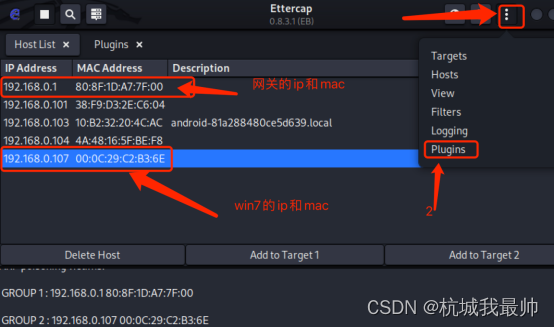

6、如图分别把目标机ip与网关IP加入Target中

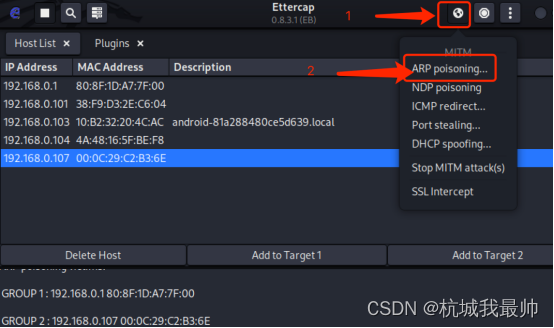

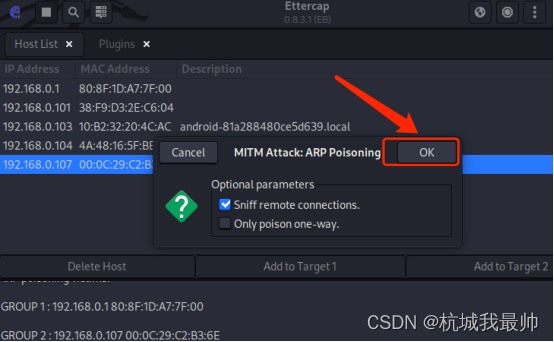

7、点击1下的2,即可进行arp欺骗了(感觉这个工具不能造成断网,始终能使目标机连网,但是攻击机已经做了一个中间人)

ettercap mitm方法:

ARP ARP欺骗

NDP ipv6协议欺骗技术

ICMP 发送ICMP数据包重定向到kali,然后由kali转发(只有受害者发出的数据包经过kali)

Port Stealing ARP静态绑定欺骗

DHCP 发送DHCP数据包,让受害者认为kali是路由器,(只有受害者发出的数据包经过kali)

选择sniff remote connections(选择嗅探远程连接)

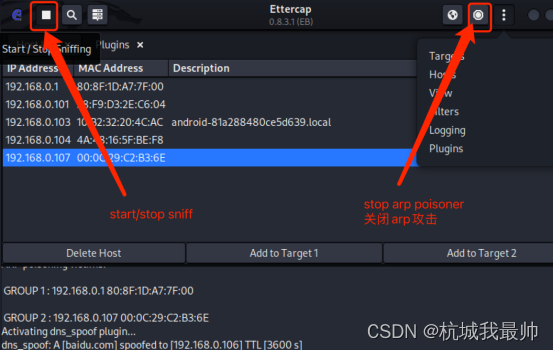

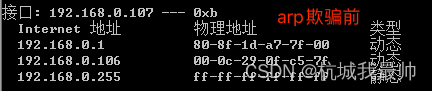

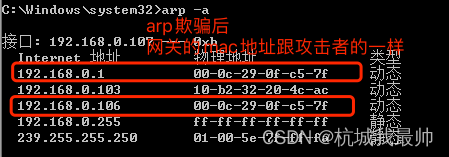

8、可以看到目标机的网关mac地址已是攻击机的mac地址了

想要看arp之前的mac地址 ,可以先关闭arp攻击

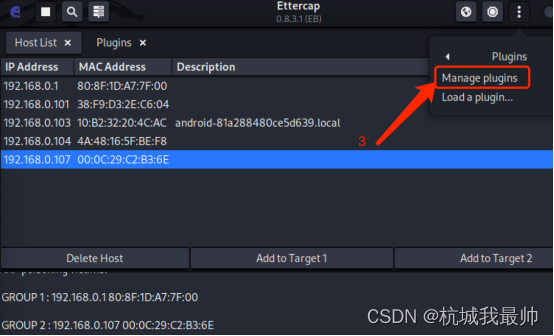

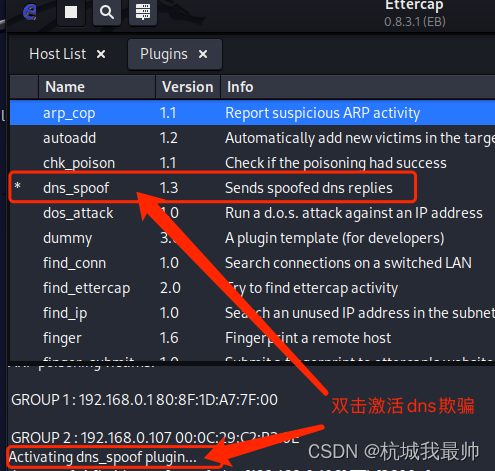

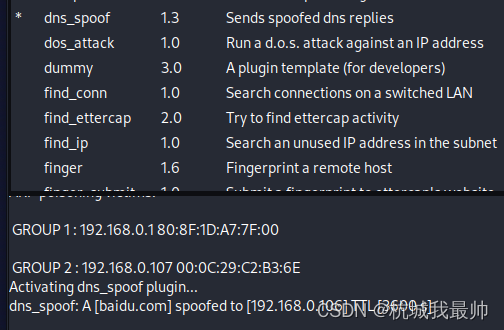

9、进行如下1–>2–>3–>鼠标左键双击dns_spoof操作,可进行dns欺骗了

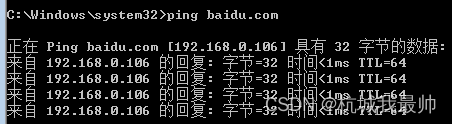

10、在目标机ping www.baidu.com ,发现ip为攻击机架设的ip。ettercap工具下方也有欺骗记录

四、dns欺骗的危害

输入了正确的域名,访问了错误的服务器

虚假广告

信息窃取(编写一个能够或账号密码的网站)

五、dns欺骗的防御

1、DNS服务器:

使用新版本的DNS软件

安全设置对抗DNS欺骗(安全设备)

使用安全技术对DNS数据进行保护

2、应用服务器:

服务证书

用户自主标识(身份认证–账号密码)

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

- Python教程

- 深入理解 MySQL 中的 HAVING 关键字和聚合函数

- Qt之QChar编码(1)

- MyBatis入门基础篇

- 用Python脚本实现FFmpeg批量转换

- 函数的简单认识(下)

- 智能成绩表(75%用例)C卷(Java&&Python&&C++&&Node.js&&C语言)

- 韩国LG集团在 CES2024 消费电子展上发布的的无线透明OLED屏幕

- 数据结构之美:如何优化搜索和排序算法

- 如何利用docker来部署war包项目

- Vue引入字节跳动图标库

- LeetCode 34. 在排序数组中查找元素的第一个和最后一个位置

- 5. 关联查询

- IDEA 中 Tomcat 日志乱码

- 【快速全面掌握 WAMPServer】07.整明白 MySQL 和 MariaDB