Linux-远程访问及控制

SSH远程管理

????????SSH(Secure Shell)是一种安全通道协议,主要用来实现字符界面的远程登录,远程复制等功 能。SSH协议对通信双方的数据传输进行了加密处理,其中包括用户登录时输入的用户口令。与早 期的Telent(远程登录).RSH(Remote Shell,远程执行命令).RCP(Remote File Copy.远程文件复 制)等应用相比,SSH协议提供了更好的安全性。

配置OpenSSH服务端

????????在CentOS 7.3系统中,OpenSSH服务器由openssh,openssh-server等软件包提供(默认已安装). 并已将sshd添加为标准的系统服务,执行“systemctl start sshd”命令即可启动 sshd 服务,包括root 在内的大部分用户(只要拥有合法的登录Shell)都可以远程登录系统。

????????sshd 服务的配置文件默认位于/etc/ssh/sshd_config 目录下.正确调整相关配置项,可以进一步 提高 sshd 远程登录的安全性.

1.服务监听选项

????????sshd服务使用的默认端口号为22.必要时建议修改此端口号,并指定监听服务的具体P地址, 以提高在网络中的隐蔽性。除此之外,SSH协议的版本选用V2比V1的安全性要更好,禁用DNS反 向解析可以提高服务器的响应速度。

[root@lgcllc ~]# vim /etc/ssh/sshd_config?

[root@lgcllc ~]# systemctl start sshd

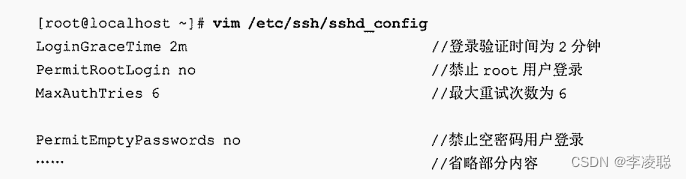

?2.用户登录控制

????????sshd 服务默认允许root 用户登录,但在ihternet 中使用时是非常不安全的,普遍的做法如下:先 以普通用户远程登入,进入安全Shell 环境后,根据实际需要使用 su命令切换为root 用户. 关于sshd 服务的用户登录控制,通常应禁止root用户或密码为空的用户登录,另外,可以限制 登录验证的时间(默认为2分钟)及最大重试次数,若超过限制后仍未能登录则断开连接。

[root@lgcllc ~]# vim /etc/ssh/sshd_config??

[root@lgcllc ~]# systemctl restart sshd

?

?

????????当希望只允许或禁止某些用户登录时,可以使用AllowUsers 或 DenyUsers配置,两者用法类似(注意不要同时使用),例如,若只允许jerry,tsengyia和admin用户登录,且其中admin用户仅能够从IP 地址为61.23.24.25的主机远程登录,则可以在/etc/ssh/sshd_config 配置文件中添加以下配置。?

3.登录验证方式?

?[root@lgcllc ~]# vim /etc/ssh/sshd_config??

[root@lgcllc ~]# systemctl restart sshd

?

?

使用SSH客户端程序?

????????在CentOS 7.3系统中,OpenSSH客户端由openssh-clients软件包提供(默认已安装),其中包 括ssh远程登录命令,以及scp、sftp远程复制和文件传输命令等,实际上.任何支持SSH协议的客 户端程序都可以与OpenSSH服务器进行通信,如Windows平台中的Xshell.SecureCRT.Putty等图 形工具。

(1)ssh远程登录

????????通过 ssh命令可以远程登录sshd服务,为用户提供一个安全的Shell环境,以便对服务器进行管 理和维护。使用时应指定登录用户、目标主机地址作为参数,例如,若要登录主机172.16.16.22.以对方服务器的tsengyia 用户进行验证,可以执行以下操作.

ssh tsengyia@172.16.16.22

?????????当用户第一次登录SSH服务器时,必须接受服务器发来的ECDSA密钥(根据提示输入“yes) 后才能继续验证,接收的密钥信息将保存到~/.ssh/known_hosts文件中,密码验证成功以后,即可 登录目标服务器的命令行环境中了,就好像把客户端的显示器、键盘连接到服务器一样。

?????????当用户第一次登录SSH服务器时,必须接受服务器发来的ECDSA密钥(根据提示输入“yes) 后才能继续验证,接收的密钥信息将保存到~/.ssh/known_hosts文件中,密码验证成功以后,即可 登录目标服务器的命令行环境中了,就好像把客户端的显示器、键盘连接到服务器一样。

????????如果sshd服务器使用了非默认的端口号(如2345),则在登录时必须通过“-p选项指定端口号。 例如,执行以下操作将访问主机192.168.4.22的2345端口.以对方服务器的jerry用户验证登录。

(2)scp远程复制?

????????通过scp命令可以利用SSH安全连接与远程主机相互复制文件,使用scp命令时,除了必须指 定复制源、目标之外,还应指定目标主机地址、登录用户,执行后根据提示输入验证口令即可。例 如,以下操作分别演示了下行,上行复制的操作过程,将远程主机中的/etc/passwd文件复制到本机. 并将本机的/etc/vsftpd目录复制到远程主机.

? ?-r?复制目录

(3)sftp安全FTP

?????????通过sftp命令可以利用SSH安全连接与远程主机上传,下载文件,采用了与FTP类似的登录 过程和交互式环境,便于目录资源管理。例如.以下操作依次演示了sftp登录、浏览、文件上传 等过程。

?

图形工具Xshell

????????图形工具Xshell是Windows下一款功能非常强大的安全终端模拟软件,支持Telnet、SSH、SFTP 等协议,可以方便地对Linux主机进行远程管理。

????????安装并运行Xshell后,在新建会话窗口中指定远程主机的IP地址、端口号等相关信息,然后单 击“连接”按钮,根据提示接受密钥,验证密码后即可成功登录目标主机。

TCP Wrappers的访问策略

????????在Linux系统中,许多网络服务针对客户端提供了访问控制机制,如Samba、BIND.HTTPD.OpenSSH 等,本节将介绍另一种防护机制——TCP Wrappers(TCP 封套).以作为应用服务与网络之间的一道特 殊防线,提供额外的安全保障。

TCP Wrappers 配置

????????实际使用TCP Wrappers机制时,较宽松的策略可以是‘允许所有,拒绝个别”,较严格的策略 是“允许个别,拒绝所有”.前者只需在hosts.deny文件中添加相应的拒绝策略就可以了:后者则除 了在hosts.allow中添加允许策略之外,还需要在hosts.deny文件中设置“ALL;ALL”的拒绝策略. 例如,若只希望从IP地址为61.63.65.67的主机或者位于192.168.2.0/24网段的主机访问sshd 服务,其他地址被拒绝,可以执行以下操作

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

- Python教程

- 深入理解 MySQL 中的 HAVING 关键字和聚合函数

- Qt之QChar编码(1)

- MyBatis入门基础篇

- 用Python脚本实现FFmpeg批量转换

- centos7部署docker环境

- PCL 使用克拉默法则进行四点定球(C++详细过程版)

- 第6章-第3节-Java中的字符串缓冲区:StringBuilder和StringBuffer

- 民营经济迎来新发展,创维汽车创始人黄宏生谈创业之道

- 案例:新闻数据加载

- 阿里巴巴按关键字搜索商品API(alibaba.item_search):如何保证阿里巴巴按关键字搜索商品API返回的商品信息的准确性

- LLMs之Agent:Personal_LLM_Agents_Survey的简介、使用方法之详细攻略

- 在 linux上运行 Scratch,找到了更github 的项目地址,而且找到了scratch的官方项目。

- 远程调用(OpenFeign)

- 常见的算法交易类型,一文看懂个人如何开通算法交易程序?