答疑丨等保测评工作为何需要持续做?

等保测评(国家信息安全等级保护测评)是一个评估企业信息安全风险和确保信息安全能力的过程。企业之所以要进行等保测评,有以下原因:

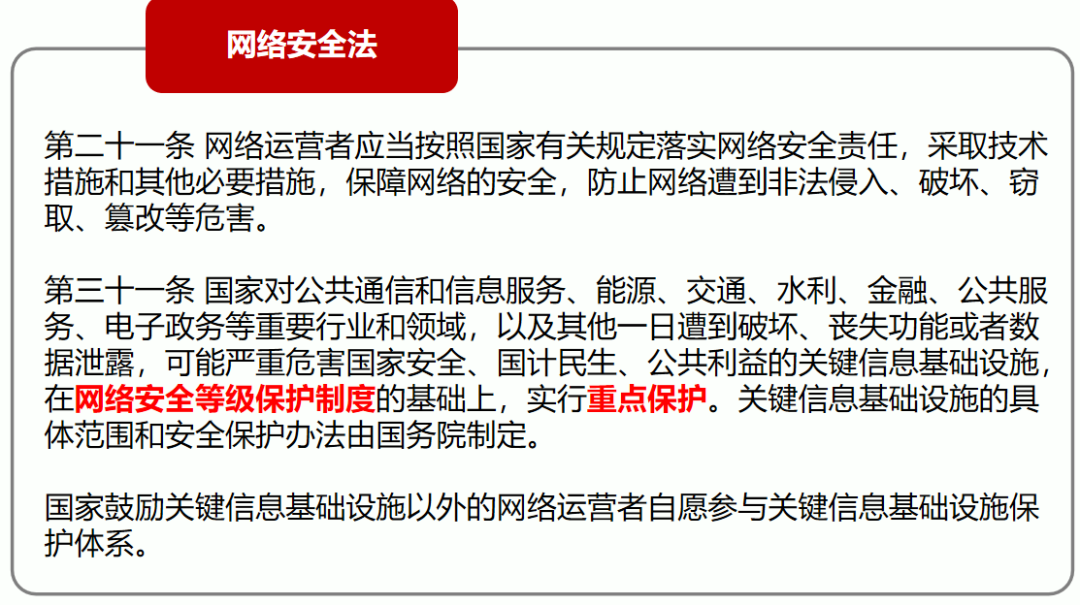

1. 法律要求:根据相关法律法规,某些行业或特定规模的企业需要进行等保测评,以确保其信息安全达到一定的标准。例如,在中国,网络安全法和相关配套法规规定了等保测评的要求。

2. 保护企业核心资产:信息安全是企业的重要资产,包括客户数据、财务信息、商业机密等。通过等保测评,企业可以识别和评估潜在的信息安全风险,采取相应的安全措施以保护这些核心资产免遭损失、泄露或滥用。

3. 提升企业信誉度:信息安全是企业的可信度和声誉的重要组成部分。通过进行等保测评并达到一定的安全等级,企业可以向合作伙伴、客户和监管机构展示其对信息安全的重视和保障措施,提升信誉度,增强市场竞争力。

4. 合规要求:一些重要合作伙伴或客户可能要求企业进行等保测评,并要求企业证明其信息安全水平达到一定标准。进行等保测评可以满足这些合规要求,确保企业与合作伙伴之间的安全合作。

5. 风险管理:通过等保测评,企业可以识别和评估信息安全方面的潜在风险,并制定相应的风险管理措施。这有助于企业建立有效的信息安全管理体系,提高信息安全管理水平,降低潜在的经济和声誉损失。

?????? 企业进行等保测评是为了符合法律要求、保护核心资产、提升信誉度、满足合规要求和有效管理信息安全风险。通过等保测评,企业可以建立健全的信息安全管理体系,从而更好地应对不断增长的信息安全威胁和挑战。

等保测评工作为何需要持续做?

等保三级(等保2.0)内容摘要

自1994年第“147号令”,我国开始实施信息系统等级保护。十几年来,在金融、能源、电信、医疗卫生等多个行业都已深耕落地。

但是随着云计算、大数据、物联网、移动互联以及人工智能等新技术的发展,等级保护1.0已无法有效的应对新技术带来的信息安全风险,为了满足新的技术挑战,有效防范和管理各种信息技术风险,提升国家层面的安全水平,等级保护2.0应时而生。

以下就是对于等保2.0关于安全物理环境、安全区域边界、安全计算环境和安全管理中心四部分内容的摘要整理,加粗部分为三级等保相较于二级等保的新增内容。

1、安全物理环境

物理访问控制

机房出入口应配置电子门禁系统,控制、鉴别和记录进入的人员。

防盗窃和放破坏

应设置机房防盗报警系统或设置有专人值守的视频监控系统。

防火

a) 机房应设置火灾自动消防系统,能够自动检测火情、自动报警,并自动灭火;

b) 机房及相关的工作房间和辅助房应采用具有耐火等级的建筑材料。

防水和防潮

应安装对水敏感的检测仪表或元件,对机房进行防水检测和报警。

防静电

a) 应采用防静电地板或地面并采用必要的接地防静电措施;

b) 应采取措施防止静电的产生,例如采用静电消除器、佩戴防静电手环等。

温湿度控制

应设置温湿度自动调节设施,使机房温湿度的变化在设备运行所允许的范围之内。

电力供应

a) 应提供短期的备用电力供应,至少满足设备在断电情况下的正常运行要求;

b) 应设置冗余或并行的电力电缆线路为计算机系统供电。

2、安全区域边界

边界防护

a) 应保证跨越边界的访问和数据流通过边界设备提供的受控接口进行通信。

b) 应能够对非授权设备私自联到内部网络的行为进行检查或限制。

c) 应能够对内部用户非授权联到外部网络的行为进行检查或限制;

d) 应限制无线网络的使用,保证无线网络通过受控的边界设备接入内部网络。

访问控制

a) 应在网络边界或区域边界根据访问控制策略设置访问控制规则,默认情况下除允许通信外受控接口拒绝所有通信;

b) 应对源地址、目的地址、源端口、目的端口和协议等进行检查,以允许/拒绝数据包进出;

c) 应能根据会话状态信息为进出数据流提供明确的允许/拒绝访问的能力;

d) 应对进出网络的数据流实现基于应用协议和应用内容的访问控制。

入侵防范

a) 应在关键网络节点处监视网络攻击行为;

b) 应在关键网络节点处检测、防止或限制从内部发起的网络攻击行为;

c) 应采取技术措施对网络行为进行分析,实现对网络攻击特别是最新型网络攻击行为的分析;

恶意代码防范

a) 应在关键网络节点处对恶意代码进行检测和清除,并维护恶意代码防护机制的升级和更新;

b) 应在关键网络节点处对垃圾邮件进行检测和防护,并维护垃圾邮件防护机制的升级和更新;

安全审计

a) 应在网络边界、重要网络节点进行安全设计,审计覆盖到每个用户,对重要的用户行为和重要安全事件进行审计;

b) 应能对远程访问的用户行为、访问互联网的用户行为等单独进行行为审计和数据分析。

可信验证

可基于可信根对通信设备的系统引导程序、系统程序、重要配置参数和边界防护应用程序等进行可信验证,并在应用程序的关键执行环节进行动态可信验证,在检测到其可信性受到破坏后进行报警,并将验证结果形成审计记录送至安全管理中心。

3、安全计算环境

身份鉴别

a) 应对登录的用户进行身份标识和鉴别,身份标识具有唯一性,身份鉴别信息具有复杂度要求并定期更换;

b) 应采用口令、密码技术、生物技术等两种或两种以上组合的鉴别技术对用户进行身份鉴别,且其中一种鉴别技术至少应使用密码技术来实现。

访问控制

a) 应对登录的用户分配账户和权限;

b) 应由授权主体配置访问控制策略,访问控制策略规定主体对客体的访问规则;

安全审计

应启用安全审计功能,审计覆盖到每个用户,对重要的用户行为和重要安全事件进行审计;

入侵防范

a)? 应能发现可能存在的已知漏洞,并在经过充分测评评估后,及时修补漏洞;

b) 应能够检测到对重要节点进行入侵的行为,并在发生严重入侵事件时提供报警。

恶意代码防范

应采用免受恶意代码攻击的技术措施或主动免疫可信验证机制及时识别入侵和病毒行为,并将其有效阻断。

数据完整性

a)应采用校验技术或密码技术保证重要数据在传输过程中的完整性,包括但不限于鉴别数据、重要业务数据、重要审计数据、重要配置数据、重要视频数据和重要个人信息等;

b)应采用校验技术或密码技术保证重要数据在传输过程中的完整性,包括但不限于鉴别数据、重要业务数据、重要审计数据、重要配置数据、重要视频数据和重要个人信息等。

数据保密性

a) 应采用密码技术保证重要数据在传输过程中的保密性,包括但不限于鉴别数据、重要业务数据和重要个人信息等;

b) 应采用密码技术保证重要数据在存储过程中的保密性,包括但不限于鉴别数据、重要业务数据和重要个人信息等;

数据备份恢复

a) 应提供重要数据的本地数据备份与恢复功能;

b) 应提供异地实时备份功能,利用通信网络将重要数据定时备份至备用场地;

c) 应提供重要数据处理系统的热冗余,保证系统的高可用性。

可信验证

可基于可信根对通信设备的系统引导程序、系统程序、重要配置参数和边界防护应用程序等进行可信验证,并在应用程序的关键执行环节进行动态可信验证,在检测到其可信性受到破坏后进行报警,并将验证结果形成审计记录送至安全管理中心。

4、安全管理中心

系统管理

应对系统管理员进行身份鉴别,只允许其通过特定的命令或操作界面进行系统管理操作,并对这些操作进行审计;

审计管理

a) 应对审计管理员进行身份鉴别,只允许其通过特定的命令或操作界面进行安全审计操作,并对这些操作进行审计;

b) 应通过审计管理员对审计记录进行分析,并根据分析结果进行处理,包括根据安全审计策略对审计记录进行存储、管理和查询等。

安全管理

a) 应对安全管理员进行身份鉴别,只允许其通过特定的命令或操作界面进行安全管理操作,并对这些操作进行审计;

b) 应通过安全管理员对系统中的安全策略进行配置,包括安全参数的设置,主体、客体进行统一安全标记,对主体进行授权,配置可信验证策略等。

集中管控

a) 应对网络链路、安全设备、网络设备和服务器等的运行状况进行集中监测;

b) 应对分散在各个设备上的审计数据进行收集汇总和集中分析,并保证审计记录的留存时间符合法律法规要求;

c) 应对安全策略、恶意代码、补丁升级等安全相关事项进行集中管理;

d) 应能对网络中发生的各类安全事件进行识别、报警和分析。

安全小贴士

Safety tips

黑客攻击、信息泄露、病毒侵入等网络安全事故频发,按要求落实等级保护工作,可以在极大程度上规避这些风险。

最后要提醒大家,千万不要想着只要通过等保测评就万事大吉了。

一方面,等保测评通过之后,单位/机构还要接受公安机关的监督检查。与此同时,等保测评工作并不是只做一次,比如三级以上的系统每年都需要进行一次测评工作;

另一方面,通过等保测评并不意味着该单位/机构的信息系统已经绝对安全,还是有发生网络安全事故的风险。网络安全防护工作必须一直做、坚持做。

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

- Python教程

- 深入理解 MySQL 中的 HAVING 关键字和聚合函数

- Qt之QChar编码(1)

- MyBatis入门基础篇

- 用Python脚本实现FFmpeg批量转换

- 优优嗨聚集团:法律行业未来发展:颠覆、创新与无限可能!

- openGauss学习笔记-198 openGauss 数据库运维-常见故障定位案例-分析查询效率异常降低的问题

- 老金磨方×实在RPA丨评价分析效率跃迁10倍,人力投入降低80%

- 会员运营常用的ChatGPT通用提示词模板

- 在线录屏-通过Web API接口轻松实现录屏

- 嵌入式Linux开发必会:Makefile入门

- 【无标题】

- 当初自己为什么选择计算机?

- Django身份验证初试

- unity 游戏开发中傻傻分不清URP、HDRP和SRP