内网离线搭建之----nginx配置ssl高可用

发布时间:2024年01月03日

?

一、证书生成

1.生成服务端私钥

openssl genrsa -des3 -out server.key 20482.去除server.key密码

ps:否则每次用到都需要输入密码

openssl rsa -in server.key -out server.key3.生成证书的签名

ps:使用机构颁发证书的到这一步就可以了,用server.csr去证书颁发机构去买签名

openssl req -new -key server.key -out server.csr?

自己签名

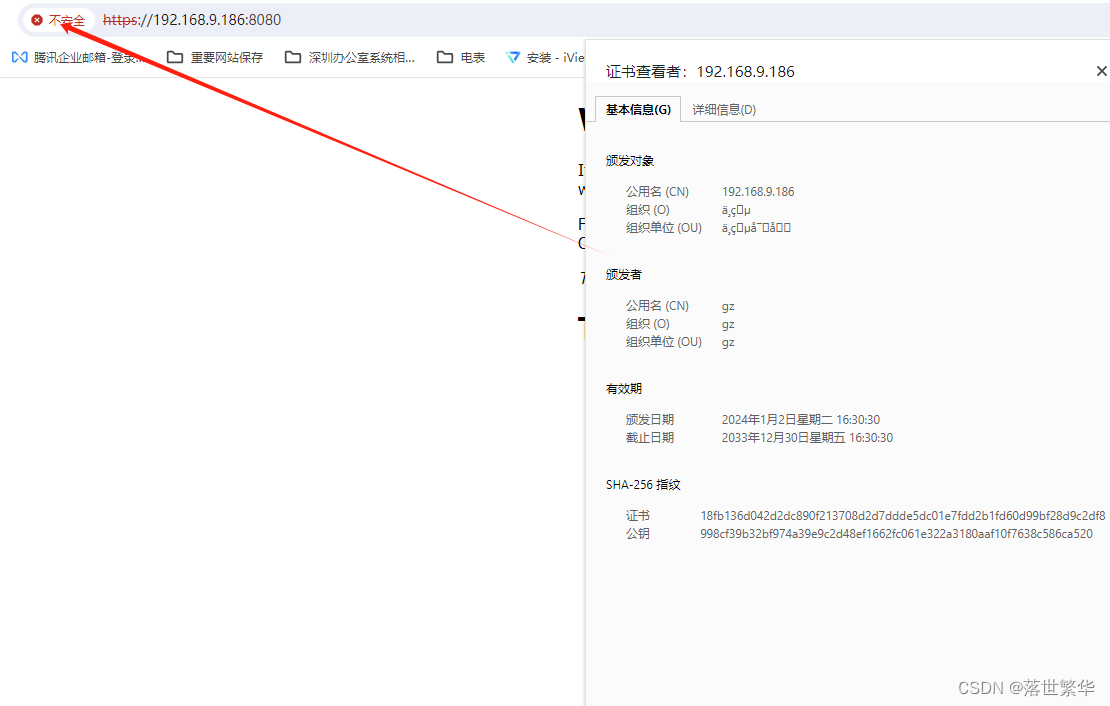

ps:可以使用但会出现浏览器报不安全

4.生成CA 的KEY

ps:类似第二步可选择去掉密码

openssl genrsa -des3 -out ca.key 20485.生成本地根证书

openssl req -new -x509 -key ca.key -out ca.crt6.为server.csr签名

openssl x509 -req -days 3650 -in server.csr -CA ca.crt -CAkey ca.key -CAcreateserial -out server.crt?生成以下五个文件,server.crt和server.key 用来配置nginx

![]()

二、nginx重新编译

前置--离线安装nginx

1.解压openssl

ps:centos7 自带的openssl? nginx重新编译时报错,需要单独下载openssl包,解压,不需要安装。其他的前置条件参考置顶的前一篇内容!

tar -zxvf openssl-1.1.1l.tar.gz2.nginx重新编译

添加支持ssl配置模块(需要openssl)

./configure --with-stream --with-http_ssl_module --with-stream_ssl_module --with-openssl=../openssl-1.1.1l3.添加配置文件

server {

listen 8080 ssl;

server_name localhost2;

ssl_certificate /usr/local/nginx/cert/server.crt;

ssl_certificate_key /usr/local/nginx/cert/server.key;

ssl_protocols TLSv1 TLSv1.1 TLSv1.2;

ssl_ciphers AES128-SHA:AES256-SHA:RC4-SHA:DES-CBC3-SHA:RC4-MD5;

ssl_session_cache shared:SSL:10m;

ssl_session_timeout 10m;

location / {

root html;

index index.html index.htm;

}

}重新 启动

/usr/local/nginx/sbin/nginx -s stop

/usr/local/nginx/sbin/nginx -s start三.验证

PS:不是正规机构颁发而是自己颁发的证书,浏览器会显示不安全

生成证书时填写的组织名称等等。。。不要用中文

文章来源:https://blog.csdn.net/qq_27437073/article/details/135357406

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

最新文章

- Python教程

- 深入理解 MySQL 中的 HAVING 关键字和聚合函数

- Qt之QChar编码(1)

- MyBatis入门基础篇

- 用Python脚本实现FFmpeg批量转换

- Python模拟动态星空

- Ubuntu下使用Virtual Box中显示没有可用的USB设备

- python django 个人记账管理系统

- DMLC深度机器学习框架MXNet的编译安装

- Axure中如何使用交互样式&交互事件&交互动作&情形

- vue实现自动打字效果(带光标效果)

- 深入了解Pytest中的Mocking:简化测试,避免依赖问题!

- 自动化神器 Playwright 的 Web 自动化测试解决方案

- 如何实时查看模型中某个点的坐标?

- 宝宝成长的视角:新生儿补充维生素A的小心指南