【DNS Server Spoofed Request Amplification DDoS漏洞修复】

发布时间:2024年01月09日

文章目录

前言

之前对公司服务器做漏洞扫描,发现扫描工具提示存在这样一个漏洞,本来觉得漏洞利用率低,而且扫描百度,QQ等网站也会有此漏洞,主要是找了很久资料也不知道如何修复,所以暂未处理。但是近期由于一些原因不得不处理,好在找到了问题所在,故分享一下。

一、漏洞描述

远程DNS服务器响应任何请求。可以查询根区域('.')的名称服务器(NS),得到比原始请求更大的答案。通过欺骗源IP地址,远程攻击者可以利用这种“放大”对使用远程DNS服务器的第三方主机发起拒绝服务攻击。

二、修复措施

最终在深信服技术支持官网中找到了案例

参考文章:托管云-深信服技术支持

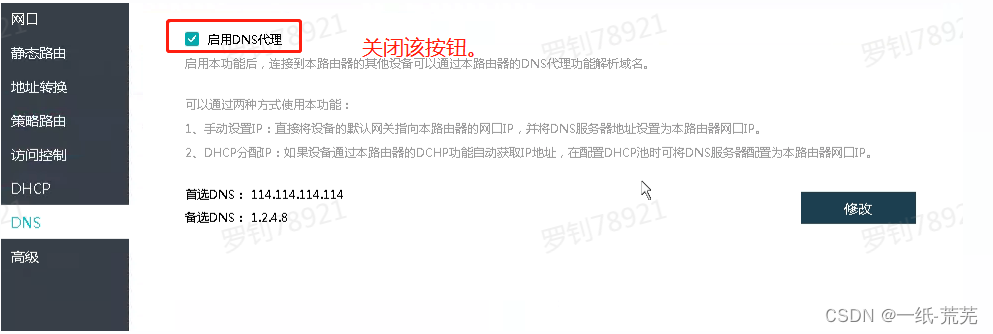

漏洞产生根本原因:出口路由器启动了DNS代理功能

解决方案:关闭出口路由器DNS代理功能即可,一般是在AD设备上面。

关闭后重新扫描未报出漏洞,问题解决。

文章来源:https://blog.csdn.net/qq_61872115/article/details/135477038

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

最新文章

- Python教程

- 深入理解 MySQL 中的 HAVING 关键字和聚合函数

- Qt之QChar编码(1)

- MyBatis入门基础篇

- 用Python脚本实现FFmpeg批量转换

- 小秋SLAM入门实战cmake文章汇总

- 面试官:Cookie 与 Session 是如何实现联动的?

- 独立搭建UI自动化测试框架分享

- mac传输文件到windows

- 指针类型的意义

- gn入门(Chromium)

- 压缩字符串 实现思路及练习题

- openssl3.2 - 官方demo学习 - pkey - EVP_PKEY_DSA_paramgen.c

- Nodejs 第三十三章(sql语句)

- 【pytorch】手写backward